Usługa telemetryczna Microsoft Defender Threat Intelligence, wchodząca w skład opcjonalnej usługi do zabezpieczania średniego i dużego biznesu w ramach pakietu Microsoft 365 Defender, powiązała dwie grupy przestępcze, które atakowały przedsiębiorstwa z branży transportowej na terenie Ukrainy oraz Polski. Dane telemetryczne pozwalają przypuszczać, iż za atakami stoją Rosjanie. Grupa przestępcza Iridium, według artefaktów technicznych, pokrywa się z grupą Sandworm i wykorzystuje ransomware Prestige, wymuszając okup od firm, którym już wcześniej zainfekowano punkty końcowe.

Atakujący od marca 2022 r. pozostawali poza zasięgiem podstawowych zabezpieczeń systemów (nie są znane dane techniczne o zastosowanym zabezpieczeniu skompromitowanych firm). Korelacja wskaźników ataków z telemetrii Microsoftu pozwoliła powiązać ze sobą pewne cechy ataków i ustalić sprawców.

Ochrona przed ransomware Prestige

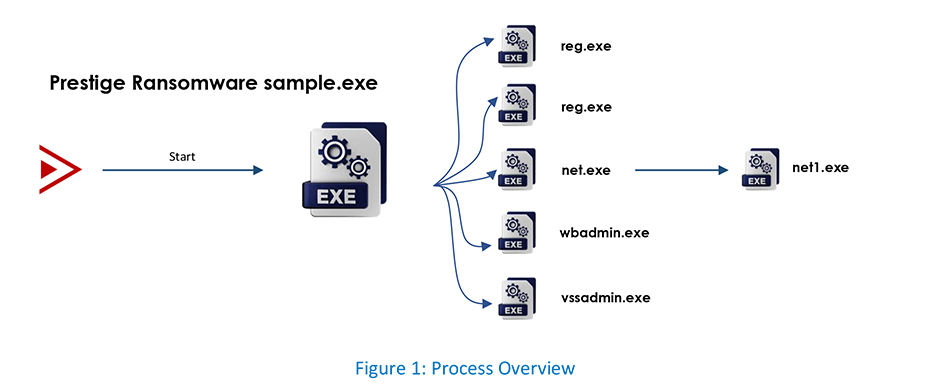

Ransomware Prestige jest podobne do HermeticWiper, które uszkadzało dane na dysku zainfekowanego komputera tuż przed rozpoczęciem wojny Rosji z Ukrainą, co pozwala przypuszczać, iż atak był wcześniej planowany.

Microsoft wspomina, iż w niewielkiej części wszystkich ataków tego ransomware, grupa hakerów uzyskiwała dostęp do usług i zasobów informatycznych przedsiębiorstwa o podwyższonym poziomie (administrator). Bez tego skala ataków nie byłaby tak duża.

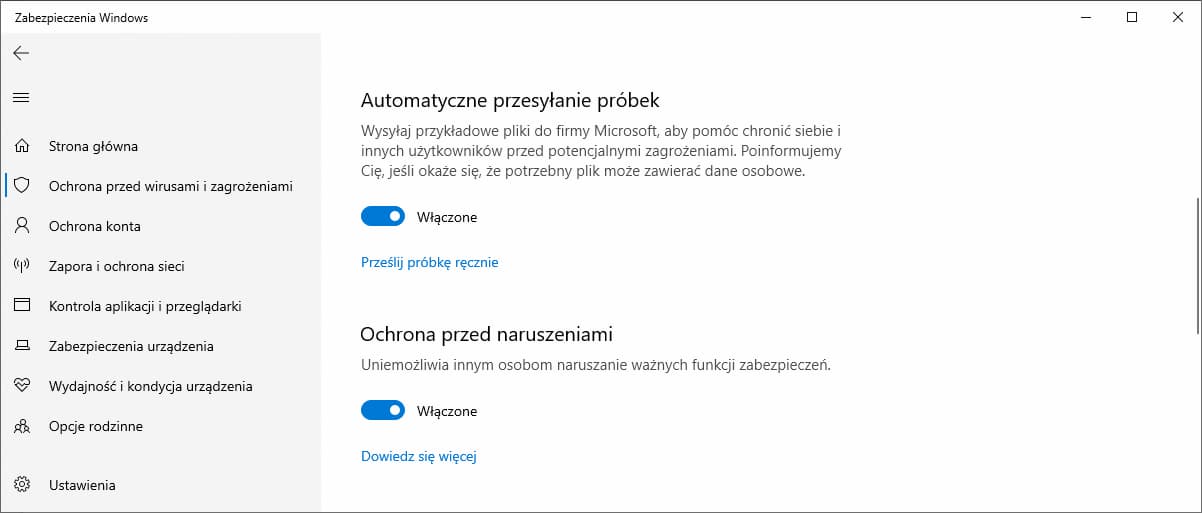

Firmom rekomenduje się, aby blokowały tworzenie procesów z interpreterów poleceń PSExec i VMI, co powstrzyma podobne ataki. Dodatkowo, jeżeli do zabezpieczania punktów kocowych używany jest antywirus Microsoft Defender, to należy się upewnić się, iż w polityce zabezpieczeń jest aktywowana opcja „Temper Protection” (Ochrona przed naruszeniami), która ma zapobiec zmienianiu ważnych ustawień programu Microsoft Defender, takich jak ochrona w czasie rzeczywistym i ochrona w chmurze.

Rekomendacje dla firm

Działom informatycznym zaleca się, aby aktywowały uwierzytelnianie wieloskładnikowe (MFA) tam, gdzie jest to możliwe, aby ograniczać i zapobiegać logowaniu się hakerom do usług Microsoftu, w tym do komputerów poprzez pulpit zdalny. Według badania Eset, aż 60 procent polskich firm obawia się ataków typu Remote Desktop Protocol i tyle samo polskich firm doświadczyło w ciągu ostatnich 12 miesięcy incydentu związanego z bezpieczeństwem IT.

Referencje:

- Analiza ransomware Prestige.

- Próbka do analizy.

- Informacje od Microsoft.