Kolejny atak hakerski na projekt krypto! Sprawdź czy z niego korzystasz

Czym jest Microsoft Entra Backup and Recovery?

9 rzeczy, które w internecie robisz źle. Te błędy słono kosztują

Laptopy z Windowsem działają lepiej. Microsoft wyjaśnia, co się zmieniło

Arduino 114: Mikrokontroler w Arduino Q cz. 2

CONFidence Uncovered: CONFibadge (VHS - Very High Security)

Podstawą cyberbezpieczeństwa są aktualizacje, nie wolno ich lekceważyć

Masjesu – komercyjny botnet wykorzystywany do ataków na urządzenia IoT

SUBSKRYPCJE-PUŁAPKI, ALGORYTM DLA KRÓW, INWIGILACJA JAKO MODEL BIZNESOWY | TYGODNIK PSYLLOSA

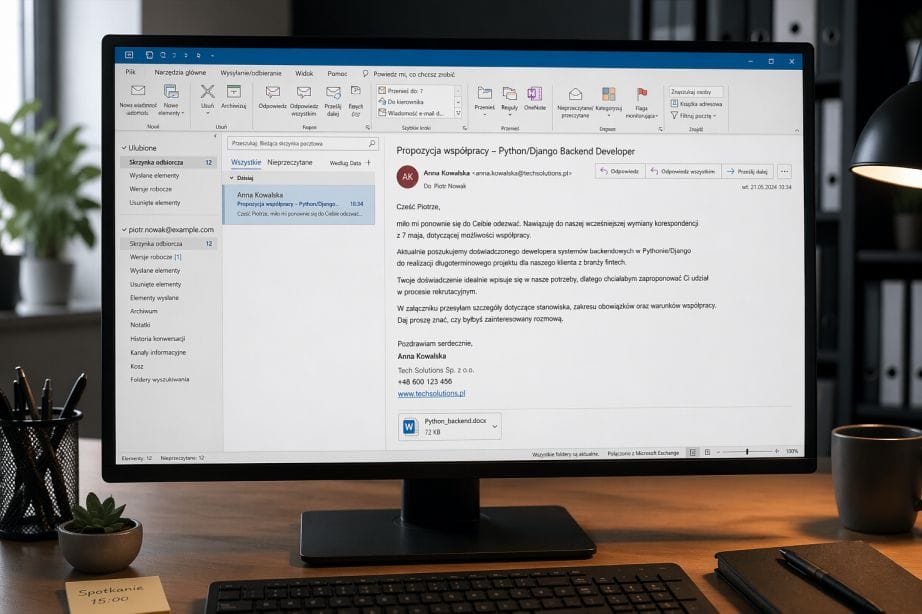

Inżynieria społeczna: Jak hakerzy „hakują” ludzi? Poznaj metody i chroń swoje dane