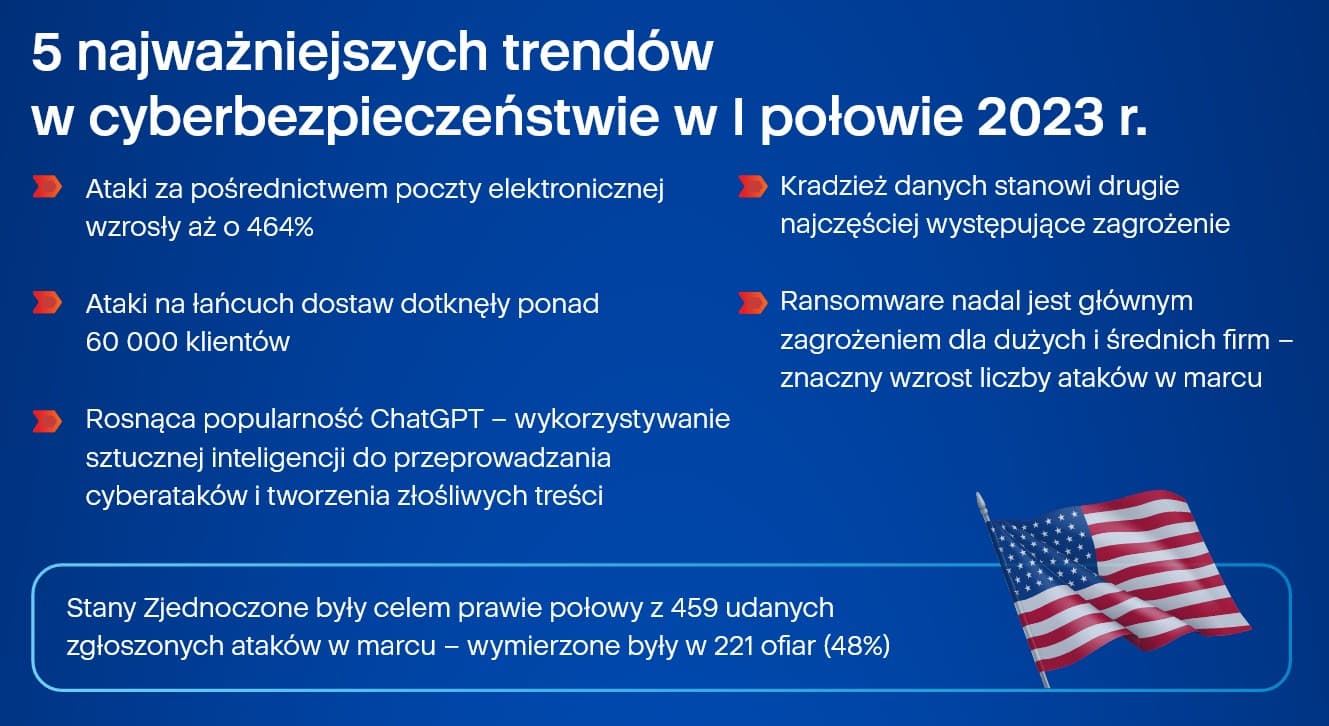

Acronis opublikował wyniki raportu śródrocznego, które są oparte na danych zgromadzonych od ponad miliona punktów końcowych na całym świecie. Cyberprzestępcy coraz częściej stosują systemy sztucznej inteligencji (AI), takie jak ChatGPT do tworzenia złośliwych treści i wykonywania zaawansowanych ataków. Ransomware jest przez cały czas głównym zagrożeniem dla małych i średnich firm, i mimo iż liczba nowych wersji ransomware przez cały czas spada, to nasilenie ataków ransomware jest ciągle duże. Równie niepokojące są intensywne działania złodziei danych, którzy wykorzystują skradzione poświadczenia w celu uzyskania nieautoryzowanego dostępu do informacji wrażliwych.

Liczba zagrożeń w 2023 r. wzrosła w stosunku do roku poprzedniego, co oznacza, iż przestępcy zwiększają skalę swojej działalności i ulepszają sposoby narażania systemów i przeprowadzania ataków.

Zgodnie z ustaleniami raportu, wyłudzanie informacji jest podstawową metodą wykorzystywaną przez przestępców do zdobycia danych uwierzytelniających. Tylko w pierwszej połowie 2023 roku liczba ataków związanych z wyłudzaniem informacji przez wiadomości e-mail wzrosła o 464% w porównaniu z 2022 rokiem. W tym samym okresie liczba ataków na organizacje wzrosła o 24%. W pierwszej połowie 2023 r. na punktach końcowych monitorowanych przez Acronis odnotowano 15-procentowy wzrost liczby plików i adresów URL przypadających na przeskanowaną wiadomość e-mail. Cyberprzestępcy zaczęli również wykorzystywać rozwijający się rynek sztucznej inteligencji, stosując różne platformy do tworzenia, automatyzacji, skalowania i ulepszania nowych ataków przez aktywne uczenie się.

Krajobraz cyberataków dynamicznie się rozwija

Raport informuje o następujących kwestiach:

- Acronis zablokował prawie 50 milionów adresów URL na punktach końcowych w pierwszym kwartale 2023 r., co stanowi wzrost o 15% w stosunku do czwartego kwartału 2022 r.

- W pierwszym kwartale 2023 r. odnotowano 809 publicznie ujawnionych przypadków ransomware.

- W I kwartale 2023 roku 30% wszystkich otrzymanych wiadomości e-mail było spamem, a 1,3% wiadomości zawierało złośliwe oprogramowanie lub linki do wyłudzania informacji.

- Każda instancja złośliwego systemu jest aktywna średnio przez 2 dni, a potem znika. 73% instancji odnotowano tylko jeden raz.

- Publiczne modele sztucznej inteligencji są coraz częściej wykorzystywane przez przestępców szukających luk w kodzie źródłowym i tworzących ataki.

Gangi cyberprzestępcze wyłudzają zarówno dane, jak i pieniądze. Oto co warto wiedzieć na ten temat:

- Wyłudzanie informacji przez cały czas jest najpopularniejszą formą kradzieży danych uwierzytelniających i stanowi 73% wszystkich ataków. Na drugim miejscu znalazły się włamania do firmowej poczty e-mail, które stanowią 15% ataków.

- Gang LockBit był odpowiedzialny za największe przypadki naruszenia danych.

- Clop naruszył system dostawcy usług w zakresie zdrowia psychicznego, uzyskując dostęp do danych osobowych i danych objętych ustawą HIPAA ponad 783 000 osób.

- BlackCat ukradł indyjskiemu producentowi przemysłowemu ponad 2 TB tajnych danych wojskowych, w tym dane osobowe pracowników i klientów.

- Vice Society naruszyło 1200 serwerów i dane osobowe 43 000 studentów, 4000 pracowników akademickich i 1500 pracowników administracyjnych na Uniwersytecie Duisburg-Essen w Niemczech.

Naruszenia powodują poważne obawy dotyczące bezpieczeństwa

Tradycyjne metody cyberbezpieczeństwa i brak odpowiednich działań zabezpieczających otwierają drzwi atakującym.

Według raportu:

- Brakuje skutecznych rozwiązań bezpieczeństwa, które byłyby w stanie wykryć wykorzystanie luk typu zero-day.

- Organizacje często nie aktualizują podatnego na taki systemu na czas, choćby jeżeli poprawka jest już dawno dostępna.

- Serwery z systemem Linux mają niewystarczającą ochronę przed cyberprzestępcami, którzy coraz częściej wybierają te serwery na cel ataków.

- Nie wszystkie organizacje przestrzegają adekwatnego protokołu tworzenia kopii zapasowych danych, w tym zasady 3-2-1.