Niedawny raport autorstwa 404 Mediów ujawniło, iż funkcjonariusze organów ścigania byli zaniepokojeni iPhone’y automatycznie uruchamiają się ponownie, co bardzo utrudnia zhakowanie tych urządzeń. Później odkryła to badaczka bezpieczeństwa Jiska Classen to zachowanie jest spowodowane nową funkcją o nazwie „Ponowne uruchomienie przy braku aktywności”, który został teraz poddany inżynierii wstecznej przez Classen.

Inżynieria wsteczna Funkcja ponownego uruchamiania bezczynności iPhone’a

Badacz szczegółowo opisano w poście na blogu jak dokładnie Inactivity Reboot zostało wdrożone przez firmę Apple – która zrobiła wszystko po cichu, bez publicznego ogłaszania nowej funkcji bezpieczeństwa. Na podstawie kodu iOS można było potwierdzić, iż w iOS 18.1 zaimplementowano Inactivity Reboot, chociaż kod beta iOS 18.2 sugeruje, iż Apple wciąż ulepsza jego działanie.

Wbrew temu, co wcześniej sądzono, funkcja bezpieczeństwa nie ma związku z łącznością bezprzewodową. Zamiast tego wykorzystuje procesor bezpiecznej enklawy (SEP) do śledzenia, kiedy plik iPhone’a został ostatnio odblokowany. jeżeli czas ostatniego odblokowania przekracza trzy dni, SEP powiadamia jądro, które zabija Springboard (będący rdzeniem iOS) i inicjuje ponowne uruchomienie.

Zdaniem Classena nic dziwnego, iż Apple wdrożyło sposoby uniemożliwiające hakerom ominięcie tego procesu. Na przykład, jeżeli coś uniemożliwia jądru ponowne uruchomienie pliku iPhone’asystem automatycznie spowoduje awarię jądra i ponowne uruchomienie urządzenia. System wysyła także dane analityczne do Apple, gdy urządzenie wejdzie w stan „aks-inactivity”.

Ponieważ wszystko, co jest związane z ponownym uruchomieniem bezczynności, dzieje się w SEP, a nie w głównym jądrze iOS, ominięcie tego jest znacznie trudniejsze – choćby jeżeli główne jądro jest zagrożone (jak w przypadku narzędzia jailbreak). Jak wyjaśnił Classen, kilka wiadomo na temat SEP, ponieważ Apple trzyma wszystko, łącznie z oprogramowaniem sprzętowym, w tajemnicy.

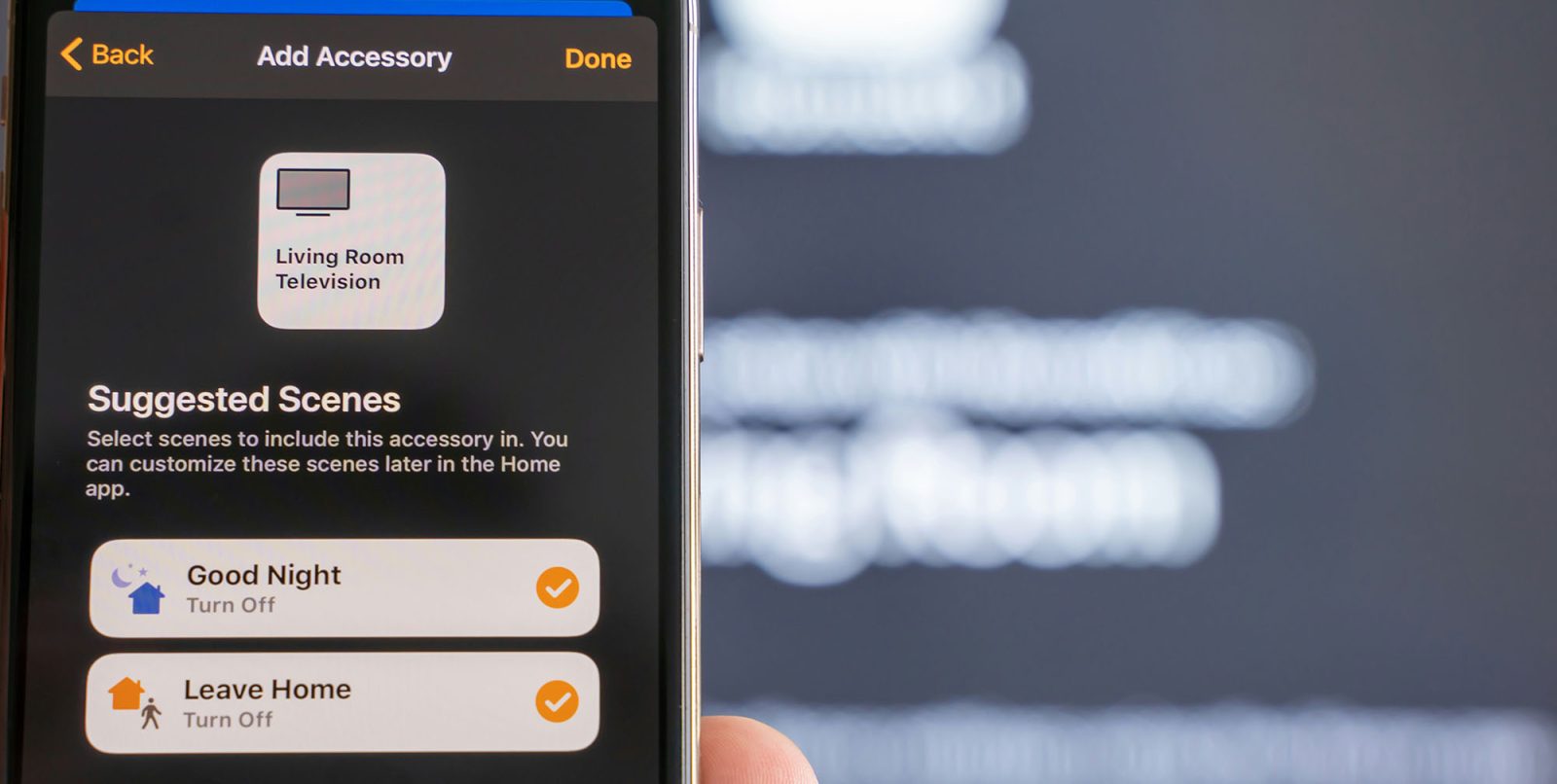

Po ponownym uruchomieniu iPhone’a przechodzi w tryb Przed pierwszym odblokowaniem (BFU), który szyfruje wszystkie pliki na urządzeniu, dopóki użytkownik nie wprowadzi hasła urządzenia. choćby Cellebrite, firma zajmująca się cyberbezpieczeństwem, która specjalizuje się w wydobywaniu danych z zamków iPhone’y, przyznaje iż uzyskanie danych z urządzenia w trybie BFU jest dość trudne.

Narzędzie Cellebrite służące do hakowania iPhone’ów

Narzędzie Cellebrite służące do hakowania iPhone’ówApple nie podaje, dlaczego wdrożyło opcję ponownego uruchomienia bezczynności na komputerze iPhone’a z iOS 18, ale przyczyny wydają się całkiem jasne. Firma z pewnością chce rozprawić się z narzędziami takimi jak oprogramowanie szpiegowskie Cellebrite i Pegasus, które są często używane przez organy ścigania. Oczywiście chroni to również zwykłych użytkowników, których dane mogą zostać wydobyte, gdy padli ofiarą kradzieży lub rabunku.

Więcej szczegółów na temat inżynierii wstecznej funkcji ponownego uruchamiania bezczynności można znaleźć na stronie Blog Jiski Classen.

FTC: Korzystamy z automatycznych linków partnerskich generujących dochód. Więcej.