Współczesne cyberataki rzadko polegają na wykorzystywaniu luk w oprogramowaniu. Zamiast tego cyberprzestępcy coraz częściej manipulują samymi użytkownikami, nadużywając ich zaufania i obserwując rutynowe zachowania. Jednym z najbardziej niepokojących przykładów tego trendu jest technika ClickFix, która w ostatnich miesiącach znacząco się rozpowszechniła – również w ekosystemie macOS. Apple, dostrzegając skalę zagrożenia, wprowadziło nowe mechanizmy ostrzegawcze, próbując ograniczyć skuteczność tego typu ataków.

Czym jest ClickFix i dlaczego jest tak skuteczny?

ClickFix (pisaliśmy o tym tutaj) to technika socjotechniczna polegająca na przekonaniu użytkownika do samodzielnego wykonania złośliwego polecenia. Atak rozpoczyna się zwykle od fałszywego komunikatu – np. o błędzie systemu, konieczności weryfikacji CAPTCHA lub problemie z otwarciem dokumentu. Użytkownik otrzymuje instrukcję „naprawy”, która polega na skopiowaniu i uruchomieniu komendy w Terminalu.

W rzeczywistości taka komenda może uruchomić skrypt pobierający malware, omijając standardowe mechanizmy bezpieczeństwa przeglądarki czy systemu.

Co istotne, metoda ta nie wykorzystuje żadnej podatności technicznej – bazuje wyłącznie na błędzie człowieka. Z tego powodu jest wyjątkowo trudna do wykrycia i blokowania.

Skala zagrożenia i ewolucja ataku

Według danych firmy ESET liczba ataków ClickFix wzrosła o ponad 500% w pierwszej połowie 2025 roku, co uczyniło tę metodę infekcji jedną z najczęstszych – zaraz po phishingu.

Początkowo technika ta była stosowana głównie przeciwko użytkownikom systemu Windows, jednak gwałtownie została zaadaptowana do środowiska macOS. w tej chwili ataki są coraz bardziej zaawansowane – wykorzystują m.in.:

- fałszywe strony przypominające CAPTCHA lub Cloudflare,

- spreparowane instrukcje instalacji oprogramowania,

- podszywanie się pod aktualizacje lub narzędzia AI,

- automatyczne kopiowanie komend do schowka użytkownika.

W wielu przypadkach malware instalowany w ten sposób to tzw. infostealer – oprogramowanie kradnące hasła, dane z przeglądarek, portfele kryptowalut czy dane z Keychain.

Przebieg ataku

Z technicznego punktu widzenia atak ClickFix jest stosunkowo prosty, ale bardzo skuteczny:

- Wejście na złośliwą stronę – często przez reklamy lub wyniki wyszukiwania.

- Wyświetlenie fałszywego komunikatu – np. „System wymaga naprawy” lub „Potwierdź, iż jesteś człowiekiem”.

- Instrukcja wykonania komendy – użytkownik kopiuje tekst i wkleja go do Terminala.

- Uruchomienie skryptu – polecenie (np. curl, bash, osascript) pobiera i wykonuje kod z serwera atakującego.

- Instalacja malware – system zostaje zainfekowany bez udziału exploita.

Często stosuje się techniki zaciemniania, takie jak kodowanie Base64 czy wieloetapowe pobieranie payloadu, aby utrudnić analizę i wykrycie.

Reakcja Apple – nowe ostrzeżenia w Terminalu

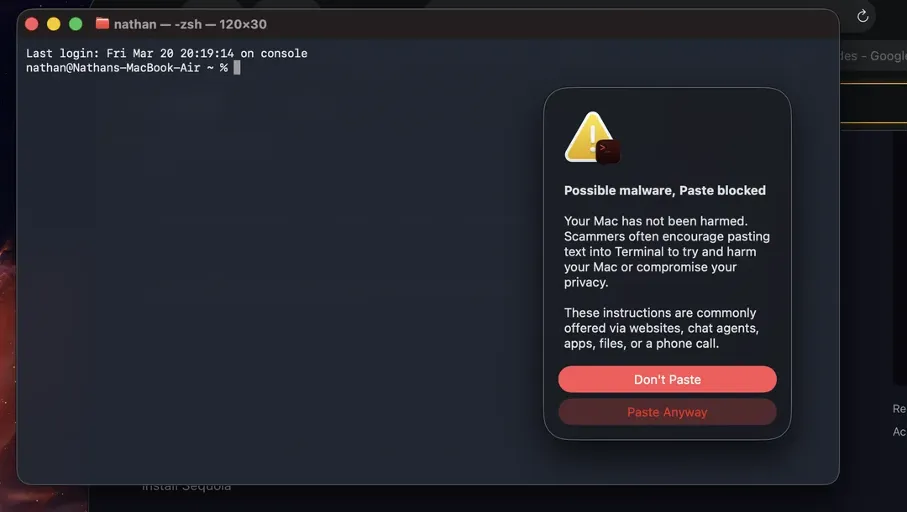

W odpowiedzi na rosnące zagrożenie Apple wprowadziło w systemie macOS Tahoe 26.4 nową funkcję bezpieczeństwa. Polega ona na wyświetlaniu ostrzeżenia, gdy użytkownik próbuje wkleić podejrzaną komendę do Terminala.

Źródło: Reddit

Źródło: RedditKomunikat informuje m.in. o tym, że:

- operacja może być związana z malware,

- oszuści często nakłaniają do wklejania komend,

- system nie został jeszcze naruszony.

Dodatkowo system może zablokować wklejenie komendy lub wymagać potwierdzenia działania. Nie jest jednak jasne, jakie dokładnie wzorce poleceń wywołują alert – część użytkowników zauważa, iż mechanizm nie działa we wszystkich przypadkach.

Ograniczenia i wyzwania

Choć nowe zabezpieczenie Apple to krok w dobrą stronę, nie rozwiązuje ono problemu całkowicie. ClickFix bazuje na psychologii, a nie technologii – dlatego choćby najlepsze systemy ochrony mogą zostać ominięte przez przekonujący scenariusz ataku.

Dodatkowo:

- użytkownik przez cały czas może manualnie potwierdzić wykonanie komendy,

- ataki mogą być modyfikowane, by unikać detekcji,

- brak oficjalnej dokumentacji utrudnia ocenę skuteczności mechanizmu.

Jak się chronić?

Najważniejszą linią obrony pozostaje świadomość użytkownika. Eksperci zalecają, by:

- nigdy nie uruchamiać komend z nieznanych źródeł,

- unikać „napraw” proponowanych przez strony internetowe,

- korzystać z aktualnego systemu i narzędzi bezpieczeństwa,

- analizować polecenia przed ich wykonaniem (szczególnie curl, bash, sudo).

Podsumowanie

ClickFix to przykład nowej generacji cyberataków, w których to użytkownik staje się „wektorem infekcji”. W przeciwieństwie do klasycznych exploitów nie wymagają one luk w systemie – wystarczy odpowiednio przygotowana manipulacja. Działania Apple pokazują, iż producenci systemów zaczynają traktować ten problem poważnie. Jednak w erze rosnącej automatyzacji i coraz bardziej przekonujących scenariuszy socjotechnicznych kluczowym elementem bezpieczeństwa przez cały czas pozostaje człowiek – i jego zdolność do krytycznej oceny sytuacji.