Analitycy bezpieczeństwa z Securelist opisali nową, rozwiniętą wersję trojana bankowego GoPix, który aktywnie atakuje użytkowników bankowości elektronicznej, koncentrując się przede wszystkim na brazylijskim systemie płatności natychmiastowych PIX.

To, co wyróżnia GoPix na tle innych zagrożeń, to połączenie zaawansowanej wieloetapowej infekcji, działania w pamięci oraz technik omijania zabezpieczeń, które znacząco utrudniają jego wykrycie.

Jak wygląda łańcuch infekcji

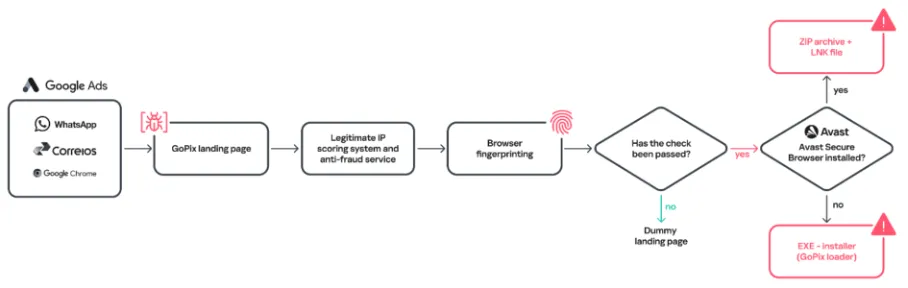

Ataki z wykorzystaniem GoPix są dobrze zaplanowane i opierają się na socjotechnice oraz manipulacji wynikami wyszukiwania (tzw. malvertising).

Typowy scenariusz wygląda następująco:

- Użytkownik wyszukuje popularne narzędzie (np. WhatsApp Web lub aplikację bankową)

- Trafia na link sponsorowany prowadzący do fałszywej strony

- Pobiera plik instalacyjny wyglądający na legalny

- Uruchamia go, inicjując proces infekcji

Już na tym etapie widać, iż atak nie opiera się wyłącznie na exploicie, ale na wykorzystaniu zaufania użytkownika.

Poniżej łańcuch infekcji:

Źródło: securelist.com

Źródło: securelist.comPo uruchomieniu pliku rozpoczyna się wieloetapowy proces infekcji, który ma na celu ukrycie adekwatnego payloadu. Pierwszy etap uruchamia skrypt PowerShell, często silnie zaciemniony (obfuscated). Kolejne komponenty są pobierane dynamicznie z serwera atakującego. Finalny ładunek (payload) nie jest zapisywany na dysku, ale ładowany bezpośrednio do pamięci.

Takie podejście, określane jako fileless malware, jest jednym z największych wyzwań dla współczesnych systemów bezpieczeństwa.

Dodatkowo GoPix wykorzystuje:

- process injection (np. do svchost.exe),

- mechanizmy unikania analizy (anti-analysis),

- wykrywanie środowisk sandboksowych i narzędzi AV.

Głównym celem GoPix jest kradzież środków finansowych poprzez manipulację transakcjami użytkownika. System PIX (bardzo popularny w Brazylii) umożliwia natychmiastowe przelewy, często realizowane poprzez kopiowanie identyfikatora płatności. I właśnie ten mechanizm wykorzystuje malware.

Kluczowe techniki to:

- monitorowanie schowka systemowego (clipboard hijacking),

- wykrywanie danych powiązanych z transakcją,

- automatyczna podmiana identyfikatora odbiorcy.

W praktyce wygląda to tak, iż użytkownik kopiuje dane do przelewu, ale w momencie wklejenia trafiają one już na konto kontrolowane przez atakującego.

To bardzo skuteczna metoda, ponieważ użytkownik nie widzi różnicy (ciąg znaków wygląda podobnie), a transakcje PIX są natychmiastowe i trudne do cofnięcia.

Dlaczego GoPix jest trudny do wykrycia

GoPix wpisuje się w nowy trend malware, w którym zamiast klasycznych plików wykorzystywane są legalne mechanizmy systemowe i działa „w cieniu”.

Najważniejsze czynniki utrudniające detekcję:

- Brak plików na dysku – Payload działa w pamięci, więc tradycyjne antywirusy nie mają czego skanować.

- Wykorzystanie PowerShell – legalne narzędzie systemowe używane jest jako nośnik ataku.

- Wstrzykiwanie kodu do legalnych procesów – złośliwy kod ukrywa się w procesach systemowych.

- Dynamiczne pobieranie komponentów – brak jednego statycznego pliku utrudnia analizę i blokowanie.

Podsumowanie

GoPix udowadnia, jak bardzo zmienił się krajobraz zagrożeń finansowych. Dawniej trojany bankowe przechwytywały dane logowania, tworzyły fałszywe formularze oraz działały głównie w przeglądarce. Dziś obserwujemy przesunięcie w stronę manipulacji transakcjami w czasie rzeczywistym, wykorzystania lokalnych systemów płatności, działania na poziomie systemu operacyjnego czy unikania wykrycia zamiast bezpośredniego ataku.

Choć GoPix koncentruje się w tej chwili na Brazylii, model ataku jest uniwersalny i może zostać łatwo przeniesiony na inne rynki. Potencjalne kierunki rozwoju to adaptacja do systemów takich jak SEPA Instant w Europie, rozszerzenie na aplikacje mobilne czy integracja z modelami malware-as-a-service (MaaS).

GoPix to przykład nowoczesnego, wysoce zaawansowanego trojana bankowego, który wykorzystuje techniki fileless oraz wieloetapową infekcję. Jego rozwój pokazuje wyraźnie, iż przyszłość cyberprzestępczości finansowej będzie opierać się nie tylko na kradzieży danych, ale przede wszystkim na cichym przejmowaniu kontroli nad procesami finansowymi użytkownika.