W dzisiejszym tekście postanowiliśmy wziąć na tapet ciekawą historię, która rozegrała się w latach 2011-2013. Może ona stanowić dobry materiał edukacyjny dla firm, które nie martwią się o zapewnienie należytej ochrony i bezpieczeństwa teleinformatycznego.

Cała operacja została ze szczegółami opisana w 2015 roku przez dziennikarzy serwisu Bloomberg w artykule „The Mob’s IT Department”, a my poniżej w wielkim skrócie opowiadamy, co się wydarzyło.

Jak dwóch konsultantów technologicznych pomogło handlarzom narkotyków włamać się do portu w Antwerpii?

Chris Maertens i Nick Van De Moere byli zwykłymi konsultantami IT, specjalizującymi się w zabezpieczeniach sieci komputerowych. Pewnego dnia otrzymali propozycję pracy od osób, które przedstawiły się jako przedsiębiorcy poszukujący specjalistów do stworzenia specjalnych urządzeń „pwnie” – sprzętu zdolnego do infiltracji sieci Wi-Fi.

Początkowo wyglądało to na zwyczajne zlecenie, ale gwałtownie okazało się, iż ma ono drugie dno – tak naprawdę specjaliści IT mieli zapewnić grupie przestępczej dostęp do sieci portów w Antwerpii, przez które przemycane były ogromne ilości narkotyków. Urządzenia miały umożliwiać „hakerom” przejmowanie kontroli nad systemami logistycznymi, śledzenie transportów i manipulowanie ładunkami, tak by narkotyki nie trafiły w niepowołane ręce.

Wciągnięci w pułapkę

Kiedy Maertens i Van De Moere zorientowali się, z kim mają do czynienia, było już za późno. Próbowali celowo sabotować swoje urządzenia, aby wydawało się, iż nie działają prawidłowo. Liczyli, iż przestępcy uznają ich za niekompetentnych i zrezygnują ze współpracy. Jednak ich pracodawcy nie dali się nabrać. Zamiast tego zaczęli ich zastraszać, sugerując, iż jeżeli nie będą współpracować, mogą spotkać ich poważne konsekwencje. Belgowie znaleźli się w sytuacji bez wyjścia – nie mogli odmówić, ale też zdawali sobie sprawę, iż kontynuowanie współpracy oznacza coraz głębsze uwikłanie w działalność mafii.

Śledztwo i ucieczka

W międzyczasie belgijska policja zaczęła interesować się przypadkami zaginięcia kontenerów w porcie w Antwerpii. Dochodzenie wykazało, iż w manipulację systemami transportowymi byli zaangażowani hakerzy, co doprowadziło do wykrycia sprzętu zainstalowanego przez Maertensa i Van De Moere’a.

Gdy ofiary manipulacji zdały sobie sprawę, iż są na celowniku zarówno mafii, jak i policji, zdecydowali się na desperacki krok – ucieczkę i współpracę z organami ścigania. Dzięki ich zeznaniom udało się rozbić część siatki przestępczej działającej w belgijskim porcie.

Grupa dilerska wykorzystywała port w Antwerpii jako główny punkt przerzutowy, skąd narkotyki trafiały do Holandii. W wyniku operacji aresztowano kilkunastu podejrzanych oraz przejęto 1 044 kilogramy kokainy i 1 099 kilogramów heroiny.

Przestępczość i technologia

Jeśli przyjrzymy się dokładniej sposobowi działania przestępców, zauważymy, iż jest on adekwatny aż do dziś, mimo iż wydarzenia te rozegrały się ponad dekadę temu.

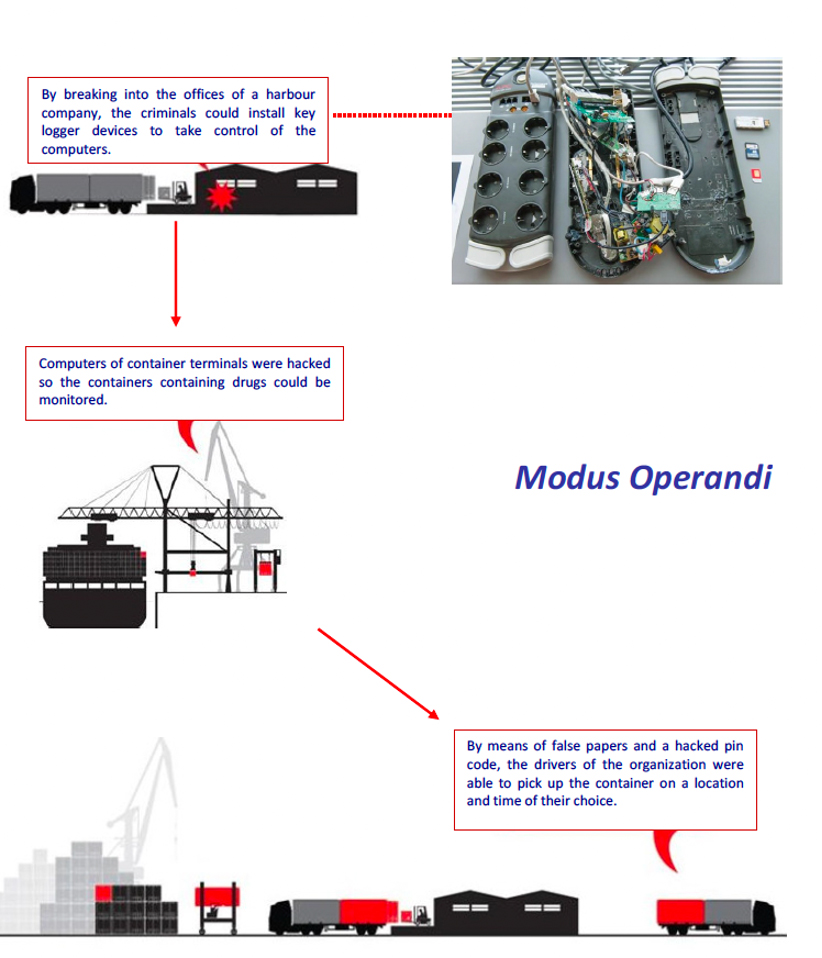

Schemat działania był następujący:

- tradycyjne włamanie poprzez wysłanie e-maili do wytypowanych członków personelu z załącznikami zawierającymi trojany,

- włamanie się do biur w celu zainstalowania urządzeń do rejestrowania naciśnięć klawiszy (oraz kodów PIN) i przechwytywania haseł,

- budowa urządzenia, które wyglądało jak europejska wersja listwy zasilającej. W obudowie o wymiarach 15 na 5 cali znajdował się malutki komputer z systemem Linux, na którym działał Metasploit. Tak skonstruowany „koń trojański” podrzucony do firmy wysyłał dane za pośrednictwem sieci komórkowych, co oznaczało, iż można było uzyskać do nich dostęp z dowolnego miejsca.

Po przejęciu kontroli nad komputerami grupa mogła śledzić „swoje” kontenery, a następnie decydować o ich rozładunku w wybranym przez siebie czasie i miejscu. Dzięki temu członkowie grupy przestępczej zyskiwali dostęp do kontenerów przed personelem portowym.

„Aby wywieźć narkotyki z portu, handlarze często stosują metody nisko technologiczne: wynajmują biegaczy, aby przeskakiwali przez ogrodzenia, otwierali kontenery i uciekali, zanim strażnicy ich złapią – zarabiają oni choćby 10 000 euro (11 200 dolarów) za kurs. Kradzież kodów PIN jest bardziej elegancka i mniej ryzykowna. Ktokolwiek ma kody, może wjechać do terminalu, wpisać PIN na klawiaturze, poczekać, aż sterowani przez roboty ładowacze położą kontener na ciężarówce, i odjechać – czasami kilka minut przed prawowitym właścicielem ładunku” – opisują autorzy artykułu.

Śledztwo wykazało, iż ataki były przeprowadzane z holenderskiego adresu IP, a skradzione dane przesyłano na serwer należący do grupy przestępczej. Poniżej zamieszczamy infografikę przygotowaną przez Europol, streszczającą, jak wyglądała cała operacja.

Źródło: Europol

Źródło: EuropolUwagę na grafice zwraca urządzenie (listwa zasilająca), które w tym przypadku było przekaźnikiem danych na zewnątrz firmy. Przypominamy, iż opisywaliśmy podobne urządzenia tutaj.

Oprócz pomysłu na wykorzystanie umiejętności specjalistów IT do operacji przestępczej, interesujący jest wątek związany ze sposobem nakłaniania ich (a raczej zmuszania) do współpracy. I nie były to obietnice korzyści majątkowych, ale sprytna manipulacja.

W czerwcu 2023, oczekując na rozprawę, Van De Moere wysłał maila do Bloomberg Businessweek, w którym wspominał swoje przeżycia: „Względem Filipa, nie jestem typem faceta, który łatwo wpada w złość” – pisał. „Oczywiście wielokrotnie omawialiśmy, jak Filip mógł nie domyślić się, kim są ci faceci, ale za każdym razem konkluzją było to, iż to mistrzowie manipulacji”. Adibelli i Okul wypróbowali na nich sztuczkę „dziel i rządź”. „Naszym najlepszym sposobem na wyjście z trudnej sytuacji było trzymanie się razem”.

Podsumowanie

Historia ta pokazuje, jak technologia zmienia oblicze przestępczości. Współczesne grupy mafijne nie polegają już tylko na brutalnej sile – coraz częściej korzystają z zaawansowanej wiedzy IT, aby unikać wykrycia i zwiększać skuteczność swoich operacji.

Antwerpia, jeden z największych portów w Europie, stała się kluczowym punktem przerzutowym dla międzynarodowych karteli narkotykowych. Przestępcy stosują coraz bardziej wyrafinowane metody, aby omijać kontrole, a hakerzy i specjaliści cyberbezpieczeństwa stają się cennym nabytkiem dla organizacji przestępczych.

Pomimo tego, iż sytuacja ta miała miejsce 12 lat temu, jest aktualna do dziś. Mogłaby być dobrą fabułą filmu kryminalnego i nauczką dla wielu firm, które nie mają jeszcze odpowiedniej świadomości cyberbezpieczeństwa. Przewrotne, iż osoby na co dzień zajmujące się cyberbezpieczeństwem i polepszaniem bezpieczeństwa zostały wykorzystane do udziału w grupie przestępczej. Historia Maertensa i Van De Moere’a to przykład tego, jak łatwo można zostać wciągniętym w świat przestępczości, często bez pełnej świadomości konsekwencji. Pokazuje również, jak trudne jest wydostanie się z takiej sytuacji i jak cienka jest granica między światem legalnej technologii a jej wykorzystaniem do nielegalnych celów.

![40 tysięcy firm pod lupą. Cyberbezpieczeństwo: Co zmienia nowelizacja i jak się przygotować? [Gość Infor.pl]](https://webp-konwerter.incdn.pl/eyJmIjoiaHR0cHM6Ly9nLmluZm9yLnBsL3AvX2ZpbGVzLzM5MTEy/MDAwLzQwLXR5c2llY3ktZmlybS1wb2QtbHVwYS1jeWJlcmJlenBp/ZWN6ZW5zdHdhLWNvLXptaWVuaWEtbm93ZWxpemFjamEtaS1qYWst/c2llLXByenlnb3Rvd2FjLTM5MTExODU1LmpwZyIsInciOjEyMDB9.webp)