Najnowszy Krajobraz Zagrożeń pokazuje, jak gwałtownie zmienia się natura współczesnych operacji w cyberprzestrzeni – od infrastruktury sieciowej, przez urządzenia domowe, po geopolitykę i rozwój narzędzi opartych o sztuczną inteligencję. W tym wydaniu analizujemy krytyczną podatność w Cisco SD-WAN, która pokazuje, iż kompromitacja warstwy zarządzania może oznaczać przejęcie kontroli nad całą architekturą sieci organizacji. Przyglądamy się także zjawisku wykorzystywania urządzeń Smart TV jako elementów sieci residential proxy, gdzie domowy sprzęt użytkowników staje się nieświadomą częścią globalnej infrastruktury pośredniczącej. W fragmencie poświęconym cyberwojnie omawiamy eskalację napięć między USA, Izraelem i Iranem oraz rosnącą rolę operacji cybernetycznych jako integralnego elementu konfliktów państwowych. Całość zamyka spojrzenie w przyszłość – analiza platformy CyberStrikeAI pokazuje, iż automatyzacja i integracja narzędzi ofensywnych z AI zaczyna coraz wyraźniej zmieniać sposób prowadzenia ataków.

Na skróty:

- Zaawansowane zagrożenia: Gdy zarządzanie siecią staje się wektorem ataku: przypadek Cisco SD-WAN.

- Telco: Od aplikacji na telewizorze do residential proxy.

- Cyberwar: Eskalacja konfliktu USA/Izrael–Iran.

- Future: Chińska platforma CyberStrikeAI w arsenale atakujących.

Zaawansowane zagrożenia

Gdy zarządzanie siecią staje się wektorem ataku: przypadek Cisco SD-WAN.

W infrastrukturze sieci rozległych ponownie pojawił się problem wymagający analizy oraz podjęcia działań z wysokim priorytetem. Producent rozwiązań sieciowych, firma Cisco, opublikował komunikaty dotyczące krytycznych podatności w Cisco Catalyst SD-WAN. Jedna z nich – CVE-2026-20127 – oceniona została na maksymalną wartość w skali CVSS 3.1: 10.0 i była aktywnie wykorzystywana jako zero-day od 2023 roku. Dodatkowo w przestrzeni publicznej dostępny jest działający kod exploita (proof-of-concept), co znacząco podnosi ryzyko masowej eksploitacji. Sytuacja jest na tyle poważna, iż wymaga natychmiastowych działań aktualizacyjnych po stronie organizacji wykorzystujących SD-WAN (Software-Defined Wide Area Network) w środowiskach produkcyjnych.

Czym jest SD-WAN i dlaczego jego kompromitacja jest tak groźna?

SD-WAN to architektura, która umożliwia centralne, programowe zarządzanie ruchem w sieciach rozległych. W modelu Cisco kluczową rolę odgrywają komponenty control plane (Cisco Catalyst SD-WAN Controller; dawniej vSmart i management plane (Cisco Catalyst SD-WAN Manager; dawniej vManage) oraz mechanizmy peeringu i dystrybucji polityk. To właśnie te elementy odpowiadają za dystrybucję polityk routingu i bezpieczeństwa, kontrolę komunikacji między oddziałami, zarządzanie urządzeniami brzegowymi oraz dostęp do interfejsów administracyjnych (m.in. NETCONF na porcie 830). W praktyce kompromitacja kontrolera SD-WAN oznacza przejęcie logicznej kontroli nad całą siecią rozległą organizacji. Atakujący może manipulować ruchem między lokalizacjami, przekierowywać transmisję, wprowadzać nieautoryzowane węzły (roguepeer) lub utrzymać trwały dostęp administracyjny.

CVE-2026-20127 – krytyczne obejście uwierzytelniania

Najpoważniejszą zidentyfikowaną luką jest CVE-2026-20127. Podatność dotyczy mechanizmu uwierzytelniania peeringu w Cisco Catalyst SD-WAN Controller i umożliwia zdalnemu, nieautoryzowanemu atakującemu obejście procesu uwierzytelnienia.Należy podkreślić, iż luka ma charakter pre-authentication, umożliwia uzyskanie uprawnień administracyjnych, pozwala na dostęp do NETCONF oraz umożliwia manipulację konfiguracją całego fabric SD-WAN. Według informacji producenta oraz CISA podatność była wykorzystywana jako zero-day od 2023 roku przez klaster zagrożeń określany jako UAT-8616. Cisco opisuje aktora jako „wysoce zaawansowanego”. Luka została również od razu dodana do katalogu Known Exploited Vulnerabilities. Dodatkowym czynnikiem eskalującym ryzyko jest pojawienie się publicznie dostępnego exploita. Oznacza to przejście z fazy operacji ukierunkowanych do potencjalnej masowej eksploitacji – również przez mniej zaawansowanych aktorów.

Więcej podatności

Wraz z opisaną powyżej podatnością, producent opublikował informacje o kolejnych lukach w Cisco Catalyst SD-WAN Manager, w tym takich umożliwiających:

- obejście uwierzytelniania API,

- eskalację uprawnień do poziomu netadmin,

- wykonywanie nieautoryzowanych operacji administracyjnych.

Choć nie wszystkie z nich są w tej chwili potwierdzone jako aktywnie wykorzystywane, ich charakter – dotyczący bezpośrednio warstwy zarządzania – sprawia, iż w połączeniu z CVE-2026-20127 znacząco zwiększają powierzchnię ataku.

Dlaczego aktualizacja SD-WAN jest procesem złożonym?

W przeciwieństwie do klasycznych systemów serwerowych, aktualizacja środowiska SD-WAN:

- obejmuje centralny control plane,

- wymaga zachowania kompatybilności wersji między kontrolerami a urządzeniami brzegowymi,

- często wymaga okien serwisowych w wielu lokalizacjach,

- może wpływać na ciągłość działania usług w skali całej organizacji.

W organizacjach globalnych proces aktualizacji może oznaczać koordynację zmian w wielu strefach czasowych i testy regresyjne polityk routingu. To właśnie złożoność operacyjna bywa czynnikiem opóźniającym wdrożenie poprawek – a w tym przypadku czas działa na korzyść atakującego. Dodatkowo producent nie wskazał skutecznego obejścia (workaround), więc jedyną metodą remediacji pozostaje aktualizacja do wersji zawierającej poprawki bezpieczeństwa.

Podsumowanie

Mamy do czynienia z podatnością infrastrukturalną o charakterze strategicznym, atakującą sam mechanizm zarządzania siecią rozległą. W połączeniu z publicznie dostępnym proof-of-concept exploita oraz wpisem do katalogu aktywnie wykorzystywanych luk ryzyko należy uznać za wysokie. To kolejny przykład rosnącego trendu ataków wymierzonych w warstwę zarządzania infrastrukturą – tam, gdzie kompromitacja pojedynczego komponentu daje atakującemu kontrolę nad całą architekturą. Dodatkowej powagi dodaje skomplikowany proces aktualizacji, którego opóźnienie nie oznacza „odłożonego ryzyka”, ale realną możliwość utraty kontroli nad całym środowiskiem WAN organizacji.

Szczęściem w nieszczęściu może być fakt, iż technologia SD-WAN nie jest rozwiązaniem masowym. Wykorzystywana jest głównie przez duże, rozproszone organizacje. Oznacza to, iż problem nie dotyka „wszystkich”, jednak jego skutki – w przypadku materializacji ryzyka – mogą być bardzo dotkliwe, nie tylko dla samej organizacji, ale również dla jej klientów i partnerów biznesowych.

Więcej informacji:

https://sec.cloudapps.cisco.com/security/center/content/CiscoSecurityAdvisory/cisco-sa-sdwan-authbp-qwCX8D4v

https://github.com/zerozenxlabs/CVE-2026-20127—Cisco-SD-WAN-Preauth-RCE

Telco

Od aplikacji na telewizorze do residential proxy.

Od wielu lat w CERT Orange Polska obserwujemy rosnący udział sprzętu IoT w sieciach residential proxy, jednak w ostatnich miesiącach zjawisko to przybiera na sile w segmencie urządzeń Smart TV. Do podobnych wniosków dochodzą także inni badacze, co potwierdza opublikowany 26 lutego 2026 w portalu The Verge artykuł Janko Roettgersa „Your smart TV may be crawling the web for AI” opisujący zastosowanie telewizorów pracujących w systemach LG webOS oraz Samsung Tizen w roli węzłów sieci Bright Data. Mechanizm ten opiera się na specyficznym modelu biznesowym, który firma Bright Data oferuje operatorom aplikacji telewizyjnych jako alternatywę wobec tradycyjnych reklam. Umożliwia deweloperom integrację Bright SDK do tworzonego przez nich oprogramowania, przez co urządzenie, na którym zostanie ono zainstalowane, rozpoczyna przenoszenie ruchu w ramach sieci residential proxy.

Dla zrozumienia skali zagrożenia najważniejsze jest zdefiniowanie czym jest omawiana sieć. Sieć residential proxy to infrastruktura pośrednicząca, w której ruch internetowy przekierowywany jest przez urządzenia końcowe posiadające adresy IP przydzielone użytkownikom domowym przez dostawców usług internetowych. W odróżnieniu od klasycznych serwerów proxy działających w centrach danych, węzły takiej sieci znajdują się w rzeczywistych sieciach residential, dzięki czemu generowany przez nie ruch wygląda jak aktywność zwykłych użytkowników internetu. Z tego powodu adresy IP pochodzące z takich sieci są trudniejsze do zablokowania i często wykorzystywane do omijania mechanizmów ograniczających dostęp, filtrowania geograficznego lub systemów wykrywania ruchu automatycznego. Ruch sieciowy generowany przez takie punkty jest postrzegany przez serwery docelowe jako wysoce wiarygodny i pochodzący od legalnego użytkownika, co czyni go niezwykle cennym narzędziem dla podmiotów chcących omijać blokady regionalne lub systemy anty-botowe.

Twórca aplikacji wynagradzany jest finansowo proporcjonalnie do wielkości zasobów (adresów IP i pasma użytkowników końcowych) wnoszonego do sieci. Bright Data wymaga, aby podczas instalacji/pierwszego uruchomienia deweloper pozyskał zgodę użytkownika na takie praktyki. W zamian za to otrzymuje np. bezpłatny dostęp do dodatkowych funkcji aplikacji albo brak reklam. Model ten budzi jednak wątpliwości natury etycznej, głównie w kontekście świadomości użytkowników końcowych. Choć firma twierdzi, iż proces odbywa się za zgodą właściciela urządzenia, w praktyce odpowiednie zapisy znajdują się w długich, skomplikowanych regulaminach i są napisane bardzo ogólnikowo. Taka nietransparentność generuje realne ryzyko, ponieważ domowy adres IP może zostać wykorzystany do działań przestępczych, w tym do przeprowadzania ataków na inne serwisy lub podszywania się pod użytkownika. W efekcie to właściciel telewizora może zostać pociągnięty do odpowiedzialności za ruch, nad którym deweloper aplikacji ani producent sprzętu nie sprawują realnej kontroli

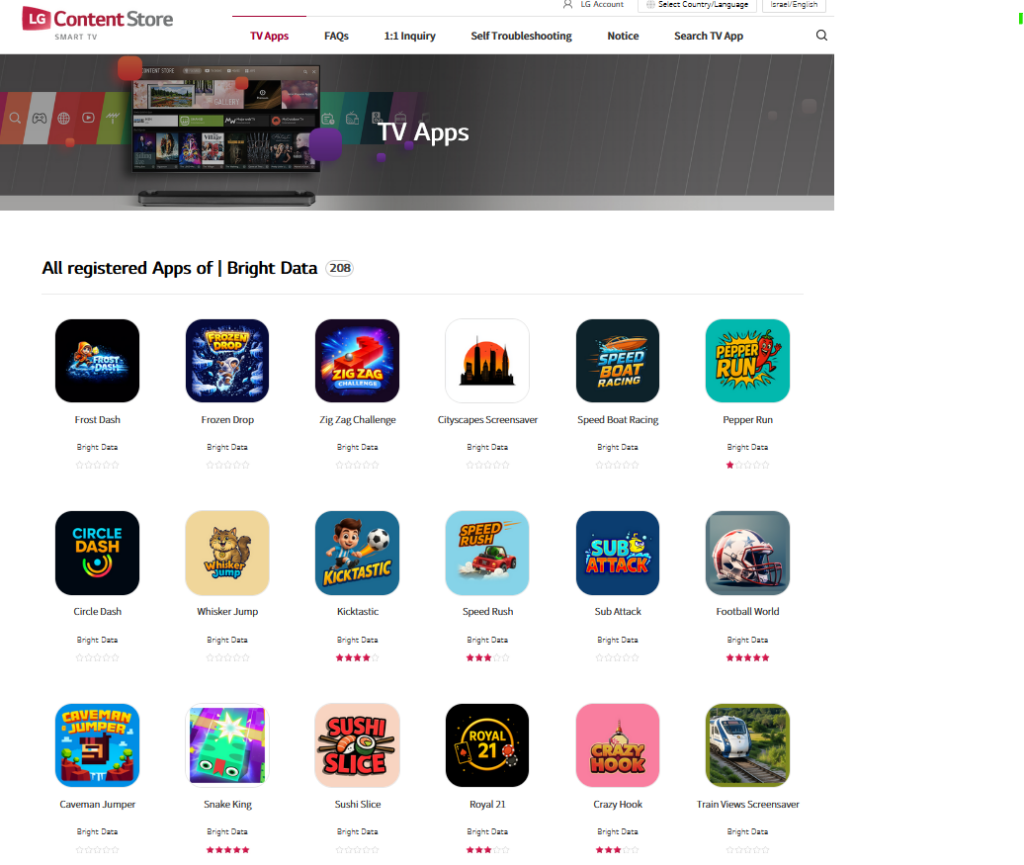

Oprócz partnerstwa z twórcami aplikacji, Bright Data publikuje także własne bezpłatne aplikacje w sklepach wybranych platform. Jako przykład można podać LG Content Store, w którym znajduje się w tej chwili ponad 200 aplikacji pochodzących od dewelopera Bright Data. W większości są to proste gry zręcznościowe bądź logiczne, a także animowane wygaszacze ekranu. W opisach aplikacji podkreślane jest, iż są one bezpłatne i nie zawierają reklam. Działania takie mają na celu zwiększenie bazy uczestników sieci residential proxy i pozyskanie dodatkowych węzłów. W modelu takim firma nie musi też dzielić się zyskiem z deweloperami aplikacji.

Rys. Aplikacje Bright Data w LG Content Store. Źródło: LG/il.lgappstv.com.

Rys. Aplikacje Bright Data w LG Content Store. Źródło: LG/il.lgappstv.com.Bright Data twierdzi, iż posiada ponad 150 milionów węzłów na całym świecie. Deklaruje, iż są one pozyskiwane w sposób etyczny, za zgodą użytkownika. Według firmy sieć wykorzystywana jest przede wszystkim do zbierania danych w celu trenowania sztucznej inteligencji. W praktyce jednak firma ma w swojej ofercie bezpośredni dostęp do residential proxy sprzedawany w modelu subskrypcyjnym oraz pay-as-you-go. Ostatecznie bezpieczeństwo domowej sieci zostaje oddane w ręce firm trzecich sprzedających dostęp do łączy w modelu subskrypcyjnym lub pay-as-you-go. Użytkownicy są zmuszeni ufać skuteczności procedur weryfikacji klientów, co w rzeczywistości pozostawia ich na łasce dostawców takich jak Bright Data. Brak przejrzystości w zakresie tego, jakie podmioty faktycznie korzystają z zakupionych węzłów, sprawia, iż inteligentny telewizor przestaje być jedynie odbiornikiem treści, a staje się nieświadomym elementem komercyjnej, a potencjalnie choćby szkodliwej infrastruktury sieciowej.

Więcej informacji:

https://www.theverge.com/column/885244/smart-tv-web-crawler-ai

https://il.lgappstv.com/main/tvapp/seller?sellrUsrNo=22941915

https://brightdata.com/pricing/proxy-network/residential-proxies

https://cert.orange.pl/aktualnosci/raport-cert-orange-polska-2022-juz-jest/

https://cert.orange.pl/aktualnosci/raport-cert-orange-polska-2024-juz-dostepny/

Cyberwar

Eskalacja konfliktu USA/Izrael–Iran.

Obecna eskalacja konfliktu na linii Stany Zjednoczone i Izrael kontra Iran to wydarzenie, które trudno zamknąć w jednej kategorii analitycznej. To nie tylko operacja militarna – to punkt przecięcia narracji geopolitycznej, globalnych przepływów energii i aktywności w cyberprzestrzeni. 28 lutego 2026 roku uruchomiono operację “Epic Fury”, a skutki tego uderzenia – od cen ropy na europejskich giełdach po aktywność irańskich grup APT i kilkudziesięciu kolektywów hakerskich – wykraczają daleko poza Bliski Wschód. To środowisko, w którym granica między konfliktem regionalnym a ryzykiem systemowym przestaje być wyraźna.

Sto pięć lat historii w tle

Zanim zrozumiemy, co wydarzyło się 28 lutego, warto cofnąć się o chwilę. Tydzień przed eskalacją minęła 105. rocznica zamachu stanu Rezy Chana – późniejszego Rezy Szaha Pahlaviego, ojca władcy obalonego przez rewolucję islamską w 1979 roku. Zbieżność z momentem ataku to prawdopodobnie przypadek, ale w irańskiej narracji historycznej symbole tej klasy są żywe i aktywnie wykorzystywane. Rewolucja Chomeiniego radykalnie zredefiniowała relacje Teheranu z Zachodem: zakładnicy w ambasadzie USA przez 444 dni, doktrynalny antyizraelizm jako element legitymizacji reżimu, a w tle wyniszczająca dekada wojny z Irakiem, w której Waszyngton stał po stronie Bagdadu.

Program nuklearny to kolejna warstwa tej historii. Od 2002 roku, kiedy ujawniono irańskie ośrodki wzbogacania uranu, region żyje w rytmie negocjacji, sankcji i sabotażu. Stuxnet w 2010 roku otworzył erę cyberwojen jako instrumentu geopolitycznego – celowane złośliwe oprogramowanie zniszczyło setki wirówek w Natanzie, pokazując, iż operacje poniżej progu klasycznej wojny mogą mieć wymierny efekt strategiczny. Porozumienie JCPOA z 2015 roku, wycofanie się USA trzy lata później, kolejne rundy negocjacji zakończone fiaskiem – to kronika nierozwiązanego kryzysu, który wybuchł teraz z nową siłą. Ostatnie rozmowy w Genewie, na początku lutego 2026 roku, zakończyły się bez przełomu, mimo iż omański minister spraw zagranicznych opisywał je jako „znaczący postęp”. Dwa tygodnie później rakiety były już wystrzeliwane.

Operacja Epic Fury

To, co wydarzyło się w godzinach porannych 28 lutego, od razu pokazało, czym są współczesne operacje wojskowe. Obok precyzyjnych uderzeń na irańską infrastrukturę militarną i nuklearną uruchomiono skoordynowany komponent cybernetyczny, którego celem było odizolowanie irańskiego kierownictwa właśnie w momencie, gdy potrzebowało ono komunikacji najbardziej. Połączenie Iranu z internetem spadło do poziomu 1-4 procent normalnej przepustowości. Agencja informacyjna IRNA przestała działać. Portal Tasnim, powiązany z IRGC, został zhakowany i przez krótki czas wyświetlał treści antyreżimowe, w tym komunikaty skierowane bezpośrednio do Irańczyków. Zostały skompromitowane popularne aplikacje mobilne: modlitewnik BadeSaba (z pięcioma milionami pobrań) oraz Saba Wind, wyświetlając użytkownikom komunikat „pomoc nadeszła, nie bójcie się”. Przewodniczący Połączonego Komitetu Szefów Sztabów USA publicznie potwierdził rolę US Cyber Command i US Space Command w degradacji irańskich sieci dowodzenia – to kontynuacja trendu zwiększonej transparentności wokół ofensywnych operacji cybernetycznych, która wpisuje się w nową doktrynę administracji Trumpa. Kilka tygodni wcześniej prezydent zasugerował, iż podczas operacji w Wenezueli, blackout w Caracas był wynikiem „pewnej wiedzy eksperckiej”. Dla tej administracji ujawnienie komponentu cyber nie ma wyłącznie charakteru informacyjnego, ale pełni funkcję odstraszającą i komunikacyjną wobec państw trzecich.

Irańska odpowiedź w cyberprzestrzeni

Iran od lat traktuje operacje cybernetyczne jako centralny instrument siły. Grupy powiązane z IRGC i Ministerstwem Wywiadu działają w spektrum od szpiegostwa i kradzieży danych, przez wipery niszczące infrastrukturę, po kampanie wpływu i ataki na systemy przemysłowe. Wyróżnia się atak Shamoon na Saudi Aramco w 2012 roku – złośliwe oprogramowanie rozprzestrzeniło się na trzydzieści pięć tysięcy stacji roboczych w jednej z największych firm naftowych świata.

Po operacji Epic Fury irańskie zdolności państwowe są tymczasowo utrudnione przez degradację infrastruktury i izolację sieciową, ale to nie oznacza, iż odpowiedź w cyberprzestrzeni nie nadejdzie. Historycznie po każdej eskalacji kinetycznej obserwujemy wzrost irańskiej aktywności cybernetycznej – po uderzeniach Izraela w Iran w 2025 roku liczba cyberataków na izraelskie cele wzrosła o siedemset procent. Również tym razem zmobilizował się ekosystem haktywistyczny — powołano „Electronic Operations Room” pod szyldem Cyber Islamic Resistance – parasol koordynacyjny, pod którym operuje kilkadziesiąt grup z całego świata. Nowe dane z raportów dotyczących aktywności DDoS po uruchomieniu operacji Epic Fury pokazują, iż w okresie 28 lutego – 2 marca 2026 zidentyfikowano około 149 zgłoszeń DDoS, powiązanych z opisywanym konfliktem, wymierzonych w 110 organizacji w 16 krajach, w tym głównie instytucje państwowe, finansowe i telekomunikacyjne na Bliskim Wschodzie oraz w Europie.

Ataki DDoS na rządowe portale Jordanii, Kuwejtu, Arabii Saudyjskiej i Bahrajnu to pierwsza fala. Do tego dochodzą niezweryfikowane twierdzenia dotyczące dostępu do interfejsów OT/ICS publikowane przez grupy takie jak FAD Team czy Cyber Islamic Resistance. Weryfikacja tych twierdzeń jest trudna, ale wzorzec jest spójny z tym, co obserwowaliśmy w poprzednich eskalacjach: cyberataki zaczynają od widocznych zakłóceń serwisów publicznych, a następnie ewoluują w kierunku prób oddziaływania na infrastrukturę krytyczną.

Do tej mieszaniny dołączyły grupy prorosyjskie. NoName057(16) ogłosił ataki na izraelskie cele, a kilka kolektywów rosyjskich deklaruje operacje równolegle wobec celów w Europie i na Bliskim Wschodzie. Podział linii frontu w cyberprzestrzeni nie jest już symetryczny względem podziałów w świecie fizycznym.

Zawór globalnego systemu energetycznego

Aby zrozumieć skalę ekonomicznych konsekwencji, wystarczy spojrzeć na mapę. Cieśnina Ormuz łączy Zatokę Perską z Morzem Arabskim i przepływa przez nią około dwudziestu milionów baryłek ropy naftowej dziennie – czyli mniej więcej jedna piąta globalnego zapotrzebowania. Arabia Saudyjska, ZEA, Irak, Kuwejt, Katar – ich eksport energetyczny fizycznie nie ma innej trasy. Alternatywna przepustowość rurociągów omijających cieśninę wynosi zaledwie dwa i pół miliona baryłek. Różnica jest przytłaczająca.

Kluczowe jest rozróżnienie między fizycznym zablokowaniem cieśniny a jej zamknięciem ekonomicznym. W pierwszych dniach konfliktu nie doszło do formalnej blokady, ale do gwałtownego wzrostu premii wojennej (koszt płacony za zwiększone ryzyko) i decyzji armatorów o wstrzymaniu tranzytu. W praktyce efekt dla rynku był zbliżony – przepływ został ograniczony, mimo iż infrastruktura nie została zniszczona. Brent w ciągu 48 godzin wzrósł o osiem procent, europejskie ceny gazu skoczyły o jedną czwartą – szczególnie bolesne dla kontynentu, który wciąż nie odbudował pełnej dywersyfikacji po odcięciu rosyjskiego gazu. Katar dostarcza istotną część europejskiego LNG właśnie przez tę cieśninę.

Jest jeszcze chiński wymiar tej układanki. Chiny importują przez cieśninę blisko sześć milionów baryłek dziennie, a irańska ropa stanowiła w 2025 roku ponad osiemdziesiąt procent irańskiego eksportu – kupowana po cenach zdyskontowanych przez tak zwane „shadow ships”, omijające mechanizmy sankcyjne. Jednocześnie USA wcześniej, w styczniu 2026, zakłóciły wenezuelskie dostawy ropy do Chin. Oba kanały zostały uderzone niemal jednocześnie – jest to element geopolitycznej gry o kontrolę nad energetycznym zapleczem rywala.

Znaczenie poza regionem

Koordynacja domen kinetycznej i cyber jako norma operacyjna to zmiana strukturalna, nie incydentalna. Każda kolejna eskalacja zbrojna będzie teraz domyślnie zawierała komponent cybernetyczny – zarówno po stronie atakujących, jak i w ramach obrony. Brytyjskie NCSC ostrzegło przed ryzykiem tzw. cyber spillover – rozlania się operacji odwetowych poza bezpośrednich uczestników konfliktu. W praktyce oznacza to podwyższone ryzyko ataków DDoS, kampanii phishingowych oraz wiperów wymierzonych w podmioty postrzegane jako część zachodniego ekosystemu polityczno-gospodarczego. Radware wskazuje, iż około 22–23% globalnej aktywności DDoS w omawianym okresie celowało w organizacje z regionu Europy.

Irańskie grupy APT historycznie targetowały podmioty energetyczne, finansowe i rządowe w USA, Izraelu i krajach Zatoki – ale ich zasięg wielokrotnie wykraczał poza ten krąg. Kampania RedKitten z początku 2026 roku, wymierzona w NGO zajmujące się prawami człowieka, używała złośliwych dokumentów udających rejestry protestów – ofiary były w Europie. MuddyWater w ostatnich miesiącach przed eskalacją prowadził kampanie w regionie MENA (Middle East and North Africa) z infrastrukturą hostowaną u europejskich dostawców, aktywnie używając legalnych narzędzi do zarządzania zdalnego oraz utworzenie kanału C2.

Warto też pamiętać o wymiarze energetyczno-technologicznym, który w 2026 roku nabiera zupełnie nowego znaczenia. Boom infrastruktury AI to boom na moc obliczeniową i stabilne zasilanie. Zakłócenie globalnych przepływów energetycznych jest jednocześnie zakłóceniem w dostępie do mocy dla data centers. Rosnąca zależność rozwoju technologicznego – w tym infrastruktury AI i centrów danych – od stabilnych dostaw energii powoduje, iż bezpieczeństwo energetyczne i bezpieczeństwo cyfrowe przestają funkcjonować jako odrębne domeny. Zakłócenia w regionie odpowiedzialnym za znaczącą część globalnych przepływów surowców energetycznych przekładają się bezpośrednio na stabilność systemów technologicznych w skali międzynarodowej. W tym kontekście eskalacja na Bliskim Wschodzie ma wymiar systemowy, wykraczający poza klasyczne ramy konfliktu regionalnego.

Więcej informacji:

https://unit42.paloaltonetworks.com/iranian-cyberattacks-2026/

https://www.radware.com/security/threat-advisories-and-attack-reports/ddos-activity-following-operation-epic-fury-roaring-lion/

https://socradar.io/blog/cyber-reflections-us-israel-iran-war/

https://www.csis.org/analysis/how-will-cyber-warfare-shape-us-israel-conflict-iran

https://earth.org/iran-war-what-the-gulf-conflict-tells-us-about-energy-security/

https://www.ncsc.gov.uk/news/ncsc-advises-uk-organisations-take-action-following-conflict-in-middle-east

Future

Chińska platforma CyberStrikeAI w arsenale atakujących.

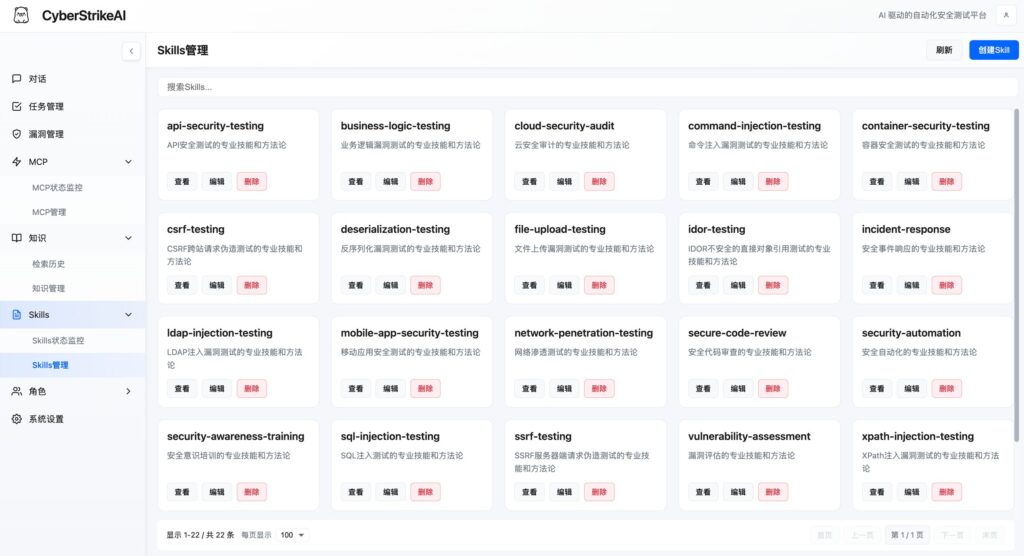

CyberStrikeAI to, jak napisali sami twórcy, platforma AI-native napisana w Go służąca do testowania bezpieczeństwa. Ma integrować ponad 100 różnych narzędzi, inteligentny silnik orkiestracji i system specjalistycznych umiejętności. W założeniu ma wspomagać przeprowadzanie działań ofensywnych i zarządzanie nimi na każdym etapie. Repozytorium pojawiło się już w listopadzie 2025 roku, ale dopiero tegoroczna aktywność zaobserwowana od 20 stycznia do 26 lutego sprawiła, iż analitycy Team Cymru bliżej przyjrzeli się temu narzędziu.

Rys. Panel zarządzania CyberStrikeAI i dostępne „umiejętności”. Źródło: GitHub.

Rys. Panel zarządzania CyberStrikeAI i dostępne „umiejętności”. Źródło: GitHub.Twórca repozytorium posługujący się nazwą „Ed1s0nZ” stworzył także inne narzędzia mogące wspomagać ataki, ale w opisie zapewnia o badawczym i pasjonackim charakterze publikacji. Prosi także o nieużywanie narzędzi do nielegalnych celów. Niestety nie wszyscy stosują się do tych zaleceń i według analizy NetFlow przeprowadzonej przez TeamCymru w tym roku użytkownicy CyberStrikeAI aktywnie atakują zróżnicowane cele. Usługa jest hostowana głównie na serwerach w krajach chińskojęzycznych (Chiny, Singapur, Hong Kong), co nie jest zaskoczeniem w przypadku narzędzia stworzonego przez osobę posługującą się przede wszystkim tym właśnie językiem. Team Cymru przedstawiło także analizę powiązań twórcy repozytorium z chińskim działaniami klasy state-sponsored w cyberprzestrzeni. Autor wszedł w interakcję na GitHubie z Knownsec, firmą realizującą działania klasy APT dla Chin, przedstawiając im swój projekt w grudniu. Ed1s0nZ powiązano także z CNNVD, czyli chińską bazą podatności, której celem jest zbieranie luk typu zero-day przed ich publikacją. Użytkownik sam umieścił (lecz później usunął) informację o otrzymaniu nagrody za wartościowy wkład w działania programu.

Analitycy Team Cymru zwrócili uwagę na CyberStrikeAI dzięki publikacji zespołu CTI Amazona. Amazon Threat Intelligence zaobserwowało przejęcie ponad 600 urządzeń FortiGate z wykorzystaniem komercyjnych rozwiązań generatywnej AI. Użyto różnych narzędzi GenAI do przeprowadzenia na dużą skalę ataków bazujących na znanych technikach. Początkowo skanowane były urządzenia pod kątem otwartych portów zarządzania. Po uzyskaniu dostępu do urządzeń, zwykle zdobywanego dzięki popularnych lub domyślnych poświadczeń, atakujący przeprowadzali rozpoznanie infrastruktury dzięki narzędzi również noszących znamiona kodu generowanego z użyciem AI. Podczas ataku skrypty wykorzystujące AI wspomagały atakujących między innymi w parsowaniu, odszyfrowywaniu i organizacji skradzionych danych. Na publicznie dostępnym serwerze, na którym według Team Cymru znalazło się właśnie rozwiązanie CyberStrikeAI, obecne były także inne pliki związane z pracą operacyjną atakujących. Przygotowane przez AI plany ataku, konfiguracje urządzeń ofiar i kod źródłowy narzędzi. Cele znajdowały się niemal na całym świecie, a według Amazon Threat Intelligence threat actor jest motywowany finansowo i rosyjskojęzyczny.

Team Cymru spodziewa się powszechniejszego wdrożenia i wykorzystania CyberStrikeAI w atakach, w tym tych przeprowadzanych przez grupy klasy APT. Rozwiązania open-source są stałym elementem krajobrazu zagrożeń, co obniża trudność zrealizowania coraz bardziej zaawansowanych złośliwych działań. Szczególnym przypadkiem jest wykorzystywanie rozwiązania zarówno przez atakujący zajmujących się cyberprzestępczością jedynie dla zysków, jak i przez grupy APT. Utrudnia to atrybucję i zidentyfikowanie nadrzędnego celu ataku, na co zwykle pozwalał na przykład charakterystyczny malware. Mimo coraz szerszego wykorzystania CyberStrikeAI nie jest rozwiązaniem idealnym. W atakach zaobserwowano trudności w przypadku bardziej skomplikowanych działań i napotkanych problemów oraz nieudane próby wykorzystania exploitów. To narzędzie, jak i silniki AI stojące za nim, z pewnością będą dalej rozwijane, co może ograniczyć częstotliwość pojawiania się tego typu przeszkód i umożliwić realizowanie bardziej zaawansowanych scenariuszy ataku.

Już wcześniej pojawiały się inne rozwiązania mające z pomocą AI ułatwiać działania cyberofensywne, jak na przykład HexStrike AI, ale nie zawsze można dokładnie prześledzić ich wykorzystanie. Narzędzia lub frameworki używane przez atakujących zwykle nie są łatwe do zidentyfikowania na podstawie efektów ich działania. Ataki przeprowadzane dzięki CyberStrikeAI i identyfikacja infrastruktury umożliwiły wartościowy z perspektywy analityków wgląd w cały proces. Dzięki temu widoczna jest metodologia atakujących, ograniczenia wynikające z opierania się jedynie na AI i zróżnicowanie w wykorzystaniu potencjału narzędzia w zależności od poziomu grupy. Na ten moment sama platforma wspomagająca ataki choćby na każdym ich etapie nie zastąpi kreatywności i doświadczenia zaawansowanych atakujących. Jednak grupa APT skutecznie wykorzystująca narzędzia AI do przyspieszenia i automatyzacji ataków oraz procesów decyzyjnych to poważne zagrożenie.

Każde działania zabezpieczające, szczególnie w przypadku urządzeń brzegowych i zabezpieczania dostępu użytkowników, to istotny krok oddalający organizację od stania się celem zautomatyzowanych, masowych ataków. Niezwłoczne aktualizacje w przypadku istotnych luk, wdrożenie wieloetapowego uwierzytelnienia oraz zmiana domyślnych lub powszechnych poświadczeń do kluczowych usług to najlepszy sposób, by stać się trudniej osiągalnym celem dla atakujących.

Więcej informacji:

https://aws.amazon.com/blogs/security/ai-augmented-threat-actor-accesses-fortigate-devices-at-scale/

https://www.team-cymru.com/post/tracking-cyberstrikeai-usage