W najnowszym wydaniu „Krajobrazu Zagrożeń” analizowane przez nas przypadki pokazują przesunięcie ciężaru z pojedynczych technik na całe łańcuchy zależności — od środowisk deweloperskich, przez infrastrukturę telekomunikacyjną, aż po domowe urządzenia sieciowe, które stają się nieoczywistym, ale skutecznym wektorem ataku. Niezależnie od tego, czy mówimy o zatrutych pakietach open source, ukrytych implantach działających na poziomie jądra systemu, czy przejętych routerach SOHO wykorzystywanych do manipulacji ruchem DNS – celem nie jest już wyłącznie szybka kompromitacja, ale utrzymanie kontroli nad środowiskiem ofiary i wykorzystanie jej infrastruktury w kolejnych etapach. Atakujący konsekwentnie inwestują w techniki zapewniające im trwałość, elastyczność i skalowalność działań. W efekcie organizacje muszą znacznie szerzej patrzeć na budowanie cyberodporności, gdyż udane ataki pochodzą coraz częściej z kierunków, których do tej pory nie brano pod uwagę, uznając za bezpieczne.

Na skróty:

- Łańcuch dostaw: Przekleństwa zależności i automatycznej aktualizacji, czyli Axios na celowniku.

- Telco: Telekomy pod obserwacją. Wykorzystanie BPFdoor w sieciach operatorów.

- Zaawansowane zagrożenia: Renesans DNS Hijacking: Kampania APT28 przeciwko infrastrukturze brzegowej.

Łańcuch dostaw

Przekleństwa zależności i automatycznej aktualizacji, czyli Axios na celowniku.

W ostatnim czasie ataki na łańcuch dostaw, szczególnie w zakresie ataków na biblioteki i projekty open-source, stały się szczególnie dotkliwe i tym samym medialne. Opisywaliśmy niedawno incydenty związane z LiteLLM oraz Trivy, ale kolejne dni przyniosły nowy przykład jak powszechnie wykorzystywane zależności mogą zostać użyte do realizacji celów przez atakujących. Tym razem zatrute zostały paczki npm popularnego klienta HTTP do JavaScript Axios.

Instalując tę bibliotekę dzięki menadżera pakietów (npm install axios) w wąskim oknie czasowym w nocy 31 marca pobierana była jedna z dwóch domyślnych wersji: latest (1.14.1) lub legacy (0.30.4), które zostały zatrute. Paczki mają odpowiednio średnio 100 milionów i 83 miliony pobrań tygodniowo, co czyni je wartościowym celem, który w przypadku przejęcia daje potencjalny dostęp do wielu zasobów i stacji roboczych. Złośliwa modyfikacja polegała na dołączeniu zależności runtime — plain-crypto-js@4.2.1 — nieobecnej w poprzednich wersjach biblioteki axios i opublikowanej dzień przed atakiem. Według analizy metadanych opublikowanych paczek, przejęto konto osoby utrzymującej bibliotekę npm axios. Zmieniono przypisany do konta adres e-mail oraz opublikowano nowe wersje pakietu z pominięciem mechanizmu OIDC Trusted Publisher i całego procesu CI/CD. Zainfekowane wersje biblioteki były dostępne jedynie 2-3 godziny, ale automatyczna aktualizacja lub instalacja w tym oknie czasowym inicjowała dalsze etapy ataku.

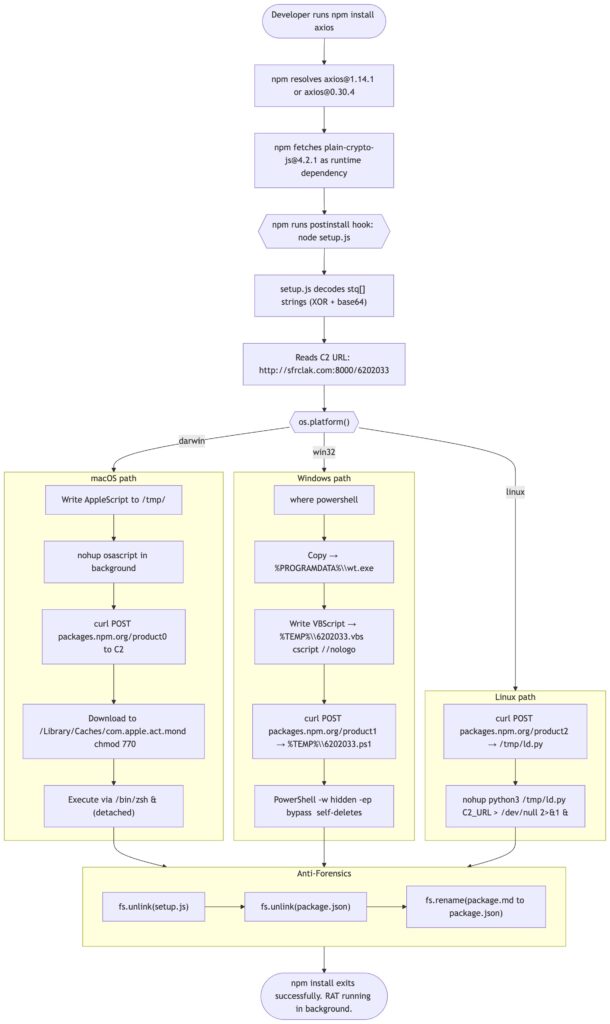

Instalowana paczka pobiera plain-crypto-js@4.2.1 jako zależność runtime, co ze względu na wykorzystanie hooków postinstall skutkuje wykonaniem skryptu setup.js zawierającego zakodowane komendy. Realizują one funkcje droppera weryfikującego system operacyjny urządzenia ofiary i dostosowując dalsze kroki do wykrytej platformy. W zależności od systemu, do serwera C2 wysyłane było inne zapytanie. Różniła je jedynie cyfra znajdująca się w jego treści: packages.npm.org/product0 dla macOS, product1 dla Windows lub product2 dla Linux (i jakiegokolwiek innego przypadku niebędącego Windowsem lub macOS). Następnie z wykorzystaniem odpowiednich dla systemu narzędzi pobierany był adekwatny payload.

Rys. Schemat działania droppera z podziałem na wykryte systemy operacyjne. Źródło: StepSecurity.

Rys. Schemat działania droppera z podziałem na wykryte systemy operacyjne. Źródło: StepSecurity.

We wszystkich przypadkach dostarczane były różne implementacje tego samego złośliwego systemu typu RAT. Dla macOS w formie skompilowanego C++, w przypadku Windowsa jako skrypt PowerShell i dla wszystkich innych platform skrypt Python. W ostatnim przypadku do wykonania konieczne jest jedynie działa komendy curl i obecność w systemie python3. Wszystkie wersje łączy wykorzystywany protokół C2, dostępny zestaw komend, zachowanie beacona i spoofowany user-agent. W każdym wariancie RAT posiadał funkcje wykonania skryptów, wstrzyknięcia/wykonania plików binarnych oraz enumeracji folderów. Zacieranie śladów również było obserwowane niezależnie od systemu. Rozwiązanie jest wyraźnie cross-platformowe, co zwiększyło jego zasięg i skuteczność. Zróżnicowanie środowisk deweloperskich sprawia, iż atakujący dostosowują się do każdych warunków w jakich może znaleźć się dropper i malware.

Incydent jest zbliżony w charakterze do obserwowanej serii ataków supply chain, ale w tym przypadku pojawiła się konkretna atrybucja ze strony zespołów Microsoft i Mandiant. Przypisali tę aktywność odpowiednio do UNC1069 i Sapphire Sleet jednocześnie wskazując na pokrywające się profile opisywanych grup motywowanych finansowo. Zgodnie stwierdzają również, iż to aktywność związana z szerzej obserwowaną strategią grup powiązanych z Koreą Północną nastawionych na kradzież kryptowalut. UNC1069 jest aktywne od co najmniej 2018 roku, a powiązanie ze wcześniejszymi ich działaniami było możliwe na podstawie wykorzystania nowej wersji złośliwego systemu WAVESHAPER (wersja RATa na macOS) obserwowanego w ich poprzednich atakach. Znaczenie miała także infrastruktura atakujących zbieżna z tą widzianą w przeszłości i wiązaną z tą właśnie grupą. UNC1069 wcześniej kojarzyło się przede wszystkim z atakami opartymi na socjotechnice, których ofiarami byli m.in. developerzy poszukujący pracy w sektorze Web3. Jednym ze scenariuszy była fałszywa rozmowa o pracę realizowana na stronie podszywającej się pod Zoom. Podczas niej pojawiały się pozorowane problemy techniczne, a ofiara była nakłaniania komunikatem w motywie ClickFix do wykonania (złośliwej) komendy, co miałoby skutkować naprawianiem błędu uniemożliwiającego rozmowę. Zwykle atak skutkował dostarczeniem systemu kradnącego dane, szczególnie skoncentrowanego na kradzieży kryptowalut. Konsekwencje kradzieży dotyczyły przede wszystkim ofiary personalnie. W innych kampaniach celami były także firmy typu FinTech, związane z blockchain lub giełdami kryptowalut. Obserwowane przesunięcie działań w kierunku aktywności o znacznie większej skali, choć potencjalnie przez cały czas inicjowanych z pomocą socjotechniki i wyłudzenia poświadczeń osoby utrzymującej bibliotekę, wskazuje na rozwój grupy i większe zagrożenie dla dużych organizacji z każdego sektora.

Ataki na łańcuch dostaw wymagają wielopoziomowej analizy i reakcji. Zalecany jest hunting z uwzględnieniem weryfikacji zainstalowanych wersji biblioteki oraz potwierdzenie, czy zaobserwowano udaną komunikację do C2 (która odbywała się z wykorzystaniem adresu URL hxxp://sfrclak[.]com:8000/6202033, gdzie 6202033 jest identyfikatorem kampanii). W zależności od dojrzałości organizacji i pokrycia monitoringiem stacji roboczych, widoczność może się różnić, szczególnie gdy mowa o środowiskach deweloperskich. Należy wziąć pod uwagę zarówno zasoby chmurowe, kontenery, jak i środowiska testowe, w których mogła znaleźć się zainfekowana paczka. W przypadku stwierdzenia infekcji należy zabezpieczyć wszystkie poświadczenia powiązane ze skompromitowanymi systemami lub workflowami w GitHub (restarty haseł, rotacja kluczy), dokonać reinstalacji zainfekowanych stacji i odtworzyć środowiska z wykorzystaniem bezpiecznych wersji paczek. Niedostateczna analiza i reakcja w przypadku takich incydentów może skutkować wykorzystaniem skradzionych w ramach nich poświadczeń do późniejszych ataków. Choć zapobieganie atakom na łańcuch dostaw nie jest łatwe, to coraz częściej zaleca się proste metody zmniejszające szansę na uzyskanie dostępu do naszej infrastruktury przez atakujących. Jedną z nich jest ustalenie warunku minimalnego czasu od publikacji nowej wersji biblioteki (na przykład 7 dni), który zapobiegnie przedwczesnemu pobraniu potencjalnie złośliwych paczek. o ile to możliwe, paczki powinny być także skanowane pod kątem zawartości złośliwego kodu oraz podatności i udostępniane na wewnętrznych zasobach do pobrania jedynie po pozytywnym przejściu weryfikacji.

Więcej informacji:

https://cloud.google.com/blog/topics/threat-intelligence/north-korea-threat-actor-targets-axios-npm-package

https://www.microsoft.com/en-us/security/blog/2026/04/01/mitigating-the-axios-npm-supply-chain-compromise/

https://www.elastic.co/security-labs/axios-one-rat-to-rule-them-all

https://www.stepsecurity.io/blog/axios-compromised-on-npm-malicious-versions-drop-remote-access-trojan

Telco

Telekomy pod obserwacją. Wykorzystanie BPFdoor w sieciach operatorów.

Red Menshen, aktor powiązany z Chinami, od dłuższego czasu buduje trwałą obecność w sieciach telekomunikacyjnych na całym świecie, traktując je jako środowisko o znaczeniu strategicznym. Nie jest to działalność nastawiona na szybki efekt czy jednorazową eksfiltrację danych. W tych działaniach używane jest określenie Sleeper Cell jako uśpionego przyczółka, który nie prowadzi widocznej komunikacji i nie generuje typowych artefaktów sieciowych. Taki dostęp pozostaje bierny do momentu otrzymania odpowiednio przygotowanego pakietu aktywacyjnego (magic packet), co znacząco utrudnia jego wykrycie i pozwala utrzymać obecność w środowisku przez długi czas.

Telekomy stanowią dla takiego modelu operacyjnego atrakcyjny cel, ponieważ przechodzą tu procesy uwierzytelniania, sygnalizacja, roaming oraz mechanizmy legalnego przechwytywania informacji, wykorzystywane również przez sieci rządowe. Jest to infrastruktura, która nie tylko transportuje dane, ale również odzwierciedla relacje między użytkownikami, urządzeniami i systemami. Dostęp do tej warstwy oznacza możliwość obserwacji metadanych komunikacji, procesów tożsamościowych oraz zależności operacyjnych, które w wielu przypadkach mają znaczenie wykraczające poza pojedynczą organizację.

Kluczowym elementem aktywności Red Menshen jest BPFdoor — backdoor dla systemów Linux działający na poziomie jądra. Jego konstrukcja odbiega od klasycznych implantów. Nie wystawia otwartych portów, nie utrzymuje widocznego kanału C2 i nie pozostawia oczywistych śladów w warstwie użytkownika. Zamiast tego wykorzystuje mechanizm Berkeley Packet Filter do pasywnej analizy ruchu sieciowego bezpośrednio w kernelu. Aktywacja następuje wyłącznie po odebraniu odpowiednio przygotowanego pakietu. Operacja opiera się na współdziałaniu implantu i komponentu kontrolującego, który odpowiada za generowanie pakietów aktywacyjnych oraz obsługę komunikacji po uzyskaniu dostępu. Co istotne, kontroler może funkcjonować zarówno poza środowiskiem ofiary, jak i wewnątrz niego, co zwiększa elastyczność operacyjną i utrudnia detekcję.

Uzyskanie początkowego dostępu zwykle odbywa się poza rdzeniem sieci. Wskazywane są przede wszystkim urządzenia brzegowe i systemy wystawione do Internetu, w tym rozwiązania VPN, urządzenia Palo Alto, Cisco IOS i JunOS, firewalle Fortinet oraz środowiska VMware ESXi. Po uzyskaniu przyczółka wykorzystywane są narzędzia takie jak CrossC2, TinyShell, techniki brute-force SSH oraz keyloggery. W analizowanych przypadkach pojawiają się również słowniki poświadczeń dopasowane do środowisk telekomunikacyjnych, co wskazuje na wcześniejsze rozpoznanie i świadome targetowanie sektora.

Na szczególną uwagę zasługuje wykorzystanie protokołu SCTP. Nie jest to typowy ruch obserwowany w środowiskach enterprise — protokół ten stanowi podstawę sygnalizacji w sieciach PSTN oraz komunikacji między elementami rdzenia 4G i 5G. Obecność implantu filtrującego SCTP oznacza, iż atakujący znajduje się bardzo blisko warstwy sygnalizacyjnej. W praktyce może to umożliwiać dostęp do metadanych komunikacji, identyfikatorów IMSI oraz procesów związanych z mobilnością i uwierzytelnianiem urządzeń. W środowiskach 5G dochodzi również kontekst identyfikatorów SUCI i procedur rejestracyjnych.

Raport Rapid7 wskazuje także na zaawansowane techniki kamuflażu. Jedna z obserwowanych próbek podszywa się pod komponenty zarządzania sprzętem charakterystyczne dla serwerów HPE ProLiant, imitując zachowanie legalnych procesów systemowych, a inna dostosowuje się do środowisk kontenerowych. W praktyce oznacza to próbę ukrycia się nie tylko w systemie operacyjnym, ale również w warstwie sprzętowej i platformowej, szczególnie w kontekście architektury 5G opartej na natywnych rozwiązaniach chmurowych.

Nowsze warianty BPFdoor rozwijają także mechanizmy aktywacji i komunikacji. Oprócz klasycznego modelu opartego na pakiecie aktywacyjnym pojawia się możliwość wykorzystania ruchu przypominającego legalne zapytania HTTPS do wyzwolenia implantu, co znacząco utrudnia jego odróżnienie od standardowej komunikacji aplikacyjnej. Gdy ruch sieciowy dotrze do zainfekowanego hosta i zostanie odszyfrowany w ramach standardowego zakończenia połączenia SSL, ukryta sekwencja poleceń może zostać wyodrębniona i wykorzystana do aktywacji backdoora.

Kolejną nową opisywaną techniką przez Rapid7 jest „magic ruler”, która pozwala utrzymać spójność danych aktywacyjnych poprzez stały offset, choćby jeżeli ruch przechodzi przez urządzenia pośredniczące, takie jak proxy czy load balancery. Po aktywacji komunikacja może być dodatkowo zabezpieczona przy użyciu RC4-MD5 ze względu na fakt, iż RC4 zapewnia niezwykle szybkie szyfrowanie strumienia danych, powodując minimalne opóźnienia podczas wykonywania poleceń. W wybranych scenariuszach wykorzystywany jest również ICMP jako kanał sterowania między hostami. Głównym elementem tego mechanizmu jest wartość 0xFFFFFFFF oznaczona jako -1, która pełni rolę sygnału docelowego osadzonego w strukturze pakietu. Gdy host odbierający wykryje tę wartość, interpretuje pakiet jako polecenie końcowe, a nie jako dane przeznaczone do dalszego przekazania.

BPFdoor nie pozostawia typowych śladów w warstwie procesów czy połączeń sieciowych, dlatego najważniejsze staje się monitorowanie zachowania na poziomie jądra systemu, analiza nietypowych filtrów pakietów oraz identyfikacja anomalii w wykorzystaniu protokołów takich jak SCTP. Istotne jest również traktowanie urządzeń brzegowych jako potencjalnych punktów trwałego utrzymania dostępu, które mogą stanowić zaplecze dla dalszych działań w sieci. Dodatkowo Rapid7 udostępnił skrypt, który skupia się na zidentyfikowaniu wskaźników związanych z mechanizmem ukrytej aktywacji, działaniem filtrowania pakietów na poziomie jądra oraz technikami maskowania procesów stosowanymi przez implanty BPFdoor.

W szerszym ujęciu BPFdoor nie jest jedynie kolejnym przykładem zaawansowanego malware. To narzędzie zaprojektowane do budowania cichej, długotrwałej obecności w środowisku, w którym dostęp do danych tożsamości klientów, sygnalizacji i metadanych może mieć znaczenie strategiczne, wykraczające daleko poza pojedynczy incydent bezpieczeństwa.

Więcej informacji:

https://www.rapid7.com/blog/post/tr-bpfdoor-telecom-networks-sleeper-cells-threat-research-report/

https://github.com/rapid7/Rapid7-Labs/blob/main/BPFDoor/README.md

Zaawansowane zagrożenia

Renesans DNS Hijacking: Kampania APT28 przeciwko infrastrukturze brzegowej.

Współczesne postrzeganie zaawansowanych cyberataków skupia się na wykorzystywaniu wyrafinowanych eksploitów, czy podatnościach typu zero-day w systemach operacyjnych, tymczasem ujawnione ostatnio operacje grupy APT28 (Forest Blizzard) rzucają światło na powrót do technik fundamentalnych, ale wyjątkowo skutecznych. Analiza działań rosyjskiego wywiadu wojskowego (GRU) ujawnia precyzyjnie zaplanowaną kampanię DNS Hijacking, która została skutecznie przerwana dzięki skoordynowanej akcji służb. W operacji uczestniczyła również polska Służba Kontrwywiadu Wojskowego (SKW), działająca we współpracy z partnerami takimi jak NSA i FBI. Zaangażowanie wielu służb państwowych pokazuje praktyczny wymiar międzynarodowej współpracy w obszarze cyberbezpieczeństwa. Wspólne działania obejmowały identyfikację oraz neutralizację infrastruktury przejętych routerów SOHO (Small Office/Home Office) wykorzystywanych przez jednostkę 26165 (APT28).

Samo sięgnięcie po ten wektor ataku nie jest dziełem przypadku, ale świadomym wyborem metody, która pozwala na masową infiltrację przy jednoczesnym zachowaniu wysokiego stopnia dyskrecji. Długość trwania tej kampanii, liczonej w latach, świadczy o cierpliwości napastnika oraz o doskonałym przygotowaniu infrastruktury serwerowej, opartej na dzierżawionych serwerach VPS, które przez długi czas maskowały złośliwy ruch pod pozorem rutynowych zapytań sieciowych.

Kluczowym elementem strategii APT28 stało się postrzeganie urządzeń klasy SOHO nie jako celów końcowych, ale jako idealnych punktów wejścia do głębiej osadzonych sieci. Routery domowe i małe urządzenia biurowe stanowią w tej chwili „miękkie podbrzusze” globalnej architektury IT, głównie ze względu na brak zaawansowanych mechanizmów monitoringu oraz rzadkie zaglądanie przez administratorów w ich konfigurację i aktualizacje firmware. Istotnym elementem operacji było wykorzystanie znanych podatności w routerach (np. dla TP-Link było to CVE-2023-50224) umożliwiających pozyskanie danych logowania i zmianę konfiguracji bez uwierzytelnienia, co pozwalało na pełne przejęcie kontroli nad urządzeniem i jego ustawieniami sieciowymi. W ten sposób router, zamiast pełnić rolę bezpiecznej bramy, stał się aktywnym narzędziem ataku, które wymusza na wszystkich podłączonych do niego urządzeniach – laptopach służbowych, telefonach czy tabletach – korzystanie ze złośliwych serwerów DNS kontrolowanych przez GRU.

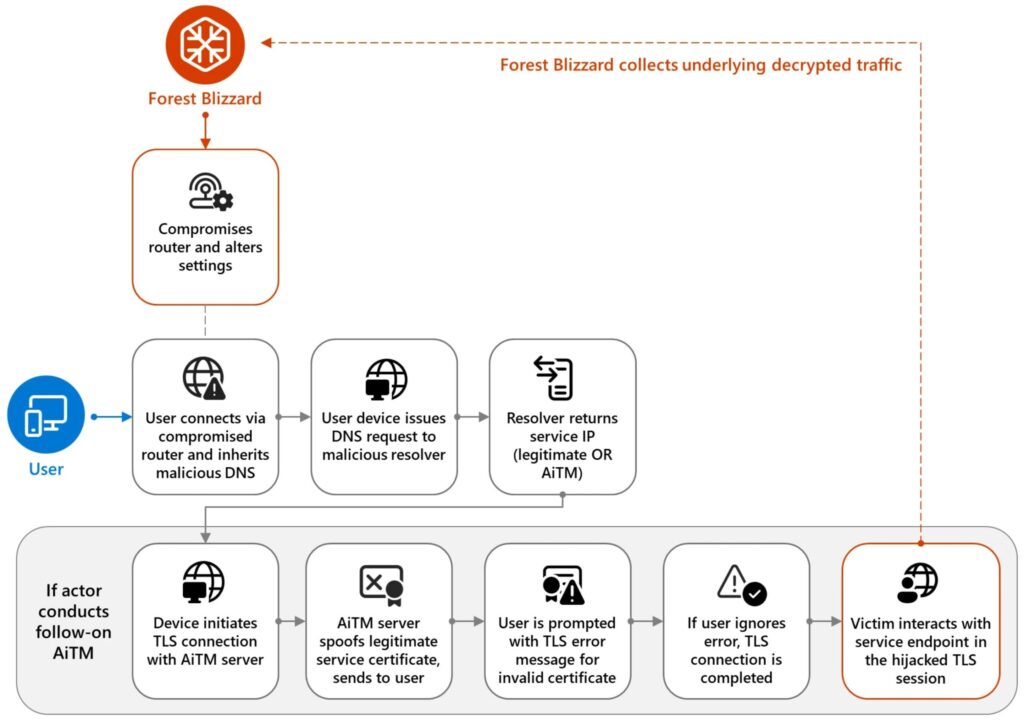

Zgodnie z raportem NCSC, operacje te opierały się na wykorzystaniu dwóch precyzyjnie rozdzielonych klastrów infrastruktury. Pierwszy klaster koncentrował się na masowym przejmowaniu routerów i modyfikacji ich ustawień tak, aby zapytania dotyczące domen krytycznych, takich jak Outlook czy Office 365, były rozwiązywane przez złośliwe serwery kontrolowane przez grupę APT. Pozwalało to na przeprowadzenie ataków typu Adversary-in-the-Middle (AitM), skutkujących kradzieżą haseł i tokenów OAuth, co bezpośrednio uderzało w zaufanie do sesji chmurowych. Drugi klaster charakteryzował się wyższym stopniem specjalizacji, wykorzystując urządzenia MikroTik i TP-Link (często zlokalizowane na Ukrainie) jako węzły proxy. Ta warstwowa struktura obnaża słabość w monitoringu ruchu wychodzącego – większość systemów bezpieczeństwa nie analizuje zapytań DNS pod kątem anomalii w ścieżkach routingu, co pozwalało APT28 na utrzymanie długotrwałej obecności w sieciach ofiar.

Rys. DNS hijacking poprzez przejęcie routerów klasy SOHO; Źródło: Microsoft

Rys. DNS hijacking poprzez przejęcie routerów klasy SOHO; Źródło: MicrosoftSama technika DNS Hijacking, choć uznawana za metodę „klasyczną”, w rękach APT28 zyskała nową skuteczność poprzez celowe wykorzystanie słabości w architekturze sieciowej. Pierwszą z nich jest brak izolacji interfejsów zarządzania w routerach SOHO, które pozostają wystawione do sieci publicznej. Drugą stanowi bezkrytyczne zaufanie urządzeń końcowych do ustawień sieciowych serwowanych przez lokalne serwery DHCP. Wreszcie, kluczową słabością pozostaje brak powszechnego wdrożenia szyfrowanych protokołów DNS (DNS-over-HTTPS/DNS-over-TLS) na poziomie systemów operacyjnych, co pozwoliłoby zignorować złośliwe ustawienia narzucone przez przejęty router. APT28 wykorzystało te luki, stosując model lejka wywiadowczego: od masowej eksploatacji tysięcy urządzeń, po precyzyjną filtrację ofiar o wysokiej wartości strategicznej, takich jak podmioty dyplomatyczne czy logistyczne.

Kampania ta dowiodła, iż granica między siecią domową a korporacyjną w 2026 roku praktycznie nie istnieje. Zapomniana technika DNS Hijacking, w połączeniu z masową eksploatacją routerów SOHO, stała się skutecznym sposobem na ominięcie nowoczesnych zabezpieczeń obwodowych. Organizacje nie mogą już zakładać, iż sieć, z której korzysta pracownik, jest bezpieczna. Zamiast tego powinny wdrożyć model Zero Trust, w którym bezpieczeństwo sesji i zapytań DNS jest weryfikowane bezpośrednio na urządzeniu użytkownika – niezależnie od tego, gdzie się znajduje.

Raport wskazuje, iż skutki takich działań mogą obejmować kradzież poświadczeń, przejęcie kont, manipulację danymi oraz dalszą kompromitację organizacji. Podkreślono również, iż same wskaźniki kompromitacji mogą gwałtownie się zmieniać, dlatego najważniejsze znaczenie ma wykrywanie zachowań charakterystycznych dla DNS hijackingu i ataków typu AitM, a nie wyłącznie blokowanie konkretnych adresów czy domen.

W części dotyczącej obrony zaleca się m.in. zabezpieczenie interfejsów zarządzania urządzeniami, regularne aktualizacje oprogramowania, stosowanie monitoringu bezpieczeństwa oraz wdrażanie mechanizmów takich jak MFA. Szczególny nacisk położono na ograniczenie ekspozycji urządzeń sieciowych na internet oraz poprawę widoczności zdarzeń w sieci, co pozwala szybciej wykrywać i analizować tego typu incydenty.

Więcej informacji:

- Alert Number: I-040726-PSA Russian GRU Exploiting Vulnerable Routers to Steal Sensitive Information https://www.ic3.gov/PSA/2026/PSA260407

- NCSC Advisory: APT28 exploit routers to enable DNS hijacking operations https://www.ncsc.gov.uk/news/apt28-exploit-routers-to-enable-dns-hijacking-operations

- Justice Department Conducts Court-Authorized Disruption of DNS Hijacking Network Controlled by a Russian Military Intelligence Unit https://www.justice.gov/opa/pr/justice-department-conducts-court-authorized-disruption-dns-hijacking-network-controlled

- SOHO router compromise leads to DNS hijacking and adversary-in-the-middle attacks https://www.microsoft.com/en-us/security/blog/2026/04/07/soho-router-compromise-leads-to-dns-hijacking-and-adversary-in-the-middle-attacks/