W dzisiejszym środowisku biznesowym, zagrożenia cyberbezpieczeństwa są stałym i ewoluującym wyzwaniem. Od ataków ransomware i phishingu po naruszenia danych i zaawansowane trwałe zagrożenia (APT), cyfrowy krajobraz jest nękany przez ryzyka, które mogą poważnie zakłócić operacje i zaszkodzić reputacji.

Firmy nie walczą już tylko z odizolowanymi hakerami, którzy majstrują przy swoich systemach w piwnicach ich rodziców; muszą stawić czoła zorganizowanym grupom cyberprzestępców, dla których zakłócanie działalności firm jest po prostu kolejnym dniem w biurze.

Teraz wyobraź sobie, iż firewall Twojej firmy zostaje naruszony. Nagle wrażliwe dane uciekają za drzwi szybciej, niż możesz powiedzieć „zaufanie klienta”, które, nawiasem mówiąc, gwałtownie spada. A reputacja Twojej marki? Wisząca na włosku. Biorąc pod uwagę tę rzeczywistość, nie można przecenić znaczenia dobrze zdefiniowanego planu komunikacji PR. W tym artykule przedstawimy najważniejsze zagrożenia cyberbezpieczeństwa, z którymi mierzą się w tej chwili firmy, i podkreślimy krytyczną rolę PR w reagowaniu na te incydenty.

Demistyfikacja ataków cybernetycznych

Zrozumienie różnych typów incydentów bezpieczeństwa, z którymi mierzą się firmy, ma najważniejsze znaczenie dla tworzenia skutecznych odpowiedzi. Przyjrzyjmy się pięciu najczęstszym cyberzagrożeniom, z którymi spotykamy się obecnie.

- Naruszenia danych

Gdzie wrażliwe informacje, takie jak dane klientów lub tajemnice handlowe, zostają ujawnione. To zabójca zaufania dla firm, ponieważ klienci i partnerzy czują się zdradzeni, a konsekwencje prawne mogą być poważne. - Ataki ransomware

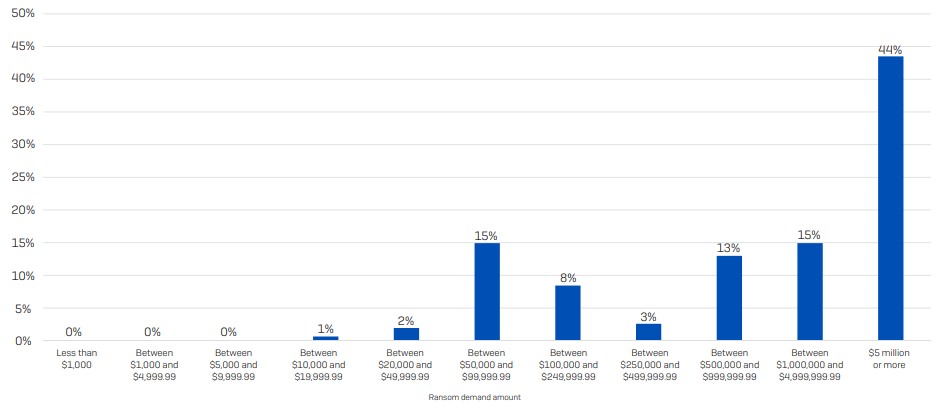

Mówiąc prościej, ataki ransomware mają miejsce, gdy ktoś blokuje pliki na Twoim komputerze i żąda pieniędzy za odzyskanie do nich dostępu. Ataki te mogą sparaliżować firmy i osoby prywatne, uniemożliwiając dostęp do kluczowych plików lub systemów do czasu zapłacenia okupu lub znalezienia alternatywnych rozwiązań. - Ataki typu „odmowa usługi”

Atakujący zalewają cel ogromną ilością ruchu lub żądań, przytłaczając jego zdolność do odpowiadania prawowitym użytkownikom. W rezultacie witryna lub sieć stają się wolne, zawodne lub całkowicie niedostępne dla użytkowników próbujących uzyskać do nich dostęp. - Ataki phishingowe

Gdzie atakujący oszukują pracowników lub klientów, aby podali poufne informacje. Podważa to zaufanie i może prowadzić do strat finansowych, jeżeli poufne dane wpadną w niepowołane ręce. - Zagrożenia wewnętrzne

To cyfrowa wersja scenariusza konia trojańskiego, w którym ktoś z dostępem wewnętrznym nadużywa go. Nie chodzi tylko o kradzież danych, ale także o naruszenie zaufania do zespołu i klientów, co może być katastrofalne w odzyskiwaniu.

Znaczenie wstępnie zdefiniowanego planu komunikacji kryzysowej

Bądź bezpośredni, bądź szybki. Proaktywne i przejrzyste podejście do komunikacji jest kluczem do utrzymania klientów po swojej stronie, gdy nadchodzą oszustwa phishingowe lub naruszenia danych.

Wstępnie zdefiniowany plan komunikacji kryzysowej służy jako mapa drogowa określająca sposób, w jaki organizacja będzie komunikować się z interesariuszami, mediami i opinią publiczną podczas kryzysu bezpieczeństwa. Zapewnia przejrzystość, spójność i terminowość w przekazywaniu wiadomości, co jest najważniejsze w łagodzeniu negatywnych skutków i utrzymywaniu zaufania. Oto najważniejsze elementy, które powinny zostać uwzględnione w takim planie:

- Wyznaczony rzecznik

To jest osoba, do której możesz się zwrócić, przeszkolona i gotowa do pracy w komunikacji kryzysowej. Nie tylko przekazują wiadomości; są twarzą Twojej organizacji w trudnych czasach. Pomyśl o autorytecie, empatii i tej uspokajającej postaci, która mówi: „Damy sobie radę”. - Kanały komunikacji

W dzisiejszych czasach musisz być wszędzie naraz! Od klasycznych komunikatów prasowych, które przedstawiają Twoje stanowisko, po media społecznościowe, gdzie możesz odpowiadać na pytania w czasie rzeczywistym, a oczywiście także witrynę internetową Twojej firmy, która pełni rolę centrum dowodzenia dla wszystkich spraw związanych z kryzysem. Te kanały zapewniają, iż rozprzestrzeniasz dokładne informacje niczym dziki ogień, tłumisz plotki i pokazujesz wszystkim, iż masz to pod kontrolą — lub przynajmniej, iż pracujesz nad tym, aby to odzyskać. - Procedury eskalacji

Nie improwizuj! Jasne procedury eskalacji działają jak mapa drogowa, pokazując dokładnie, kiedy i jak zwiększyć komunikację kryzysową. Oznacza to wiedzę, kiedy zwiększyć głośność lub częstotliwość komunikatów, wciągnąć dodatkową siłę ognia (ekspertów i interesariuszy) i dostosować podejście w miarę rozwoju sytuacji.

Reagowanie w czasie kryzysu

Cyberatak może wywołać falę zamieszania i niepewności. Jednak jasna i spójna komunikacja może być Twoją tratwą ratunkową, informując interesariuszy i budując zaufanie w tym krytycznym czasie. Przyjrzyjmy się trzem kluczowym strategiom przetrwania burzy, wyciągając cenne wnioski z rzeczywistych studiów przypadków.

- działaj szybko

Cyberatak może wywołać falę paniki i kontroli. W 2017 r. Equifaxduże biuro kredytowe w Stanach Zjednoczonych, doświadczyło ogromnego naruszenia danych, ujawniając poufne dane osobowe milionów Amerykanów, w tym numery ubezpieczenia społecznego, daty urodzenia i adresy. Equifax nie skorzystał z okazji, aby poinformować wszystkich. Minęły tygodnie, zanim w końcu przyznał się do naruszenia, pozostawiając wszystkich w ciemności. To podsyciło niepokój społeczny i sprawiło, iż konsumenci poczuli, iż ich dane osobowe nie były odpowiednio chronione. Jak można się spodziewać, reakcja opinii publicznej była ogromna. Organy regulacyjne odpowiedziały wysokimi grzywnami za brak ochrony danych konsumentów przez Equifax. Ostatecznie reputacja firmy została zszargana. - Bądź transparentny

Equifax może uczyć się od doświadczeń Norsk Hydro podczas ataku ransomware w 2019 r.. Gigant branży aluminiowej nie zniknął; zamiast tego wydał jasne i zwięzłe oświadczenie, w którym natychmiast przyznał się do cyberataku. W rezultacie media chwaliły jego uczciwość, klienci pozostali lojalni, a lokalna społeczność zjednoczyła się wokół niego. Ponadto organizacja wykorzystała incydent jako okazję do wzmocnienia swoich środków cyberbezpieczeństwa na dłuższą metę. - Skup się na wpływie na użytkownika

Wyciek danych w Uberze w 2016 r. jest przestrogą dla każdej firmy przetwarzającej poufne informacje użytkowników. W 2016 r. hakerzy przechwycili dane osobowe aż 57 milionów użytkowników i kierowców. Zamiast natychmiast ujawnić naruszenie, Uber próbował je ukryć, płacąc hakerom. Bagatelizując powagę sytuacji i skupiając się na pieniądzach, a nie na ludziach, Uber zapomniał o użytkownikach, których naraził na ryzyko. Chociaż Uber podniósł się finansowo, odbudowanie zaufania użytkowników zajęło trochę czasu. Wyciek danych był dla firmy sygnałem ostrzegawczym, zmuszając ją do priorytetowego traktowania bezpieczeństwa danych i prywatności użytkowników.

Podsumowanie

W dzisiejszym gwałtownie zmieniającym się cyfrowym krajobrazie cyberzagrożenia mogą mocno uderzyć w Twoją firmę. Niezależnie od tego, czy jest to naruszenie danych, atak ransomware czy schemat phishingu, skutki nie dotyczą tylko utraconych danych; chodzi o utracone zaufanie i nadszarpniętą reputację. Dlatego posiadanie solidnej strategii PR jest absolutnie kluczowe. Będąc bezpośrednim, szybkim i dobrze informując swoich interesariuszy, możesz stawić czoła tym wyzwaniom.

Ed Coram-James jest dyrektorem generalnym w Wchodzićfirma konsultingowa z siedzibą w Londynie i Los Angeles, zajmująca się marketingiem wyszukiwania i konsultingiem SEO, której klientami są takie duże marki, jak Hackett i John Lewis.