Błąd obejścia w podsystemie przejrzystości, zgody i kontroli FileProvider (TCC) w systemie Apple iOS Według badaczy z Jamf Threat Labs system operacyjny może narazić dane użytkowników na niebezpieczeństwo.

Problem, oznaczony jako CVE-2024-44131, został pomyślnie załatany przez firmę Apple we wrześniu 2024 r. i firmę Jamf, której odkryciu przypisuje się badaczom, dzisiaj oficjalnie to ujawnia. Wpływa także na urządzenia z systemem macOS, choć badacze Jamfa skupili się na ekosystemie mobilnym, gdyż te osiedla są częściej zaniedbywane podczas aktualizacji.

CVE-2024-44131 jest szczególnie interesujący dla cyberprzestępców, ponieważ w przypadku pomyślnego wykorzystania może umożliwić im dostęp do poufnych informacji przechowywanych na urządzeniu docelowym, w tym kontaktów, danych o lokalizacji i zdjęć.

TCC to „krytyczne ramy bezpieczeństwa”wyjaśnił zespół Jamf, co powoduje, iż użytkownicy zatwierdzają lub odrzucają żądania dostępu do ich danych wysyłane przez określone aplikacje, a CVE-2024-44131 umożliwia cyberprzestępcy całkowite ominięcie tego zagrożenia, jeżeli uda mu się przekonać ofiarę do pobrania złośliwej aplikacji.

„To odkrycie uwydatnia szersze obawy dotyczące bezpieczeństwa, ponieważ napastnicy skupiają się na danych i własności intelektualnej, do których można uzyskać dostęp z wielu lokalizacji, co pozwala im skupić się na złamaniu najsłabszego z połączonych systemów” – stwierdził zespół.

„Usługi takie jak iCloud, które umożliwiają synchronizację danych między urządzeniami o wielu kształtach, umożliwiają atakującym podejmowanie prób wykorzystania exploitów w różnych punktach wejścia, chcąc przyspieszyć dostęp do cennej własności intelektualnej i danych”.

Jak to działa

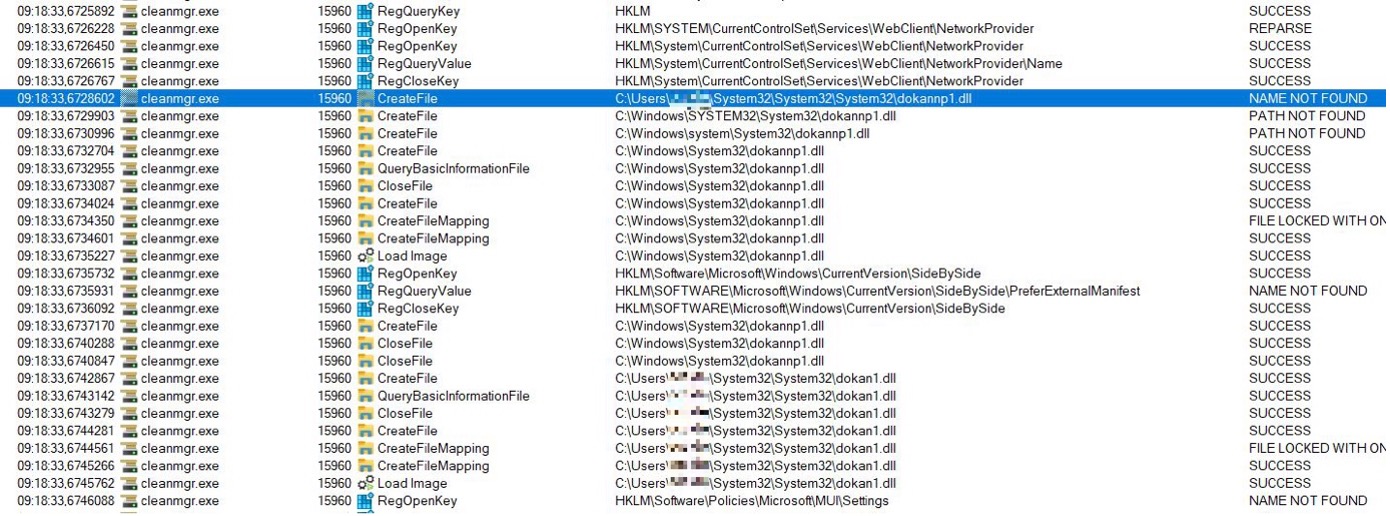

U podstaw problemu leży interakcja pomiędzy aplikacją Apple Files.app a procesem systemowym FileProvider podczas zarządzania operacjami na plikach.

W zaprezentowanym exploitie, gdy nieświadomy użytkownik przenosi lub kopiuje pliki lub katalogi dzięki Files.app w katalogu, do którego może uzyskać dostęp złośliwa aplikacja działająca w tle, osoba atakująca zyskuje możliwość manipulowania dowiązanie symboliczne lub dowiązanie symboliczne – plik, który istnieje, określa jedynie ścieżkę do pliku docelowego.

Zwykle interfejsy API operacji na plikach sprawdzają dowiązania symboliczne, ale zwykle pojawiają się one na końcu ścieżki przed rozpoczęciem operacji, więc jeżeli pojawią się wcześniej – co ma miejsce w tym łańcuchu exploitów – operacja pominie te kontrole.

W ten sposób osoba atakująca może wykorzystać złośliwą aplikację do nadużycia podwyższonych uprawnień zapewnianych przez FileProvider w celu przeniesienia lub skopiowania danych do kontrolowanego przez siebie katalogu bez wykrycia. Następnie mogą ukryć te katalogi lub przesłać je na kontrolowany przez siebie serwer.

„Co najważniejsze” – stwierdził zespół Jamf – „cała operacja odbywa się bez wywoływania jakichkolwiek komunikatów TCC”.

Najskuteczniejszą obroną przed tą wadą jest zastosowanie łatek firmy Apple, które są dostępne od kilku miesięcy. Zespoły ds. bezpieczeństwa mogą także chcieć wdrożyć dodatkowe monitorowanie zachowania aplikacji i ochronę punktów końcowych.

Wiceprezes ds. strategii Jamf, Michael Covington, ostrzegł, iż ponieważ aktualizacje obejmują także obsługę Inteligencja Appleserii funkcji sztucznej inteligencji (AI) dla urządzeń z systemem iOS, „ostrożność” dotycząca tej funkcji mogła skłonić niektóre organizacje do wstrzymania się z zastosowaniem aktualizacji z niezbędną łatką, pozostawiając wektor ataku otwarty na wykorzystanie.

„To odkrycie jest sygnałem alarmowym dla organizacji, aby opracowały kompleksowe strategie bezpieczeństwa obejmujące wszystkie punkty końcowe” – stwierdził zespół.

„Urządzenia mobilne, podobnie jak komputery stacjonarne, są krytycznymi elementami każdej struktury bezpieczeństwa. Rozszerzanie praktyk bezpieczeństwa na mobilne punkty końcowe jest niezbędne w epoce, w której ataki mobilne są coraz bardziej wyrafinowane.”