Z ujawnionych dokumentów wynika, iż Graykey Narzędzie hakerskie do iPhone’a może uzyskać „częściowy” dostęp iPhone’a 16 modeli – ale nie, jeżeli obsługują którykolwiek z iOS 18 beta.

Graykey jest konkurentem Cellebrytai jest przeznaczony do użytku przez organy ścigania. Widzieliśmy już podobne dokumenty, które wyciekły z Cellebrite, ale po raz pierwszy odkryliśmy, do jakich urządzeń Graykey może uzyskać dostęp…

Cellebrite i Graykey

Obie firmy wytwarzają podobne produkty – urządzenia sprzętowe i aplikacje komputerowe, które łączą się z zablokowanymi iPhone’ami i uruchamiają różne exploity, aby uzyskać dostęp do przechowywanych na nich danych. Graykey jest produkowany przez firmę Grayshift, która niedawno zmieniła nazwę na Kryminalistyka magnesów.

Cellebrite i Magnet kupują luki typu zero-day od hakerów, którzy je odkryli bezpieczeństwo wady nieznane Apple.

Trwa nieustanna gra w kotka i myszkę pomiędzy hakerami w czarnych kapeluszach z jednej strony, którzy szukają luk w zabezpieczeniach, aby je sprzedać z zyskiem, a Apple i społecznością badaczy bezpieczeństwa z drugiej strony, którzy starają się identyfikować i blokować te luki. wykorzystuje.

Obie firmy hakerskie publikują dla swoich klientów tabele pokazujące, do których urządzeń mogą uzyskać dostęp, a do których nie. Było kilka przypadków Wyciek stołów Cellebritez których najnowszy było w lipcu tego roku. W tym momencie firma nie mogła odblokować większości iPhone’ów z systemem iOS 17.4 i nowszym, chociaż od tego czasu prawdopodobnie wiele się zmieniło.

Nie mieliśmy wcześniej dostępu do tabel kompatybilności urządzeń dla Graykey.

Graykey może „częściowo” uzyskać dostęp do modeli iPhone’a 16

Apple nieustannie stara się ulepszać bezpieczeństwo sprzętu i oprogramowania, co oznacza, iż urządzenia podatne na te narzędzia zależą zarówno od modelu iPhone’a, jak i wersji systemu iOS, na którym działa.

404Media pozyskał dokumenty Graykeya, z których wynika, iż narzędzie może uzyskać pełny dostęp do iPhone’a 11 oraz „częściowy” dostęp do iPhone’a 12 do iPhone’a 16 włącznie. Sugeruje to, iż ostatnia znacząca bariera sprzętowa wdrożona przez Apple znajdowała się w iPhonie 12.

Na stronie nie udało się uzyskać dostępu do dokumentów szczegółowo opisujących możliwości, więc nie wiemy, co w tym przypadku oznacza „częściowy”. Może być tak ograniczony, jak niezaszyfrowane pliki i metadane w przypadku zaszyfrowanych.

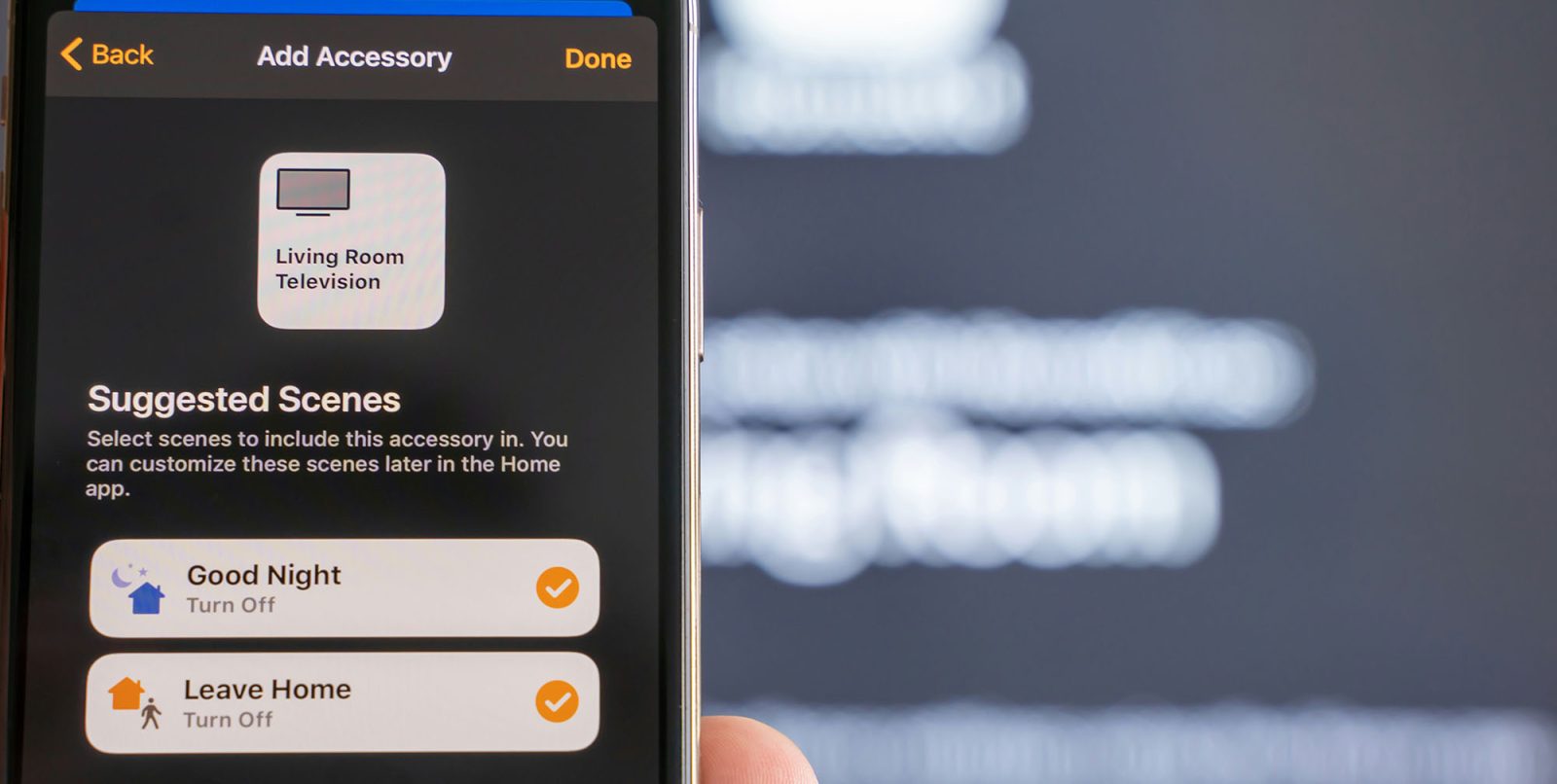

Warto zauważyć, iż niedawna zmiana wdrożona przez Apple oznacza, iż iPhone’y przechodzą teraz w stan Przed pierwszym odblokowaniem (BFU) po czterech dniach bez użycia. Gdy telefon przejdzie w tryb BFU Wszystko dane użytkownika są szyfrowane, zatem organy ścigania miałyby bardzo ograniczone pole działania.

Wszystkie obecne bety pokonują Graykeya

Tabela uzyskana przez 404Media pokazuje, iż firma nie jest w stanie w ogóle uzyskać dostępu do choćby starszych iPhone’ów z jakąkolwiek wersją beta iOS 18. We wpisach możliwości dostępu są oznaczone jako „brak” dla wszystkich urządzeń z dowolną wersją beta.

Jak zauważa serwis, nie wiemy jednak, czy Magnet ciężko pracował, aby przełamać bety i jak na razie mu się to nie udało, czy też po prostu jest ich za mało, aby uzasadnić niezbędny wysiłek.

Jak chronić swojego iPhone’a

Warto zauważyć, iż zarówno narzędzia Cellebrite, jak i Graykey wymagają fizycznego dostępu do Twojego urządzenia, a obie firmy twierdzą, iż sprzedają wyłącznie organom ścigania, więc ryzyko jest bardzo niskie.

Ogólnie rzecz biorąc, najlepszą ochroną przed wszelkimi exploitami jest aktualizacja urządzeń do najnowszej wersji systemu iOS – niezależnie od tego, czy jest to wersja beta, czy wersja.

Należy pamiętać, iż chociaż jest to prawie zawsze najlepsza zasada, w kilku przypadkach pojawia się nowa luka. Wydaje się, iż tak jest w przypadku iPada mini 5, gdzie modele z systemem iPadOS 18.0 umożliwiają jedynie częściowy dostęp, ale modele z systemem iPadOS 18.0.1 umożliwiają pełny dostęp.

Obraz: Kryminalistyka magnesów

FTC: Korzystamy z automatycznych linków partnerskich generujących dochód. Więcej.