Prośba o przelew od babci, a może stek wyzwisk skierowany w stronę szefa? Właśnie wykryto nową formę ataku, która sprawia, iż tak przesłane wiadomości mogą być poddane modyfikacjom. Kobold Letters to nowa forma ataku, która umożliwia ukrycie, a następnie odsłonięcie treści przesyłanej dalej e-mailem. Jak działa i kto jest w grupie ryzyka?

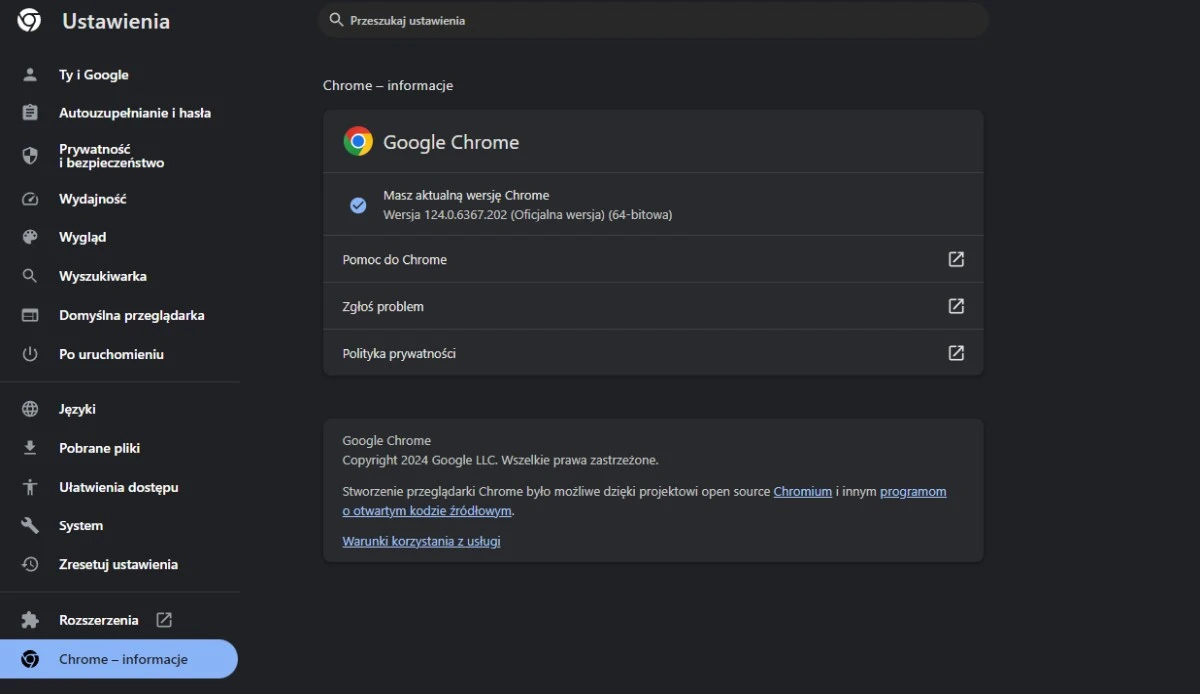

W Twojej firmie Ty i pracownicy wysyłacie e-maile z ważnymi danymi w formacie HTML? Możecie być podatni na Kobold Letters – rodzaj ataku, który umożliwia przestępcy ukrycie w wiadomości dodatkowej treści. Właśnie poinformował o nim portal Sekurak.

Jak wygląda atak typu Kobold Letters?

Wyobraź sobie sytuację, w której otrzymujesz od firmy zewnętrznej e-mail z raportem. Musisz go skonsultować, więc przesyłasz wiadomość do Twojego pracownika z prośbą o przeczytanie. On dzwoni do Ciebie i z zaskoczeniem pyta, czy na pewno e-mail pochodził od Ciebie. Dziwi Cię ta nadgorliwość, ale potwierdzasz – tak, ta wiadomość była od Ciebie! Pracownik zatem wykonuje polecenia znajdujące się w wiadomości – łącznie z przelaniem dużej kwoty pieniędzy z konta firmowego na konto bankowe.

Co się wydarzyło? Rozmawiając o e-mailu, pracownik nie zapytał o jego treść, tylko o autentyczność nadawcy. Natomiast raport przesłali Ci oszuści – i ukryli w treści wiadomości dwie linijki tekstu z prośbą o przelew na ich konto. Nie widziałeś ich, ponieważ Twoja skrzynka pocztowa wyświetliła Ci wiadomość tak, jak zaprojektowali ją cyberprzestępcy. Ale Twój pracownik już zobaczył dopisek, bo oszuści zadbali też o to, by w momencie „forwardowania” kod CSS odsłonił fragment treści. Tak właśnie wygląda ryzyko związane z Kobold Letters.

Problem Kobold Letters na szczęście nie dotyczy wszystkich e-maili, a wyłącznie tych, które przesyłamy dalej („forwardujemy”) i które są w formacie HTML. Jak tłumaczy na swojej stronie portal Lutra Security, który nagłośnił problem, atak phishingowy typu Kobold Letters polega na sprytnym użyciu stylów CSS. Chodzi o sytuacje, gdy tekst e-maila wygląda w porządku, ale na przykład jego sfałszowana część ukryta jest dzięki znaczników CSS, jak choćby dzięki białego koloru tekstu na białym tle.

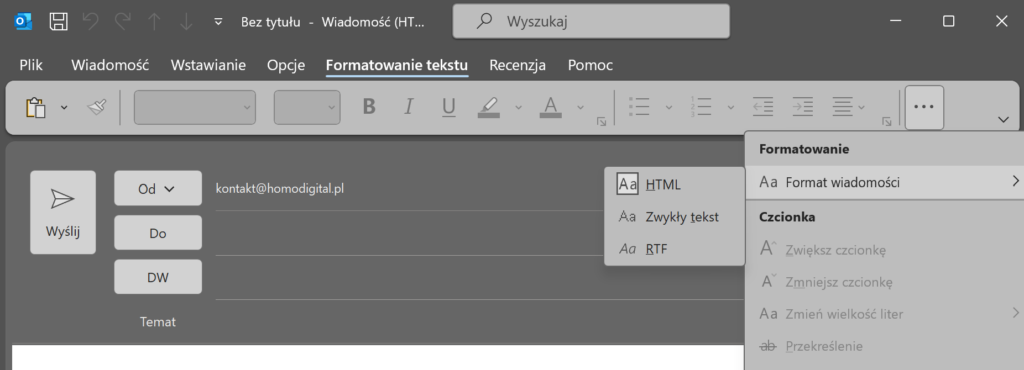

Format wiadomości HTML w Outlooku.

Format wiadomości HTML w Outlooku.Jak się chronić przed atakiem na skrzynkę pocztową?

Portal Lutra Security wykazał, iż ten rodzaj ataku phishingowe jest możliwy w najpopularniejszych aplikacjach do obsługi poczty e-mail, w tym Thunderbird, Outlook, Gmail. Na tę chwilę żadna z tych aplikacji nie przewiduje zmian chroniących przed opisanym rodzajem ataku.

Jednocześnie każdy z nas może się samodzielnie przed nim uchronić. Podstawa to zaprzestanie wysyłania wiadomości w formacie HTML, a jeżeli takie się pojawiają – wyświetlanie ich treści w formacie tekstowym. Jest to ogólnodostępna funkcja w większości aplikacji pocztowych.