Genialne narzędzie dla analityków bezpieczeństwa jest w nowej wersji!

Oprogramowanie Sysmon może być wykorzystane do rejestrowania różnych typów zdarzeń w obrębie systemu operacyjnego, a logi przesłane do zdalnego serwera, co czyni z Sysmon bezpłatną alternatywę dla EDR w małych zespołach IT.

Głównym celem narzędzia Sysmon jest dostarczenie bardziej szczegółowych danych dotyczących działania i błędów zainstalowanych aplikacji w systemie oraz wszelkiej aktywności procesów, usług i plików w systemie operacyjnym. Każda taka zmiana może być przydatna z punktu widzenia analityka bezpieczeństwa.

Jak już wspomniałem Sysmon potrafi rejestrować różne typy zdarzeń:

- zmiany w procesach i plikach na dysku,

- komunikacja sieciowa z hostami,

- załadowane sterowniki i biblioteki,

- zmiany w rejestrze,

- porównywanie sum kontrolnych plików,

- nawet zmiana statusu działania usługi Sysmon (np. spowodowana awarią lub złośliwym oprogramowaniem),

- pełna lista obsługiwanych zdarzeń systemowych jest dostępna na tej stronie.

Z instalacją i wdrożeniem Sysmon nie powinno być problemów. Dostępnych jest mnóstwo samouczków oraz gotowych konfiguracji zawierających zestawy reguł.

Instalacja Sysmon sprowadza się do wydania w CMD jednego polecenia:

Sysmon64.exe -iSystem Monitor v15.0 - System activity monitor

By Mark Russinovich and Thomas Garnier

Copyright (C) 2014-2023 Microsoft Corporation

Using libxml2. libxml2 is Copyright (C) 1998-2012 Daniel Veillard. All Rights Reserved.

Sysinternals - www.sysinternals.com

Sysmon64 installed.

SysmonDrv installed.

Starting SysmonDrv.

SysmonDrv started.

Starting Sysmon64..

Sysmon64 started.

Do analizy złośliwego systemu warto używać prekonfigurowanych reguł (sysmonconfig-export.xml) przygotowanych przez Marka Russinovicha i Thomasa Garniera, którzy są współtwórcami systemu i zarazem ekspertami, jeżeli chodzi o znajomość środowiska Windows.

Po zainstalowaniu Sysmon, aby uzupełnić konfigurację o reguły z pliku XML, należy wydać polecenie:

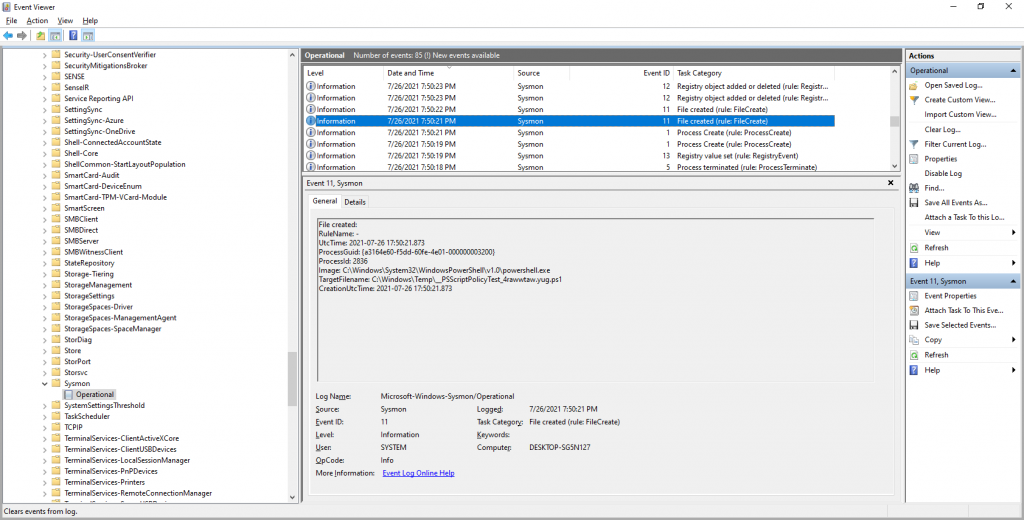

Sysmon64.exe -c sysmonconfig-export.xmlWszystkie zmiany w systemie Windows będą zapisywane w Windows Event w drzewie Aplikacje i Usługi -> Microsoft -> Windows -> Sysmon.

Nowości w Sysmon 15

Narzędzie otrzymało znaczące ulepszenia:

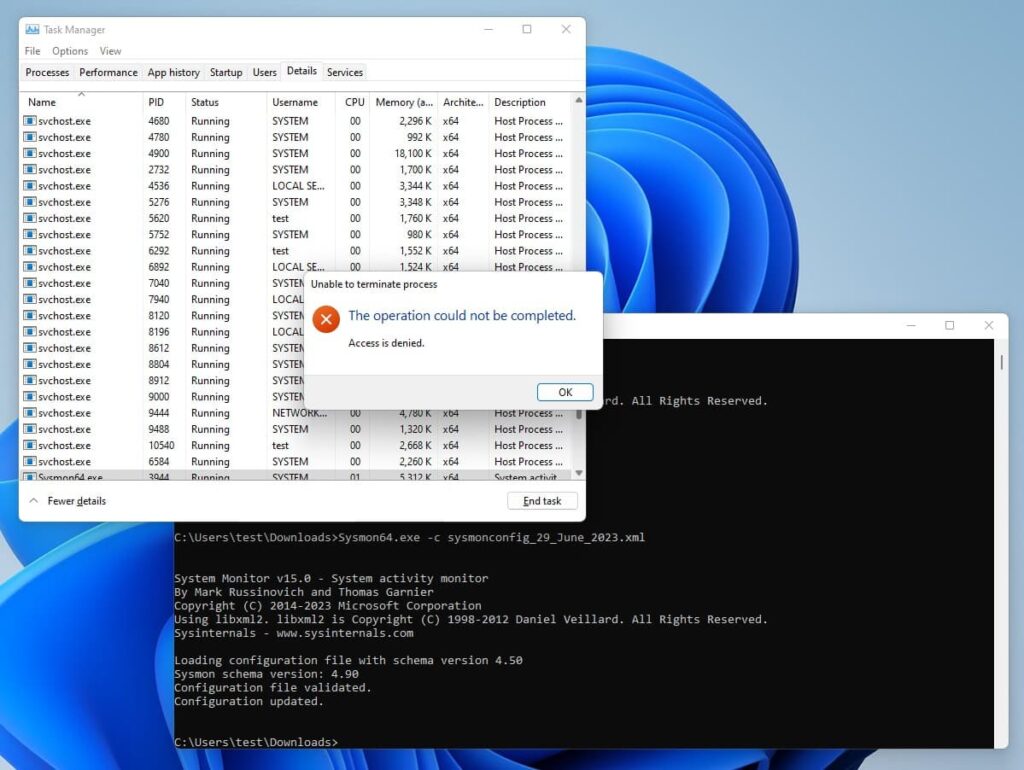

(1) Proces sysmon64.exe i usługa są teraz chronione i zabezpieczone przed manipulacją (Protected Process Light). Ubicie procesu i zatrzymanie usługi nie jest możliwe z lokalnymi uprawnieniami albo przez zaufaną aplikację, tym bardziej przez niezaufaną aplikację:

(2) Pojawiła się również możliwość monitorowania i zapisywania do dziennika zdarzeń logów z nowej reguły „FileExecutableDetected” (ID 29), która będzie wyzwalana w momencie, gdy nowy plik wykonywalny (Image) zostanie zapisany na dysku (TargetFileName). Może to wynikać np. z powodu uruchomienia instalatora aplikacji albo aktywności złośliwego oprogramowania.

Na co dzień używamy systemu Sysmon do szeregu czynności związanych z testami bezpieczeństwa Advanced In-The-Wild Malware Test. W głównej mierze sprowadza się to do maszynowej analizy malware, a także do maszynowego sprawdzania, czy zainstalowane oprogramowanie antywirusowe zareagowało w odpowiedni sposób na próbkę wirusa dostarczonego do systemu, w tym jak gwałtownie produkt bezpieczeństwa zareagował na wprowadzone zagrożenie (tzw. wskaźnik Remediation Time). Więcej o tym przeczytasz w naszej metodologii testów.

![[VIDEO] Przez cztery dni robili zakupy obok bomby. Nikt nie wiedział.](https://dzikizachod.eu/wp-content/uploads/2026/04/IMG_7010_compressed_2026_04_10_094123.webp)