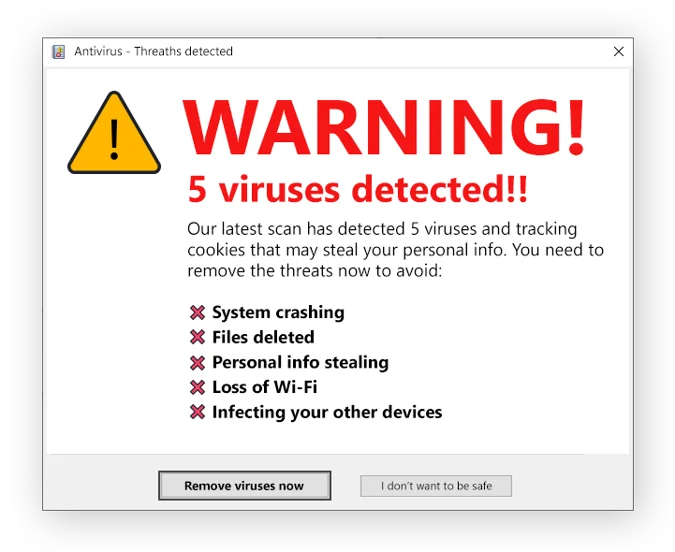

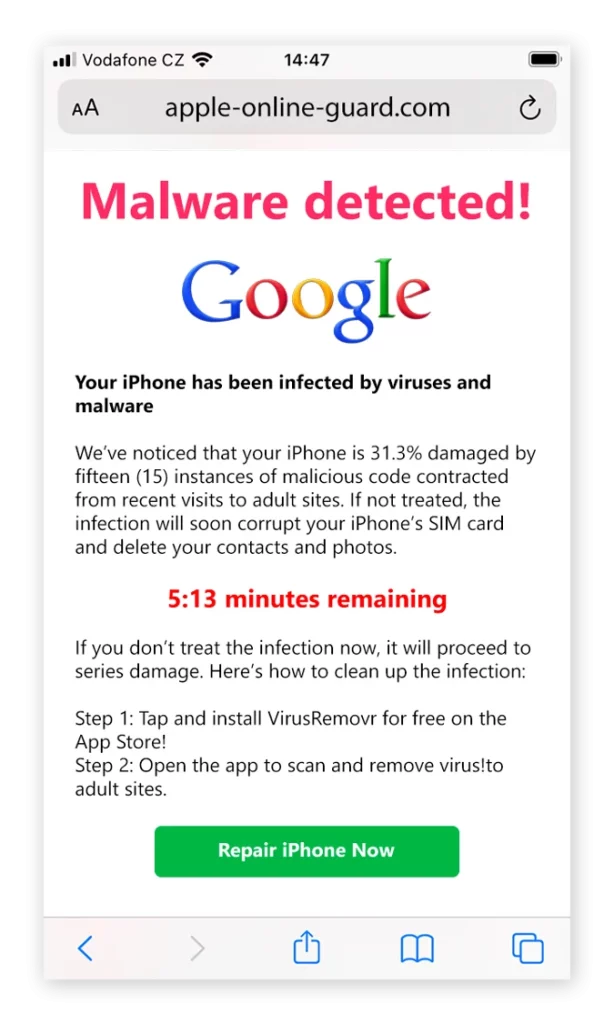

Ostrzeżenie o wykryciu złośliwego systemu na użytkowanym urządzeniu to informacja, obok której niełatwo jest przejść obojętnie. Świadomi tego faktu cyberprzestępcy sięgają po narzędzia typu scareware, które umożliwiają generowanie fałszywych alertów bezpieczeństwa. zwykle ostrzeżenie tego typu zawiera link do oprogramowania, którego instalacja ma rozwiązać rzekomy problem. W rzeczywistości jednak to właśnie ono jest źródłem zagrożenia, a jego pobranie zapoczątkuje faktyczną infekcję urządzenia złośliwym kodem.

Źródło: avast.com

Źródło: avast.com

Sukces ataku zależy od tego, jak bardzo przestraszy się ofiara. Z tego powodu jednym z najważniejszych jego elementów jest presja czasu. Atakujący będzie próbował przekonać ofiarę, iż wykryte na jej urządzeniu zagrożenie jest niezwykle poważne i wymaga natychmiastowej reakcji w postaci instalacji wskazanego programu.

Inną metodą podnoszenia poziomu stresu użytkownika jest przedstawienie mu wyników fikcyjnego skanowania systemu, o których jest on informowany za pośrednictwem wyskakujących okien. Komunikaty te charakteryzują się szczególnie niepokojącym i dramatycznym tonem – mogą zawiadamiać o wykryciu choćby do kilkuset wariantów złośliwego oprogramowania. Informacja ta nie jest jednak prawdziwa.

Źródło: avast.com

Źródło: avast.com

Jak pozbyć się fałszywych alertów?

Źródeł infekcji scareware jest wiele – użytkownik może pobrać to oprogramowanie samodzielnie, nie wiedząc, iż jest ono częścią np. interesującego go pakietu plików. Może ono także zostać mu wysłane w załączniku wiadomości mailowej lub zainstalowane samoistnie po wizycie na złośliwej stronie internetowej. Dlatego najskuteczniejszym sposobem ochrony przed atakami wykorzystującymi narzędzia scareware jest instalowanie wyłącznie systemu pochodzącego od legalnych i znanych dostawców.

W sytuacji natknięcia się na charakterystyczne dla ataku scareware wyskakujące okna, należy zachować świadomość, iż samo ich zamknięcie nie jest wystarczające (nigdy też nie należy klikać w znajdujący się w takim oknie przycisk „pobierz”). Ponadto, usuwanie tego typu treści z ekranu nierzadko bywa utrudniane. Zdarza się, iż przycisk służący do zamknięcia okna celowo zostaje umieszczony w takim miejscu, aby użytkownik nie mógł go znaleźć. Możliwa jest również sytuacja, w której zamknięcie jednego fałszywego alertu skutkuje wygenerowaniem kolejnych.

Jeśli twórca złośliwej aplikacji utrudnia albo blokuje możliwość zamknięcia okna (lub całej przeglądarki), wówczas należy zamknąć proces odpowiedzialny za wyświetlanie się takiego okna w menedżerze zadań, do którego wejść można dzięki skrótu Ctrl + Alt + Delete w systemie Windows oraz Command + Option + Escape na urządzeniach z systemem macOS.

Rozprzestrzenianie ataków typu scareware można też powstrzymać przez klasyczne oprogramowanie antywirusowe i zapory sieciowe. Koniecznie muszą być jednak zaktualizowane do najnowszej wersji, ponieważ w przeciwnym wypadku użytkownik nie będzie mógł skorzystać z ich pełnego potencjału. o ile jednak scareware przez cały czas pojawia się na komputerze, może to oznaczać, iż posiadane narzędzie ochronne jest wyłączone, nieaktualne lub nieskuteczne. Wówczas należy uruchomić je ponownie lub zaktualizować, aby zapobiec ponownym próbom ataku, a w ostateczności skorzystać z oferty innego dostawcy tego typu narzędzi.