A bezpieczeństwo W kontrolerze portu USB-C zamontowanym w urządzeniu wykryto lukę iPhone’a 15 I 16. Jednak wykorzystanie go byłoby tak skomplikowane, iż oba Jabłko a badacz bezpieczeństwa, który to odkrył, doszedł do wniosku, iż nie jest to zagrożenie występujące w świecie rzeczywistym.

Jednak obawa związana z bezpieczeństwem robi stanowić zagrożenie dla użytkowników iPhone’a, to taktyka stosowana przez oszustów w celu ominięcia jednego z wbudowanych zabezpieczeń Apple…

Luka w zabezpieczeniach portu USB-C iPhone’a

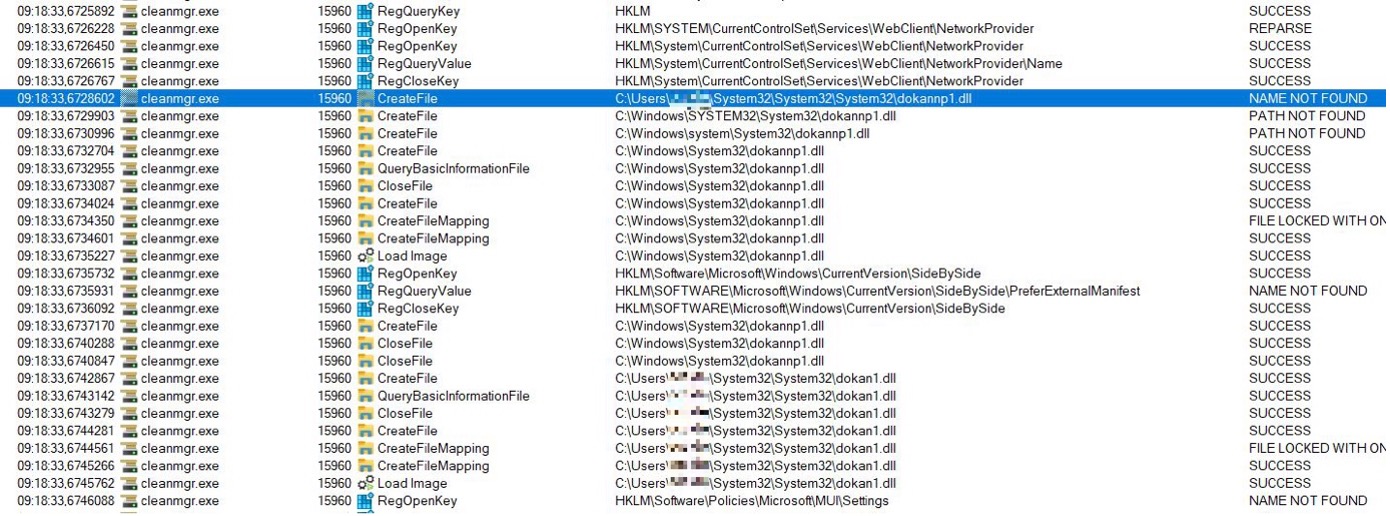

Badacz bezpieczeństwa Thomas Roth odkrył lukę w chipie kontrolera USB-C wprowadzonym po raz pierwszy do łańcucha dostaw Apple w 2023 roku. Zasadniczo można go wykorzystać do naruszenia bezpieczeństwa iPhone’a, ponieważ Wiadomości o bezpieczeństwie cybernetycznym raporty.

Badaczom bezpieczeństwa udało się zhakować zastrzeżony kontroler Apple ACE3 USB-C. Ten chip, wprowadzony wraz z iPhonem 15 i iPhonem 15 Pro, stanowi znaczący krok w technologii USB-C, obsługując dostarczanie zasilania i działając jako wyrafinowany mikrokontroler z dostępem do krytycznych systemów wewnętrznych […]

[Roth’s team was able] aby uzyskać wykonanie kodu na chipie ACE3. Dokładnie mierząc sygnały elektromagnetyczne podczas procesu uruchamiania chipa, zidentyfikowali dokładny moment, w którym nastąpiła weryfikacja systemu sprzętowego.

Wykorzystując wstrzykiwanie usterek elektromagnetycznych w tym krytycznym momencie, pomyślnie ominęli kontrole sprawdzające i uruchomili zmodyfikowaną poprawkę systemu układowego w procesorze chipa.

Teoretycznie może to dać atakującemu pełną kontrolę nad iPhonem.

Wymagałoby to jednak fizycznego dostępu do urządzenia i jest niezwykle trudne do wykonania. Świat Maca donosi, iż Apple po sprawdzeniu zastosowanej metody doszedł do wniosku, iż nie jest to realne zagrożenie, z czym Roth się zgodził.

Taktyka oszustów iMessage może ominąć zabezpieczenia

SMS-y i iMessages są powszechnie wykorzystywane przez oszustów do wysyłania linków służących do przeprowadzania ataków phishingowych oraz do prób instalowania złośliwego systemu w iPhone’ach.

Aby się przed tym zabezpieczyć, jeżeli otrzymasz wiadomość iMessage od osoby, która nie jest w Twoich kontaktach i z którą nigdy nie wymieniałeś wiadomości, Twój iPhone automatycznie wyłączy wszelkie łącza w wiadomości. Pojawiają się jako zwykły tekst i nie można ich kliknąć.

Oszuści znaleźli jednak sposób na obejście tego problemu. jeżeli uda im się przekonać Cię do odpowiedzi na wiadomość, choćby dzięki polecenia STOP, którego celem jest poinstruowanie uprawnionego nadawcy, aby nie wysyłał Ci więcej wiadomości, wówczas ta ochrona jest wyłączona.

Błyszczący Komputer mówi, iż fakt, iż do nich wysłałeś wiadomość, choćby z jednoznakową odpowiedzią, oznacza, iż iPhone uważa je za uzasadnione i odblokowuje ich linki.

Apple powiedział BleepingComputer, iż jeżeli użytkownik odpowie na tę wiadomość lub doda nadawcę do swojej listy kontaktów, łącza zostaną włączone.

W ciągu ostatnich kilku miesięcy w witrynie BleepingComputer odnotowano gwałtowny wzrost liczby ataków mających na celu nakłonienie użytkowników do odpowiedzi na wiadomość tekstową w celu ponownego włączenia łączy.

Witryna zawierała przykłady fałszywych SMS-ów rzekomo pochodzących od USPS i przedsiębiorstwa pobierającego opłaty drogowe, z których każda zawierała prośbę o podanie w odpowiedzi Y. Spowodowałoby to aktywację linków.

Często zdarza się, iż udało mi się znaleźć powyższy przykład do sfotografowania, po prostu przeglądając folder usuniętych wiadomości.

Jak się chronić

Nigdy nie dotykaj ani nie klikaj łącza otrzymanego w wiadomości e-mail lub innej wiadomości, chyba iż się tego spodziewasz. Najlepszą praktyką jest używanie własnych zakładek lub manualne wpisywanie adresów URL tylko wtedy, gdy masz dobry powód, aby sądzić, iż wiadomość jest autentyczna. W razie wątpliwości zadzwoń lub wyślij wiadomość do firmy, korzystając ze znanych danych kontaktowych w celu weryfikacji.

Zdjęcie: 9to5Mac

FTC: Korzystamy z automatycznych linków partnerskich generujących dochód. Więcej.