Polski rząd właśnie dorzucił do worka komunikatorów nowego zawodnika: mSzyfr. W materiałach prasowych padają duże słowa o „nowym standardzie bezpieczeństwa komunikacji” i „pełnej suwerenności cyfrowej”.

mSzyfr to komunikator do bezpiecznej komunikacji, który został przygotowany przez Ministerstwo Cyfryzacji we współpracy z NASK-PIB. Projekt jest finansowany z budżetu państwa w ramach zadania „Budowa systemu łączności mobilnej umożliwiającej przetwarzanie informacji niejawnych do klauzuli zastrzeżone (SKR‑Z)”.

W praktyce: to narzędzie, które ma zastąpić w administracji publicznej i w kluczowych instytucjach państwa to, co dziś często i tak dzieje się na WhatsAppie, Signalu czy Telegramie – czyli codzienną komunikację, czasem z bardzo wrażliwymi danymi w tle. Różnica jest zasadnicza: nad mSzyfrem pełną kontrolę ma państwo polskie, a nie zagraniczny gigant technologiczny.

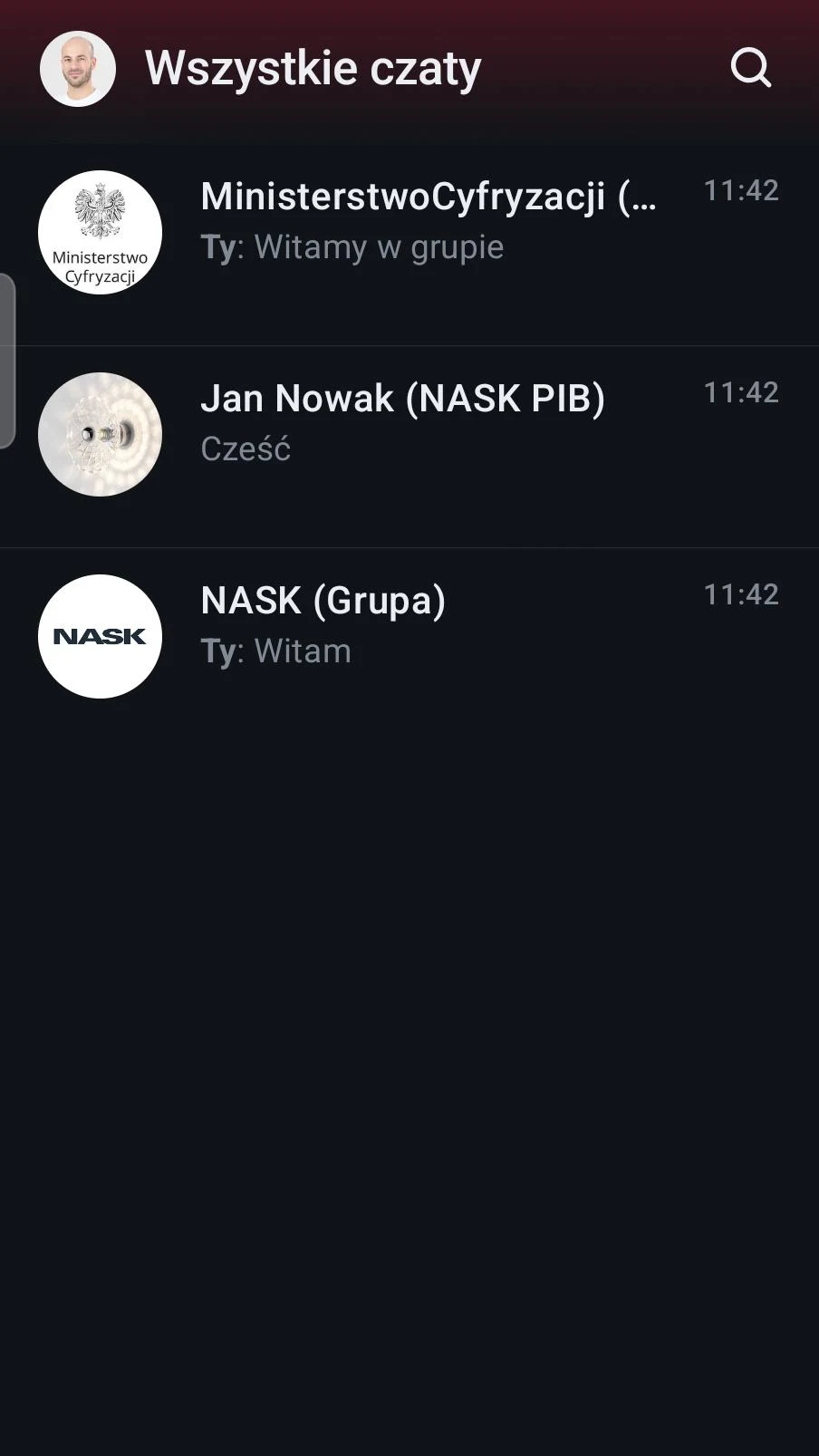

Na razie mSzyfr wszedł w fazę testów z udziałem pierwszych użytkowników. To na razie pilotaż, w którym ministerstwo sprawdza jak system zachowuje się w realnych warunkach.

Dla kogo jest ten komunikator?

mSzyfr

mSzyfrTu warto od razu ostudzić oczekiwania: mSzyfr nie jest „polskim WhatsAppem” dla wszystkich. Przynajmniej nie na starcie. Zgodnie z oficjalnym opisem komunikator jest przeznaczony dla trzech grup: administracji publicznej, podmiotów krajowego systemu cyberbezpieczeństwa (czyli m.in. operatorów usług kluczowych, wpisanych do odpowiedniego wykazu) oraz innych podmiotów – ale tylko po wyrażeniu zgody przez Ministra Cyfryzacji.

Dla użytkowników końcowych (czytaj: urzędników, pracowników instytucji, służb) korzystanie z mSzyfru ma być bezpłatne. Koszt utrzymania i rozwoju systemu bierze na siebie państwo – co ma sens, jeżeli mówimy o infrastrukturze krytycznej, a nie o kolejnym komunikatorze „dla ludu”.

W komunikacie MC pojawia się też interesujący kontekst europejski: podobne narodowe komunikatory wysokiego bezpieczeństwa działają w tej chwili tylko we Francji, Niemczech i Estonii. Polska dołącza więc do dość elitarnego klubu państw, które nie chcą opierać bezpieczeństwa swojej komunikacji wyłącznie na łasce komercyjnych dostawców.

Co mSzyfr szyfruje – i jak?

mSzyfr ma zintegrowane szyfrowanie end‑to‑end z „zaawansowaną kryptografią”. Tłumacząc z urzędniczego na ludzkie: dane są szyfrowane na urządzeniu nadawcy i odszyfrowywane dopiero na urządzeniu odbiorcy, a serwer po drodze widzi tylko zaszyfrowaną papkę. To dotyczy nie tylko wiadomości tekstowych i głosowych, ale też połączeń audio i wideo, przesyłanych plików oraz metadanych pokoi/konwersacji.

Mocno podkreślana jest decentralizacja i minimalizacja metadanych. Architektura ma pozwalać na zarządzanie tożsamością i uprawnieniami w sposób, który ogranicza gromadzenie zbędnych informacji na serwerze centralnym. Klucze szyfrujące – czyli to, co jest absolutnie krytyczne – mają być przechowywane na urządzeniach końcowych użytkowników, a nie w jakiejś centralnej bazie.

mSzyfr

mSzyfrmSzyfr jest projektowany jak system klasy enterprise: z wykorzystaniem konteneryzacji, z naciskiem na wysoką niezawodność, łatwość aktualizacji i skalowanie wraz ze wzrostem liczby użytkowników. W materiałach rządowych pada choćby wprost, iż takie podejście ma obniżać całkowity koszt utrzymania (TCO) – co jest dość rzadko spotykanym, ale miłym akcentem szczerości w oficjalnych komunikatach.

Suwerenność cyfrowa, czyli o co tu tak naprawdę chodzi

Serwery obsługujące mSzyfr mają znajdować się na terytorium Polski i być administrowane przez osoby z odpowiednimi poświadczeniami bezpieczeństwa. Dane, infrastruktura serwerowa i cykl życia systemu mają być w pełni pod polską jurysdykcją.

Oczywiście, sama „polskość” serwerów nie jest magicznym amuletem. Bezpieczeństwo zależy od jakości implementacji, procesu aktualizacji, audytów, reakcji na podatności. Ale fakt, iż państwo bierze za to odpowiedzialność na siebie, a nie outsourcuje jej w całości do Big Techu, jest istotną zmianą filozofii.

Signal czy WhatsApp nie są pod kontrolą polskiego regulatora, nie są projektowane pod przetwarzanie informacji niejawnych, nie dają też państwu pełnej kontroli nad infrastrukturą. Tu chodzi bardziej o odpowiednik „służbowej sieci” niż o konkurencję dla komunikatorów, którymi piszemy do znajomych.

mSzyfr ma być wdrażany w modelu on‑premise (w materiałach pojawia się wzmianka o serwerze Element ESS Pro), co sugeruje, iż instytucje będą mogły mieć własne instancje serwerowe, zachowując jednocześnie interoperacyjność w ramach całego systemu. W komunikatach mocno akcentowana jest możliwość personalizacji i brandingu aplikacji oraz dostosowania jej do wewnętrznych polityk bezpieczeństwa organizacji.

Czy to znaczy, iż mSzyfr jest „bezpieczniejszy” niż Signal?

Tego na tym etapie po prostu nie wiemy. Signal ma lata publicznych audytów, otwarty protokół, ogromną społeczność kryptografów patrzących mu na ręce. mSzyfr dopiero startuje, a szczegóły techniczne nie są jeszcze opisane. Na razie można powiedzieć tyle: jest projektowany z myślą o wysokim poziomie bezpieczeństwa i pełnej kontroli państwa nad infrastrukturą. Resztę zweryfikuje czas, audyty i – brutalnie mówiąc – próby ataków.

Nie znamy jeszcze szczegółów implementacji kryptografii: jakie dokładnie algorytmy są używane, jak wygląda wymiana kluczy, jak rozwiązano kwestie forward secrecy, jak często rotowane są klucze, czy protokół będzie publicznie opisany i audytowany. Nie wiemy też jak będzie wyglądał model rozwoju: czy kod (w całości lub części) będzie otwarty, czy pojawią się zewnętrzne audyty, jak gwałtownie system będzie reagował na nowe podatności.

Na koniec pozostaje kwestia zaufania. Paradoksalnie, w przypadku komunikatora państwowego to nie tylko pytanie o to, czy system jest odporny na ataki z zewnątrz, ale też o to czy użytkownicy ufają, iż państwo nie wykorzysta swojej pozycji do nadmiernej inwigilacji.

Jeśli jednak miałby powstać w Polsce komunikator, który faktycznie podniesie poziom bezpieczeństwa komunikacji w administracji, to właśnie tak powinien wyglądać jego punkt startowy: z ambicją, ale bez obietnic, iż „rozwiąże wszystkie problemy”. Reszta zależy od tego, czy mSzyfr będzie rozwijany jak żywy produkt, a nie jak jednorazowy projekt do odhaczenia w sprawozdaniu.