O Proton pisaliśmy niedawno w kontekście zapowiedzianej migracji infrastruktury poza Szwajcarię. Firma nie pozwala o sobie zapomnieć i nie przestaje rozwijać portfolio swoich produktów, które od początku kojarzone są z bezpieczeństwem i prywatnością. Wśród poczty e-mail, VPN, menedżera haseł czy chmury na dane pojawiła się kolejna interesująca propozycja, jaką jest generator kodów 2FA, czyli tzw. authenticator.

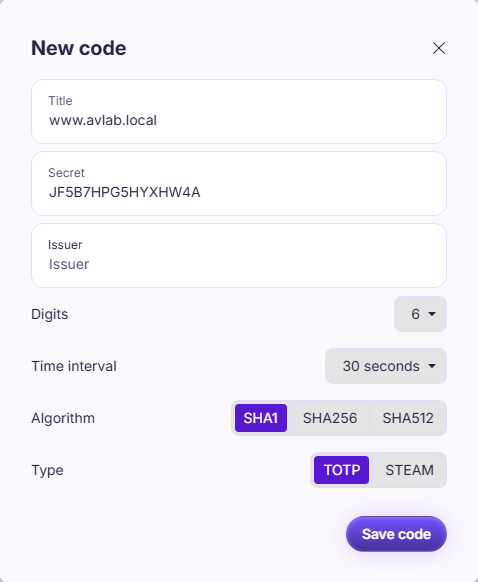

Nie można mówić, iż to wyjątkowa aplikacja mogąca zrewolucjonizować rynek tych kilku znanych generatorów. Proton Authenticator wyróżnia się jednak otwartym kodem źródłowym i – co nie jest takie oczywiste – aplikacjami na systemy desktopowe Windows, Linux i macOS. Obsługa jest prosta i zdecydowanie nie wymaga złożonych instrukcji. Aplikację wystarczy zainstalować i zeskanować kod QR bądź podać kod w formie tekstowej generowany przez serwis korzystający z 2FA. W zasadzie na tym kończą się potrzebne do konfiguracji czynności.

Główny ekran aplikacji

Główny ekran aplikacji

2FA stanowi formę wygodnego zabezpieczenia procesu logowania. Potwierdzą to szczególnie osoby, które padły w przeszłości ofiarą ataku phishingowego, skutkującego przykładowo przejęciem konta w serwisie społecznościowym. 2FA wymaga podania kodu generowanego przez odpowiednie aplikacje, który jest pewnego rodzaju „potwierdzeniem” chęci zalogowania przez uprawnionego użytkownika. W przypadku braku jakichkolwiek dodatkowych zabezpieczeń logowania (bo oprócz 2FA istnieje U2F wymagający fizycznego klucza, czy choćby zwykłe kody SMS), uzyskanie loginu i hasła przez osoby postronne umożliwi w większości serwisów uzyskanie dostępu do konta.

Ważnym krokiem jest zapisanie i następnie bezpieczne przechowywanie kodów zapasowych. Logowanie do serwisów bez dostępu do urządzenia z zainstalowaną aplikacją 2FA nie będzie możliwe i z reguły w takich sytuacjach pozostaje nam kontakt ze wsparciem technicznym – a jak wiadomo, czasem dostęp do konta jest nam potrzebny w danej chwili i nie możemy czekać na obsługę zgłoszenia.

Dodawanie nowego kodu do Proton Authenticator

Dodawanie nowego kodu do Proton Authenticator

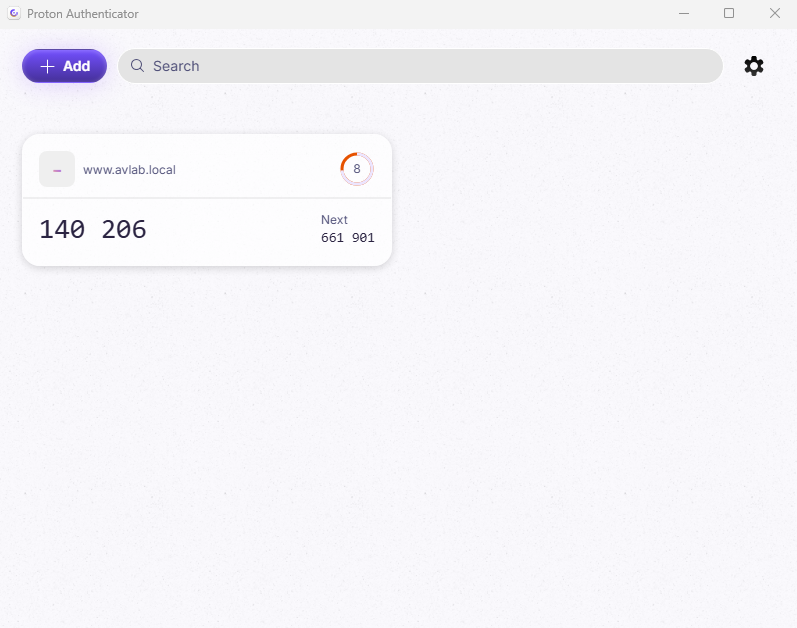

Podgląd aktywnych kodów 2FA

Podgląd aktywnych kodów 2FA

Proton Authenticator wydaje się wartą do rozważenia alternatywą. Zapewnia analogiczne funkcjonalności, więc nie powinniśmy mieć obaw, iż zostanie utracony dostęp do wybranych serwisów internetowych. Można dodatkowo przeprowadzić import kodów z innej aplikacji. Świadomość zagrożeń związanych z brakiem skonfigurowanego 2FA czy pozostałych metod ochrony zwiększa się, natomiast mam wrażenie, iż panuje przekonanie o żmudnej pracy koniecznej do wykonania w celu zabezpieczenia kont online. Jak jednak pokazuje przykład Proton Authenticator (oraz pokrewnych aplikacji, bo ich działanie jest analogiczne), dodanie 2FA nie jest skomplikowaną operacją.

Wprowadza to pewne utrudnienie, ponieważ kod musimy skopiować i wpisać/wkleić, natomiast cena nieuprawnionego dostępu do konta jest raczej wyższa niż poświęcony czas wymagany na przepisanie kodu. Żeby była jasność – 2FA nie zwalnia nas z przestrzegania praktyki używania silnych haseł, które to z kolei możemy bezpiecznie przechowywać i generować w menedżerach haseł. Przygotowaliśmy już poradniki korzystania z KeePass i Passbolt, który świetnie sprawdzi się w różnej wielkości organizacjach, a także ogólny przegląd aplikacji do generowania kodów 2FA.

![[VIDEO] Przez cztery dni robili zakupy obok bomby. Nikt nie wiedział.](https://dzikizachod.eu/wp-content/uploads/2026/04/IMG_7010_compressed_2026_04_10_094123.webp)