Nowe funkcje w iOS 17 i iPadOS 17, które mają wpływ na bezpieczeństwo i prywatność

Apple udostępniło najnowsze oprogramowanie z serii iOS 17, iPadOS 17 dla urządzeń iPhone oraz iPad. Od tej edycji telefony iPhone 8, iPhone 8 Plus i iPhone X z procesorami A11 Bionic nie będą już dłużej wspierane nowymi funkcjami. Użytkownicy tych telefonów muszą liczyć na dobiegające ku końcowi wsparcie bezpieczeństwa iOS 16, które potrwa do roku 2024 lub dłużej.

W tym przeglądzie skupimy się na nowych funkcjach we wspominanych iOS i iPadOS, które wnoszą coś nowego do bezpieczeństwa i prywatności.

Dwie zmiany w Safari iOS17, iPadOS 17

1. W przeglądarce Safari zablokuj dostęp do trybu prywatnego dzięki Face ID, Touch ID

Nową warstwą ochrony prywatności jest dodanie do ustawień Safari blokowania dostępu do zakładek w trybie prywatnym poprzez włączenie Face ID, Touch ID (w zależności od tego, co jest dostępne w danym urządzeniu).

Ponowne odblokowanie dostępu będzie wymagane przy każdym zamknięciu przeglądarki Safari lub przy każdorazowym odblokowaniu urządzenia. Podobna funkcja jest dostępna w macOS, z tą różnicą, iż na komputerach odblokowanie dostępu do kart w trybie prywatnym jest też możliwe dzięki ustalonego hasła.

Użyj tej opcji, jeżeli prywatność jest dla Ciebie szczególnie wrażliwym aspektem.

Użyj tej opcji, jeżeli prywatność jest dla Ciebie szczególnie wrażliwym aspektem.

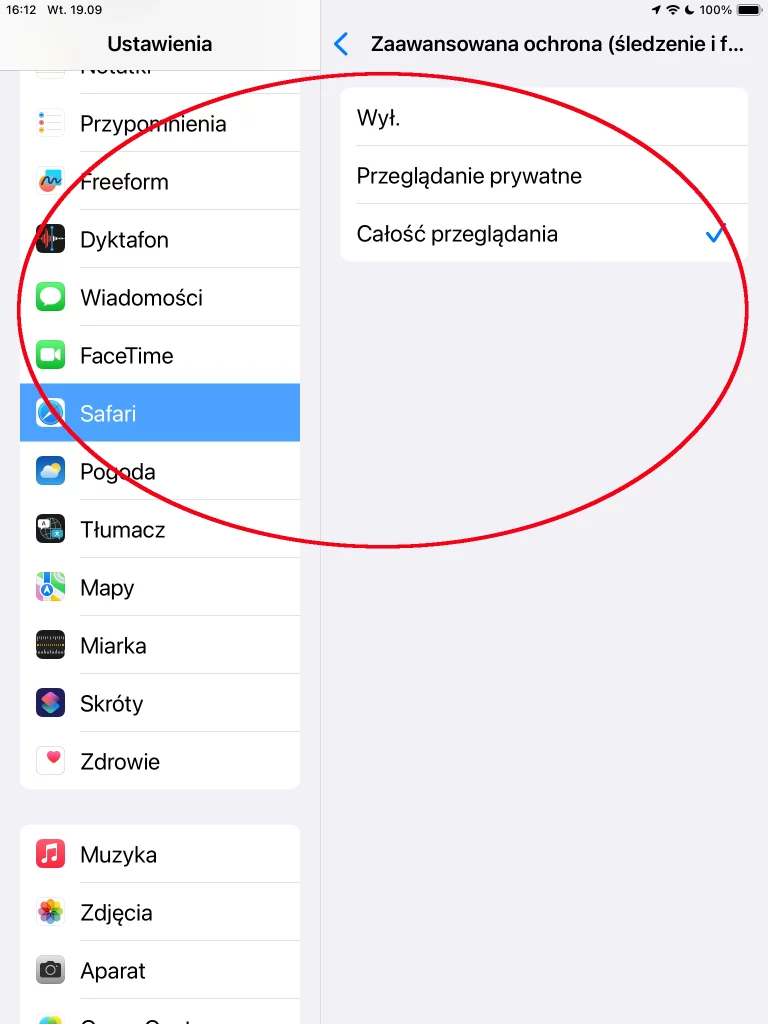

2. Safari otrzymało bardziej precyzyjną ochronę przed profilowaniem

Tak zwane „trackery” doklejane do adresu URL stron internetowych są wykorzystywane do zbierania anonimowych informacji o użytkowniku. Na podstawie preferencji przeglądania, urządzenia i innych danych, możliwe jest tworzenie konkretnego profilu użytkownika.

Firma Apple w iOS 17, iPadOS 17 dodała do Safari funkcję blokowania tzw. odcisku palca przeglądarki (fingerprint). Zabroniona jest możliwość zbierania informacji o konfiguracji przeglądarki i urządzeniu. Przykładowo, jeżeli użytkownik łączy się z siecią Tor, to dostawca Internetu może zobaczyć w logach, kto i z jakim adresem IP wychodził z sieci operatora i kieruje się do sieci Tor. o ile operator będzie miał setki klientów, którzy będą korzystać z sieci Tor, to namierzenie tożsamości użytkownika — w przypadku nakazu policyjnego — będzie w praktyce niemożliwe. Organ będzie musiał przeszukać komputery wszystkich użytkowników operatora, którzy korzystali z Tor, aby śledztwo mogło iść dalej. Listę potencjalnych podejrzanych można zawęzić do konkretnych godzin, w których korzystano z sieci Tor i dokonano przestępstwa. Dodatkowe ślady wskazujące na konkretny komputer może zostawić tzw. fingerprint przeglądarki: rozdzielczość ekranu, język systemowy, konfiguracja, otwarte karty itp. Dlatego tak ważne jest blokowanie fingerprint-u.

Dzięki aktywowaniu opcji „Zaawansowana ochrona (śledzenie i fingerprinting)” iOS 17, iPadOS 17 będzie „wycinał” część śledzącą z adresu URL dla trybu normalnego lub prywatnego (w przypadku Safari).

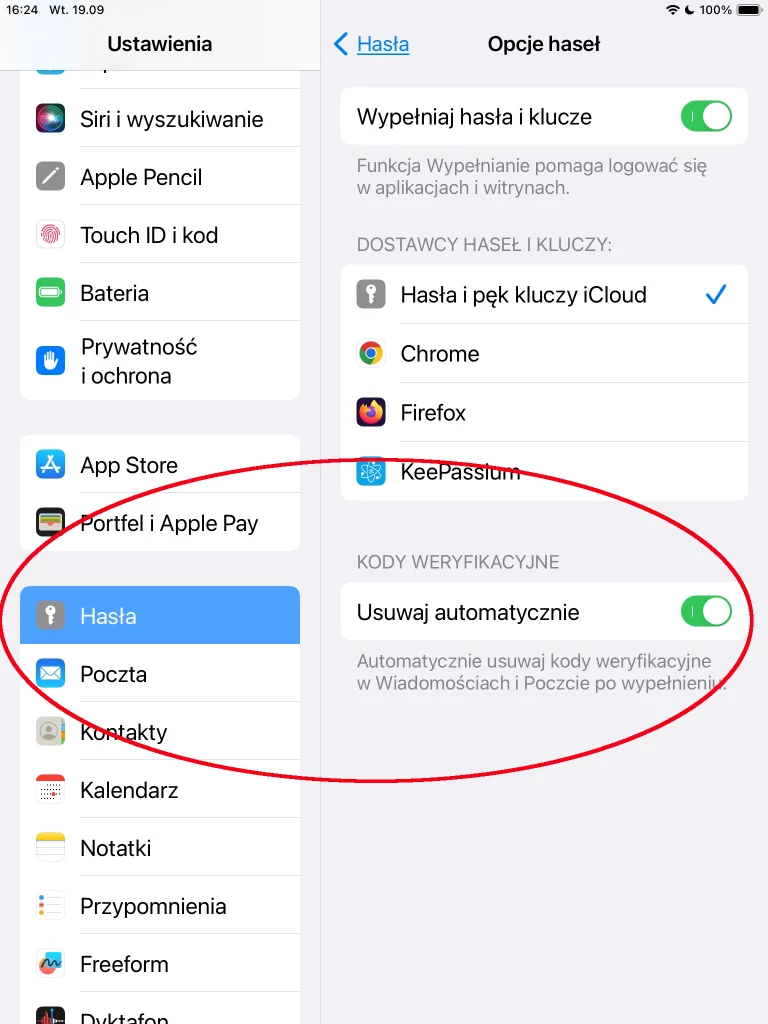

Ustawienia Haseł: automatyczne usuwanie kodów weryfikacyjnych 2FA (z SMS i Mail)

Używanie kodów 2FA to dzisiaj absolutne minimum. Przypomnę tylko, iż od iOS 16 dostępne są tzw. klucze bezpieczeństwa od Apple (Passkeys), które nie potrzebują tradycyjnego loginu i hasła.

Załóżmy, iż korzystasz z usług online, które wymagają za każdym razem podawania kodu 2FA przy logowaniu. Taki kod zwykle przychodzi SMS-em albo mailem. Dzięki nowej funkcji w aplikacji Hasła, usuwanie kodów 2FA z aplikacji Wiadomości i Mail będzie robione automatycznie.

Funkcja ta może nie jest szczególnie ważna dla bezpieczeństwa. Na pewno warto o niej wspomnieć choćby z uwagi na utrzymywanie porządku w aplikacjach.

Zadbaj o porządek w aplikacjach Mail oraz Wiadomości.

Zadbaj o porządek w aplikacjach Mail oraz Wiadomości.

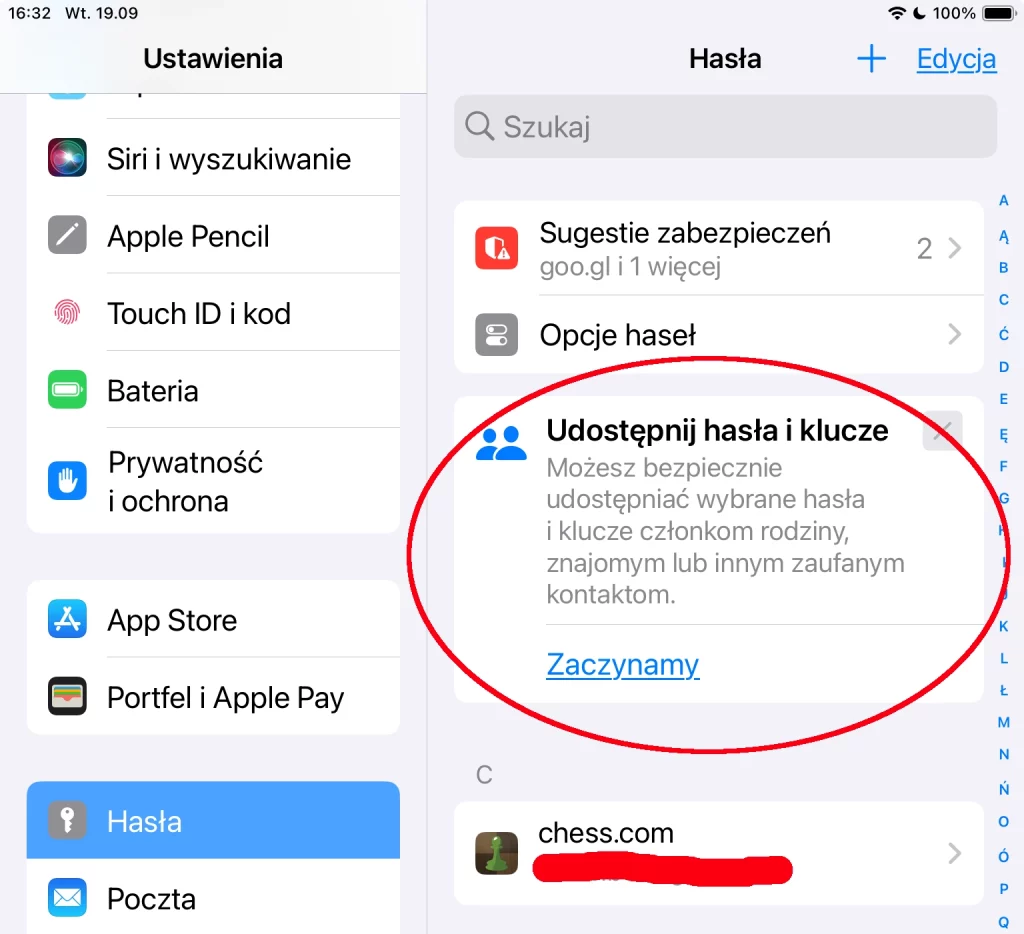

„Hasła” (sekrety!) mogą być współdzielone

Od wersji iOS 17, iPadOS 17 możesz dowolnie udostępniać hasła i klucze dostępu swoim znajomym, członkom rodziny. Każda osoba, którą wskażesz, jako uprawnioną, może zarządzać tymi hasłami. Sekrety są zaszyfrowane end-to-end, zatem ich podgląd nie jest możliwy, co ma niebagatelny wpływ na prywatność.

Passkeys są już domyślnie włączone!

O tzw. Passkeys (czyli passwordless od Apple) szczegółowo pisałem tutaj. Nie jest to żadna ewolucja w hasłach, ponieważ ten standard jest używany od kilku lat w usługach Microsoftu i Google.

W dużym skrócie: podczas rejestrowania się w serwisie, który wspiera lub będzie wspierał Apple Passkeys, generowana będzie para nowych kluczy publiczny-prywatny. Apple wyśle Twój klucz prywatny (tajny) na serwer do tzw. iCloud Keychain (pęk kluczy Apple) – czyli tam, gdzie teraz przechowujesz swoje hasła i uzyskujesz do tego miejsca dostęp biometrycznie. Natomiast klucz publiczny (jawny) będzie przechowywany na serwerze dewelopera aplikacji. Jedno z drugim jest powiązane.

Dzięki temu logując się do stron, które wprowadzą obsługę Passkeys od Apple, nie trzeba będzie używać tradycyjnego hasła i loginu. Passkeys bazują na kryptografii klucza publicznego, są więc bardzo bezpieczne.

Aby dowiedzieć się więcej o Passkeys (klucze) przeczytaj tę instrukcję.