Globalny cyberatak Rosjan na routery. Atak był niemal niewidoczny – i właśnie dlatego tak skuteczny.

Rosyjskie ugrupowanie hakerskie powiązane z GRU – znane pod nazwami APT28, Forest Blizzard, Strontium czy Sofacy – przeprowadziło globalną operację, w której przejęło dziesiątki tysięcy routerów SOHO (do małych i domowych biur). I to nie po to, by robić z nich botnet do DDoS‑ów. Celem było coś znacznie bardziej niepokojącego: kradzież haseł, tokenów logowania i przechwytywanie ruchu do usług chmurowych.To była cicha, chirurgiczna operacja, która trwała miesiącami i wykorzystywała fakt, iż routery w domach i małych biurach są najczęściej kompletnie ignorowane.

Nie ma żadnej wątpliwości iż za atakiem stoją rosyjskie władze

APT28 to jedna z najbardziej rozpoznawalnych grup powiązanych z rosyjskim wywiadem wojskowym. Od lat prowadzi operacje szpiegowskie przeciw rządom, instytucjom publicznym, firmom z sektora obronnego i organizacjom międzynarodowym. W raportach Microsoftu i Lumen pojawia się też nazwa Forest Blizzard – to ta sama ekipa, tylko pod innym kryptonimem.

Mechanizm ataku był zaskakująco prosty. Atakujący skanowali Internet w poszukiwaniu routerów firm MikroTik, TP‑Link i innych urządzeń Small Office / Home Office, które miały wystawione panele administracyjne lub działały na starym, dawno nieaktualizowanym firmware. Wykorzystywali znane luki – nic nowego, żadnych zero‑dayów. Po przejęciu urządzenia zmieniali jedynie ustawienia DNS. Router jako serwer DHCP automatycznie rozsyłał te ustawienia wszystkim urządzeniom w sieci lokalnej. Od tej chwili każdy komputer i telefon pytał o adresy domen serwer należący do rosyjskich operatorów.

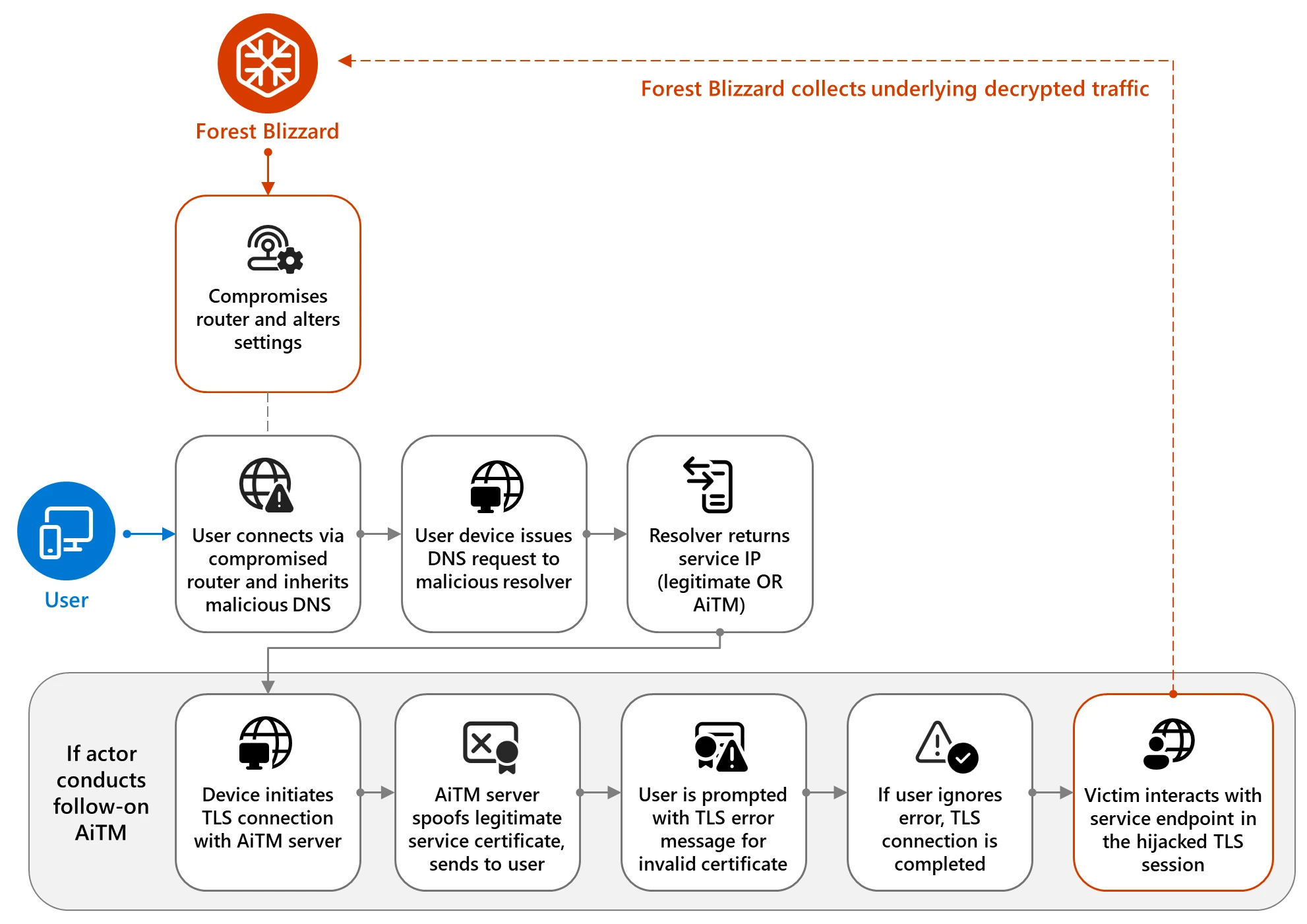

Przejęcie DNS poprzez włamanie na router (źródło: Microsoft)

Przejęcie DNS poprzez włamanie na router (źródło: Microsoft)Większość zapytań DNS była obsługiwana poprawnie, co sprawiało, iż atak był praktycznie niewidoczny. Dopiero przy wybranych domenach – głównie związanych z logowaniem do usług Microsoft 365, poczty rządowej czy systemów tożsamości – serwer DNS zwracał fałszywy adres. Ofiara trafiała na serwer pośredniczący, który podszywał się pod prawdziwą usługę. jeżeli użytkownik zignorował ostrzeżenie o certyfikacie TLS to cała sesja logowania przechodziła przez ręce atakującego. W ten sposób Rosjanie zdobywali nie tylko hasła, ale też tokeny sesyjne po MFA, co pozwalało im logować się jako ofiara, omijając zabezpieczenia wieloskładnikowe.

Z danych Lumen wynika, iż kampania zaczęła się w maju ubiegłego roku, a jej gwałtowne przyspieszenie nastąpiło w sierpniu, dzień po tym jak brytyjskie NCSC ujawniło inne narzędzie Forest Blizzard. W szczytowym momencie – między grudniem 2025 a styczniem 2026 – z serwerami DNS kontrolowanymi przez atakujących komunikowało się ponad 290 tys. unikalnych adresów IP. Około 40 tys. z nich wykazywało powtarzalne interakcje, a 18 tysięcy – na tyle częste, iż można je uznać za realne ofiary.

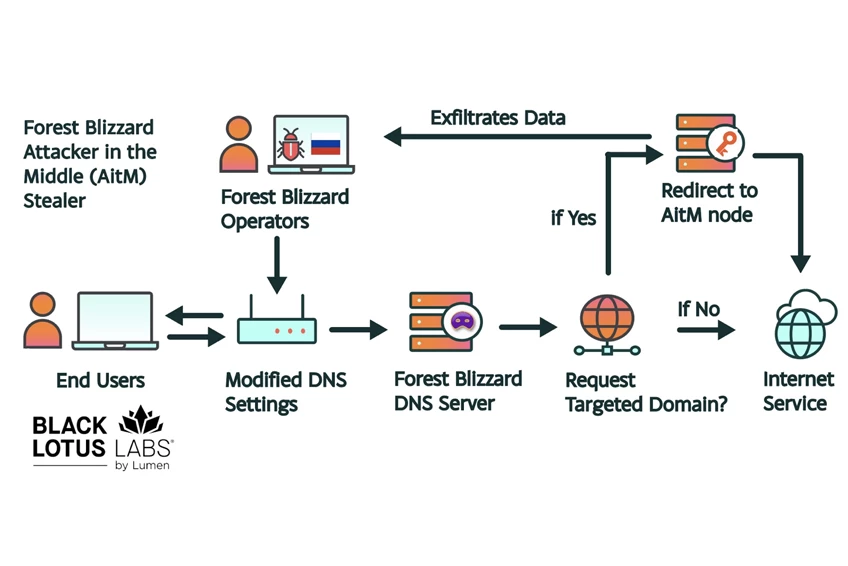

Sposób, w jaki ukierunkowane żądania DNS były przekierowywane na router (źródło: Lumen)

Sposób, w jaki ukierunkowane żądania DNS były przekierowywane na router (źródło: Lumen)Microsoft z kolei mówi o ponad 5 tysiącach przejętych urządzeń konsumenckich i ponad 200 organizacjach, które padły ofiarą manipulacji DNS. To tylko fragment widoczny z ich telemetrii, więc rzeczywista skala może być większa. Wśród ofiar znalazły się ministerstwa spraw zagranicznych, policja, dostawcy usług IT, operatorzy hostingowi, a choćby system tożsamości narodowej jednego z państw europejskich.

Dlaczego routery w małych biurach i te domowe? Bo nikt ich nie pilnuje

Routery w domach i małych biurach żyją latami bez aktualizacji. Często mają wystawione panele administracyjne bo „tak było wygodniej”. Wiele z nich to urządzenia EOL, których producent już nie supportuje. A do tego nikt nie patrzy w logi DNS ani nie zastanawia się, jakie serwery DNS są ustawione w konfiguracji.

Dla grupy takiej jak APT28 to idealny punkt zaczepienia. Zamiast próbować włamać się do dobrze chronionych serwerowni wystarczy przejąć router w mieszkaniu pracownika, który łączy się z chmurą firmową.

Microsoft, Lumen, FBI i Departament Sprawiedliwości Stanów Zjednoczonych przeprowadzili wspólną operację, w ramach której zidentyfikowano i wyłączono serwery DNS oraz węzły pośredniczące. Operatorzy otrzymali stosowne dane, a część infrastruktury Forest Blizzard została fizycznie odcięta. Brytyjskie NCSC wydało ostrzeżenia dla użytkowników MikroTików i TP‑Linków podkreślając, iż problem dotyczy urządzeń, które stoją w milionach domów.

Eksperci podkreślają, iż APT28 ma długą historię adaptowania się po każdym ujawnieniu ich metod. Można więc zakładać, iż kolejna iteracja ataku już powstaje. To nie jest powód do paniki, ale bardzo wyraźny sygnał, iż router w domu przestał być „nudnym pudełkiem od operatora”. Stał się elementem globalnej gry wywiadów. A skoro tak, to może warto wreszcie zajrzeć do jego ustawień – zanim zrobi to ktoś inny.

![Passus – czy AI to szansa czy ryzyko? [Analiza] (Analizy i komentarze)](https://www.sii.org.pl/static/img/018944/passus-1360.jpg)