9to5Mac Security Bite jest dostarczany wyłącznie przez Mosyle, jedyna zunifikowana platforma Apple. Wszystko, co robimy, to sprawianie, iż urządzenia Apple są gotowe do pracy i bezpieczne dla przedsiębiorstw. Nasze unikalne zintegrowane podejście do zarządzania i bezpieczeństwa łączy najnowocześniejsze rozwiązania bezpieczeństwa specyficzne dla Apple, zapewniające w pełni zautomatyzowane wzmacnianie i zgodność, EDR nowej generacji, Zero Trust oparte na sztucznej inteligencji i ekskluzywne zarządzanie uprawnieniami z najpotężniejszym i najnowocześniejszym rozwiązaniem Apple MDM na rynku. Rezultatem jest całkowicie zautomatyzowana ujednolicona platforma Apple, której w tej chwili zaufało ponad 45 000 organizacji, dzięki której miliony urządzeń Apple są gotowe do pracy bez wysiłku i po przystępnej cenie. Poproś o ROZSZERZONY okres próbny już dziś i zrozum, dlaczego Mosyle to wszystko, czego potrzebujesz do pracy z Apple.

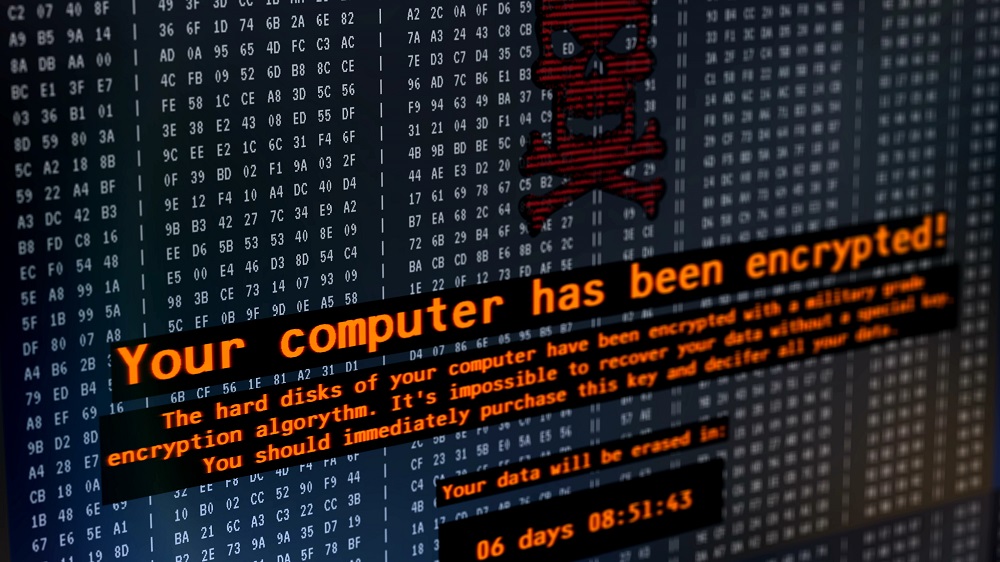

Corvus, jeden z wiodących dostawców ubezpieczeń cybernetycznych, opublikował kwartalny raport na temat zagrożeń cybernetycznych dla firm III kwartał 2024 rkoncentrując się na zmieniającym się krajobrazie systemu ransomware. Choć rosnąca liczba ataków systemu ransomware nie powinna nikogo dziwić, w raporcie przedstawiono, jak cyberprzestępcy stają się coraz bardziej konkurencyjni i przyjmują bardziej agresywne strategie, zamiast czekać na kolejne masowe ataki.

O Ugryzienie bezpieczeństwa: Security Bite to cotygodniowa kolumna poświęcona bezpieczeństwu na 9to5Mac. Tygodniowo, Arina Waichulisa zapewnia wgląd w prywatność danych, odkrywa luki w zabezpieczeniach lub rzuca światło na pojawiające się zagrożenia w rozległym ekosystemie Apple obejmującym ponad 2 miliardy aktywnych urządzeńS aby pomóc Ci przez cały czas być bezpiecznym.

Zmiana dominacji

Co najciekawsze, najnowsza wersja Corvusa Raport o zagrożeniach cybernetycznych twierdzi, iż krajobraz zagrożeń oprogramowaniem ransomware staje się coraz bardziej rozproszony, a na całym świecie działa w tej chwili 59 aktywnych grup. Odkrycia ujawniają odejście od dominacji głównych graczy (takich jak LockBit 3.0 i ALPHV) w stronę bardziej rozdrobnionego ekosystemu.

Zmiana ta może wynikać ze zwiększonej aktywności organów ścigania wobec dużych graczy. Na początku tego roku FBI, Europol i brytyjski organ krajowy z powodzeniem przejęły infrastrukturę LockBit. Władze odzyskały dla ofiar ponad 1000 kluczy deszyfrujących. Chociaż doszło do aresztowań, grupa LockBit przetrwała i działa choćby dzisiaj – stąd „3.0” w LockBit 3.0. ALPHV również doświadczył podobnego obalenia.

W obecnym kształcie grupy ransomware działają głównie w formie firm RaaS (ransomware jako usługa). Oznacza to, iż twórcy (lub operatorzy) szkodliwego systemu piszą oprogramowanie, a podmioty stowarzyszone, zwykle osoby z mniejszą wiedzą techniczną, płacą za szkodliwy pakiet i kierują go do kogo chcą. Operatorzy zajmą się przetwarzaniem płatności, a choćby obsługą klienta ofiar, często na koniec otrzymując część okupu.

Teraz, gdy władze skutecznie eliminują tych znaczących operatorów, powiązani z nimi przestępcy prawdopodobnie dwa razy zastanowią się, z kim współpracować. Zasadniczo wybieram samochód bez historii wypadkowej. Kiedy władzom pomyślnie rozprawiają się z tymi głównymi grupami, często uzyskują dostęp do systemów wewnętrznych, paneli administracyjnych i kanałów komunikacji, stwarzając znaczne ryzyko dla powiązanych z nimi przestępców. Dochodzenie może ujawnić szczegóły operacyjne, zapisy transakcji kryptowalutowych i ścieżkę, która może doprowadzić do tożsamości partnera.

Ta nowa rzeczywistość najwyraźniej popycha podmioty stowarzyszone w stronę mniejszych i sprawniejszych operacji związanych z oprogramowaniem ransomware.

Nowsze grupy, takie jak RansomHub, które odnotowały 160% wzrost liczby ofiar, pokazują, jak zmieniają się preferencje partnerów. Te mniejsze grupy mogą lepiej przyciągnąć partnerów, oferując bardziej konkurencyjne warunki i solidne bezpieczeństwo dzięki bardziej ukierunkowanym działaniom.

Inne najważniejsze wnioski z raportu:

- Liczba ataków ransomware nieznacznie wzrosła w trzecim kwartale – do 1257 ofiar

- Najaktywniejsza staje się nowa grupa RansomHub, która pochłonęła 195 ofiar

- Sektory budownictwa i opieki zdrowotnej stają w obliczu wzmożonych celów

- 28,7% ataków wykorzystywało luki w zabezpieczeniach VPN

- 75% organizacji nie posiada solidnego uwierzytelniania wieloskładnikowego

Corvus anonimowo gromadzi dane z roszczeń i innych źródeł.

Również: Dlaczego bezpieczeństwo poczty e-mail jest wciąż tak złe

FTC: Korzystamy z automatycznych linków partnerskich generujących dochód. Więcej.