W świecie popularnych gier online, takich jak Roblox czy FiveM, ogromną popularność zdobyły projekty typu Roleplay (RP), czyli wirtualne symulacje, w których gracze odtwarzają funkcjonowanie państwa, instytucji publicznych, czy służb. Jedną z takich inicjatyw jest projekt „Sejm RP”, w ramach którego – w celu zwiększenia realizmu rozgrywki – uruchomiono portal internetowy wykorzystujący wizerunki oficjalnych serwisów instytucji państwowych i bankowych. Choć intencją twórców jest sprawienie, aby gra była bardziej realistyczna, zastosowane przez nich rozwiązania techniczne wymagają wnikliwej analizy. Z punktu widzenia cyberbezpieczeństwa jest to interesujący przypadek, ponieważ zastosowane rozwiązania przypominają mechanizmy wykorzystywane w kampaniach phishingowych.

Warto podkreślić, iż analizowany portal nie musi być tworzony z myślą o oszustwie. Projekt może stanowić element symulacji przygotowanej dla społeczności graczy. W artykule analizujemy zastosowane mechanizmy techniczne oraz scenariusze, w których rozwiązania mogłyby zostać potencjalnie nadużyte.

Imitacja serwisów i instytucji. Czy to tylko zabawa?

Współczesne kampanie phishingowe rzadko przypominają już prymitywne wiadomości e-mail z błędami językowymi. Coraz częściej wykorzystują rozbudowaną infrastrukturę stron internetowych, które wizualnie naśladują serwisy instytucji publicznych lub banków, aby wzbudzić zaufanie użytkownika.

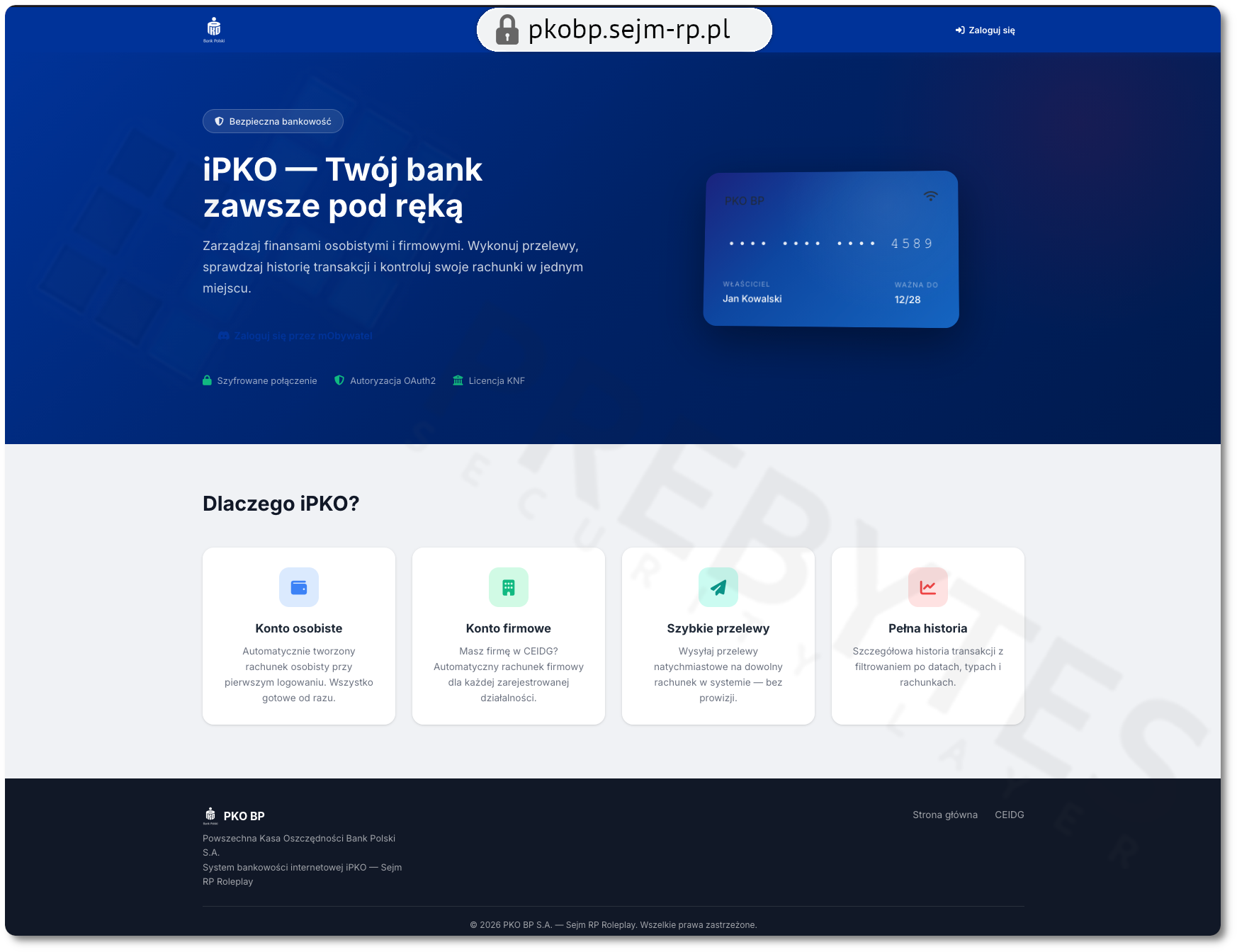

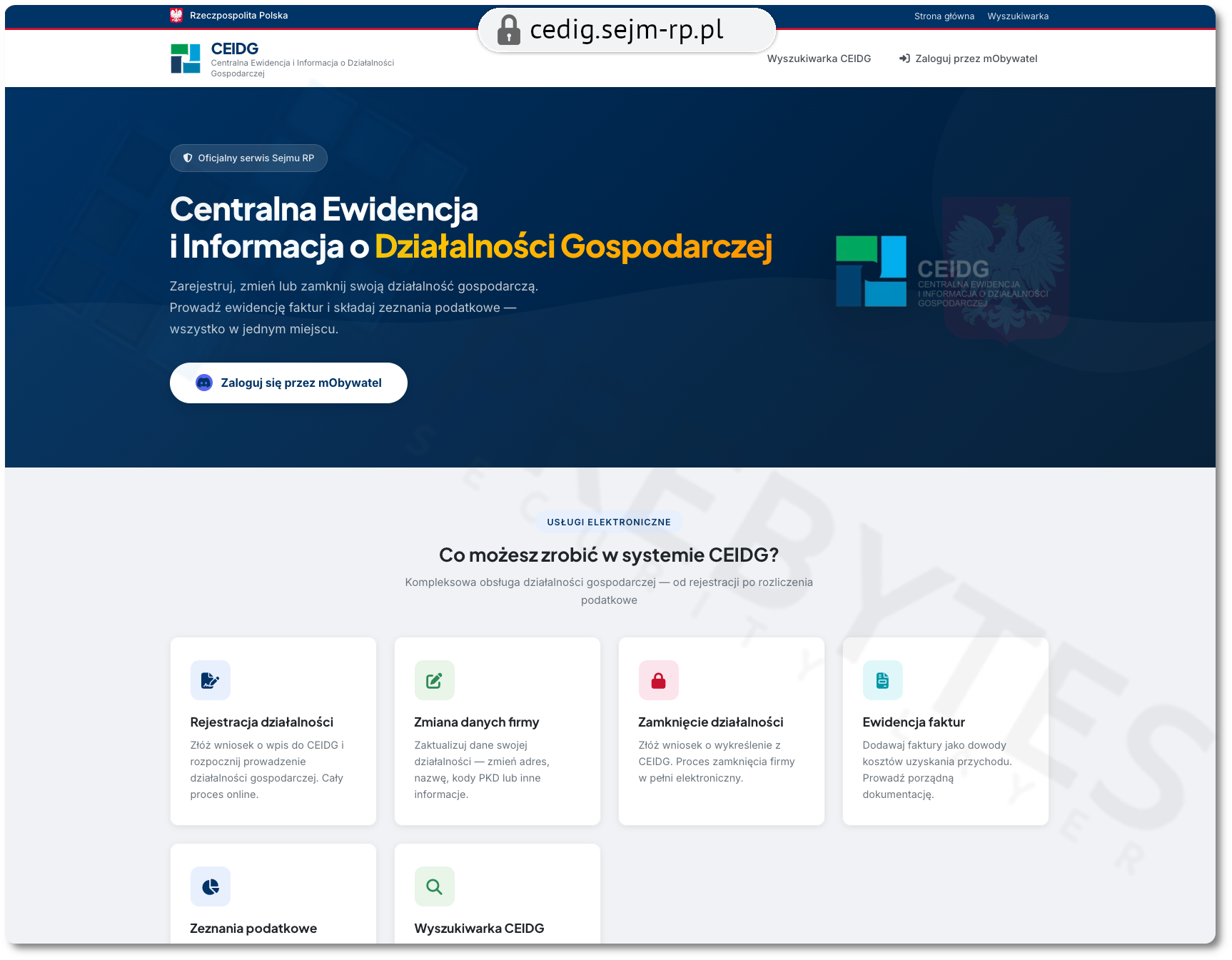

W analizowanym projekcie, dostępnym pod domeną sejm-rp.pl, zastosowano łudząco podobny mechanizm. W ramach tej witryny stworzono subdomeny, które bezpośrednio nawiązują do znanych instytucji:

Pierwszy z adresów wprost wykorzystuje wizerunek największego polskiego banku. Choć w stopce strony ukryto krótką informację o związku z symulacją roleplay, przeciętny użytkownik może ją łatwo przeoczyć. Taka konstrukcja adresu strony internetowej – wykorzystująca zaufaną nazwę w obcej domenie – przypomina mechanizm typosquattingu, czyli tworzenia adresów internetowych łudząco podobnych do nazw znanych instytucji lub serwisów, aby wzbudzić zaufanie użytkowników.

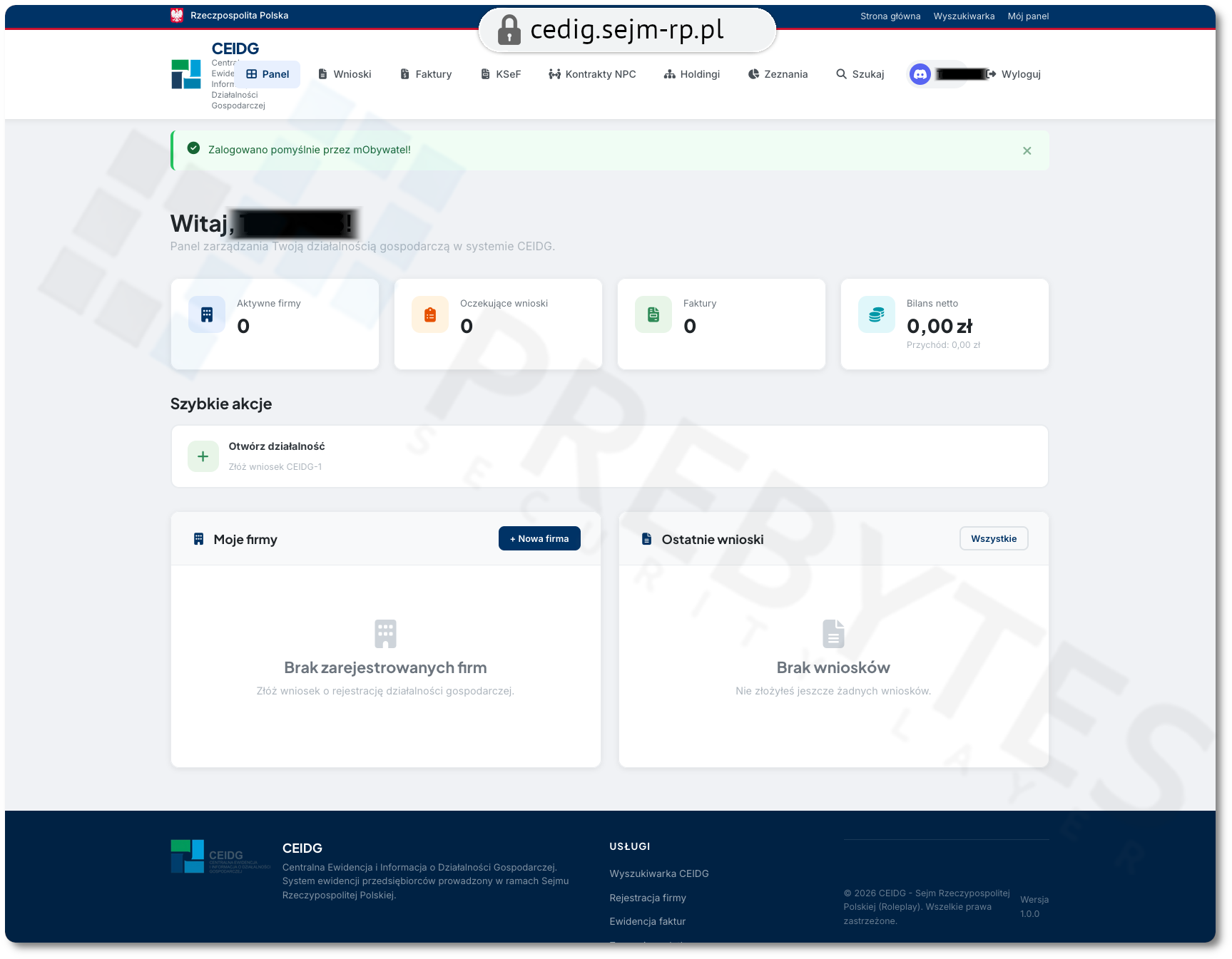

W podobny sposób skonstruowano drugą z podstron, która imituje system Centralnej Ewidencji i Informacji o Działalności Gospodarczej (CEIDG). W świecie gry ma ona pozwalać uczestnikom na symulowaną „rejestrację” ich wirtualnych firm, jednak jej oprawa graficzna (wykorzystująca barwy narodowe i oficjalną stylistykę) kopiuje rządowy oryginał. Znamienne jest użycie w adresie strony, nazwy z literówką („cedig” zamiast „ceidg”), co jest przykładem typosquattingu.

Już sama konstrukcja takich adresów wykorzystuje jeden z najstarszych mechanizmów socjotechnicznych – automatyczne zaufanie do znanych marek i instytucji. W realnych kampaniach phishingowych podobne zabiegi mają jeden cel: obniżyć czujność użytkownika w pierwszych sekundach kontaktu ze stroną.

Gdzie pojawia się realne ryzyko?

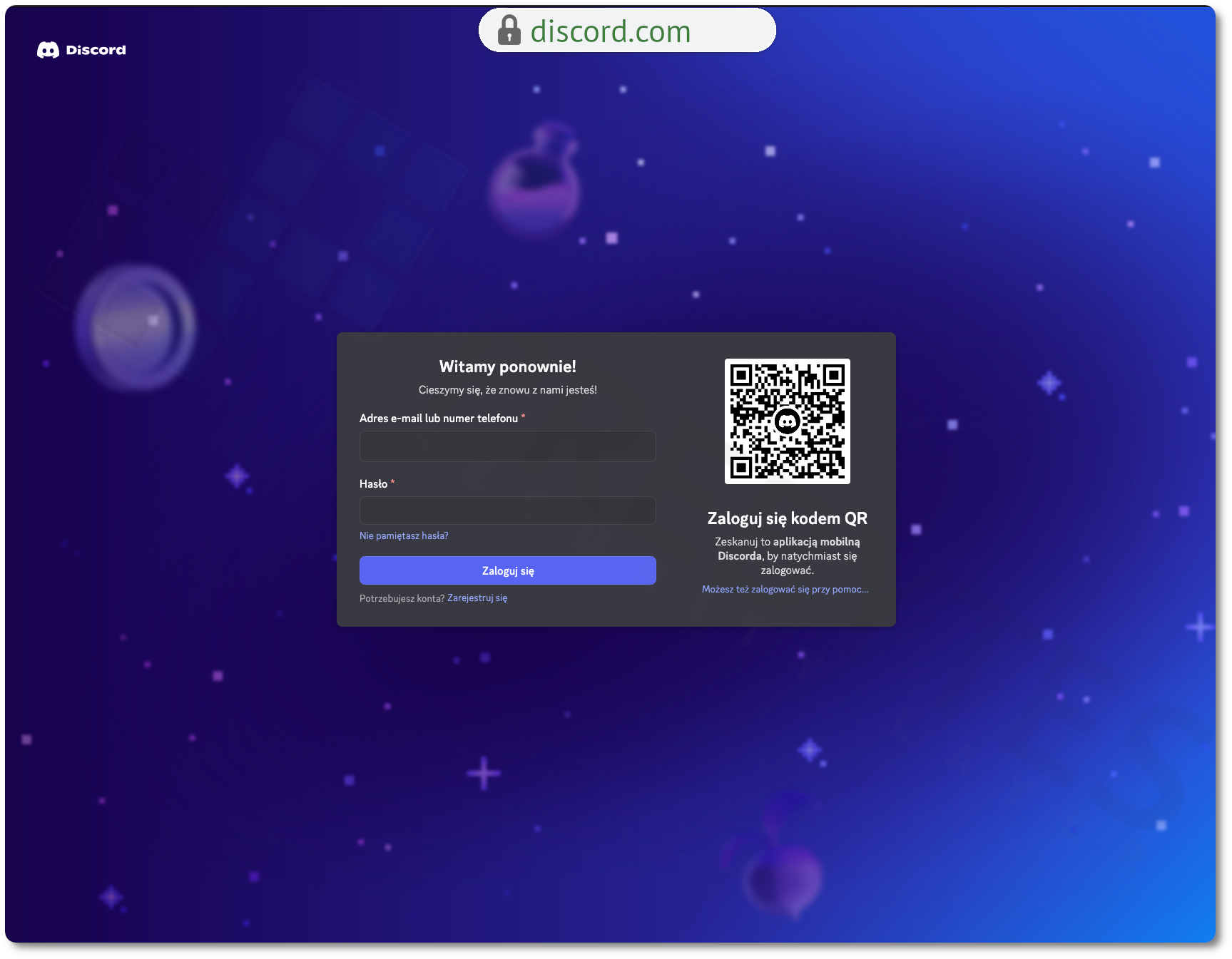

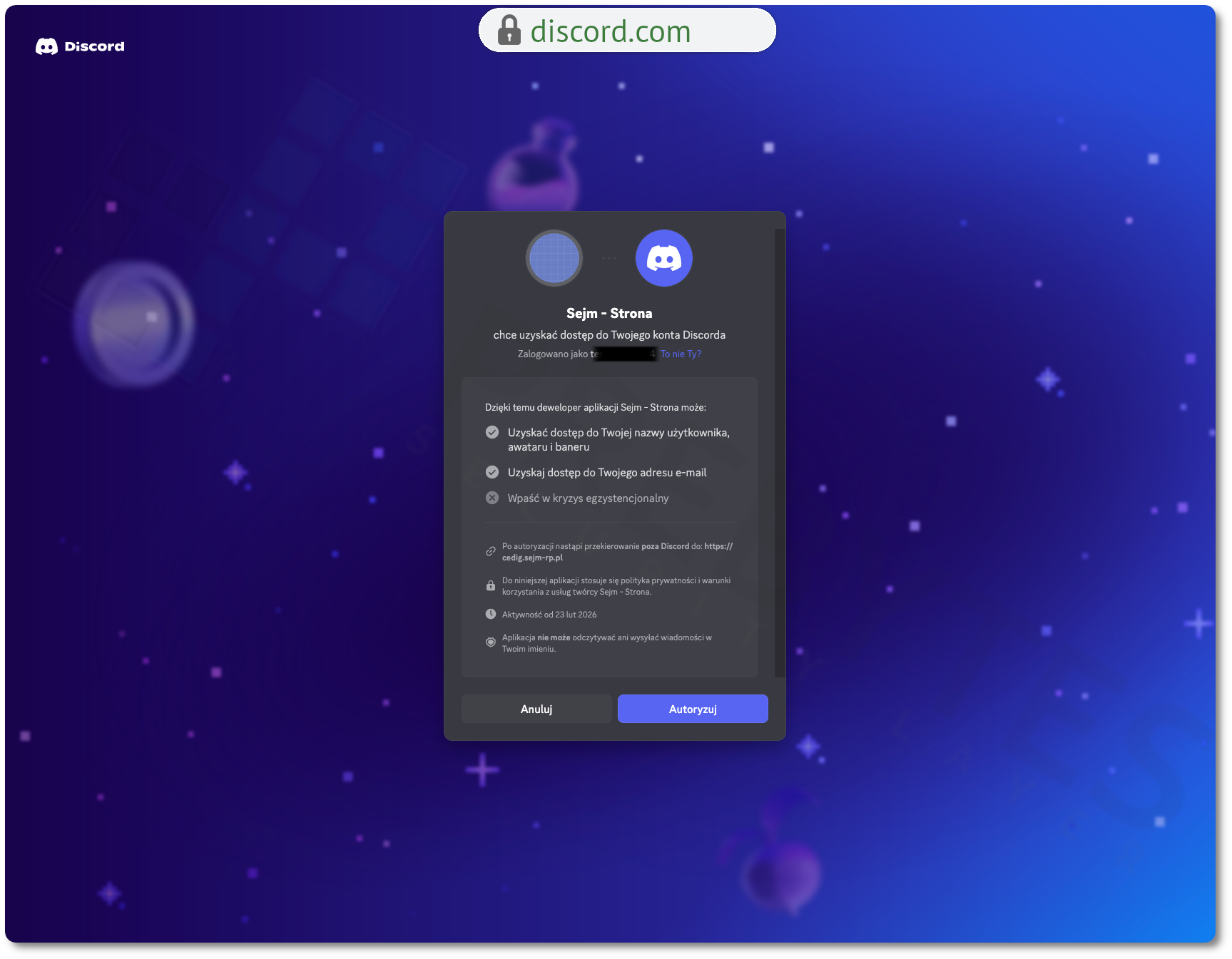

Najważniejszym elementem analizy nie jest sama warstwa wizualna, ale proces uwierzytelniania użytkownika. Użytkownik chcący skorzystać z funkcjonalności serwisu widzi przycisk „Zaloguj się przez mObywatel”, co sugeruje bezpieczne połączenie. Jednak po kliknięciu tego przycisku użytkownik zostaje przekierowany do systemu autoryzacji na platformie Discord.

Discord jest popularną platformą komunikacyjną, która początkowo przeznaczona była dla graczy. Dziś jest wykorzystywana również przez różne społeczności internetowe i zespoły projektowe. Ponieważ jest to powszechnie znane narzędzie, sam proces logowania wygląda wiarygodnie i nie budzi większych podejrzeń. Po zalogowaniu użytkownik proszony jest o udzielenie aplikacji dostępu do podstawowych danych konta.

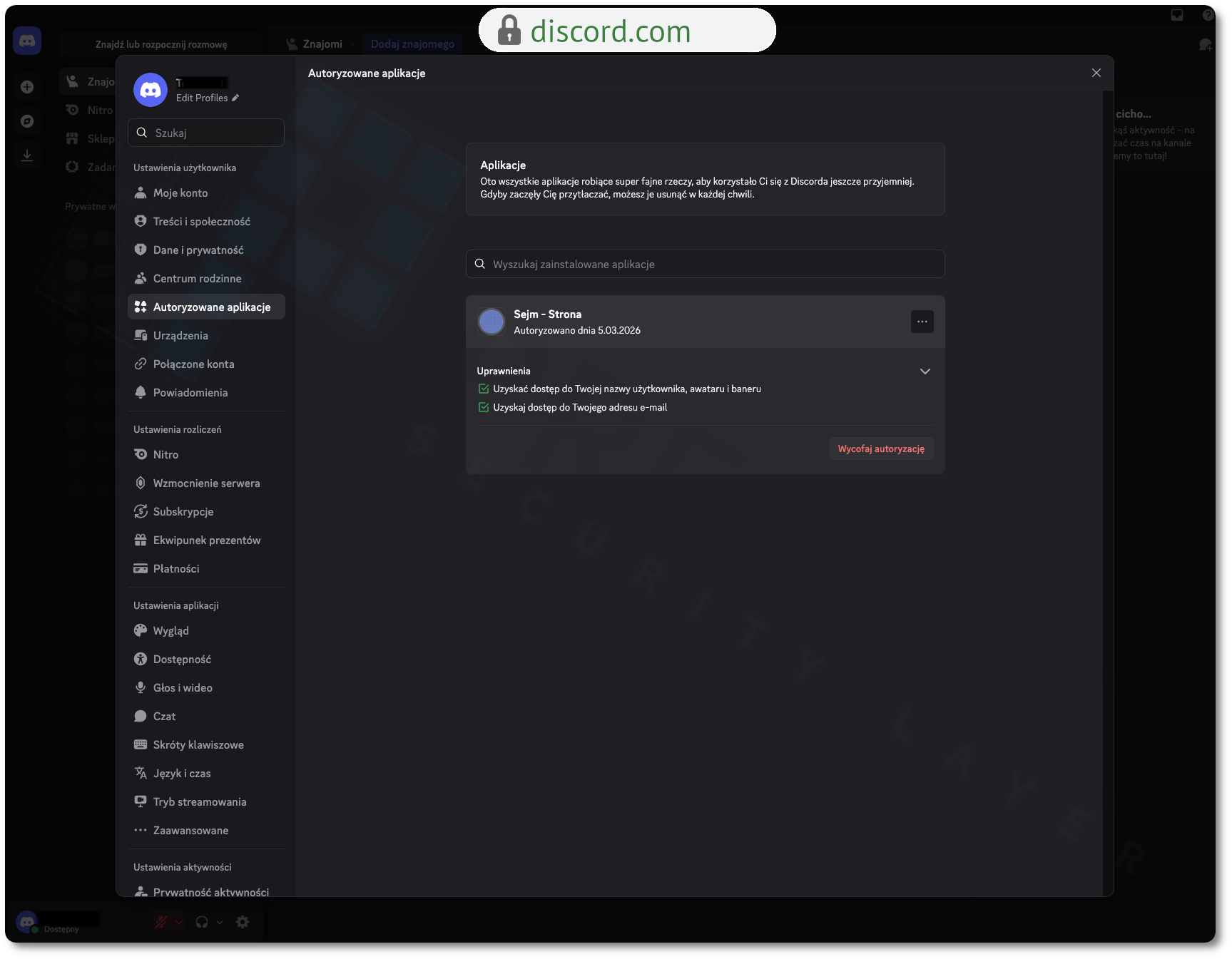

Zakres obejmuje m.in.: identyfikator użytkownika, nazwę konta, czy adres e-mail. Z punktu widzenia użytkownika jest to standardowa procedura OAuth, logowania do serwisu przy użyciu konta Discord. W praktyce oznacza jednak przekazanie tych danych do systemu zarządzanego przez administratorów projektu. Po zakończeniu autoryzacji konto w grze zostaje powiązane z adresem e-mail użytkownika.

Sam mechanizm integracji nie jest złośliwy, jednak w połączeniu z imitacją instytucji państwowych tworzy środowisko idealnie odwzorowujące scenariusze phishingowe. Potencjalne ryzyko pojawia się w kolejnym kroku, gdzie po autoryzacji gracz trafia do panelu, który symuluje konto firmowe lub bankowe.

Jeśli w takim miejscu użytkownik wpisze hasło, którego używa również w innych serwisach, powstaje ryzykowny scenariusz bezpieczeństwa. Wielu internautów korzysta bowiem z tych samych haseł w różnych usługach. Adres e-mail jest automatycznie pozyskiwany z konta Discord, natomiast hasło użytkownik wprowadza manualnie w wirtualnym systemie. Połączenie tych danych może w sprzyjających okolicznościach zostać wykorzystane do prób przejęcia rzeczywistych kont użytkownika w innych usługach.

Dlaczego takie mechanizmy są atrakcyjne dla przestępców?

Analizując przypadek projektu “Sejm RP”, można założyć, iż zamysłem twórców najprawdopodobniej było zwiększenie realizmu symulacji. Warto jednak zauważyć, iż podobne mechanizmy – choćby jeżeli tworzone w dobrej wierze – technicznie mogą przypominać schematy wykorzystywane w cyberprzestępczości. Z punktu widzenia potencjalnych atakujących taki model posiada szereg zalet:

- Niski koszt i dostępność: Replikacja wyglądu strony instytucji nie wymaga zaawansowanej wiedzy i jest prosta w przygotowaniu, głównie dzięki gotowym szablonom.

- Wysoka skuteczność socjotechniczna: Logotypy i nazwy instytucji publicznych działają jak „wyzwalacze zaufania”, błyskawicznie obniżając czujność użytkownika.

- Wartość operacyjna danych: choćby podstawowe informacje, takie jak adresy e-mail powiązane z konkretną grupą zainteresowań, stanowią cenny zasób do planowania kolejnych, bardziej zaawansowanych ataków.

- Skalowalność: Raz przygotowany schemat „wirtualnego urzędu”, czy „banku” może być łatwo powielany w innych serwisach, czy platformach. Omawiany przypadek jest jedynie przykładem szerszego zjawiska związanego z rosnącym realizmem internetowych symulacji. Z punktu widzenia cyberbezpieczeństwa rodzi to istotne pytania:

Gdzie przebiega granica między realizmem zabawy, a bezpieczeństwem użytkownika?

Czy platformy internetowe powinny ograniczać imitowanie instytucji publicznych w celach rozrywkowych?

Jak skutecznie edukować graczy, aby rozpoznawali ryzykowne schematy w grach typu Roleplay?

Choć projekty symulacyjne są naturalnym elementem społeczności graczy, wykorzystanie nazw instytucji publicznych czy elementów bankowości może wprowadzać innych internautów w błąd. Dlatego najważniejsze staje się wyraźne oznaczanie takich projektów oraz budowanie świadomości użytkowników na temat potencjalnych ryzyk związanych z udostępnianiem danych w podobnych serwisach.

Podsumowanie

Analiza projektu “Sejm RP” pokazuje, jak cienka bywa dziś granica między symulacją a mechanizmami znanymi z kampanii phishingowych. Wykorzystanie nazw instytucji publicznych, a także domen imitujących oficjalne serwisy sprawia, iż całość wydaje się być autentyczna. Zastosowany sposób logowania powoduje, iż scenariusz ten – niezależnie od intencji autorów – do złudzenia przypomina techniki stosowane przez cyberprzestępców.

Dla organizacji stanowi to istotne wyzwanie. Współczesne ataki coraz częściej polegają na imitowaniu marek, instytucji i usług, aby zdobyć zaufanie użytkowników jeszcze zanim nastąpi adekwatna próba wyłudzenia danych.

Dlatego najważniejsze znaczenie ma szybkie wykrywanie fałszywych domen, monitorowanie nadużyć wizerunku oraz reagowanie zanim zagrożenie dotrze do klientów lub pracowników.

Coraz więcej firm idzie w kierunku ciągłego monitoringu przestrzeni internetowej i wczesnego reagowania na incydenty związane z nadużyciem marki. Takie działania realizują wyspecjalizowane zespoły reagowania, takie jak Security Incident Response Team, których zadaniem jest identyfikowanie potencjalnych zagrożeń, analiza ich charakteru oraz szybkie ograniczenie ich wpływu na organizację i jej klientów.

W świecie, w którym granica między symulacją a socjotechniką coraz bardziej się zaciera, zdolność do szybkiego wykrywania i neutralizowania takich scenariuszy staje się jednym z kluczowych elementów ochrony reputacji i bezpieczeństwa organizacji.

![[VIDEO] Przez cztery dni robili zakupy obok bomby. Nikt nie wiedział.](https://dzikizachod.eu/wp-content/uploads/2026/04/IMG_7010_compressed_2026_04_10_094123.webp)