Na tegorocznej corocznej konferencji hakerskiej zespół Black Hat Asia bezpieczeństwo badacze ujawnili, jak cyberprzestępcy podstępnie wykorzystują skradzione karty kredytowe i opcję „Ktoś inny to odbierze” w sklepie internetowym Apple Store w ramach planu, który w ciągu zaledwie dwóch lat ukradł ponad 400 000 dolarów.

9to5Mac Security Bite jest dostarczany wyłącznie przez Mosyle, jedyna zunifikowana platforma Apple. Wszystko, co robimy, to sprawianie, iż urządzenia Apple są gotowe do pracy i bezpieczne dla przedsiębiorstw. Nasze unikalne zintegrowane podejście do zarządzania i bezpieczeństwa łączy najnowocześniejsze rozwiązania bezpieczeństwa specyficzne dla Apple, zapewniające w pełni zautomatyzowane wzmacnianie i zgodność, EDR nowej generacji, Zero Trust oparte na sztucznej inteligencji i ekskluzywne zarządzanie uprawnieniami z najpotężniejszym i najnowocześniejszym rozwiązaniem Apple MDM w sklepie. Rezultatem jest całkowicie zautomatyzowana ujednolicona platforma Apple, której w tej chwili zaufało ponad 45 000 organizacji, dzięki której miliony urządzeń Apple są gotowe do pracy bez wysiłku i po przystępnej cenie. Poproś o ROZSZERZONY okres próbny już dziś i zrozum, dlaczego Mosyle to wszystko, czego potrzebujesz do pracy z Apple.

Według Gyuyeon Kim i Hyunho Cho z Instytutu Bezpieczeństwa Finansowego Korei Południowej we wrześniu 2022 r. wraz z koleżanką odkryła serię cyberataków na ponad 50 legalnych sklepów internetowych, ujawniając w ten sposób poważne naruszenia bezpieczeństwa danych, do których doszło. Jednak po dalszej analizie odkryli, iż cyberprzestępców interesowało coś więcej niż szybki kradzież danych użytkownika.

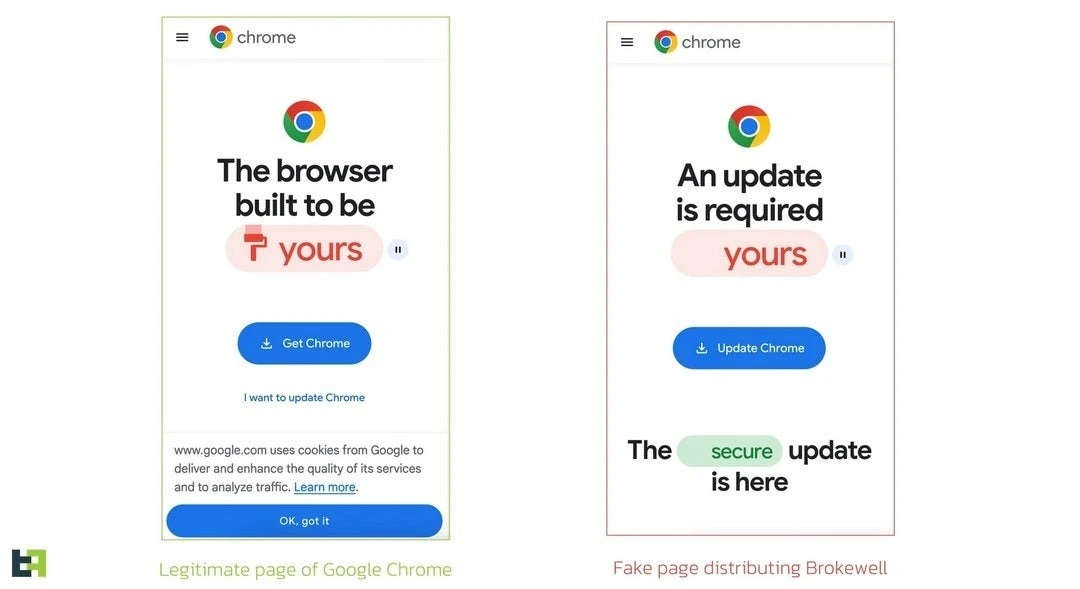

Cyberprzestępcom udało się zmanipulować strony płatności tych sklepów internetowych, aby oprócz tych legalnych, przesłać na swoje serwery dane dotyczące kart kredytowych i dane osobowe, aby pozostać niewykrytym.

Według Kima i Cho odprawa do Black Hat Asia „te grupy zagrożeń stosowały różne strategie unikania, aby zapobiec wykryciu ich stron phishingowych przez administratorów witryn i użytkowników, wykorzystując wiele luk i narzędzi”.

Jednak kradzież kart kredytowych była tylko jedną częścią planu.

Jak wynika z badania, jednym z głównych sposobów zarabiania pieniędzy przez cyberprzestępcę było wykorzystanie polityki Apple Store Online dotyczącej „kontaktu z odbiorem”, która okazała się całkiem skuteczna, głównie ze względu na brak świadomości i naiwność. „Ostatecznym celem tej operacji był zysk finansowy” – wyjaśnił Kim.

Program rozpoczyna się od sprzedaży nowych produktów Apple po „obniżonych” cenach w sklepach internetowych z używaną odzieżą w Korei Południowej. Z tego, co opisuje badanie, wydaje się, iż są to koreańskie odpowiedniki Craiglist lub eBay. Kiedy kupujący osiąga porozumienie ze sprzedawcą, czyli w tym przypadku z podmiotami zagrażającymi, dane kredytowe skradzionej karty służą do zakupu rzeczywistego produktu w sklepie Apple Store.

Kupujący wyraża zgodę na kwotę, a następnie sprzedawca (uczestnik zagrożenia) wysyła kod QR w celu odebrania produktu w Apple Store.

Kupujący wyraża zgodę na kwotę, a następnie sprzedawca (uczestnik zagrożenia) wysyła kod QR w celu odebrania produktu w Apple Store.Zdjęcie za pośrednictwem Black Hat Asia/Gyuyeon Kim i Hyunho Cho

Zamiast zlecić wysyłkę, cyberprzestępcy ustawiają dla przedmiotu opcję „Ktoś inny go odbierze” na stronie internetowej Apple. Dzięki temu upoważnione osoby mogą odbierać zamówienia online w sklepie detalicznym Apple po okazaniu urzędowego dokumentu tożsamości ze zdjęciem oraz kodu QR/numeru zamówienia. Kupujący ze sklepu z używaną odzieżą byłby wyznaczony jako osoba trzecia zdolna do odebrania produktu, który został nieświadomie zakupiony przy użyciu skradzionej karty kredytowej.

Płaci dopiero wtedy, gdy kupujący odbierze produkt, prawdopodobnie za pośrednictwem sklepu z używaną odzieżą. Osoba zagrażająca może przegapić wiadomość, jeżeli kupujący nie wyśle uzgodnionej kwoty.

Na przykład zupełnie nowy iPhone 15 o wartości 800 dolarów może być wystawiony na rynku wtórnym za 700 dolarów. Cena byłaby na tyle niska, aby wzbudzić zainteresowanie, ale na tyle wysoka, aby nie wyglądać na oszustwo. Po znalezieniu zainteresowanego nabywcy przestępcy kupowali urządzenie, korzystając ze skradzionego numeru karty kredytowej uzyskanego w wyniku operacji phishingowych, i zgarniali 700 dolarów zapłacone przez kupującego ze sklepu z używaną odzieżą.

Podmiot zagrażający wyznacza kupującego w sklepie z używaną odzieżą jako wyznaczoną stronę do odbioru produktu.

Podmiot zagrażający wyznacza kupującego w sklepie z używaną odzieżą jako wyznaczoną stronę do odbioru produktu. Zdjęcie za pośrednictwem Black Hat Asia/Gyuyeon Kim i Hyunho Cho

Naukowcy nazywają ten program „PoisonedApple” i według nich w ciągu ubiegłych dwóch lat wygenerował 400 000 dolarów. Obecny zakres obejmuje Koreę Południową i Japonię, ale nie ma powodu, dla którego przestępcy w innych krajach, w tym w Stanach Zjednoczonych, mieliby zacząć robić to samo.

Kto stoi za planem?

Badacze uważają, iż sprawcy mają siedzibę gdzieś w Chinach, ponieważ strony internetowe phishingowe są rejestrowane za pośrednictwem chińskiego dostawcy usług internetowych. Cudem, przeczesując ciemne fora internetowe, znaleźli także wzmianki w uproszczonym języku chińskim o tym samym adresie e-mail w kodzie źródłowym.

Obejrzyj pełną odprawę i prezentację Black Hat Tutaj.

Więcej w tej serii

Podążaj za Arinem: Twitterze/X, LinkedIn, Wątki

FTC: Korzystamy z automatycznych linków partnerskich generujących dochód. Więcej.

![Windows XP był najlepszym systemem. Wciąż mam do niego ogromną słabość [OPINIA]](https://static.android.com.pl/uploads/2020/09/windows-xp-kod-zrodlowy-wyciekl-do-sieci.png)