Złodziej informacji RedLine i Meta złośliwe oprogramowanie które stały się ofiarami milionów ludzi na całym świecie, zostały zlikwidowane w Globalne działania organów ścigania pod przewodnictwem Holandii zrzeszający agencje z Australii, Europy, Wielkiej Brytanii i USA.

Operacja Magnusktóry był wspierany przez Narodowa Agencja Kryminalna (NCA) zajęto trzy serwery w Holandii, zamknięto dwie szkodliwe domeny internetowe i dokonano dwóch aresztowań w Belgii.

Co więcej, władze USA to zrobiły niezapieczętowane ładunki przeciwko rzekomemu programiście i administratorowi RedLine, Maximowi Rudometovowi, oskarżając go o oszustwo w zakresie dostępu do urządzeń, spisek mający na celu popełnienie włamania do komputera i pranie brudnych pieniędzy.

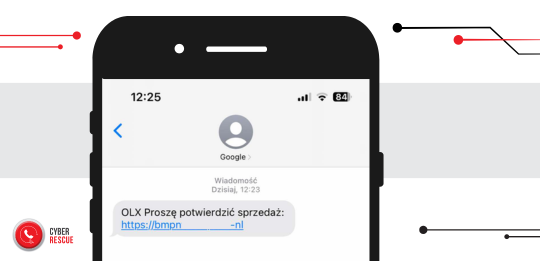

Obydwa powiązane szkodliwe programy były wykorzystywane do kradzieży danych osobowych, w tym nazw użytkowników i haseł, informacji finansowych, w tym danych dotyczących kryptowalut, oraz danych systemowych, w tym plików cookie, z zainfekowanych urządzeń. Został on następnie sprzedany innym złośliwym podmiotom za pośrednictwem rynków ciemnej sieci, gdzie został wykorzystany do kradzieży i przeprowadzania kolejnych cyberataków.

Szef krajowej jednostki ds. cyberprzestępczości NCA, zastępca dyrektora Paul Foster, powiedział: „Redline i inne modele „jako usługa” zapewniają mniej wykwalifikowanym technicznie cyberprzestępcom kompleksowy i łatwo dostępny sposób wyrządzania poważnych szkód ofiarom na całym świecie .

„Usługi te są wspierane przez ekosystem przestępczy obejmujący szereg narzędzi, infrastruktury, usług finansowych, rynków i forów” – powiedział.

„Taka kooperacja międzynarodowa jest kluczem do identyfikowania i usuwania różnych elementów tego ekosystemu, a ostatecznie utrudniania działania cyberprzestępcom”.

The Wspólna grupa zadaniowa ds. przeciwdziałania cyberprzestępczości (JCAT) i Eurojust-wspierana akcja jest wynikiem długiego dochodzenia, które rozpoczęło się po zgłoszeniu się pewnej liczby ofiar, a badacze z firmy Eset powiadomili władze holenderskie, iż infrastruktura serwerów dowodzenia i kontroli (C2) szkodliwego systemu prawdopodobnie znajduje się w Holandii.

Operacja Magnus zaowocowała także odkryciem i przejęciem bazy danych „klientów” RedLine i Meta, która ma zostać wykorzystana przeciwko nim. Computer Weekly rozumie, iż adekwatny organ krajowy jest w posiadaniu odpowiednich danych i poszukuje możliwości postawienia przed wymiarem sprawiedliwości większej liczby cyberprzestępców.

Osoby zainteresowane, iż mogły paść ofiarą kradzieży informacji RedLine lub Meta, mogą odwiedzić stronę Operacja Magnus mikrowitryna, na której mogą uzyskać dostęp do narzędzia do wykrywania i skanowania opracowany przez firmę Eset.

Cyberprzeszukiwacz Analityk firmy Intel ds. zagrożeń, Vlad Mironescu, powiedział: „Złośliwe oprogramowanie typu Infostealer to niezwykle popularne narzędzie cyberprzestępców, którego działanie polega na infekowaniu maszyn oraz zbieraniu poufnych informacji i danych uwierzytelniających. Rutynowo obserwujemy masową sprzedaż tych danych na forach i rynkach w ciemnej sieci internetowej, a także sprzedaż i rozwój odmian kradzieży informacji wśród społeczności cyberprzestępczej.

„RedLine i Meta były popularnymi odmianami, ale niestety jest ich o wiele więcej, więc z praktycznego punktu widzenia nie powstrzyma to cyberprzestępców przed dotarciem do osób kradnących informacje. Jednak w przypadku tej operacji symboliczne znaczenie usunięcia tych szczepów złośliwego systemu i niektórych osób stojących za nimi może mieć długotrwały wpływ.

Trolle

Na mikrowitrynie znajduje się także krótki film naśmiewający się z osób powiązanych ze złodziejem informacji oraz opisujący ujawnienie dalszych informacji, co przypomina taktykę stosowaną przez osoby zaangażowane w operację Cronos przeciwko ekipie ransomware LockBit wcześniej w 2024 r.

Mironescu zauważył, iż stosowanie takich metod przeciwko cyberprzestępcom staje się coraz bardziej powszechne w celu odizolowania ich od rówieśników i zniszczenia ich reputacji.

„W tym przypadku zaobserwowaliśmy nawet, iż konto, które prawdopodobnie jest prowadzone przez Operację Magnus, dołączyło do osławionego forum hakowania w ciemnej sieci XSS, aby udostępnić wideo” – powiedział. „W tego rodzaju operacjach egzekwowania prawa wykorzystywane są nowe techniki dyskredytacji cyberprzestępców, a także bardziej „tradycyjne” metody egzekwowania prawa polegające na przejmowaniu ich infrastruktury.

„Operacja Magnus, podobnie jak wcześniejsza operacja Cronos, wysyła cyberprzestępcom mocny sygnał: nie działacie poza zasięgiem organów ścigania” – powiedział Mironescu.