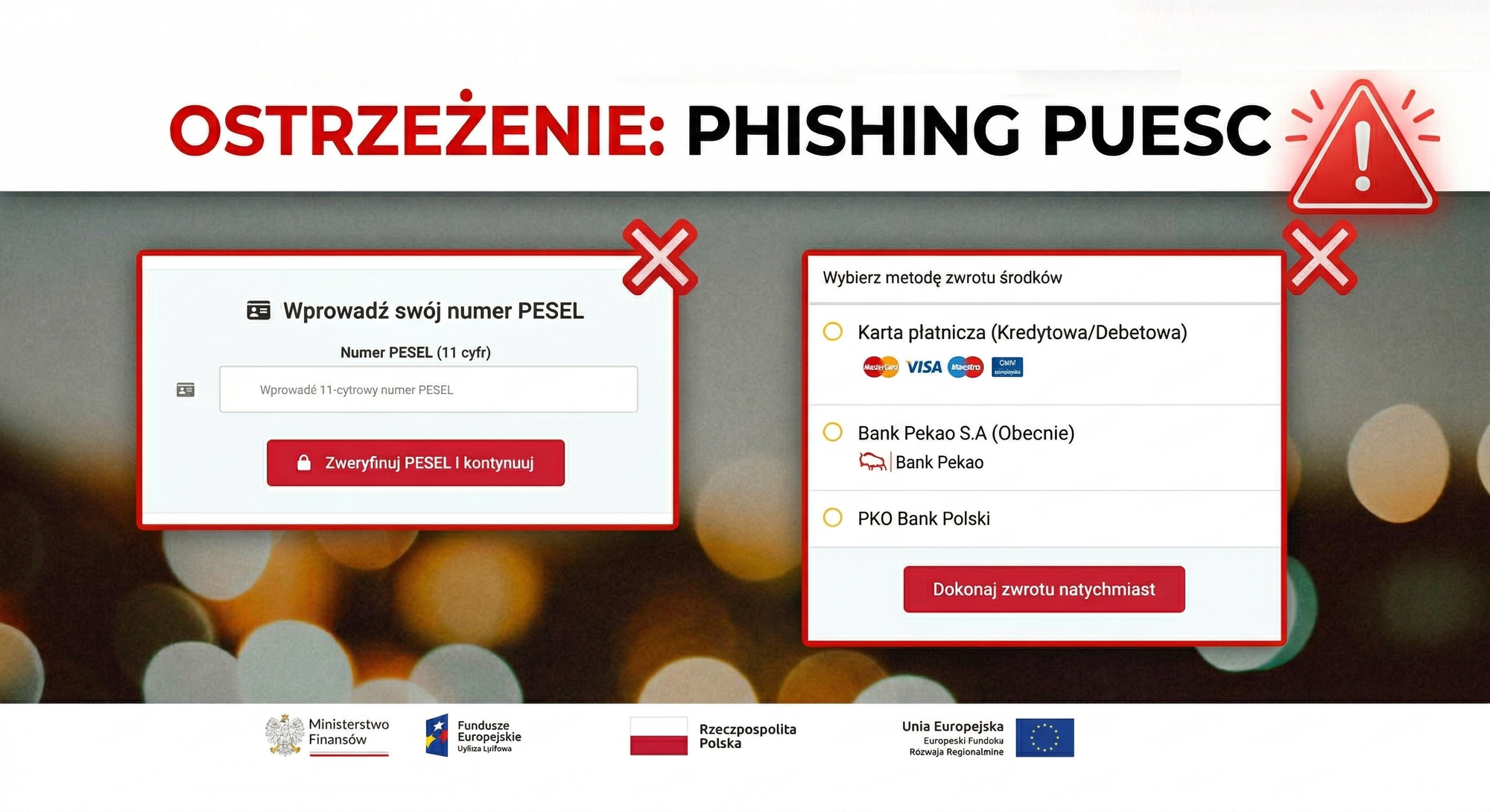

Jak co roku kwiecień to szczyt sezonu rozliczeń PIT. Atak wykorzystujący wizerunek Platformy Usług Elektronicznych Skarbowo-Celnych (PUESC) wpisuje się w szerszy trend podszywania się pod instytucje publiczne odpowiedzialne za rozliczenia finansowe, co potwierdzają ostrzeżenia publikowane przez instytucje państwowe.

Scenariusz ataku bazuje na dobrze znanym mechanizmie „zwrotu podatku”, jednak został wzbogacony o realistyczne elementy wizualne oraz wieloetapowy proces wyłudzenia danych.

Przestępcy wykorzystują autorytet instytucji państwowych oraz presję czasu, aby uśpić czujność osób rozliczających podatek. Celem ataku jest nie tylko pozyskanie numeru PESEL, ale przede wszystkim pełnych danych kart płatniczych, co umożliwia kradzież środków z konta.

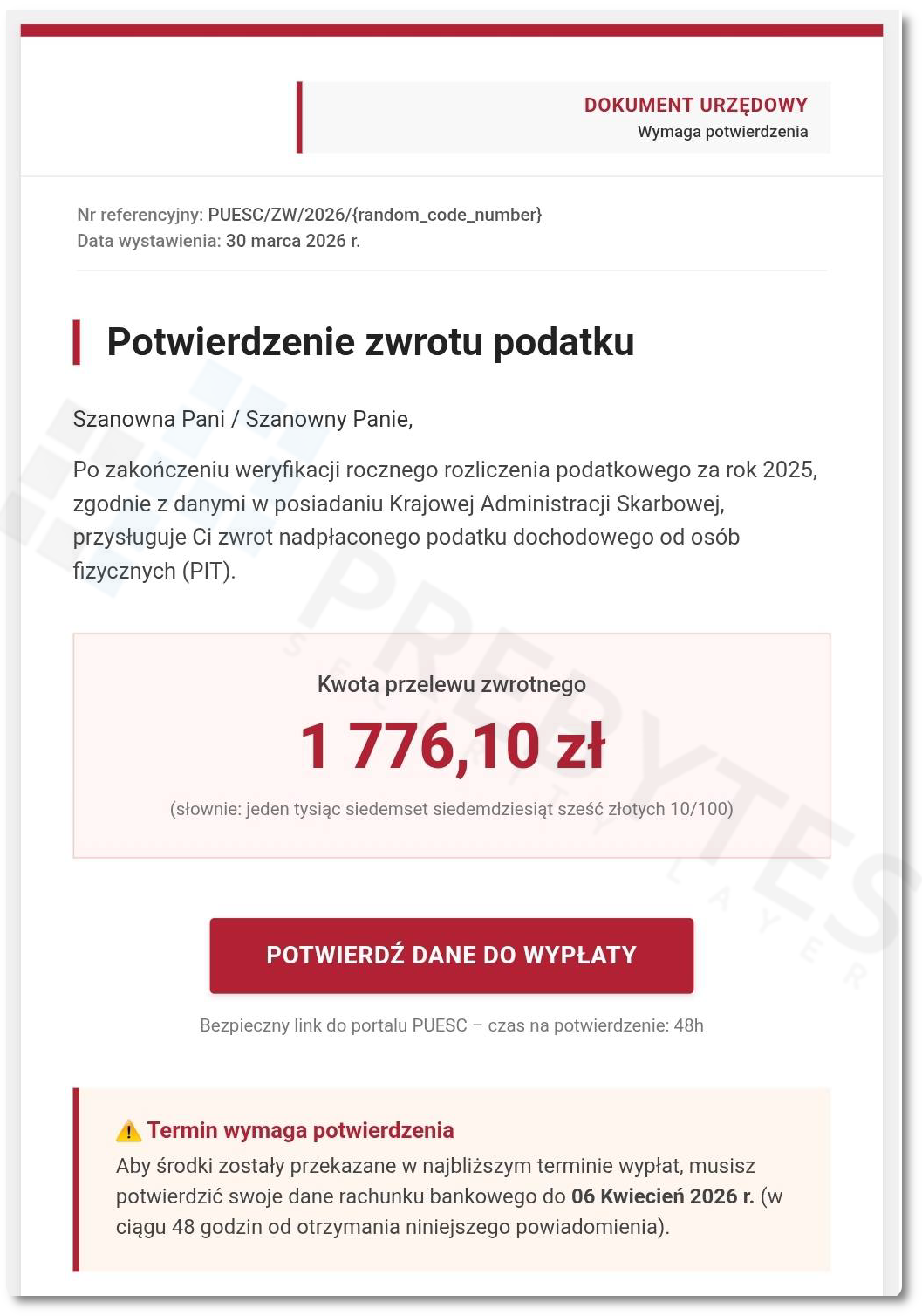

Spreparowana wiadomość e-mail od Krajowej Administracji Skarbowej

Wektorem tego ataku są odpowiednio przygotowane wiadomości e-mail. Oszuści podszywają się pod Krajową Administrację Skarbową (KAS) i wysyłają fałszywe wiadomości informujące rzekomo o przyznaniu zwrotu podatku za rok 2025. Zachęcają do potwierdzenia danych potrzebnych do realizacji wpłaty, obiecując szybki zwrot nadpłaty PIT. W tym celu wykorzystują zarówno wizerunek platformy PUESC, jak i adresy e-mail sugerujące powiązania z administracją publiczną.

Fałszywe wiadomości są rozsyłane z adresu sugerującego powiązanie z Ministerstwem Finansów, jednak rzeczywisty adres nadawcy to:

nagata@medio - system .jp

Treść wiadomości została zaprojektowana w sposób typowy dla kampanii phishingowych o wysokiej skuteczności. Zawiera informację o konkretnej kwocie zwrotu (1 776,10 zł), numer referencyjny oraz ograniczony czas na podjęcie działania (48 godzin). Elementy te mają na celu zwiększenie poczucia pilności i ograniczenie czasu w weryfikację autentyczności komunikatu. Centralnym punktem wiadomości jest przycisk „Potwierdź dane do wypłaty”, który przekierowuje użytkownika na stronę phishingową, rozpoczynającą adekwatny proces wyłudzenia danych.

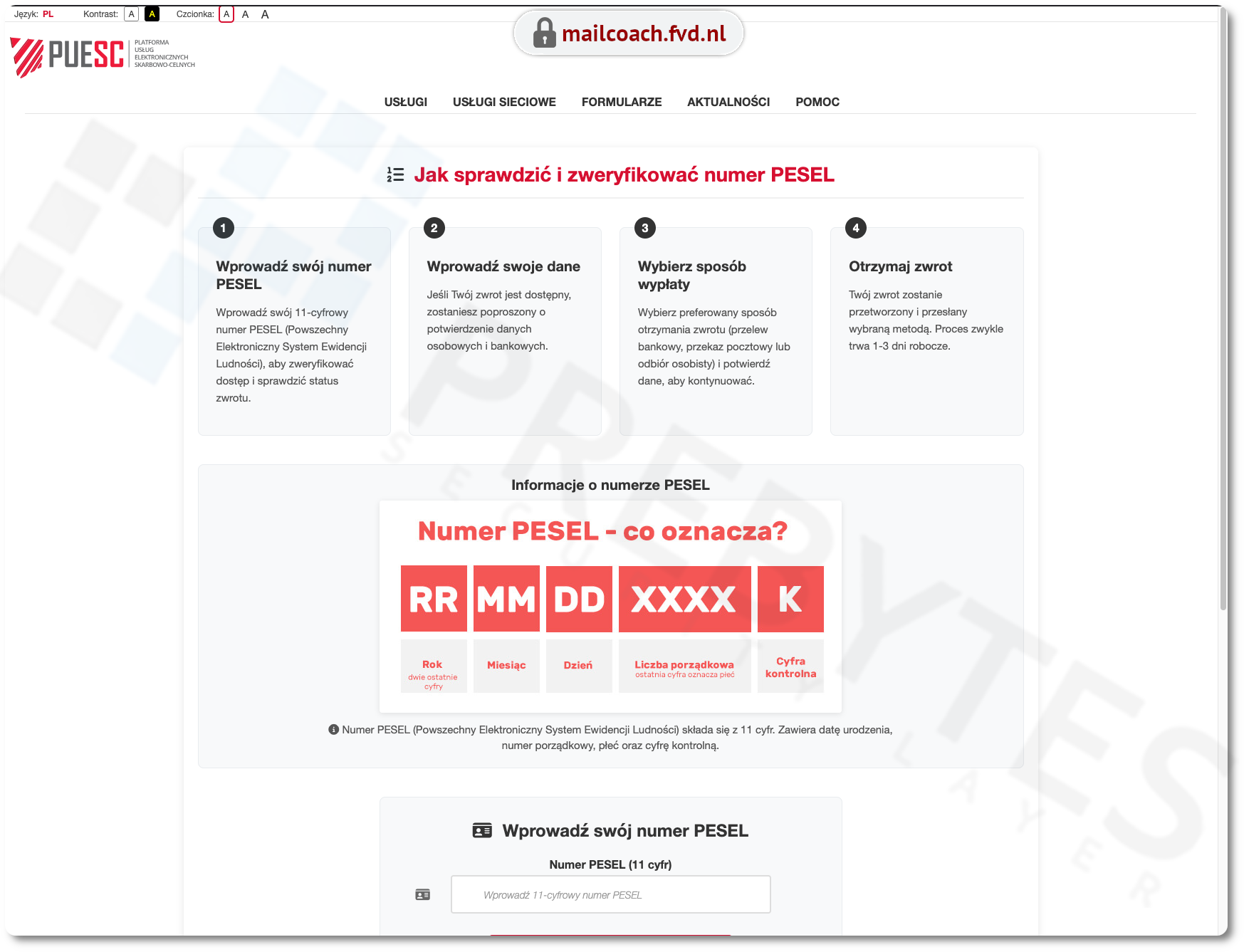

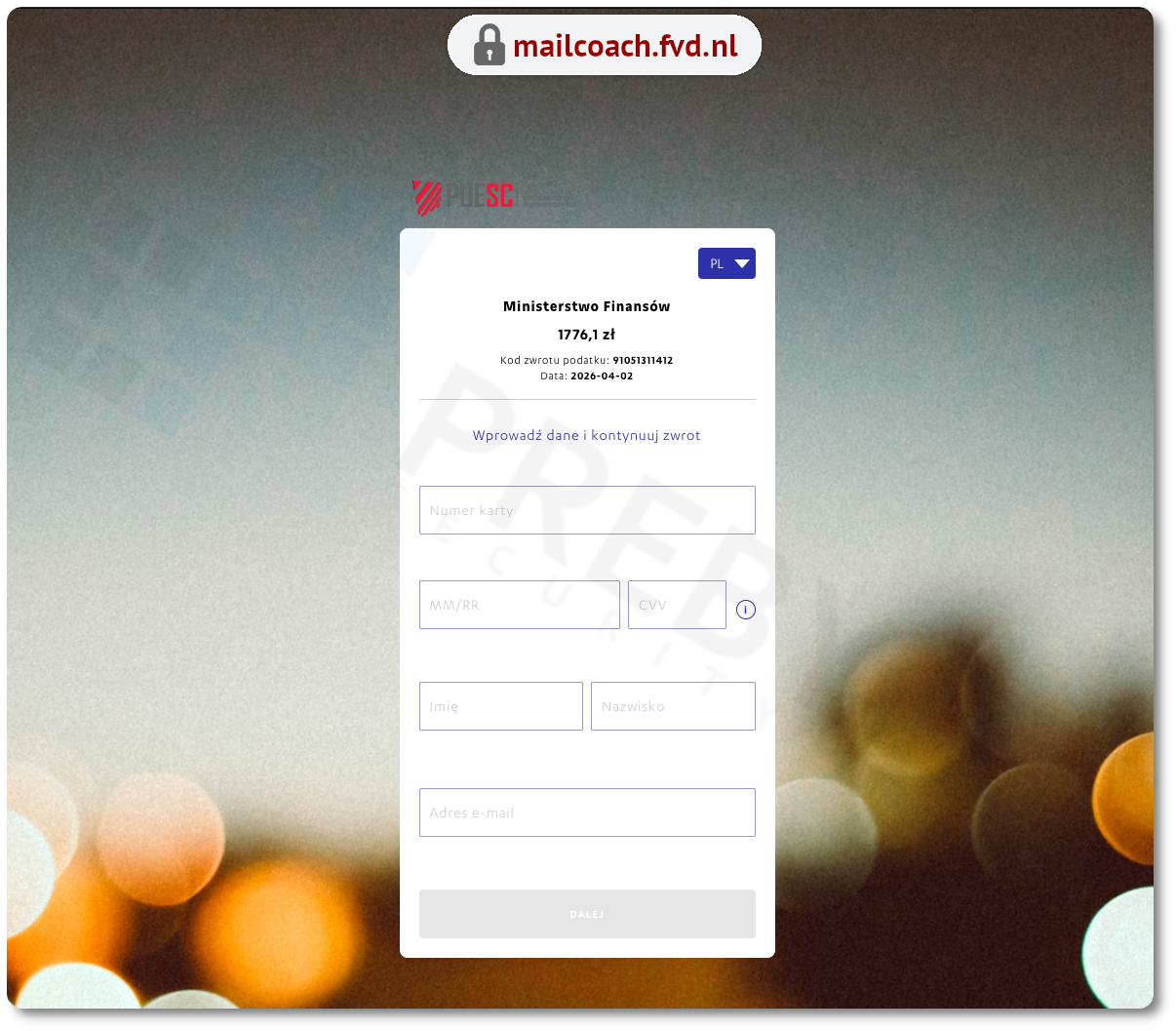

Fałszywa strona portalu PUESC

Strona docelowa wiernie imituje interfejs portalu PUESC, wykorzystując oficjalne logotypy i kolorystykę. Istotnym elementem zwiększającym wiarygodność jest zastosowanie instrukcji o „weryfikacji PESEL”, uzupełnionej o wizualizację struktury numeru. Zabieg ten imituje procesy znane z legalnych systemów administracji publicznej, co dodatkowo obniża czujność użytkownika.

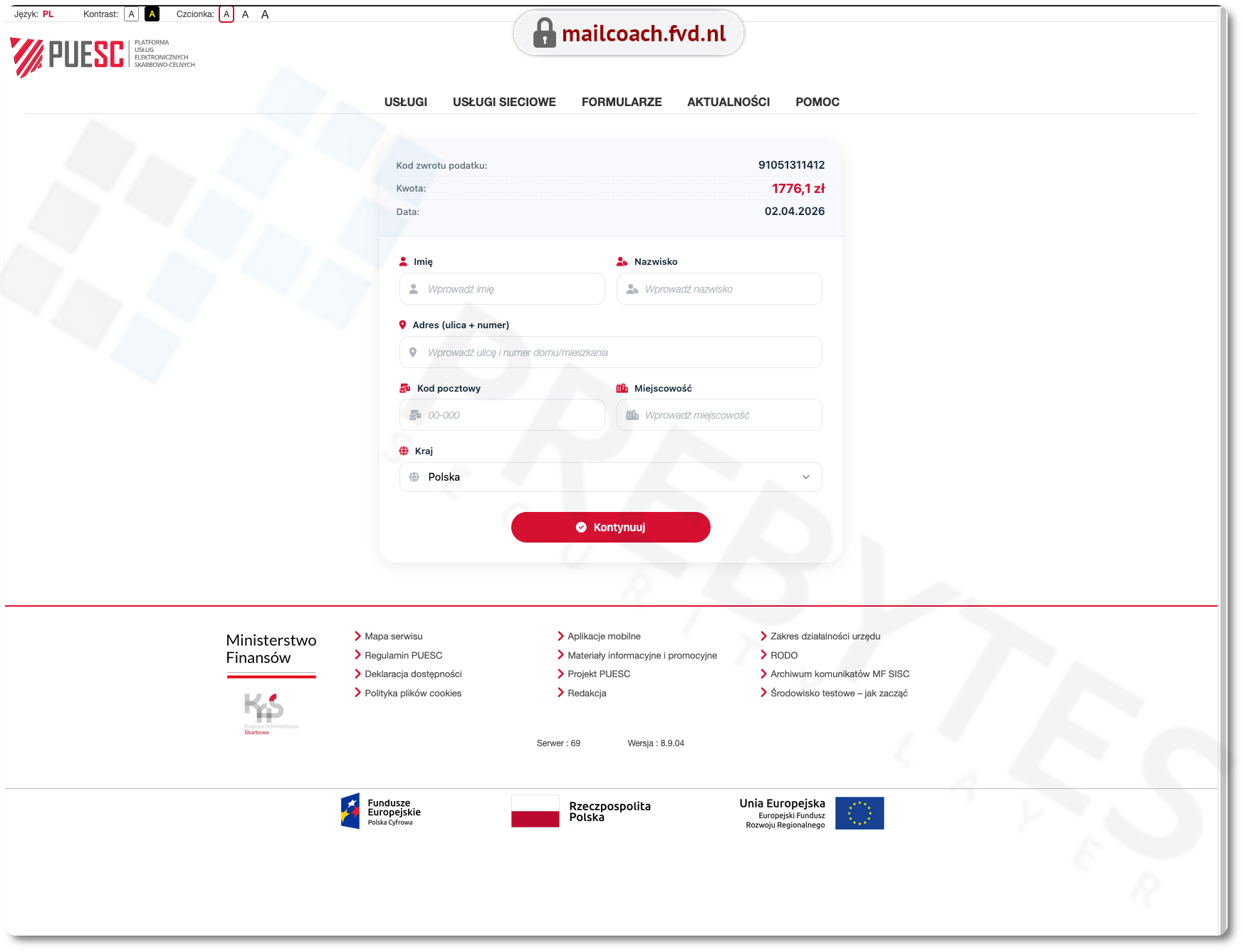

W kolejnym etapie ataku użytkownik jest proszony o podanie kolejnych danych, takich jak imię i nazwisko oraz dane adresowe. Rozszerzenie zakresu gromadzonych informacji na tym etapie nie tylko uwiarygadnia proces w oczach użytkownika, nadając mu pozory formalnej weryfikacji, ale przede wszystkim pozwala atakującym na budowę pełnego profilu tożsamościowego ofiary, który może zostać wykorzystany do dalszych nadużyć.

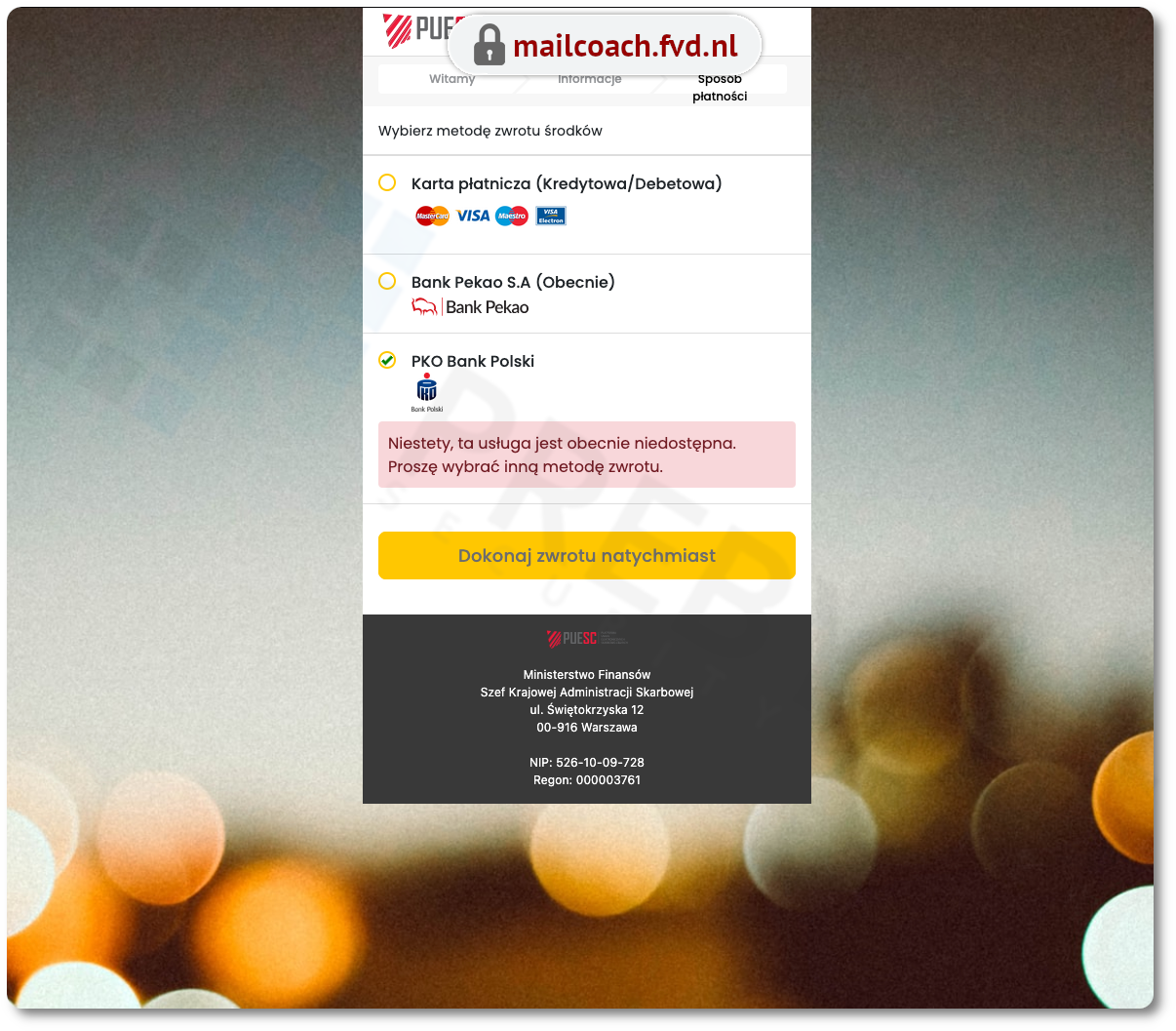

Po wprowadzeniu danych i kliknięciu przycisku Kontynuuj następuje przejście do strony z wyborem metody zwrotu środków. Widoczna jest selekcja kilku opcji, przy czym jedna z nich, tj. PKO Bank Polski jest niedostępna.

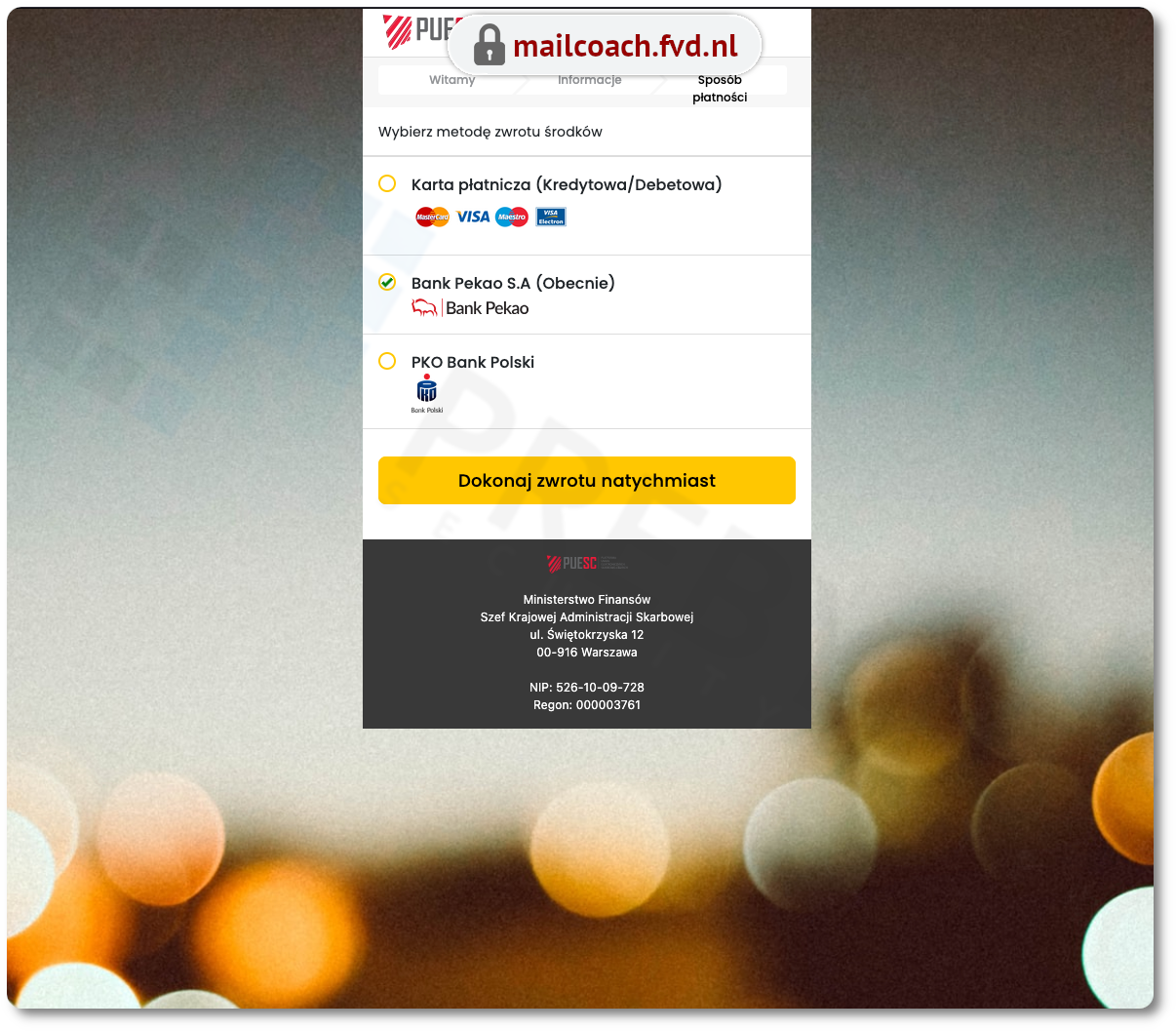

W przypadku wybrania pozostałych opcji (Bank PEKAO S.A. lub Karta płatnicza) następuje przejście do tego samego formularza. Wskazuje to na celowe uproszczenie logiki ataku – wybór metody ma charakter pozorny, a faktycznym celem jest przejście do kolejnego etapu, gdzie pozyskiwane są newralgiczne dane.

Należy w nim podać dane karty płatniczej, imię i nazwisko oraz adres e-mail.

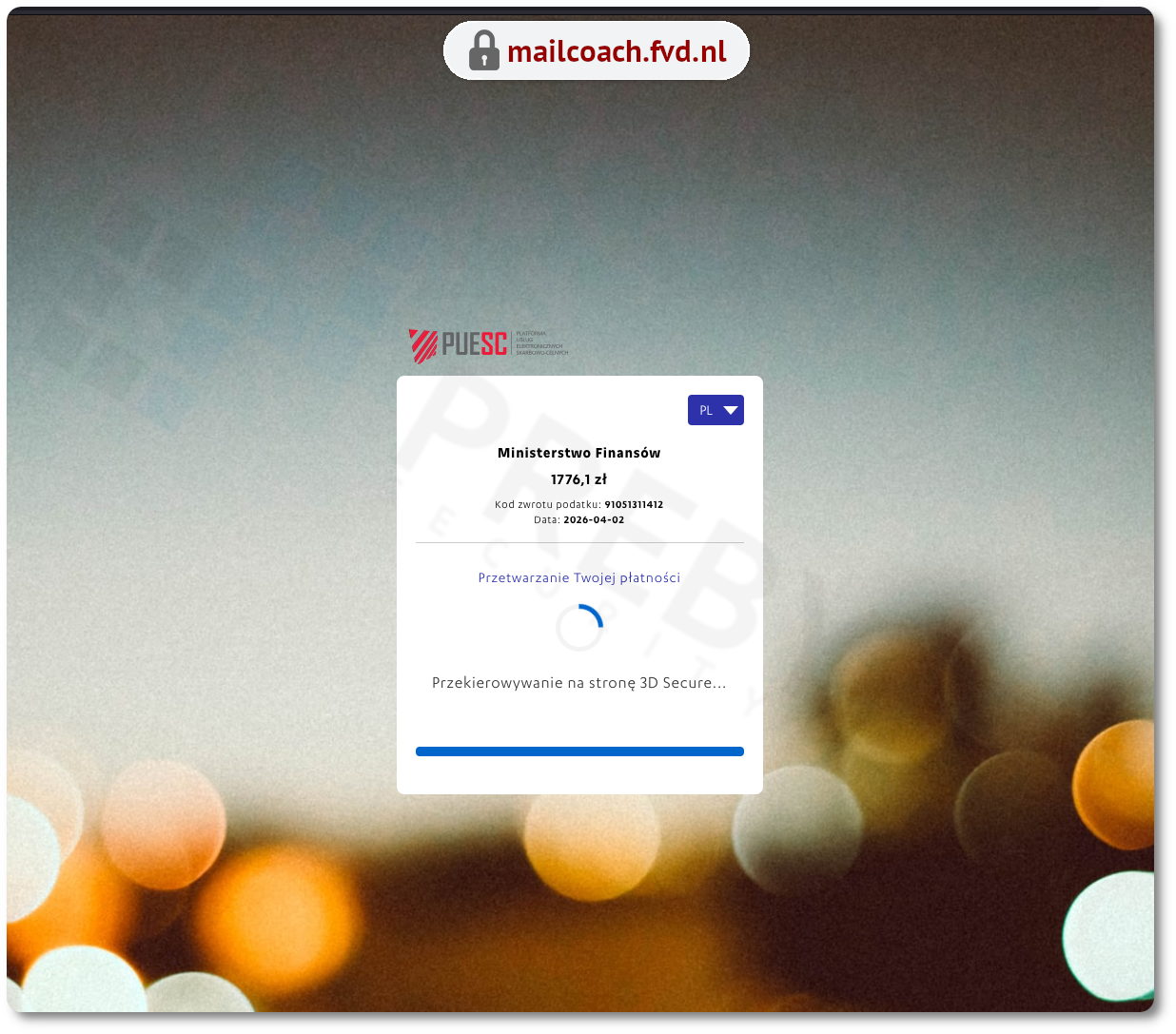

Po wprowadzeniu danych i zatwierdzeniu przyciskiem Dalej wyświetlony zostaje pasek postępu wraz z komunikatem o przetwarzaniu płatności.

W tym momencie, w czasie rzeczywistym cyberprzestępcy stojący za tym atakiem mogą weryfikować pozyskane dane kart i próbować dokonywać np. zakupów online czy opłat subskrypcji w serwisach online. W przypadku podania błędnych danych użytkownik może otrzymać komunikat o konieczności ich ponownej weryfikacji i wprowadzenia danych na nowo.

Rekomendacje dla podatników

Warto podkreślić, iż zgodnie z informacjami Krajowej Administracji Skarbowej, platforma PUESC nie odpowiada za zwroty podatku dochodowego PIT. Proces zwrotu nadpłaty jest zautomatyzowany i nie wymaga dodatkowych działań po stronie podatnika, w szczególności potwierdzania danych za pośrednictwem wiadomości email. W celu zminimalizowania ryzyka utraty środków oraz ochrony tożsamości zaleca się stosowanie następujących zasad bezpieczeństwa:

- Weryfikacja źródła komunikacji - Instytucje publiczne nie wysyłają linków do „aktywacji zwrotu podatku”. Należy każdorazowo analizować domenę w adresie e-mail nadawcy (np. *.gov.pl) oraz zgodność adresu URL z oficjalnym serwisem administracji publicznej.

- Unikanie interakcji z linkami w wiadomościach - W celu weryfikacji informacji zaleca się samodzielne wpisanie adresu serwisu w przeglądarce, zamiast korzystania z odnośników zawartych w wiadomościach e-mail lub SMS.

- Ostrożność wobec presji czasu - Komunikaty wskazujące na ograniczony czas działania (np. „48 godzin”) stanowią typowy element socjotechniki stosowany przez cyberprzestępców. Ich celem jest wymuszenie reakcji bez analizy wiarygodności komunikatu.

- Ochrona danych wrażliwych - Przed wprowadzeniem danych osobowych, numeru PESEL, danych płatniczych lub danych uwierzytelniających należy każdorazowo zweryfikować autentyczność strony internetowej. Szczególną uwagę należy zwrócić na adres URL, domenę oraz poprawność certyfikatu bezpieczeństwa. Podanie danych na fałszywej stronie może skutkować ich przechwyceniem i wykorzystaniem do dalszych nadużyć.

PODSUMOWANIE

Kampania wymierzona w użytkowników Platformy Usług Elektronicznych Skarbowo-Celnych (PUESC) stanowi przykład phishingu kontekstowego – wieloetapowego ataku socjotechnicznego wykorzystującego sezon rozliczeń podatkowych oraz zaufanie do usług publicznych.

Z perspektywy bezpieczeństwa najważniejsze znaczenie ma szybka identyfikacja kampanii, analiza wykorzystywanej infrastruktury oraz ograniczenie jej zasięgu na wczesnym etapie. W tym obszarze istotną rolę odgrywają wyspecjalizowane zespoły reagowania na incydenty, takie jak Security Incident Response Team PREBYTES, odpowiedzialne za wykrywanie, analizę oraz neutralizację zagrożeń w czasie rzeczywistym. Działania te obejmują m.in. monitoring kampanii phishingowych, analizę wektorów ataku, identyfikację infrastruktury wykorzystywanej przez cyberprzestępców oraz wsparcie w procesie mitygacji incydentów.

W kontekście rosnącej liczby ataków wykorzystujących wizerunek instytucji publicznych, skuteczna ochrona wymaga nie tylko świadomości użytkowników w zakresie identyfikacji zagrożeń, ale również ciągłego monitoringu zagrożeń oraz gotowości do szybkiej reakcji.