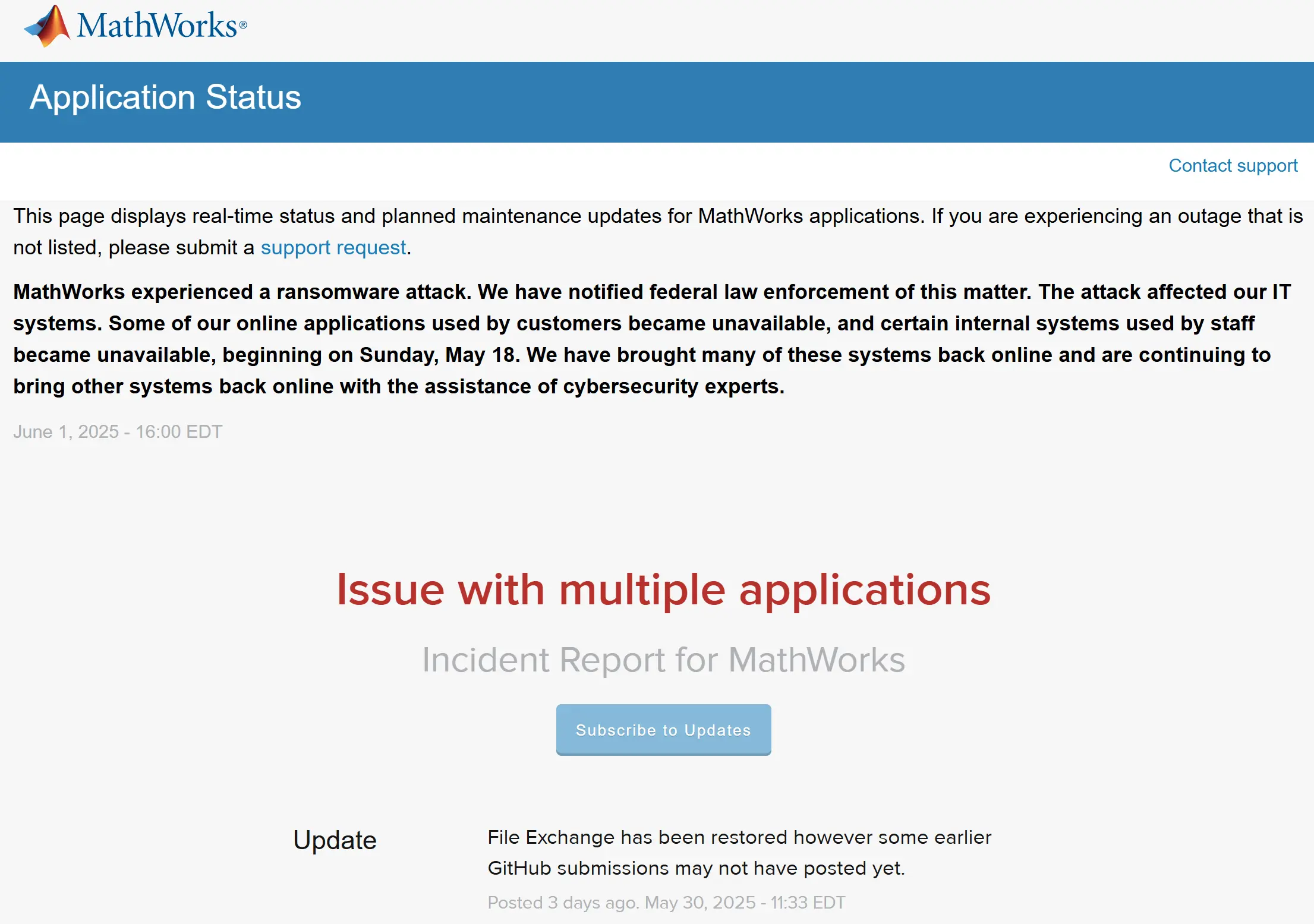

SMYK padł ofiarą poważnego incydentu cyberbezpieczeństwa i naruszenia systemów informatycznych. W wyniku ataku dla okupu (ransomware) doszło do naruszenia wrażliwych danych. Ataki dla okupu coraz częściej paraliżują polskie firmy – ostrzega Check Point Software.

Grupa Smyk – znana sieć handlowa z artykułami dziecięcymi – padła ofiarą ataku typu ransomware, czyli złośliwego oprogramowania, które szyfruje dane i uniemożliwia dostęp do systemów. W wyniku cyberataku ucierpiały pliki zawierające dane osobowe klientów (głównie z procesów reklamacji i zwrotów), dane pracowników oraz informacje o kontrahentach i partnerach biznesowych. – Ustalenia zewnętrznych ekspertów ds. cyberbezpieczeństwa potwierdziły, iż doszło do naruszenia bezpieczeństwa części danych, w tym klientów obsługiwanych w procesie zwrotów i reklamacji, pracowników oraz kontrahentów i partnerów biznesowych – wskazał Smyk w oświadczeniu z 8.04.2025.

Ataki dla okupu (ransomware) pozostają najpoważniejszym zagrożeniem cybernetycznym dla firm na całym świecie. W 2024 roku, skala tego zjawiska osiągnęła nowy rekord zarówno pod względem ilości ataków, jak i kosztów. Eksperci wskazują, iż średnia kwota zapłaconego okupu w 2024 roku pozostała na poziomie 200 000 dolarów, ale większość ataków przebiegała cicho, nie przyciągając większej uwagi publicznej.

Z dostępnych informacji wynika, iż w Polsce około 1/5 zostało zaatakowanych przez złośliwe oprogramowanie. W przypadku incydentów z udziałem ransomware blisko 40 proc. firm zapłaciło okup przestępcom za odzyskanie dostępu do danych*. Jednocześnie połowa zaatakowanych z użyciem ransomware w kraju przedsiębiorstw, przywróciła swoje dane bez przekazywania okupu, głównie dzięki kopiom zapasowym.

Eksperci firmy Check Point zwracają uwagę na fakt, iż liczba ataków ransomware w Polsce w styczniu 2025 roku przekroczyła średnią światową. choćby 4,5 proc. firm doświadczyło w tym czasie próby ataku dla okupu

Jak wynika z raportu Check Point Security Report 2025, na świecie rekordowo wysoki okup otrzymała mało znana grupa przestępcza ransomware Dark Angels. Za odblokowanie systemów anonimowej firmy z amerykańskiej listy Fortune 50, hakerzy z tej grupy otrzymali zapłatę w wysokości 75 milionów dolarów. Inna grupa – ALPHV wyłudziła 22 miliony dolarów od firmy medycznej Change Healthcare. W przypadku ataku na Change Healthcare, atak ransomware spowodował liczne zakłócenia w świadczeniu usług i utratę ponad 100 milionów rekordów medycznych pacjentów. UnitedHealth, firma-matka Change Healthcare, musiała pogodzić się z kosztami naprawy skutków ataku cybernetycznego w wysokości 872 milionów dolarów w pierwszym kwartale 2024 roku. W tej kwocie zawarte było 593 miliony dolarów wydanych na bezpośrednie koszty reakcji oraz 279 milionów dolarów związanych z zakłóceniami w działalności. Dodatkowo firma przeznaczyła 800 milionów dolarów na rezerwy na przyszłe roszczenia.

– Krajobraz ataków ransomware w 2025 roku odzwierciedla dynamiczne i coraz bardziej złożone środowisko zagrożeń. Na świecie działa wiele grup, specjalizujących się w tego typu działalności. Wysiłki na rzecz zwalczania ataków są utrudnione przez brak międzynarodowej współpracy, ponieważ są kraje – jak Rosja, Korea Północna i Iran które albo tolerują, albo aktywnie wspierają takie działania – podkreśla Wojciech Głażewski, dyrektor firmy Check Point w Polsce.

Z analiz Check Pointa wynika, iż sukcesy służb ścigania w walce z głównymi grupami ransomware na świecie, otworzyły drzwi dla nowych graczy, w tym RansomHub – dziś najważniejszym graczem na tym rynku. Pod koniec 2024 roku, RansomHub stał się dominującym graczem, odpowiadającym za 16% tego typu ataków. Eksperci oceniają, iż na świecie działa ponad 40 innych grup ransomware, prowadzących profesjonalne usługi cyberkradzieży dla okupu i handlu danymi. Jako jedno z najbardziej niebezpiecznych zjawisk, uważane są ataki ransomware na organizacji opieki medycznej, gdzie ryzykiem jest nie tylko utrata danych pacjentów, ale paraliż działalności szpitali, niosący za sobą potencjalne zagrożenie dla życia.

*Badanie „Ransomware w Polsce 2024” zostało przeprowadzone w kwietniu 2024 roku metodą CAWI przez UCE Research dla Sophos