Wprowadzenie do problemu / definicja luki

CyberStrikeAI to nie „kolejny chatbot dla pentesterów”, tylko AI-native platforma orkiestracji ofensywy, która spina dziesiątki narzędzi bezpieczeństwa (skanery, frameworki do eksploatacji, cracking haseł, post-eksploatacja) w jeden sterowalny proces. Kluczowa zmiana polega na tym, iż operator nie musi manualnie kleić pipeline’u – robi to silnik decyzyjny i agenty AI, co obniża próg wejścia i zwiększa tempo działań.

W praktyce oznacza to przyspieszenie dobrze znanych technik (skanowanie, brute force, enumeracja, lateral movement), a nie „magiczne” nowe 0-daye. Tę dynamikę widać w świeżych obserwacjach dotyczących kampanii przeciw urządzeniom brzegowym, gdzie AI pomaga skalować ataki choćby mniej zaawansowanym aktorom.

W skrócie

- CyberStrikeAI to otwartoźródłowa platforma ofensywna „AI-native” (Go), integrująca 100+ narzędzi i dostarczająca webowy panel z logowaniem, audytem i repozytorium wyników.

- Zespół Team Cymru powiązał instancję CyberStrikeAI z infrastrukturą, która wcześniej uczestniczyła w kampanii kompromitującej setki urządzeń Fortinet FortiGate.

- W analizowanym okresie zaobserwowano 21 unikalnych IP uruchamiających CyberStrikeAI (głównie regiony chińskojęzyczne, ale też USA/Japonia/Europa).

- Równolegle AWS opisał kampanię, w której rosyjskojęzyczny, finansowo motywowany aktor – bez użycia exploitów na FortiGate – skaluje atak przez wystawione interfejsy zarządzania i słabe hasła bez MFA, wykorzystując komercyjne GenAI do planowania i automatyzacji.

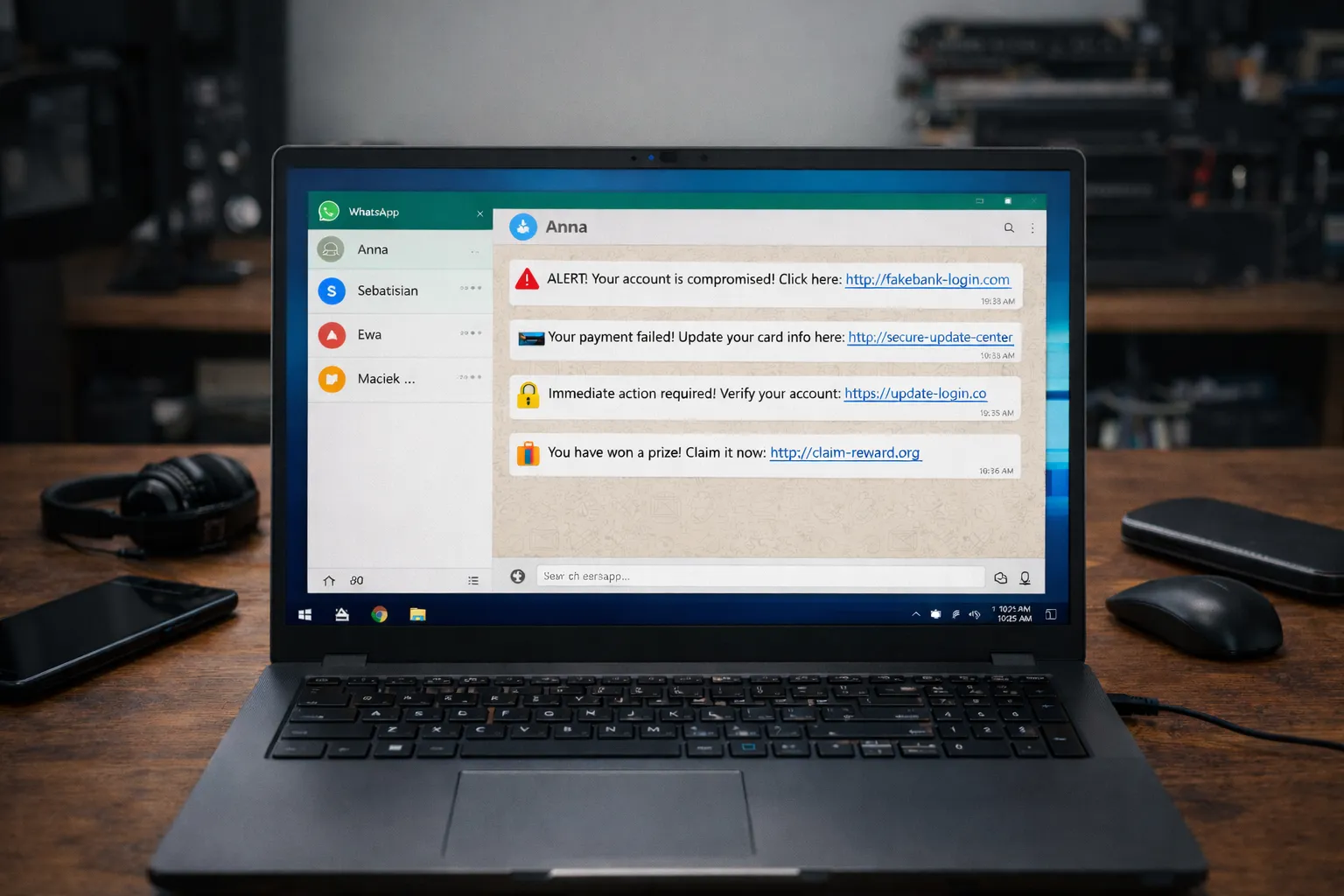

- MITRE ATT&CK formalizuje ten kierunek jako pozyskiwanie/wykorzystanie AI do wsparcia wielu technik (phishing, skrypty, research, socjotechnika, rozwój payloadów).

Kontekst / historia / powiązania

Wątek, który spina całą historię, to ta sama infrastruktura: BleepingComputer opisał wcześniej kampanię, w której atakujący w ciągu kilku tygodni kompromitował urządzenia FortiGate, a jednym z elementów zaplecza był serwer 212.11.64[.]250. Następnie Team Cymru wykrył na tym samym adresie baner usługi CyberStrikeAI na porcie 8080 i korelował ruch (NetFlow) z komunikacją do FortiGate. Co istotne, infrastruktura kampanii miała uruchomiony CyberStrikeAI co najmniej do 30 stycznia 2026.

Team Cymru przyjrzał się też profilowi twórcy („Ed1s0nZ”) i wskazał, iż obok CyberStrikeAI rozwija on inne projekty „AI-assisted” do eskalacji uprawnień (np. PrivHunterAI, InfiltrateX). Badacze odnotowali również interakcje z podmiotami/ekosystemem, które w otwartych źródłach bywały łączone z chińskimi operacjami państwowymi (MSS) — to jednak przez cały czas pozostaje oceną analityczną na podstawie publicznych artefaktów.

Analiza techniczna / szczegóły „luki” (czyli: co dokładnie umożliwia CyberStrikeAI)

Architektura „AI-native” i dlaczego jest groźniejsza niż klasyczne zlepki narzędzi

Z opisu projektu i obserwacji badaczy wynika, iż CyberStrikeAI dostarcza:

- Silnik decyzyjny + orkiestrator (agenty AI, automatyzacja „od rozmowy do wyniku”)

- Role/skills system (gotowe profile działań i zestawy kompetencji do testów)

- Panel WWW z logowaniem, audytem, trwałością danych (SQLite) oraz wizualizacją łańcucha ataku i zarządzaniem podatnościami/zadaniami

Zintegrowany „pełny łańcuch ataku”

BleepingComputer (na podstawie Team Cymru i repozytorium) wskazuje typowy zestaw narzędzi, które CyberStrikeAI potrafi spiąć w jeden proces, m.in.:

- Recon/scan: nmap, masscan

- Web/app testing: sqlmap, nikto, gobuster

- Eksploatacja: metasploit, pwntools

- Hasła: hashcat, john

- Post-eksploatacja / AD: mimikatz, bloodhound, impacket

To istotne, bo realnym „akceleratorem” nie jest pojedynczy moduł, tylko automatyzacja przejść między etapami: skanuj → wybierz powierzchnię → testuj → eksploatuj → utrwal/eskaluj → ruszaj dalej.

Zderzenie z rzeczywistością: urządzenia brzegowe i „mass credential abuse”

AWS opisuje scenariusz, który idealnie pasuje do narzędzi tego typu: masowe wyszukiwanie wystawionych interfejsów zarządzania (m.in. porty 443/8443/10443/4443), a następnie logowanie na słabe/reużyte hasła przy braku MFA. W tej kampanii nie obserwowano eksploatacji podatności FortiGate – przewagę dawały automatyzacja, skala i „AI-augmented” planowanie.

Praktyczne konsekwencje / ryzyko

- Przyspieszenie i uprzemysłowienie kompromitacji edge

Firewalle/VPN-y/urządzenia dostępowe są idealnym celem, bo są widoczne z Internetu, a błędy konfiguracyjne (wystawione panele admina) + słabe uwierzytelnianie dają natychmiastowy zysk. AWS wprost podkreśla, iż AI obniża barierę techniczną i pozwala małym aktorom osiągać skalę wcześniej zarezerwowaną dla większych zespołów. - Ryzyko „drugiego kroku”: AD + backupy + staging pod ransomware

Po wejściu przez brzeg, atakujący często idzie w kierunku przejęcia AD, kradzieży baz poświadczeń oraz dotknięcia infrastruktury backupowej. AWS zaznacza, iż obserwacje były spójne z działaniami pre-ransomware, a BleepingComputer (w kontekście kampanii FortiGate) opisywał m.in. zainteresowanie elementami typu Veeam. - „Demokratyzacja” ofensywy

MITRE klasyfikuje użycie AI jako element budowania zasobów i wsparcia szeregu technik (recon, phishing, skrypty, rozwój możliwości). W połączeniu z platformami takimi jak CyberStrikeAI, oznacza to więcej operatorów zdolnych robić więcej – szybciej.

Rekomendacje operacyjne / co zrobić teraz

Poniżej zestaw działań, które realnie tną skuteczność kampanii „AI-augmented”, bo uderzają w fundamenty, na których one żerują:

Hardening urządzeń brzegowych (FortiGate i podobne)

- Nie wystawiaj paneli zarządzania do Internetu (jeśli musisz: tylko z allowlisty IP, przez VPN/Zero Trust, z dodatkowymi kontrolami).

- Wymuś MFA wszędzie tam, gdzie to możliwe (admin, VPN, konta serwisowe); wyeliminuj reużywanie haseł.

- Przejrzyj ekspozycję portów zarządzania (typowo 443/8443/10443/4443) i zamknij to, co nie jest konieczne.

Detekcja i hunting

- Monitoruj nietypowe logowania do paneli zarządzania (geolokacja, nowe IP, skoki wolumenu prób logowania, wzorce brute-force).

- Koreluj zdarzenia „z brzegu” z ruchem do zasobów AD/backup (nagłe połączenia, enumeracja, tworzenie kont, zmiany polityk).

- Jeśli prowadzisz threat hunting, sprawdź publikowane przez Team Cymru wskaźniki/IP związane z instancjami CyberStrikeAI i potraktuj je jako punkt startowy do korelacji (uwaga: same IP to nie wyrok, ale dobry pivot).

Zarządzanie ryzykiem

- Załóż, iż atakujący „spróbują wszystkich drzwi” automatem: wzmocnij credential hygiene, segmentację sieci i telemetrię post-eksploatacyjną (to są hamulce na skalę).

- Aktualizuj i audytuj konfiguracje edge oraz polityki dostępu częściej niż dotąd — w świecie „AI-orkiestracji” okno między skanem a próbą wejścia jest krótsze.

Różnice / porównania z innymi przypadkami

CyberStrikeAI vs „zwykłe” użycie LLM w ataku

- W modelu „klasycznym” LLM jest konsultantem: pisze skrypty, tłumaczy, podpowiada komendy. MITRE opisuje tę klasę zachowań jako wsparcie wielu technik.

- CyberStrikeAI to krok dalej: narzędzie operacyjne, które spina 100+ modułów i robi z ofensywy proces, który można uruchamiać jak pipeline (bardziej „platforma” niż „porada”).

CyberStrikeAI vs kampania opisana przez AWS

- AWS pokazał, iż choćby bez exploitów, sama kombinacja: ekspozycja + słabe hasła + brak MFA + automatyzacja + GenAI = masowa skuteczność.

- CyberStrikeAI wpisuje się w ten trend, bo ułatwia przejście od „mam dostęp” do „robię post-eksploatację i eskalację” przy mniejszym wysiłku operatora.

Podsumowanie / najważniejsze wnioski

CyberStrikeAI jest sygnałem, iż AI w ofensywie przestaje być dodatkiem, a staje się warstwą orkiestracji całych łańcuchów ataku. Obserwacje Team Cymru i doniesienia BleepingComputer pokazują realne wykorzystanie w infrastrukturze powiązanej z atakami na FortiGate. Jednocześnie AWS udowadnia, iż w 2026 r. największym paliwem dla „AI-augmented” kampanii przez cały czas są banalne braki w higienie dostępu (wystawione panele, brak MFA, słabe hasła).

Jeśli Twoja organizacja ma urządzenia brzegowe dostępne z Internetu, to nie jest temat „trendu” – to priorytet operacyjny.

Źródła / bibliografia

- BleepingComputer – CyberStrikeAI tool adopted by hackers for AI-powered attacks (02.03.2026). (BleepingComputer)

- Team Cymru – Tracking CyberStrikeAI Usage (analiza NetFlow, infrastruktura, lista IP). (Team Cymru)

- AWS Security Blog (CJ Moses) – AI-augmented threat actor accesses FortiGate devices at scale (20.02.2026). (Amazon Web Services, Inc.)

- MITRE ATT&CK – T1588.007 Artificial Intelligence (Resource Development). (attack.mitre.org)

- Google Cloud Blog (GTIG) – Distillation, Experimentation, and (Continued) Integration of AI for Adversarial Use (12.02.2026). (Google Cloud)