Dynamiczny rozwój technologii cyfrowych i rosnąca zależność społeczeństwa od systemów informatycznych sprawiają, iż zagrożenia w cyberprzestrzeni stają się coraz bardziej złożone i dotkliwe. Wraz z postępem w dziedzinie Internetu, sztucznej inteligencji i komunikacji cyfrowej pojawiają się nowe ryzyka, które obejmują zarówno bezpieczeństwo danych, jak i stabilność infrastruktury krytycznej. Cyberataki nie są już jedynie problemem informatycznym, ale mogą prowadzić do poważnych skutków finansowych, społecznych a choćby politycznych, co stawia przed prawodawcami i specjalistami ds. bezpieczeństwa wyzwanie zapewnienia odpowiednich ram ochronnych.

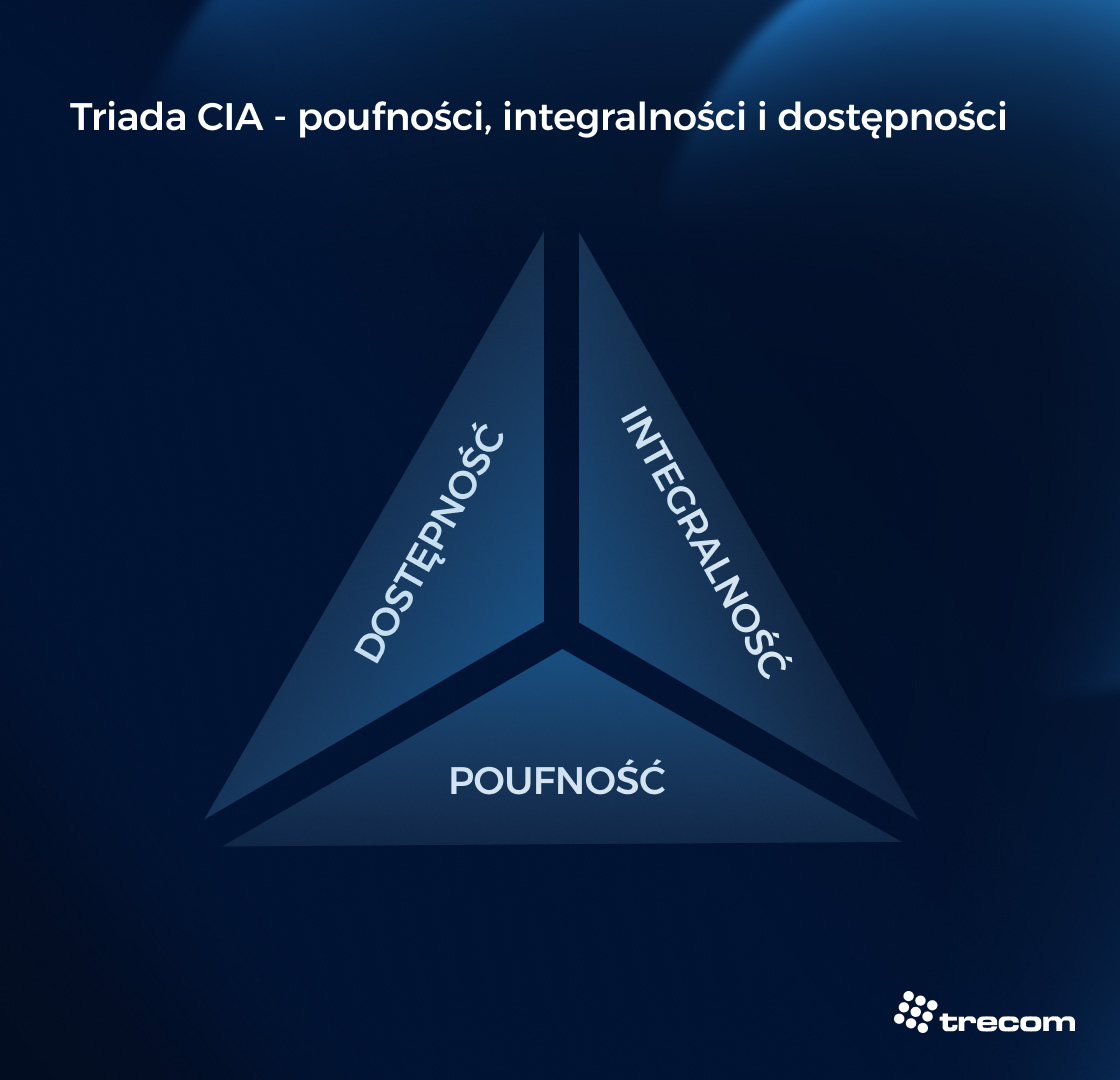

W praktyce cyberbezpieczeństwo mierzy się z wieloma formami zagrożeń. Do najczęściej spotykanych należą ataki typu ransomware, phishing, ataki DDoS, malware. Każdy z tych przypadków może wywołać znaczące szkody. W polskim systemie prawnym brak jest odrębnej kwalifikacji prawnej dla większości działań hakerskich jako osobnego typu przestępstwa. Odpowiedzialność karna jest realizowana na podstawie istniejących przepisów, takich jak art. 267 k.k. dotyczącego bezprawnego uzyskania informacji, art. 287 k.k. w zakresie oszustw komputerowych czy art. 269 k.k. odnoszący się do naruszeń integralności systemów teleinformatycznych. W efekcie działania hakerów, choćby jeżeli technicznie nowe lub złożone, oceniane są przez pryzmat dotychczasowych norm prawa karnego i cywilnego, co czasem utrudnia jednoznaczne określenie granic odpowiedzialności.

Na poziomie unijnym istnieje coraz szerszy zbiór regulacji dotyczących cyberbezpieczeństwa. Jednym z przełomowych aktów jest Rozporządzenie o sztucznej inteligencji (AI Act), które wprowadza klasyfikację systemów AI według poziomu ryzyka, określając obowiązki dostawców, użytkowników oraz organów nadzoru, a także wprowadza zakazy praktyk mogących zagrażać prawom obywateli. Ponadto w UE funkcjonują takie akty jak Dyrektywa NIS2, regulująca minimalne wymogi bezpieczeństwa w sieciach i systemach informacyjnych w całej Unii, oraz rozporządzenie Cyber Resilience Act, mające na celu ustanowienie standardów bezpieczeństwa produktów cyfrowych. W kontekście ochrony danych osobowych szczególną rolę odgrywa RODO, który kładzie nacisk na ochronę prywatności i przetwarzanie danych w sposób bezpieczny i zgodny z prawem. Każdy z tych aktów w pewnym stopniu oddziałuje na cyberbezpieczeństwo, tworząc kompleksowy system regulacyjny obejmujący zarówno wymogi techniczne, jak i organizacyjne.

Prawo definiuję granice dopuszczalnych działań, minimalne standardy zachowań wymaganych przez państwo, ale nie odpowiada na wszystkie pytania moralne związane z wykorzystaniem wiedzy i umiejętności hakerów. Można bowiem postępować legalnie jednak wciąż nieetycznie. Etyka w cyberbezpieczeństwie pełni rolę kompasu moralnego, pomagając specjalistom ocenić, jak odpowiedzialnie korzystać z wiedzy technicznej, zarówno w testach penetracyjnych, jak i przy zarządzaniu incydentami. Kodeks etyki dla hakerów mógłby określać, jakie praktyki są akceptowalne, jak postępować w przypadku odkrycia luk w systemach oraz jak równoważyć ochronę prywatności z interesem publicznym. Inicjatywy takie jak „Ten Commandments of Computer Ethics” czy kodeksy zawodowe stowarzyszeń informatycznych pokazują, iż normy moralne mogą być stosowane równolegle do prawa, zwiększając przejrzystość i zaufanie w środowisku cyberbezpieczeństwa.

Prawo i etyka w cyberbezpieczeństwie są ze sobą powiązane, ale nie są tożsame. Prawo ustanawia ramy odpowiedzialności, sankcje i procedury, natomiast etyka pomaga określić granice odpowiedzialnego działania w obszarze technologii, gdzie regulacje prawne mogą być niewystarczające lub nie nadążają za tempem rozwoju technologii. W dobie coraz bardziej zaawansowanych ataków i rosnącego znaczenia danych cyfrowych, etyka powinna funkcjonować jako uzupełnienie prawa, wspierając tworzenie bezpiecznej, przejrzystej i odpowiedzialnej kultury cyberbezpieczeństwa. Kodeks etyki dla hakerów może stanowić narzędzie, które pozwoli połączyć kompetencje techniczne z odpowiedzialnością moralną, chroniąc zarówno systemy informatyczne, jak i wartości demokratyczne oraz prawa jednostki.