W czasach rosnących zagrożeń i coraz bardziej zaawansowanych ataków wydatki na cyberbezpieczeństwo nie są już tylko „kosztem” – stały się strategiczną inwestycją chroniącą integralność danych, reputację organizacji i ciągłość działania. Wielu liderów IT stanęło przed realnym dylematem: jak mądrze rozplanować budżet na ochronę, by maksymalizować efekt, a nie tylko wydatki? Artykuł Picus Security udowadnia, iż efektywna optymalizacja budżetu wymaga połączenia podejścia opartego na ryzyku z pomiarem rzeczywistej skuteczności narzędzi oraz procesów obronnych.

Ocena ryzyka

Zanim organizacja zacznie alokować środki, najważniejsze jest zrozumienie jej ekspozycji na ryzyko. Nie chodzi tylko o listę technologii, w jakie warto zainwestować, ale o analizę tego, gdzie znajdują się najbardziej krytyczne zasoby, jakie są potencjalne scenariusze ataku i jakie skutki dla biznesu niosą różne zagrożenia. Ocenę ryzyka można oprzeć na danych z poprzednich incydentów, analizach branżowych oraz testach symulacyjnych – na przykład testach odpornościowych, które pokazują, które wektory ataku są najbardziej prawdopodobne i jakie szkody mogą wyrządzić. To podejście od środka organizacji pomaga skupić budżet tam, gdzie jest najbardziej potrzebny, zamiast ulegać modzie na narzędzia, które wyglądają nowocześnie, ale nie rozwiązują realnych problemów.

Same zakupy narzędzi i rozwiązań to tylko połowa zadania – równie istotny jest pomiar, jak skutecznie narzędzia te działają w praktyce. Organizacje często inwestują w rozwiązania klasy EDR, XDR, SIEM czy DLP, ale nie mają mechanizmów, które pozwalałyby sprawdzić, czy te systemy naprawdę wykrywają ataki i zapobiegają naruszeniom. Picus proponuje ciągłe testy symulacyjne, które mierzą odporność środowiska i skuteczność kontroli bezpieczeństwa w warunkach zbliżonych do rzeczywistych ataków. Dzięki temu wiemy nie tylko, które narzędzia działają, ale możemy realokować budżet z mniej skutecznych mechanizmów do tych, które rzeczywiście wzmacniają obronę.

Takie podejście – oparte na danych i pomiarach – pomaga uniknąć pułapki zakupowej, która nie przekłada się na redukcję ryzyka. Chodzi o to, by wydatki nie były tylko widoczne w bilansie, ale by naprawdę podnosiły odporność organizacji na ataki.

Skalowanie bezpieczeństwa w zależności od potrzeb organizacji

Nie każda firma potrzebuje zaawansowanego SOC z automatycznym XDR czy drogiego SIEM z modułem UEBA – przynajmniej nie od razu. Kluczową częścią optymalizacji budżetu jest dopasowanie poziomu inwestycji do faktycznego stopnia zagrożeń i do modelu biznesowego. W małych i średnich przedsiębiorstwach warto podejść do tego etapami: najpierw ustabilizować fundamenty bezpieczeństwa – MFA, aktualizacje, segmentację sieci, backup i odzyskiwanie, a dopiero potem inwestować w bardziej wyrafinowane narzędzia.

Podobnie organizacje, które już mają bazowy zestaw narzędzi, mogą skoncentrować budżet na testach red team, ćwiczeniach reagowania na incydenty i monitoringu zagrożeń, które ujawniają braki w istniejących kontrolach. Dzięki temu wydatki nie służą tylko do zakupu kolejnych licencji, ale do faktycznego wzmocnienia odporności całej organizacji.

Outsourcing jako sposób na efektywne wykorzystanie środków

W wielu przypadkach pełne utrzymanie zespołów SOC, MDR czy FOR (First-line Operational Response) wewnętrznie może być nie tylko kosztowne, ale też niewydajne z punktu widzenia zwrotu z inwestycji. Dlatego coraz więcej organizacji decyduje się na hybrydowy model bezpieczeństwa, w którym najważniejsze działania są outsourcowane do zewnętrznych dostawców usług bezpieczeństwa.

Takie podejście pozwala uniknąć kosztów związanych z zatrudnianiem i szkoleniem własnych zespołów, zakupu rozbudowanych narzędzi czy utrzymania stale gotowych scenariuszy reagowania. Firma zewnętrzna może oferować skalowalne usługi, często w modelu pay-as-you-go, które odpowiadają poziomowi ryzyka danej organizacji. Jednocześnie ta zachowuje kontrolę nad kluczowymi aspektami działalności i może skupiać swoje środki tam, gdzie mają największy wpływ operacyjny.

Edukacja i procesy

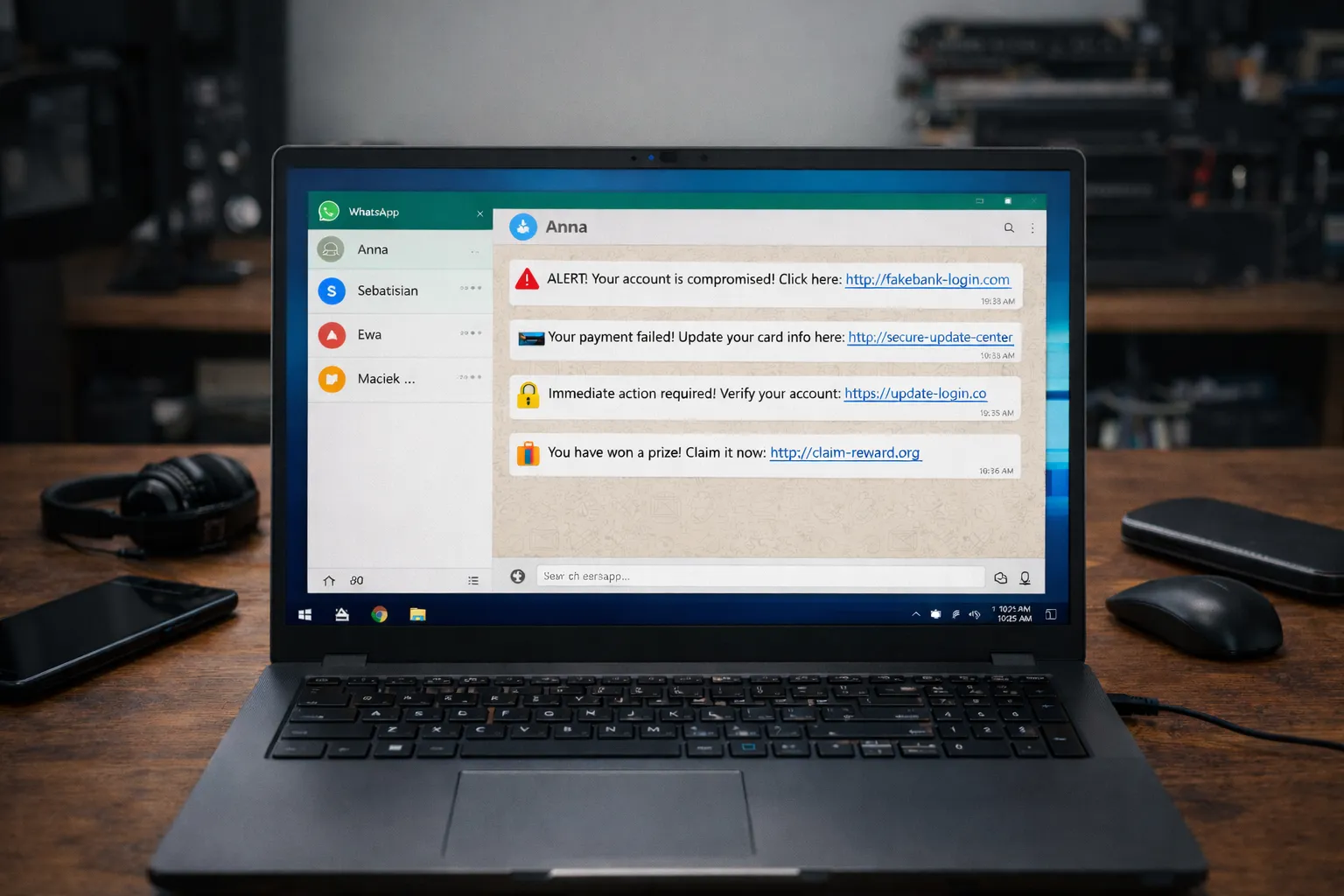

Budżet na cyberbezpieczeństwo to nie tylko technologie – to również analiza procesów, szkolenia personelu i budowanie świadomości. choćby najlepiej skonfigurowane narzędzia mogą być bezradne wobec pracownika, który nieświadomie otwiera złośliwy załącznik lub pada ofiarą socjotechniki. Dlatego część budżetu powinna być przeznaczona na programy szkoleniowe z zakresu bezpieczeństwa, symulacje phishingowe oraz edukację na temat aktualnych zagrożeń.

Procesy wewnętrzne – takie jak regularne audyty, testy odpornościowe (np. tabletop exercises), a także regularne przeglądy polityk i procedur bezpieczeństwa – powinny być traktowane jako integralna część strategii bezpieczeństwa. To one często decydują o tym, czy dane narzędzie zostanie skutecznie wykorzystane, czy zostanie tylko kolejnym kosztem operacyjnym.

Metryki i KPI – jak oceniać skuteczność inwestycji

Optymalizacja budżetu wymaga mierzalnych wskaźników wydajności (KPI), które pozwalają ocenić, czy wydane środki przekładają się na realne korzyści. Mogą to być na przykład:

- czas wykrycia i reakcja na incydent (MTTD/MTTR),

- liczba udaremnionych ataków na tle poprzednich okresów,

- zmniejszenie liczby skutecznych phishingów,

- procent środowiska pokrytego MFA lub segmentacją,

- wyniki symulowanych ataków w testach odpornościowych.

Organizacje, które regularnie analizują te wskaźniki, mogą lepiej rozumieć, gdzie inwestycje „pracują”, a gdzie warto rozważyć ich korektę. Budżet traktowany jako narzędzie sterowania ryzykiem i efektywności jest o wiele bardziej wartościowy niż ten postrzegany jako suma wydatków bez odniesienia do efektów.

Podsumowanie

Optymalizacja budżetu na cyberbezpieczeństwo to proces ciągły, nie jednorazowy zakup narzędzi. Obejmuje zrozumienie ryzyk, pomiar skuteczności istniejących zabezpieczeń, świadome alokowanie środków w obszary o największym wpływie oraz edukację personelu, a także wykorzystanie outsourcingu tam, gdzie jest to sensowne. W efekcie organizacja nie tylko lepiej chroni się przed zagrożeniami, ale także potrafi wykazać realny zwrot z inwestycji – mierzony poprawą odporności i redukcją ryzyk operacyjnych.

Takie podejście sprawia, iż budżet cyberbezpieczeństwa przestaje być tylko kosztem, a staje się fundamentem strategicznej odporności organizacji wobec coraz bardziej złożonych zagrożeń.