Cyberprzestępcy chętnie wykorzystują wizerunek znanych firm, ponieważ taka metoda wciąż okazuje się skuteczna — choćby pomimo coraz większej świadomości zagrożeń w sieci. Nie inaczej jest z popularnym systemem płatniczym BLIK, pod który oszuści podszywają się bardzo często. Jakiś czas temu na łamach naszego bloga opisywaliśmy oszustwa z wykorzystaniem wspomnianego systemu płatniczego, które miały miejsce w okresie przedświątecznym Świąt Bożego Narodzenia - https://www.sirt.pl/oszustwa-w-okresie-przedswiatecznym-jak-nie-dac-sie-oszukac/. Tym razem przyjrzymy się najnowszemu atakowi phishing, w którym cyberprzestępcy ponownie wykorzystali tą popularną w Polsce metodę płatności.

Fałszywa strona BLIK

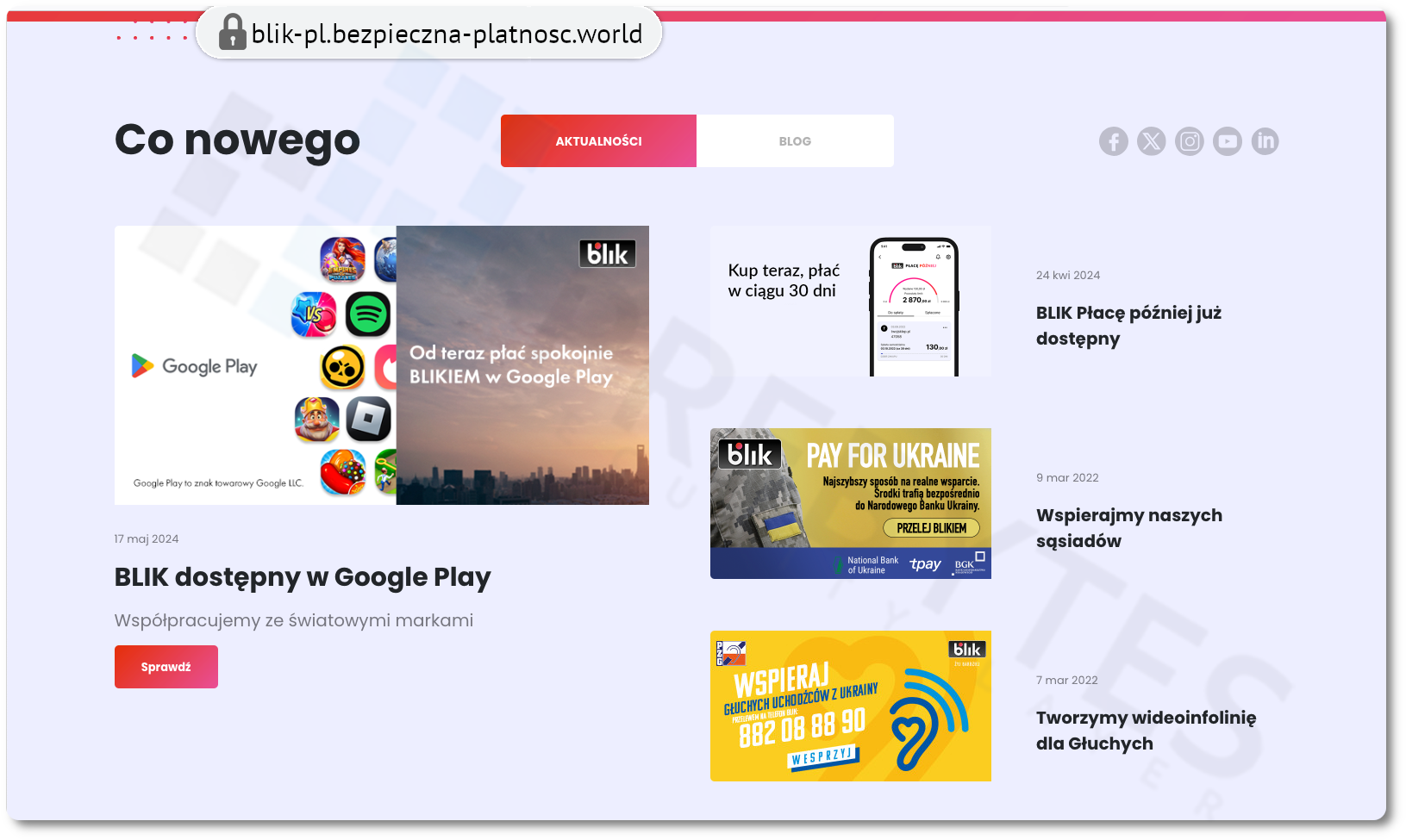

To, iż oszuści bardzo dobrze odwzorowują i podszywają się pod oryginalne strony nie jest niczym nowym. Tak też jest w przypadku fałszywej strony stworzonej przez cyberprzestępców, której content został zaciągnięty z oryginalnej strony systemu płatniczego blik.com.

To, co odróżnia oryginalną stronę od fałszywej to informacja o dostępności systemu BLIK w konkretnych aplikacjach bankowych. Ponadto ikony bankowości nie są klikalne i nie przekierowują do stron logowania bankowości. Informacje te są przedstawione na oryginalnej stronie w sposób widoczny na poniższym zrzucie ekranu.

Natomiast na fałszywej stronie jest inna treść komunikatu - oszuści informują o rzekomym błędzie podczas realizacji płatności BLIK. W celu potwierdzenia transakcji należy przejść proces weryfikacji. Polega on na wskazaniu banku, w którym posiada się konto z aktywowaną metodą płatnością BLIK. W odróżnieniu od oryginalnej strony, ikony banków są już klikalne i przekierowują od fałszywych stron.

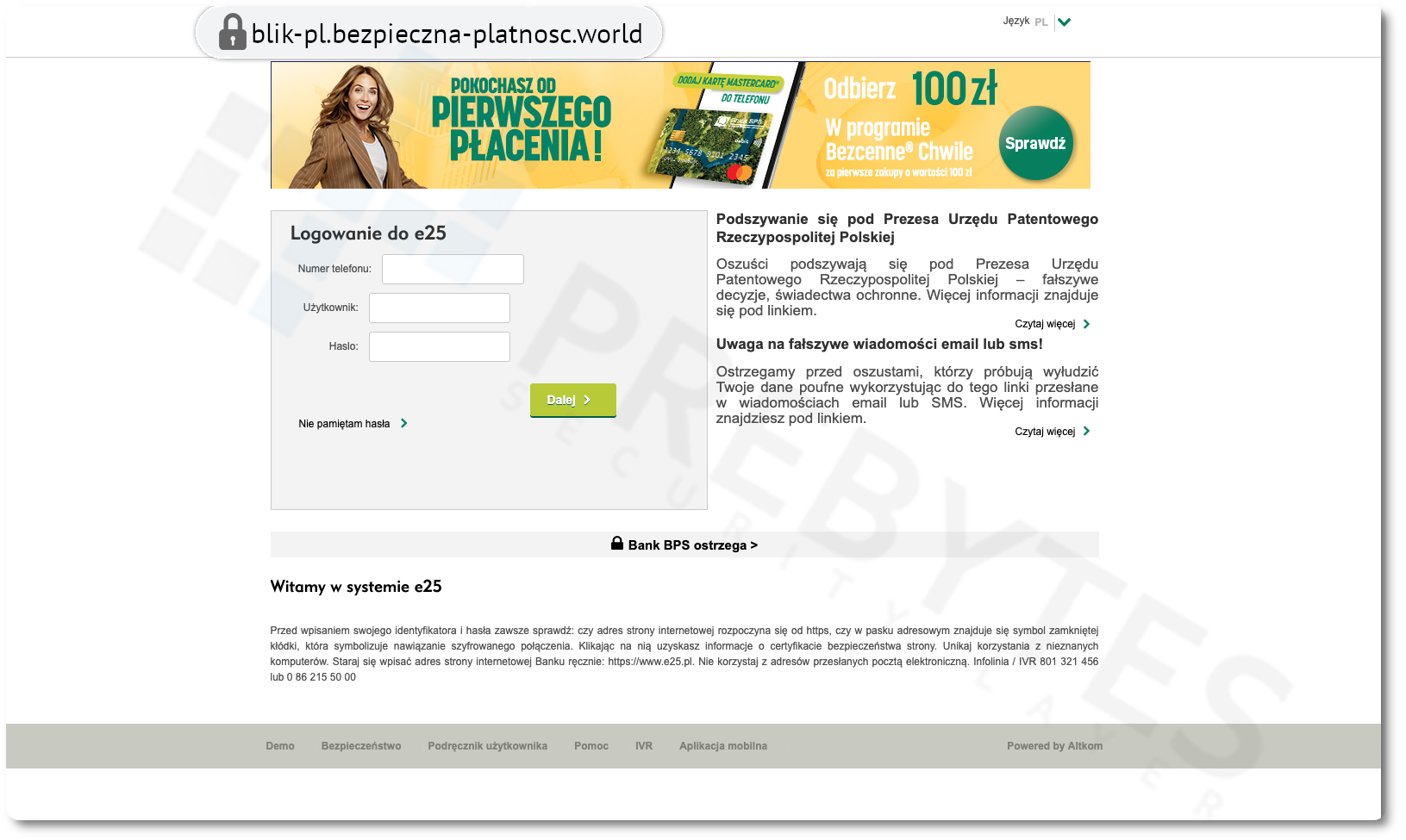

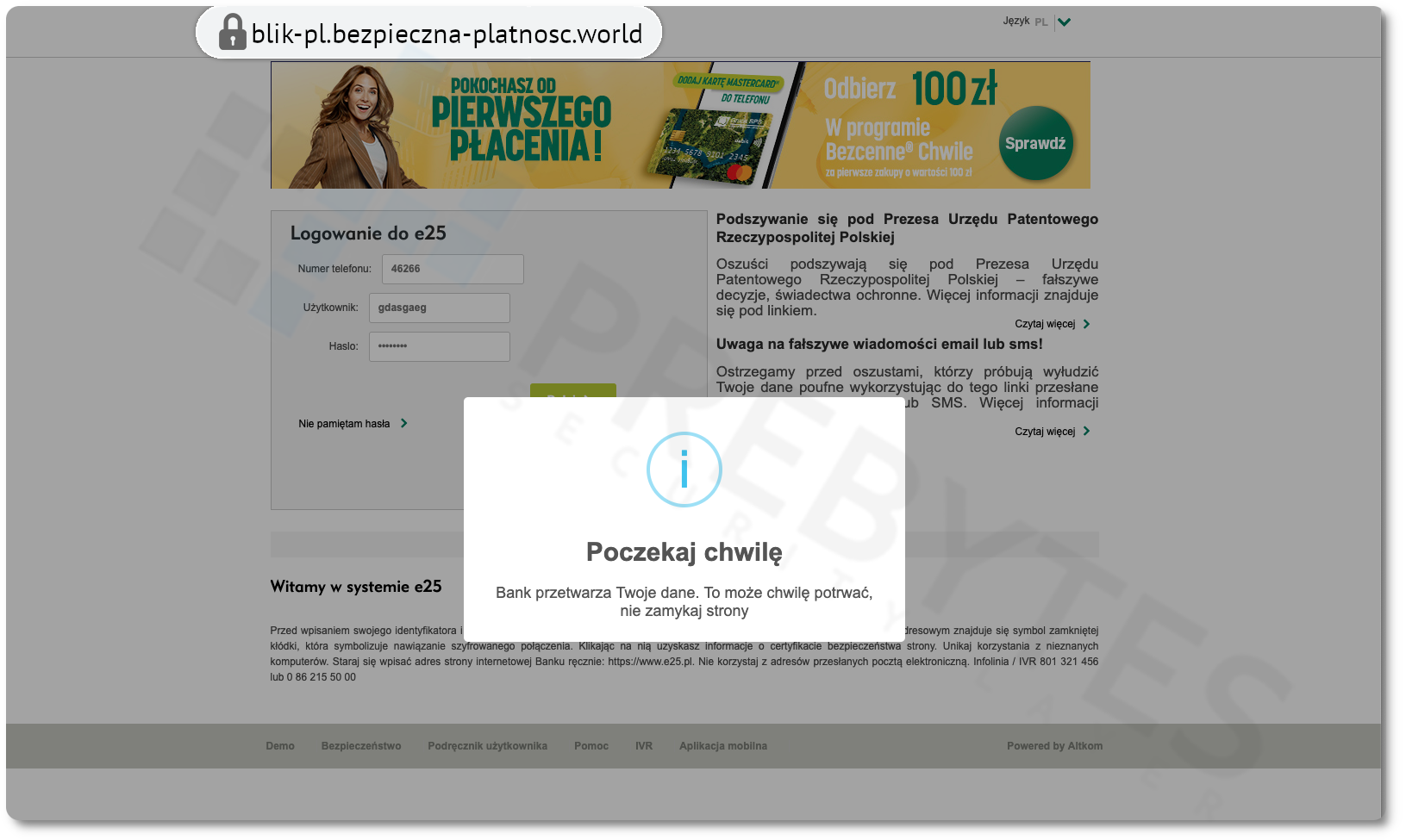

Strona phishing bankowości internetowej

A na tych stronach na użytkownika czeka fałszywy panel, do złudzenia przypominający witrynę wybranego banku. W rezultacie oszuści w ten sposób wyłudzają dane logowania do bankowości elektronicznej, a także inne informacje takie jak numer telefonu czy numer PESEL (w zależności od wybranego banku).

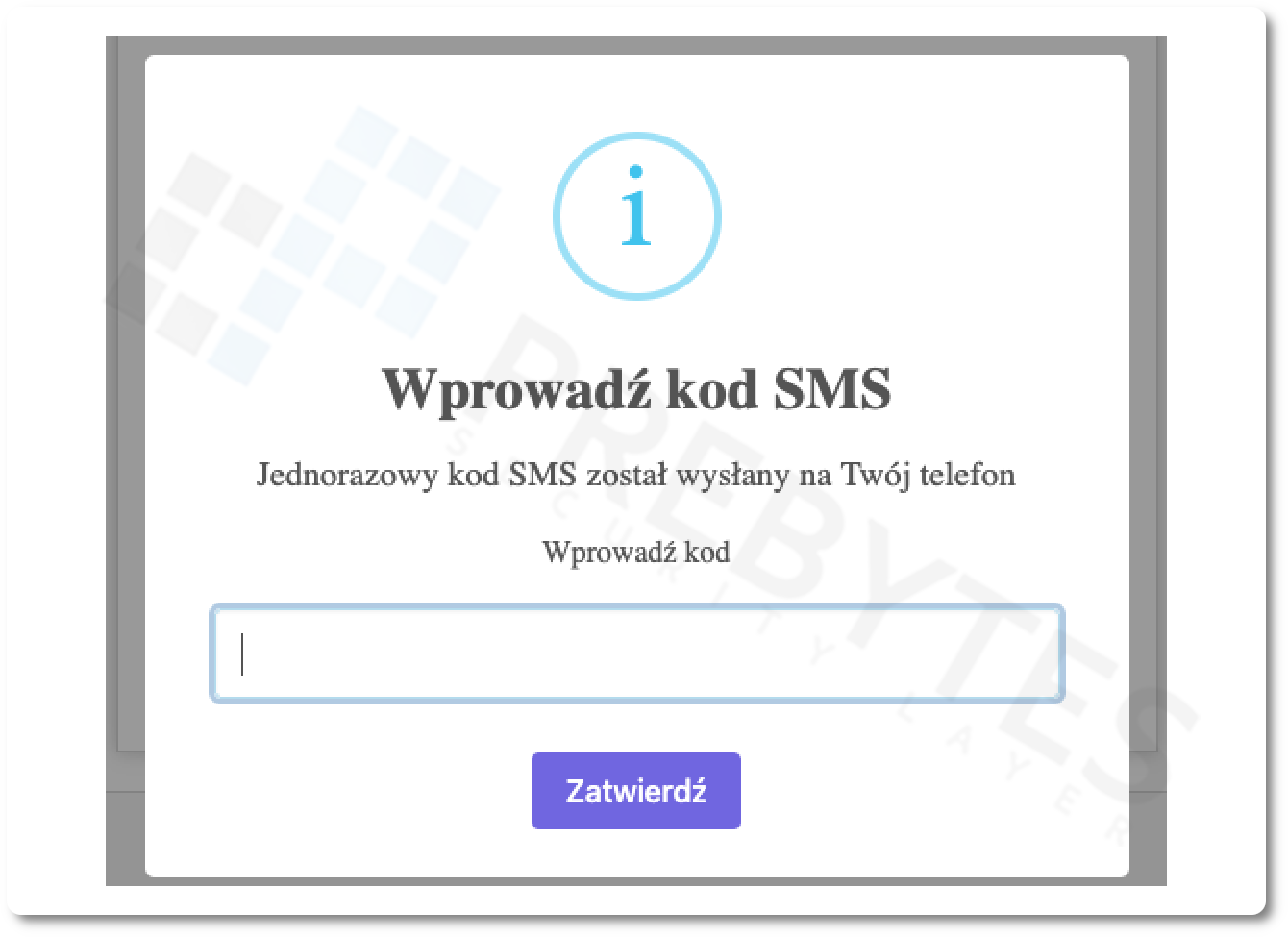

W kolejnym kroku należy podać kod autoryzacyjny SMS, który został przesłany na numer telefonu wprowadzony wcześniej na stronie. jeżeli wybraną metodą autoryzacji logowania do bankowości internetowej są kody SMS, to w tym momencie oszuści w czasie rzeczywistym mogą próbować się zalogować. Podanie na fałszywej stronie kodu autoryzacyjnego może im to umożliwić.

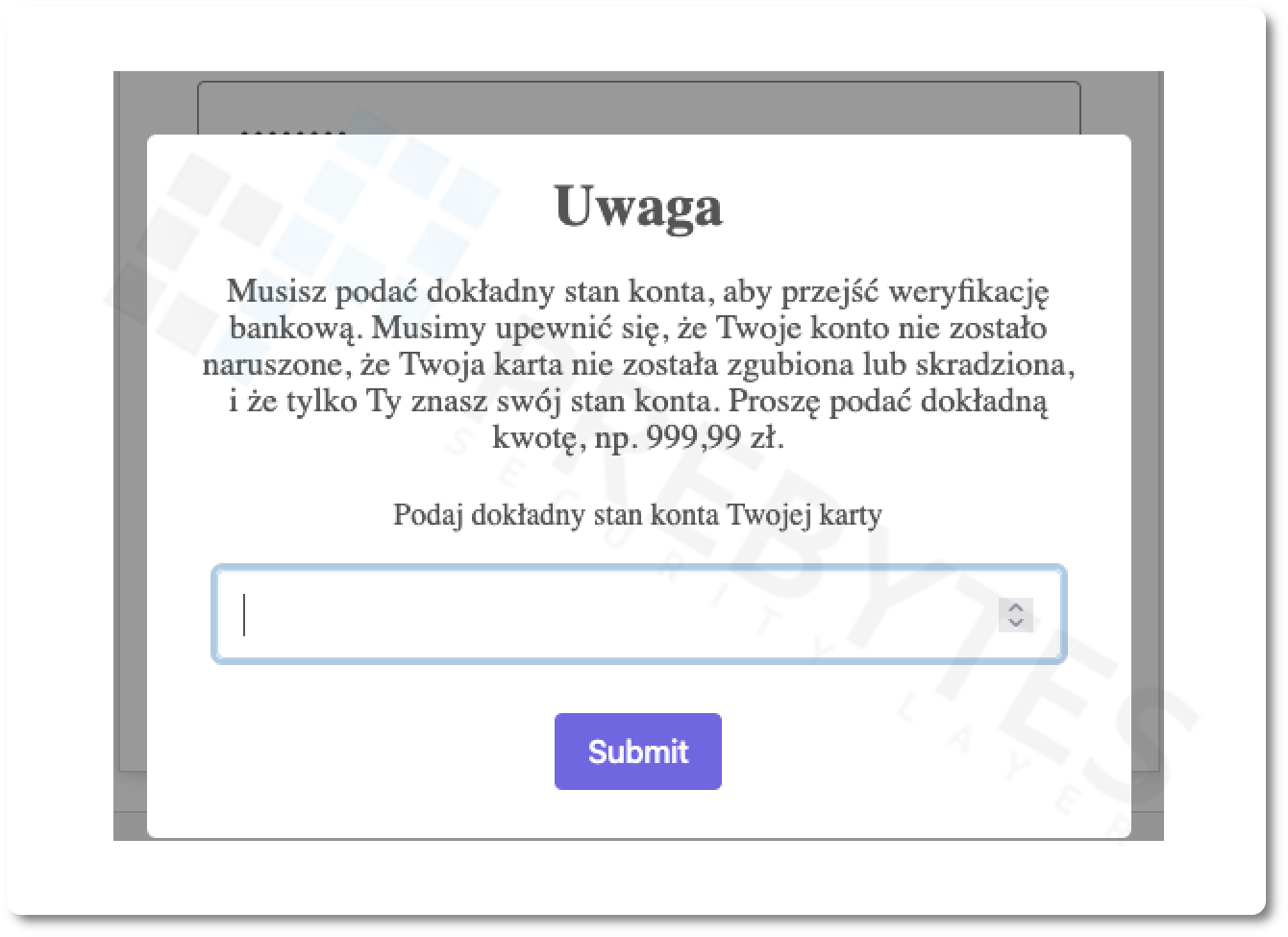

Następnie wyświetlony zostaje komunikat z prośbą o podanie dokładnego stanu konta bankowego. Jest to rzekomo wymagane w celu przeprowadzenia weryfikacji pod kątem naruszenia bezpieczeństwa.

Po wprowadzeniu danych wyświetlony zostaje komunikat z informacją, iż są one przetwarzane. Oszuści mogą wykorzystywać pozyskane dane, a w razie potrzeby wyświetlać kolejne ekrany z prośbą o wprowadzenie dodatkowych informacji np. w celu autoryzacji operacji na koncie bankowym.

A czy Ty potrafiłbyś odróżnić phishingową stronę od prawdziwej? Rozpoznanie fałszywej strony wyłącznie na podstawie jej wyglądu może być bardzo trudne, ponieważ oszuści często kopiują treści z oryginalnych stron, pod które się podszywają. Dlatego warto zwrócić uwagę na inne najważniejsze aspekty. Poniżej znajdziesz kilka istotnych wskazówek, które pomogą Ci zidentyfikować potencjalnie niebezpieczne strony.

Na co zwracać uwagę, aby nie dać się oszukać?

- Adres URL strony - Upewnij się, iż domena jest poprawna – oszuści często stosują literówki lub umieszczają nazwę oryginalnej strony w subdomenie należącej do strony phishingowej. Na urządzeniach mobilnych pełny adres URL może nie być od razu widoczny, co zwiększa ryzyko oszustwa.

- Wygląd i język strony - Chociaż oszuści kopiują content z oryginalnych stron, jak to zostało wcześniej wspomniane to zdarza się, iż często zapominają o pewnych kwestiach. Fałszywe strony często zawierają błędy gramatyczne, nieestetyczny układ oraz brak spójności w treści. Często brakuje na nich regulaminu lub polityki prywatności, lub podstron kontaktowych co jest typowym sygnałem ostrzegawczym. Dodatkowo oszuści, przeprowadzając ataki phishingowe na różne kraje, nie zawsze tłumaczą całą zawartość strony, co może skutkować obecnością fragmentów w obcym języku.

- Prośby o niestandardowe dane – Na co zwracać uwagę wpisując na stronie swoje dane? jeżeli wymaga podania danych, które nie powinny być konieczne w danej sytuacji (np. numeru PESEL lub telefonu przy logowaniu do bankowości), może to świadczyć o próbie wyłudzenia. Banki i instytucje finansowe podczas regularnego logowania do bankowości internetowej zwykle proszą jedynie o login i hasło, a dodatkowe dane wymagają jedynie w uzasadnionych przypadkach, np. przy odzyskiwaniu dostępu do konta, czy autoryzacji niestandardowych autoryzacji. Poza tym w przypadku bankowości mobilnej często wykorzystuje się logowanie biometryczne, aby użytkownik nie musiał za każdym razem wprowadzać danych logowania.

- Sprawdź, czy strona nie wymusza pilnych działań – Oszuści często wywierają presję czasu, stosując komunikaty w stylu „UWAGA! Natychmiast przejdź proces weryfikacji” lub „Twoje konto zostanie zamknięte w ciągu 24 godzin!”. Takie alarmujące wiadomości mają na celu wywołanie paniki i skłonienie do podjęcia pochopnych decyzji - to klasyczna technika phishingowa.

Podsumowanie

W przypadku phishingu poszkodowane są dwie strony: osoby, które tracą swoje dane lub pieniądze, ale również firmy, których wizerunek wykorzystywany jest przez oszustów. Czy wiesz, ile fałszywych stron może funkcjonować w sieci, posługując się nazwą Twojej firmy? A co ważniejsze — czy masz narzędzia, by to wykrywać i stale monitorować?

W takich sytuacjach najważniejsze są szybka reakcja i skuteczne działanie.

Właśnie tutaj kluczową rolę odgrywa PREBYTES SIRT – zespół ekspertów oferujący wszechstronną obsługę incydentów oraz natychmiastową odpowiedź na zagrożenia, w tym właśnie fałszywe strony. Dzięki ich wsparciu organizacje mogą gwałtownie identyfikować próby nadużycia marki i chronić klientów przed utratą danych.

Nie pozwól, by ktoś podszywał się pod Twoją firmę. Sprawdź, jak możemy Cię przed tym ochronić: PREBYTES SECURITY INCIDENT RESPONSE TEAM

Ochrona biznesu to nie tylko reakcja na zagrożenia — to także budowanie świadomości wewnątrz organizacji. Dlatego warto zainwestować w PREBYTES Academy — szkolenie prowadzone przez doświadczonych ekspertów, którzy pokazują, jak rozpoznawać próby oszustwa, identyfikować fałszywe strony i unikać pułapek stosowanych przez cyberprzestępców. To praktyczna wiedza oparta na realnych przykładach, która pomaga chronić nie tylko firmę, ale także jej klientów i partnerów.

Zadbaj o bezpieczeństwo swojej organizacji na każdym poziomie — sprawdź szczegóły szkolenia: PREBYTES Academy

![[VIDEO] Przez cztery dni robili zakupy obok bomby. Nikt nie wiedział.](https://dzikizachod.eu/wp-content/uploads/2026/04/IMG_7010_compressed_2026_04_10_094123.webp)