Cyberprzestępcy znaleźli kolejny sposób na uruchamianie złośliwego kodu, ukrytego w specjalnie przygotowanych plikach konsoli MMC Microsoft.

Na początku kwietnia 2022 roku Microsoft wprowadził opisywaną przez nas zmianę, która blokuje makra w dokumentach pochodzących z Internetu, domyślnie we wszystkich aplikacjach Office, takich jak Word, Excel, PowerPoint, Access i Visio. Wcześniej użytkownicy mogli jednym kliknięciem włączyć makra, co było często wykorzystywane przez atakujących do infekowania systemów. Nowe podejście wymaga, aby użytkownicy najpierw dowiedzieli się więcej o ryzyku związanym z makrami, zanim będą mogli je uruchomić, co ma na celu zmniejszenie liczby przypadków przypadkowego uruchamiania złośliwego kodu. Oto jak uzasadniał tę decyzję Tom Gallagher, Partner Group Engineering Manager:

„Szeroka gama cyberprzestępców przez cały czas atakuje naszych klientów, wysyłając dokumenty i nakłaniając ich do włączenia złośliwego kodu makro. zwykle złośliwy kod jest częścią dokumentu pochodzącego z Internetu (załącznik e-mail, link, pobranie z Internetu itp.). Po włączeniu złośliwy kod uzyskuje dostęp do tożsamości, dokumentów i sieci osoby, która go włączyła”.

Dzięki tym zmianom Microsoft miał nadzieję znacząco zmniejszyć liczbę udanych ataków wykorzystujących makra, co ma szczególne znaczenie w kontekście rosnącej liczby zagrożeń cybernetycznych.

GrimResource – nowa technika ataku wykorzystująca pliki *.MSC

Niestety mamy złe wiadomości, ponieważ eksperci ds. bezpieczeństwa odkryli nową technikę ataku, która wykorzystuje specjalnie spreparowane pliki konsoli zarządzania (MSC) do przeprowadzenia pełnego wykonania kodu przy użyciu Microsoft Management Console (MMC).

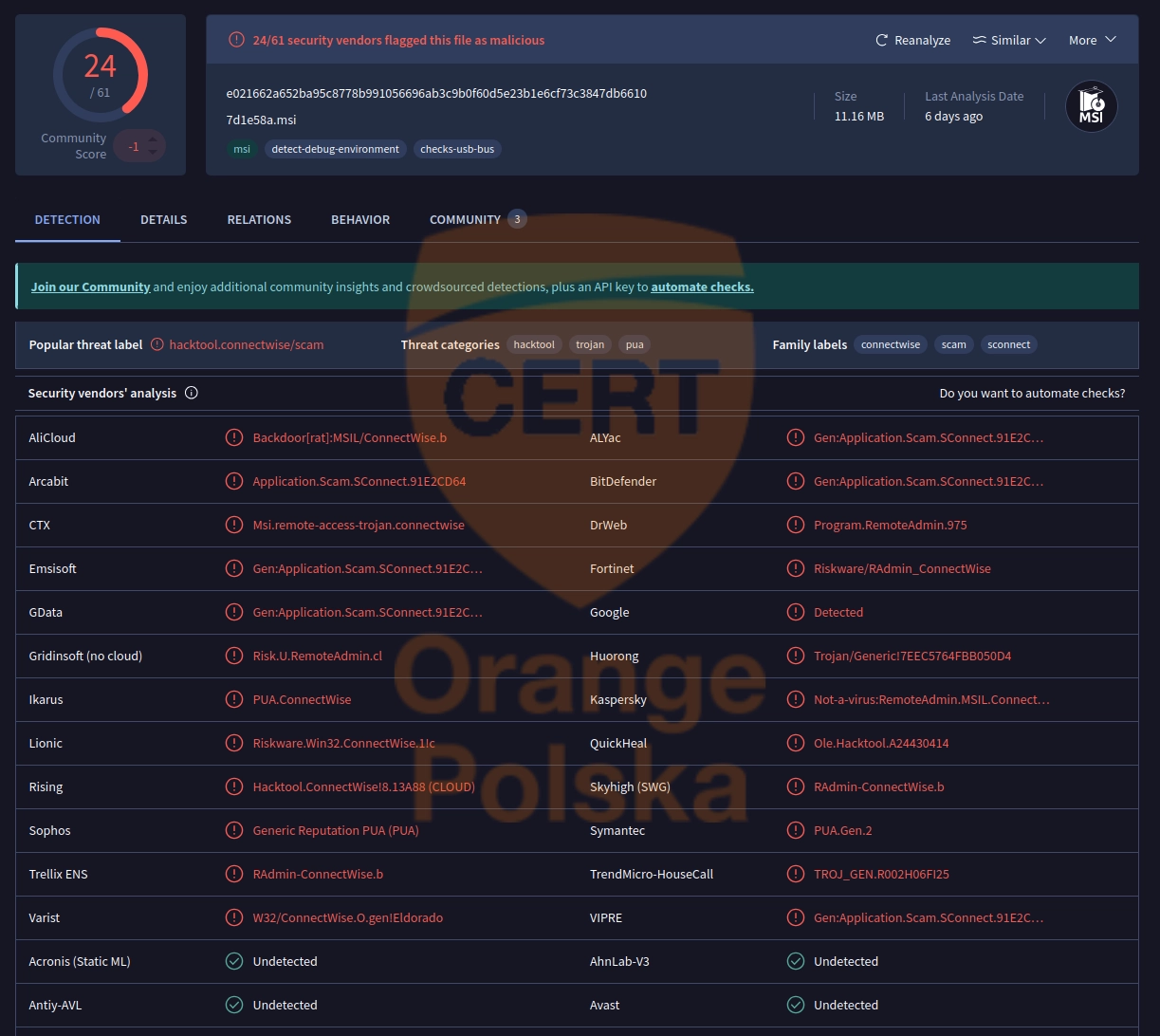

Problem odkryli badacze z Elastic Security Labs. Po zidentyfikowaniu artefaktu (“sccm-updater.msc”), który został przesłany na platformę skanowania malware VirusTotal 6 czerwca 2024 roku, nadali tej metodzie nazwę GrimResource.

Źródło: Elastic Security Labs

Źródło: Elastic Security Labs„Kiedy złośliwie spreparowany plik konsoli jest importowany, luka w jednej z bibliotek MMC może prowadzić do uruchomienia kodu przeciwnika, w tym złośliwego oprogramowania”.

Badacze dokonali odkrycia, analizując wspomniany plik konsoli zarządzania, który wykorzystuje podatność w bibliotece MMC (Microsoft Management Console). Błąd pozwala na wykonanie dowolnego kodu, co stwarza ryzyko dla systemów, które mogą zostać zaatakowane przez przeciwników używających tej techniki. GrimResource pokazuje, iż zaawansowane techniki ataku mogą wykorzystywać choćby standardowe narzędzia systemowe do wprowadzenia złośliwego kodu do systemu.

„Atakujący mogą połączyć tę technikę z DotNetToJScript, aby uzyskać możliwość wykonywania dowolnego kodu, co może prowadzić do nieautoryzowanego dostępu, przejęcia systemu i innych działań”.

Wykorzystanie nietypowych typów plików jako wektora dystrybucji złośliwego systemu jest postrzegane jako alternatywna próba obejścia zabezpieczeń wprowadzonych przez Microsoft w ostatnich latach, w tym domyślnego wyłączenia makr w plikach Office pobranych z Internetu. Elastic Security Labs zaleca użytkownikom i administratorom systemów zwrócenie szczególnej uwagi na bezpieczeństwo plików konsoli i unikanie importowania plików z nieznanych lub niezaufanych źródeł. Ponadto organizacje powinny rozważyć wdrożenie dodatkowych warstw zabezpieczeń, aby zminimalizować ryzyko związane z takimi atakami.

![[VIDEO] Przez cztery dni robili zakupy obok bomby. Nikt nie wiedział.](https://dzikizachod.eu/wp-content/uploads/2026/04/IMG_7010_compressed_2026_04_10_094123.webp)