Cyberatak to celowe działanie polegające na ingerencji w systemy informatyczne, sieci teleinformatyczne lub dane cyfrowe w sposób zagrażający ich bezpieczeństwu, integralności lub dostępności. Może przybierać różne formy od włamań do systemów komputerowych, poprzez kradzież danych, aż po blokowanie dostępu do usług (tzw. ataki DDoS). W dobie powszechnej cyfryzacji i uzależnienia instytucji publicznych, przedsiębiorstw oraz osób prywatnych od technologii informatycznych, cyberataki stanowią poważne zagrożenie dla bezpieczeństwa państwa, gospodarki i obywateli.

Tak jak zostało wskazane powyżej, cyberataki mogą przybierać różną postać z tego względu w dalszej części artykułu przedstawione zostaną najczęściej spotykane formy cyberataków oraz wynikająca z przepisów prawa odpowiedzialność karna za ich popełnienie.

Ataki DDoS

Ataki typu Distributed Denial of Service (DDoS), polegają na jednoczesnym generowaniu dużego ruchu sieciowego lub wysyłaniu licznych zapytań do określonego serwera lub usługi w celu przeciążenia jej zasobów i uniemożliwienia normalnego świadczenia usługi użytkownikom. Ataki tego typu bywają realizowane przy użyciu botnetów, czyli sieci zainfekowanych urządzeń sterowanych zdalnie przez cyberprzestępców.

Ataki DDoS mogą wynikać z różnych przyczyn począwszy od działań konkurencyjnych i prób wymuszeń finansowych, przez osobiste urazy, aż po motywację o charakterze ideologicznym lub państwowym. Niezależnie od intencji stojących za atakiem, konsekwencje zwykle obejmują straty materialne i szkody w reputacji oraz zwiększone ryzyko naruszenia poufności i integralności przetwarzanych danych.

W Polsce ataki typu DDoS stanowią formę przestępstwa komputerowego i są zagrożone odpowiedzialnością karną zgodnie z przepisami Kodeksu karnego. Na podstawie art. 268a k.k. osoba, która bez odpowiedniego upoważnienia usuwa, niszczy, modyfikuje, uszkadza lub w jakikolwiek sposób utrudnia dostęp do danych informatycznych bądź zakłóca proces ich automatycznego przetwarzania, przechowywania lub przekazywania, może zostać skazana na karę więzienia do 3 lat.

Jeśli w wyniku takiego działania powstanie znaczna szkoda majątkowa, sprawcy grozi surowsza kara od 3 miesięcy do 5 lat pozbawienia wolności. Dodatkowo sąd może zobowiązać go do naprawienia wyrządzonej szkody, pokrycia kosztów przywrócenia prawidłowego działania systemów informatycznych oraz wypłaty odszkodowania poszkodowanym.

Phishing

Phishing to jedna z najczęściej spotykanych form cyberataków, polegająca na podszywaniu się pod zaufane instytucję lub osoby (np. banki, urzędy, serwisy aukcyjne), w celu wyłudzenia poufnych danych takich jak loginy, hasła, numery kart płatniczych czy dane osobowe. Przestępcy często wykorzystują do tego spreparowane wiadomości e-mail, SMS-y lub strony internetowe, które łudząco przypominają oryginalne witryny, skłaniając ofiarę do podania danych logowania lub kliknięcia w zainfekowany link.

Z prawnego punktu widzenia phishing nie stanowi odrębnego typu przestępstwa uregulowanego w Kodeksie karnym, jednak jego sprawcy ponoszą odpowiedzialność karną na podstawie istniejących przepisów. W szczególności czyn taki wypełnia znamiona oszustwa komputerowego określonego w art. 287 kodeksu karnego. Zgodnie z art. 287 § 1 k.k. ten kto, w celu osiągnięcia korzyści majątkowej lub wyrządzenia innej osobie szkody, bez upoważnienia, wpływa na automatyczne przetwarzanie, gromadzenie lub przekazywanie danych informatycznych lub zmienia, usuwa albo wprowadza nowy zapis danych informatycznych, podlega karze więzienia od 3 miesięcy do lat 5. W wypadku mniejszej wagi, sprawca podlega grzywnie, karze ograniczenia wolności albo więzienia do roku (287 § 2 k.k.). Natomiast w wypadku popełnienia czynu na szkodę osoby najbliższej ściganie następuje na wniosek pokrzywdzonego (287 § 3 k.k.).

W niektórych przypadkach phishing może również stanowić przestępstwo podszywania się pod inną osobę (art. 190a § 2 k.k.) lub bezprawnego uzyskania informacji (art. 267 § 1 k.k.). Oznacza to, iż czyn ten może być kwalifikowany wieloaspektowo

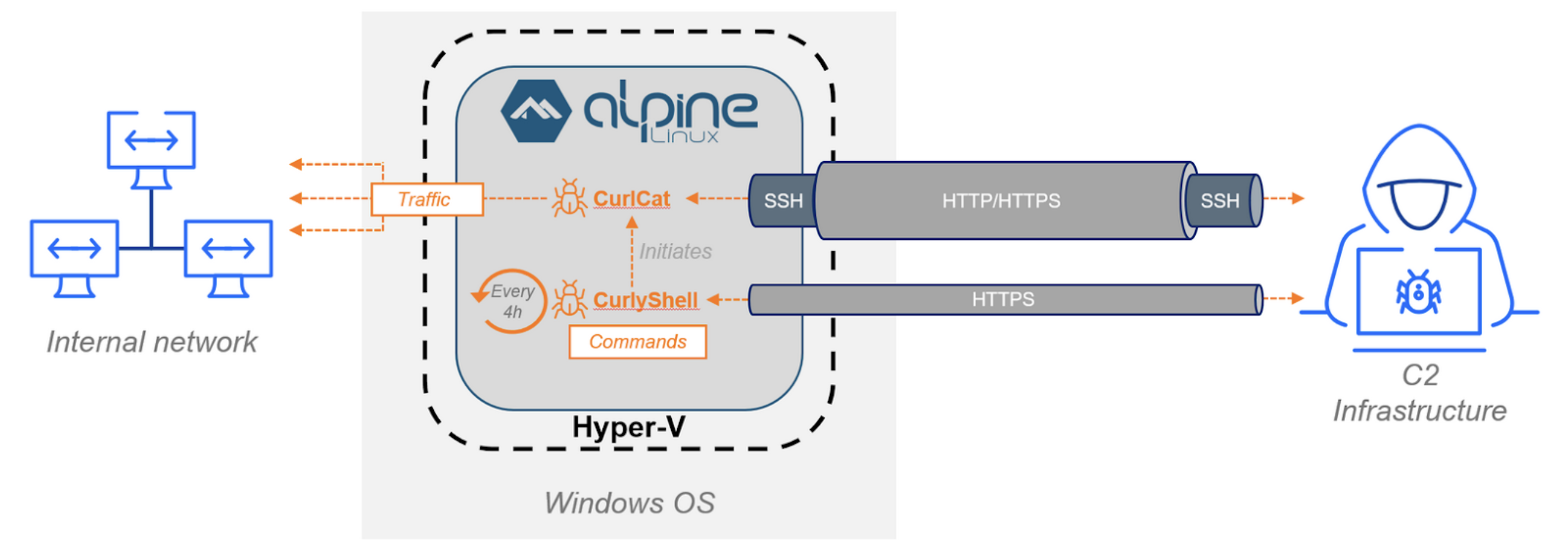

Ataki Ransomware

Ataki typu ransomware stanowią jedną z najpoważniejszych form cyberprzestępczości, wymierzoną w integralność i dostępność danych przechowywanych w systemach informatycznych. Polegają one na zaszyfrowaniu danych ofiary i uzależnieniu ich odszyfrowania od zapłaty okupu najczęściej w kryptowalutach. Skutkiem takiego działania jest nie tylko utrata dostępu do kluczowych informacji, ale także poważne konsekwencje prawne i finansowe po stronie zaatakowanych podmiotów.

Z punktu widzenia prawa karnego, ataki ransomware nie stanowią odrębnego typu przestępstwa, jednak ich karnoprawna ocena obejmuje kilka przepisów Kodeksu karnego. W pierwszej kolejności zastosowanie znajduje art. 287 § 1 k.k., który penalizuje wpływanie na przetwarzanie, gromadzenie lub przekazywanie danych informatycznych w celu osiągnięcia korzyści majątkowej lub wyrządzenia szkody. Działanie polegające na zaszyfrowaniu danych bez zgody uprawnionego użytkownika wypełnia zatem znamiona oszustwa komputerowego.

W zależności od okoliczności, ransomware może również stanowić naruszenie art. 268a § 1 k.k., dotyczącego niszczenia, usuwania lub zmiany danych informatycznych, a w przypadkach, gdy sprawca żąda zapłaty w zamian za przywrócenie dostępu także art. 191 § 1 k.k., odnoszącego się do wymuszenia.

W praktyce ataki ransomware przybierają różną postać od masowych kampanii wymierzonych w szeroki krąg użytkowników, po precyzyjnie zaplanowane działania wobec konkretnych instytucji lub przedsiębiorstw. Niezależnie jednak od skali i celu ataku, wspólnym mianownikiem pozostaje bezprawna ingerencja w dane informatyczne, która w polskim porządku prawnym stanowi czyn zabroniony zagrożony karą więzienia od 3 miesięcy do 5 lat.