Dotychczas w cyklu Arsenał (Ethical) Hackera opisywaliśmy urządzenia z kategorii BadUSB oraz implantów sieciowych. Dziś zajmiemy się również implantem (czyli urządzeniem wymagającym fizycznego zainstalowania w środowisku ofiary) jednak o tyle ciekawym, iż zamiast ruchu sieciowego przechwytującym sygnał wideo.

Screen Crab to niewielkie urządzenie posiadające dwa porty HDMI – wejściowy i wyjściowy, port zasilania USB C oraz slot karty pamięci MicroSD. Urządzenie to umieszczone pomiędzy źródłem, a odbiornikiem sygnału HDMI (np. pomiędzy komputerem a monitorem lub komputerem a projektorem w sali konferencyjnej) pozwala w sposób niezauważony, zdalnie przechwytywać obraz.

Screen Crab jest niewielkich rozmiarów, więc łatwo go ukryć np. za monitorem lub projektorem, a w sali konferencyjnej umieszczony pod sufitem na pewno nie zwróci niczyjej uwagi. Poniżej kilka obrazów prezentujących możliwość jego instalacji ze strony producenta (Hak5):

(fot. Hak5)

(fot. Hak5) (fot. Hak5)

(fot. Hak5) (fot. Hak5)

(fot. Hak5)Jak widać rozmiarem przypomina on niewielki zasilacz, co nie powinno wzbudzić podejrzeń jeżeli znajdzie się w otoczeniu urządzenia takiego jak monitor, telewizor czy projektor.

Komunikacja ze Screen Crabem

Domyślna konfiguracja Screen Craba powoduje przechwycenie co 10 sekund jednej klatki podglądanego obrazu i jej zapis na karcie MicroSD w formie pliku JPG. Jak jednak pewnie zauważyliście na zdjęciach, urządzenie posiada też niewielką antenę, która pozwala na komunikację z siecią bezprzewodową.

Konfiguracja urządzenia odbywa się przez zapis na karcie MicroSD pliku config.txt mogącego zawierać następujące ustawienia:

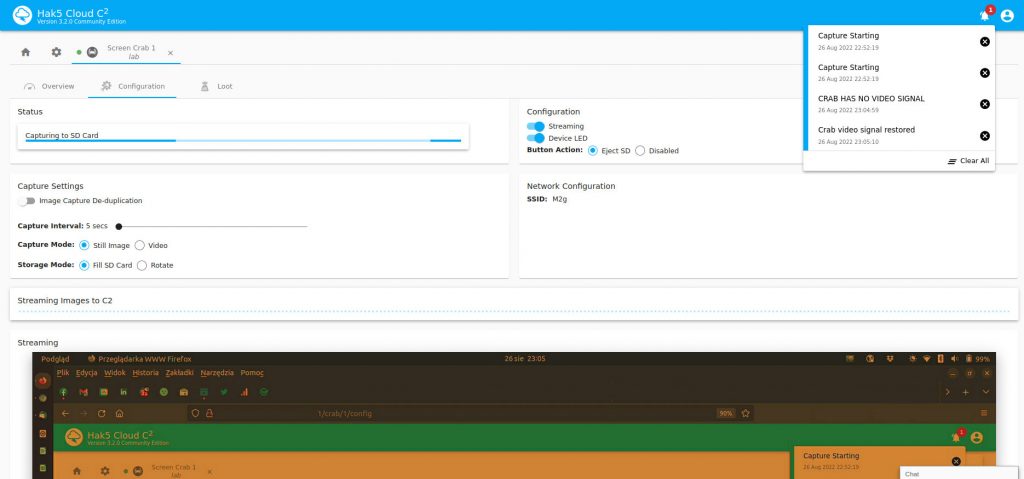

LED [ON | OFF] CAPTURE_MODE [IMAGE | VIDEO | OFF] (LED indication: Image=Blue, Video=Yellow, Off=Off) DEDUPLICATE [ON | OFF] (Only for IMAGE CAPTURE_MODE) CAPTURE_INTERVAL [N] (in N seconds) STORAGE [ROTATE | FILL] BUTTON [EJECT | OFF] VIDEO_BITRATE [LOW | MEDIUM | HIGH] WIFI_SSID This\ is\ my\ network WIFI_PASS The\ P\@\$\$word\ is\ 1337\!\!W przypadku konfiguracji z siecią bezprzewodową producent zaleca pozostawienie w pliku konfiguracyjnym tylko ostatnich dwóch zmiennych (nazwa sieci i hasło) i dostosowanie pozostałych ustawień już dzięki interfejsu webowego systemu Cloud C2 od Hak5 (opiszę go bliżej w kolejnym artykule). Trzeba jeszcze zwrócić uwagę na konieczność poprzedzenia backslashem każdej spacji i znaku specjalnego w nazwie sieci oraz haśle.

Przechwytywanie obrazu

W przypadku gdy skonfigurowaliśmy Screen Craba do komunikacji z systemem Cloud C2 obraz zapisywany w formie plików graficznych lub wideo możemy podglądać na żywo z użyciem interfejsu przeglądarki. Charakteryzuje się on pewnym przekłamaniem barw. Przypomina trochę stare monitory bursztynowe, ale nie utrudnia to specjalnie zapoznania się z zawartością przechwytywanego ekranu. Poniżej fragment interfejsu webowego z widocznym u dołu ekranu podglądem szpiegowanego pulpitu:

Fragment obrazu przechwycony dzięki Screen Craba

Fragment obrazu przechwycony dzięki Screen CrabaPodsumowanie

Screen Crab na stronie producenta kosztuje 199$. Nie jest to raczej kwota, która stanowiłaby jakąś barierę dla intruza chcącego wykraść z naszej firmy poufne dane.

Jak się można przed nim bronić? Dokonywanie inspekcji instalacji wideo za każdym razem gdy chcemy skorzystać z sali konferencyjnej jest raczej mało wygodne. Może zatem warto wyznaczyć odrębne sale do spotkań poufnych (np. dla zarządu), a odrębne dla gości odwiedzających tylko naszą firmę w celu prezentacji oferty? Myślę, iż warto ten pomysł rozważyć.

Chcecie wiedzieć przed czym jeszcze warto się zabezpieczyć? Przeczytajcie inne wpisy w cyklu Arsenał (Ethical) Hackera.

Zostaw e-mail aby otrzymać powiadomienia o nowościach oraz dostęp do wszystkich bonusowych materiałów przygotowanych wyłącznie dla subskrybentów.