Nowelizacja ustawy o krajowym systemie cyberbezpieczeństwa wciąż czeka na uchwalenie, choć termin implementacji unijnej dyrektywy NIS2 minął już rok temu. Rząd przewiduje półroczny okres dostosowawczy, ale, jak ostrzega ekspert Stormshield Paweł Śmigielski, to zdecydowanie za mało dla organizacji, które nie rozpoczną przygotowań z wyprzedzeniem.

Sześć miesięcy to za mało bez wcześniejszych działań

Projekt nowelizacji ustawy o krajowym systemie cyberbezpieczeństwa (KSC) ponownie trafił na agendę Rady Ministrów, co najpewniej oznacza zbliżający się finał wielomiesięcznego procesu legislacyjnego. Dokument ma wprowadzić do polskiego prawa przepisy wynikające z dyrektywy NIS2, której termin implementacji minął 17 października 2024 roku.

W praktyce oznacza to, iż tysiące podmiotów, od spółek infrastrukturalnych i operatorów usług kluczowych, po samorządy i instytucje finansowe, od ponad roku funkcjonują w stanie niepewności prawnej. Nie wiadomo jeszcze, jakie dokładnie obowiązki i sankcje przewiduje ostateczna wersja ustawy.

„Pojawienie się projektu nowelizacji na agendzie rządu to krok w dobrym kierunku, ale brak ostatecznego tekstu przepisów przez cały czas powstrzymuje wiele organizacji przed rozpoczęciem wdrożeń” – podkreśla Paweł Śmigielski, menadżer Stormshield w Polsce.

„Każdy miesiąc zwłoki ogranicza możliwości racjonalnego przygotowania się do wymagań NIS2, a ustawowy okres 6 miesięcy to zbyt mało, by bez pośpiechu zrealizować wszystkie obowiązki”

Czekać czy działać? Ekspert nie ma wątpliwości

Zgodnie z oceną Śmigielskiego, dylemat wielu organizacji sprowadza się dziś do wyboru: czy czekać na ostateczne brzmienie przepisów, czy rozpocząć przygotowania w oparciu o znane już założenia dyrektywy.

„W sytuacji, gdy firmy i instytucje mają ograniczone zasoby kadrowe i budżetowe, decyzja o rozpoczęciu działań bez pełnej pewności prawnej wydaje się ryzykowna. Jednak czekanie na publikację ustawy może być jeszcze większym błędem, bo sześć miesięcy to zdecydowanie zbyt krótki czas, by przygotować procedury, przeprowadzić szkolenia i wdrożyć odpowiednie technologie” – tłumaczy ekspert.

Według Stormshield, najlepszym rozwiązaniem jest rozpoczęcie przygotowań już teraz, poprzez analizę aktualnego stanu zabezpieczeń, weryfikację polityk bezpieczeństwa oraz określenie brakujących kompetencji i narzędzi.

Pięć kroków do zgodności z ustawą KSC

Śmigielski wskazuje pięć działań, które można wdrożyć niezależnie od ostatecznego kształtu ustawy:

- Zorganizowanie działu cyberbezpieczeństwa – należy zdecydować, czy powstanie wewnętrzny zespół, czy zostanie wykorzystane wsparcie zewnętrznych ekspertów.

- Wyznaczenie osób kontaktowych z KSC – to konieczność w relacjach z Ministerstwem Cyfryzacji i CSIRT-ami.

- Inwentaryzacja sprzętu i systemu – regularne przeglądy zasobów to podstawa bezpieczeństwa.

- Szacowanie ryzyka – warto określić najważniejsze obszary działalności narażone na incydenty oraz koszty niezbędnych inwestycji.

- Zarządzanie incydentami – należy opracować proces wykrywania, raportowania i usuwania skutków ataków.

Każdy z tych elementów, zdaniem eksperta, tworzy fundament dla systemu zarządzania bezpieczeństwem informacji, który i tak będzie obowiązkowy po wejściu w życie ustawy.

„Kto zacznie działać dziś, ten jutro uniknie nerwowego pośpiechu” – podsumowuje Śmigielski.

„Przygotowanie mapy działań i budżetu teraz pozwoli zrealizować obowiązki później szybciej i taniej.”

Branża czeka, ale ryzyko rośnie

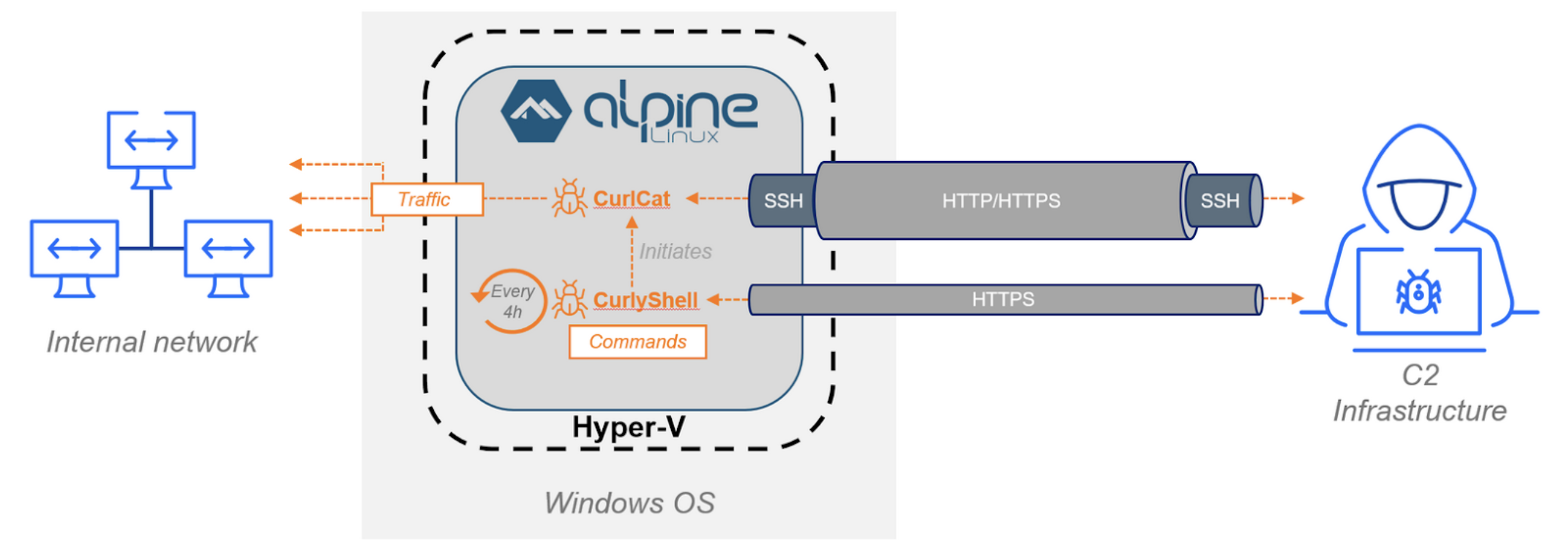

Ekspert podkreśla, iż przedłużający się proces legislacyjny zwiększa ryzyko wystąpienia poważnych incydentów cybernetycznych.

„Każdy tydzień zwłoki w przyjęciu ustawy to realne ryzyko dla państwa i gospodarki. Cyberataki nie czekają na przepisy, a luka organizacyjna i technologiczna powiększa się. Liczę, iż ustawa gwałtownie przejdzie przez Sejm i zostanie podpisana bez opóźnień” – zaznacza Śmigielski.

Nowelizacja ustawy o krajowym systemie cyberbezpieczeństwa ma być jednym z kluczowych elementów budowania odporności cyfrowej państwa. Obejmie obowiązki m.in. w zakresie raportowania incydentów, zarządzania ryzykiem, weryfikacji dostawców technologii i wymiany informacji o zagrożeniach.

Kontekst europejski

Dyrektywa NIS2, której zapisy Polska ma obowiązek wdrożyć, obejmuje znacznie szerszy katalog sektorów niż jej poprzedniczka z 2016 roku. Oprócz energetyki, transportu i finansów, objęte będą również branże farmaceutyczna, spożywcza, wodociągowa, edukacyjna oraz usługi cyfrowe.

Według danych ENISA z 2025 roku, kraje, które wcześniej wprowadziły przepisy zgodne z NIS2 (m.in. Francja i Niemcy), odnotowały spadek liczby poważnych incydentów o ponad 20%. To dowód, iż skuteczne regulacje i procedury przekładają się na realny poziom bezpieczeństwa infrastruktury krytycznej.