Microsoft ostrzega przed nową kampanią cyberataków wymierzoną w użytkowników aplikacji WhatsApp na Windows. Tym razem nie chodzi o klasyczne luki w oprogramowaniu, ale sprytne wykorzystanie socjotechniki. Atakujący rozsyłają wiadomości z pozornie nieszkodliwymi załącznikami, które w rzeczywistości zawierają złośliwe skrypty. Po ich uruchomieniu możliwe jest przejęcie kontroli nad komputerem ofiary i dostęp do jej danych.

Złośliwe załączniki i technika „living off the land”

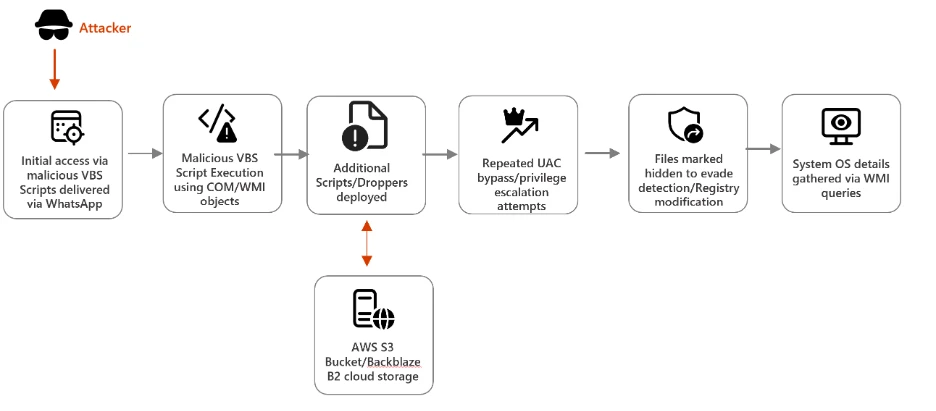

W opisywanej kampanii atakujący wykorzystują załączniki rozsyłane przez WhatsApp, które na pierwszy rzut oka wyglądają niegroźnie. W rzeczywistości są to pliki z rozszerzeniem .vbs, czyli skrypty Visual Basic, które system Windows może bez problemu uruchomić. Kluczowym elementem ataku jest przekonanie użytkownika do ich otwarcia. Nie dochodzi tu do wykorzystania luk w zabezpieczeniach, ale do manipulacji zachowaniem ofiary. Po uruchomieniu skrypt rozpoczyna działania w tle, kopiując wbudowane narzędzia systemowe Windows do ukrytych folderów i nadając im mylące nazwy, co utrudnia ich wykrycie.

Mechanizm ten wpisuje się w znaną technikę „living off the land” (LOTL). Polega ona na wykorzystywaniu legalnych komponentów systemu zamiast dostarczania klasycznego złośliwego oprogramowania. Dzięki temu aktywność napastników jest trudniejsza do wykrycia przez oprogramowanie zabezpieczające, gdyż operacje wykonywane są przy użyciu zaufanych narzędzi. Dodatkowo skrypty korzystają z infrastruktury popularnych usług chmurowych, co sprawia, iż ruch sieciowy wygląda jak standardowa komunikacja z renomowanymi dostawcami, a nie podejrzane połączenia.

źródło: Microsoft

źródło: MicrosoftPrzejęcie systemu i trwały dostęp do komputera

Po uruchomieniu początkowego skryptu atak nie kończy się na pojedynczym działaniu. Złośliwe oprogramowanie podejmuje próby uzyskania uprawnień administratora, co pozwala mu na głębszą ingerencję w system. W tym celu modyfikowane są mechanizmy kontroli konta użytkownika (UAC) oraz ustawienia rejestru Windows. Takie działania umożliwiają wprowadzanie zmian bez wiedzy użytkownika oraz zapewniają utrzymanie aktywności złośliwego kodu choćby po ponownym uruchomieniu komputera.

Końcowym etapem infekcji jest instalacja niepodpisanego pakietu MSI, który wdraża narzędzia do zdalnego dostępu oraz dodatkowe komponenty szkodliwe. W efekcie atakujący zyskuje stały dostęp do urządzenia i przechowywanych na nim danych. Taki scenariusz stwarza realne zagrożenie zarówno dla użytkowników prywatnych, jak i małych firm. Umożliwia bowiem długotrwałą, trudną do wykrycia kontrolę nad systemem bez konieczności wykorzystywania klasycznych exploitów.

Jak ograniczyć ryzyko infekcji i chronić system?

W obliczu opisanej kampanii najważniejsze znaczenie ma ostrożność użytkownika. Szczególną uwagę należy zwracać na załączniki otrzymywane w komunikatorach – choćby jeżeli wyglądają wiarygodnie, ich otwarcie bez wcześniejszej weryfikacji może prowadzić do uruchomienia złośliwego kodu. Pomocne jest także wyświetlanie pełnych rozszerzeń plików w systemie, co pozwala szybciej rozpoznać podejrzane formaty podszywające się pod obrazy lub dokumenty. Istotną rolę odgrywa również aktualne oprogramowanie zabezpieczające, które może wykryć niepożądane działania oraz blokować podejrzane połączenia.

Dodatkowo warto instalować aplikacje wyłącznie z oficjalnych źródeł i zwracać uwagę na podpisy cyfrowe instalatorów. Niepokojące sygnały np. nagłe komunikaty systemowe czy spadek wydajności po otwarciu pliku, powinny skłonić do natychmiastowego sprawdzenia systemu i, w razie potrzeby, przywrócenia go z bezpiecznej kopii zapasowej.

Użytkownicy WhatsAppa na celowniku przestępców

Użytkownicy WhatsAppa na celowniku przestępcówAtaki nie ograniczają się do systemu Windows – zagrożenie także na telefonach

Chociaż opisana kampania dotyczy komputerów z systemem Windows, podobne metody są wykorzystywane również w atakach na telefony. W jednym z opisywanym przez media przypadków cyberprzestępcy posłużyli się fałszywą wersją WhatsApp, którą rozpowszechniano poza oficjalnymi sklepami z aplikacjami. Ofiary, głównie użytkownicy z Włoch, zostały nakłonione do samodzielnej instalacji zmodyfikowanego klienta, który tylko udawał oryginalną aplikację. W rzeczywistości zawierał on komponenty umożliwiające dostęp do urządzenia i potencjalne szpiegowanie użytkownika.

Schemat działania pozostaje jednak taki sam. Kluczową rolę odgrywa tu socjotechnika, a nie luki w zabezpieczeniach. Zarówno w przypadku złośliwych załączników, jak i fałszywych aplikacji, to użytkownik nieświadomie inicjuje infekcję.

Źródło: Malwarebytes, 9to5mac / Zdjęcie otwierające: Unsplash (@boliviainteligente)