Kilka miesięcy temu ostrzegaliśmy, iż popularne stały się ataki socjotechniczne z wykorzystaniem legalnych dysków w chmurze do przechowywania i dzielenia się plikami. Przestępcy w wiadomościach mailowych linkowali do szkodliwych plików przechowywanych na zaufanych domenach np. do GoogleDrive, Mega, OneDrive itp.

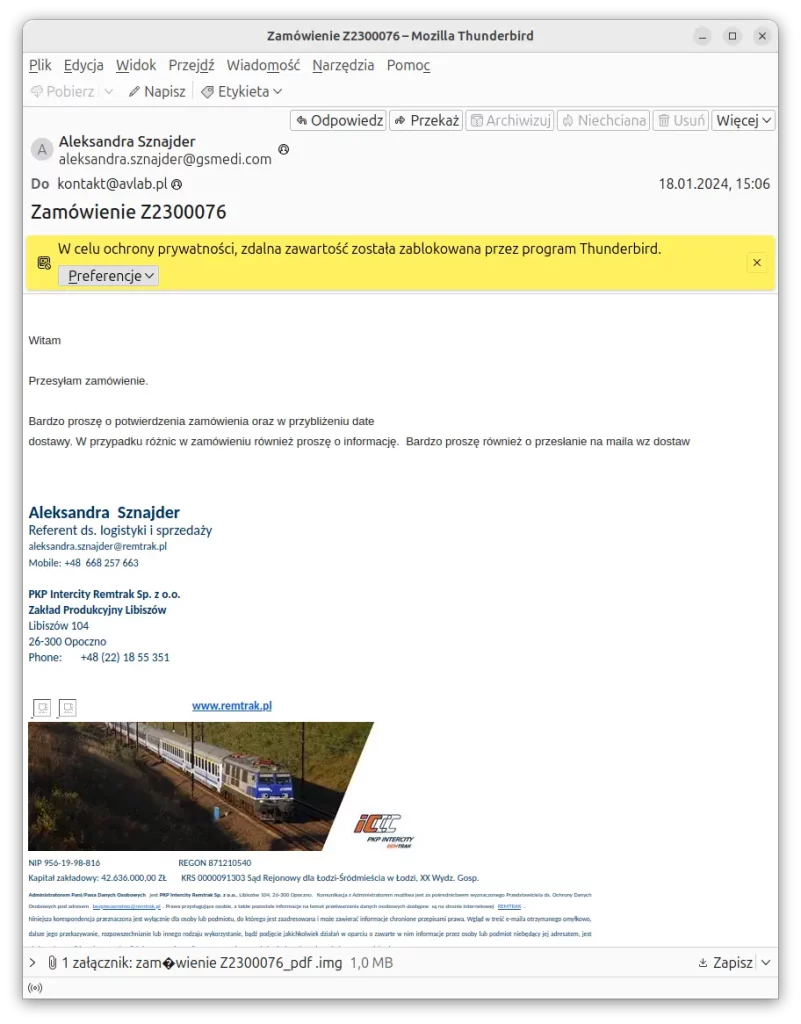

W rozpatrywanym przypadku postępują podobnie – chcą oszukać mechanizmy anty-spamowe i anty-malware na serwerach pocztowych, dlatego załączają pliki z rozszerzeniem .IMG, a czasami także .ISO.

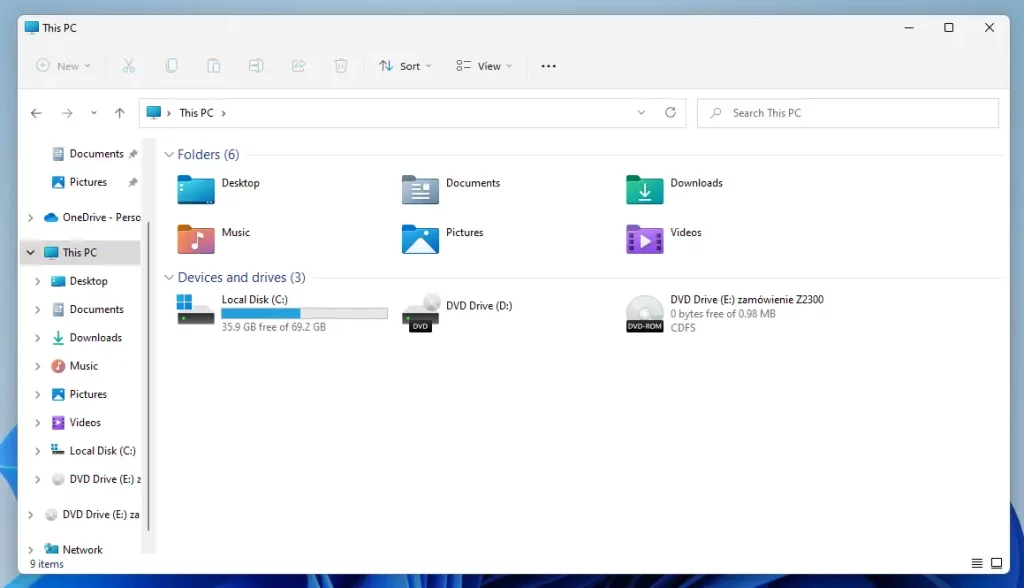

Po uruchomieniu takiego pliku bezpośrednio z załącznika pocztowego lub po uprzednim zapisaniu pliku na dysku, zostanie zamontowany nowy, dodatkowy napęd CD-DVD. Atak rozpoczyna się od:

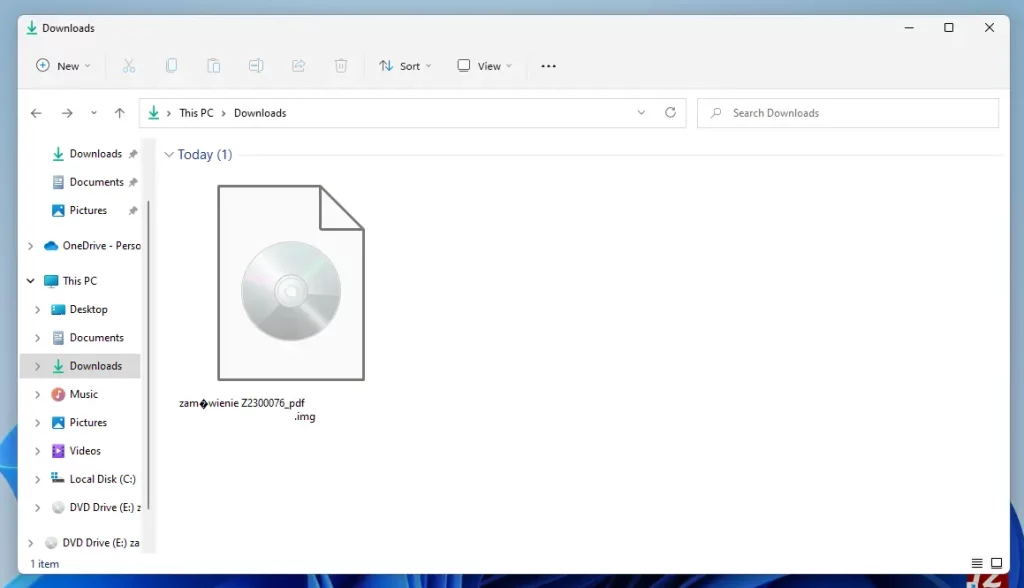

1. Otrzymujesz wiadomość z załącznikiem o nazwie „zamowienie Z2300076_pdf”:

2. Zapisany załącznik na dysku wygląda tak – imituje rozszerzenie PDF, gdzie w rzeczywistości jest skompresowanym obrazem o rozszerzeniu .IMG:

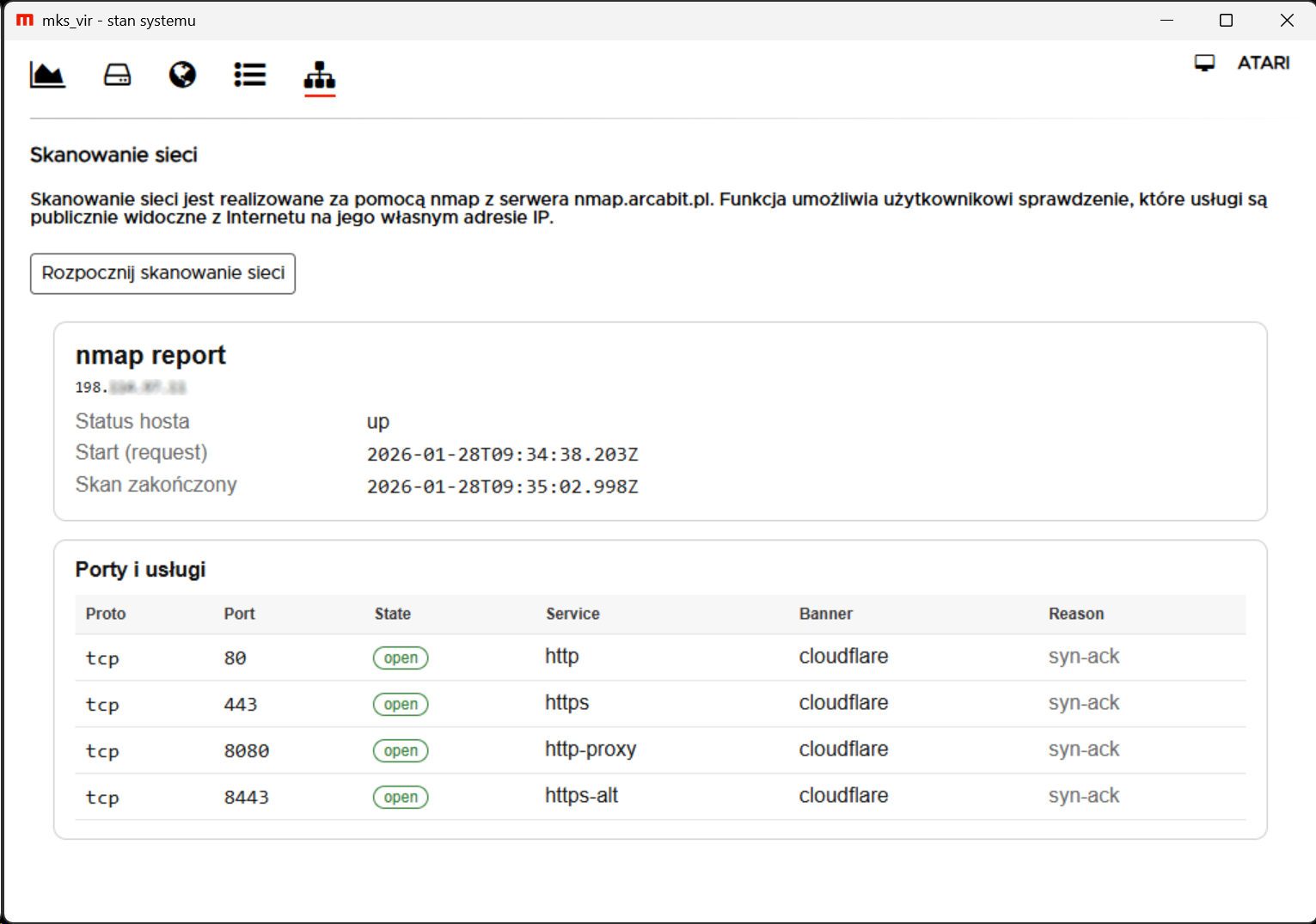

3. Uruchomienie .IMG spowoduje zamontowanie obrazu jako dodatkowy napęd CD/DVD w systemie:

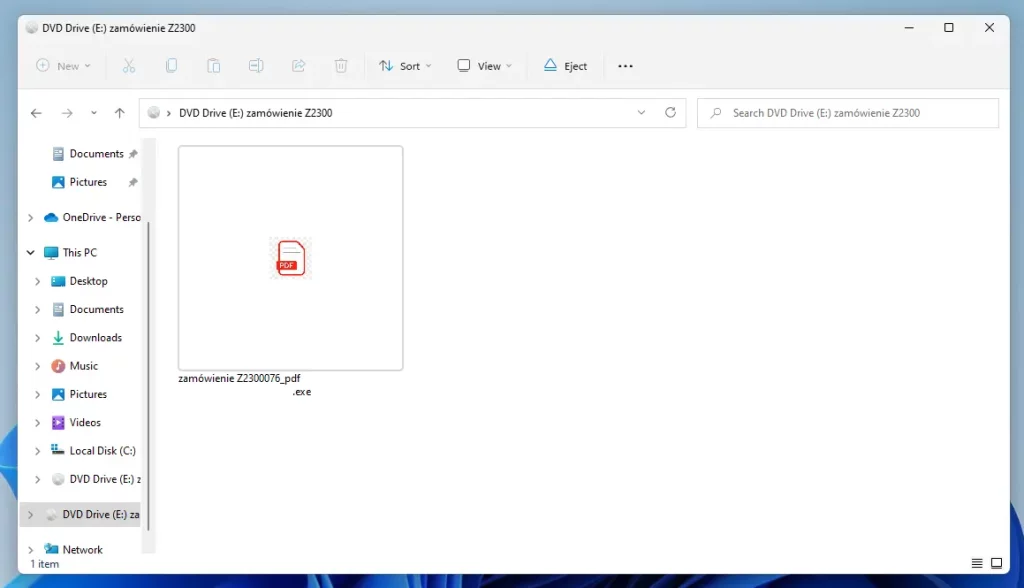

4. W środku możesz zobaczyć coś takiego – plik EXE udający PDF:

W czym tkwi haczyk?

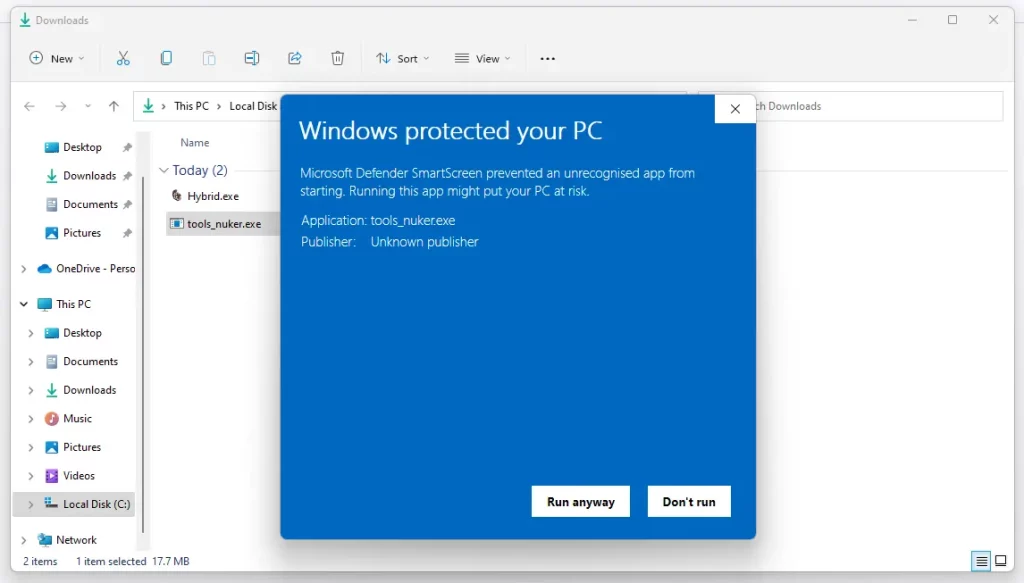

Plik IMG, jako obraz zamontowania, nie zawiera tzw. atrybutu Mark-of-the-Web. Według naszej analizy te typy rozszerzeń można wykorzystać do ominięcia podstawowych zabezpieczeń systemu Windows 10/11.

Mark-of-the-Web jest dodatkową funkcją bezpieczeństwa wprowadzoną od Windows 10, która dodaje plikom wykonywalnym metadane Zone.Identifier.* z określoną wartością, kiedy są pobierane z Internetu. Mark-of-the-Web, jako dodany atrybut pliku, jest znaczącą informacją dla technologii Microsoft Smart Screen oraz Office 365, a jego brak pozwala częściowo oszukać zabezpieczenia Windows dzięki zastosowaniu formatów np. .ISO, .IMG.

Zwróć uwagę na adekwatności pliku (po lewej jest plik bez atrybutu Mark-of-the-Web, po prawej z tym atrybutem – zaznaczono na czerwono adnotację systemową):

A tak zachowuje się Microsoft Defender Smart Screen dla nieznanego pliku bez podpisu cyfrowego, o ile wykryje atrybut Mark-of-the-Web. o ile nie wykryje, no cóż…

Podobna sztuczka z próbą ominięcia Smart Screen poprzez brak znacznika Mark-Of-The-Web działa dla opisywanego rozszerzenia .IMG, także dla .ISO, ale także dla rozszerzenia maszyny wirtualnej .VHDX lub .VHD oraz dla niektórych skompresowanych archiwów: .arj, .gzip.

Referencje ataku: https://attack.mitre.org/techniques/T1553/005/

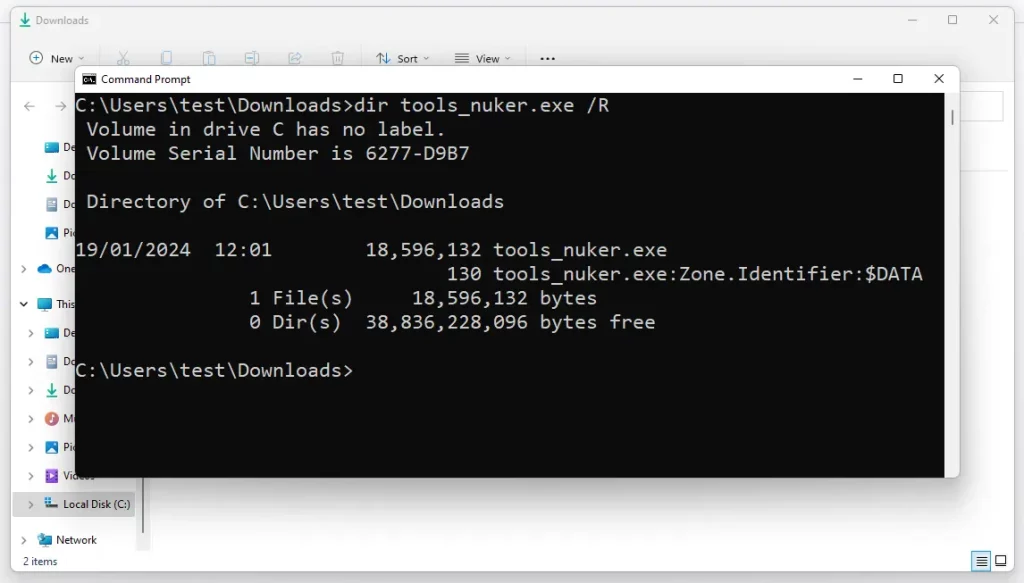

Mark-of-the-Web występuje w systemie plików NTFS. Nie można go tak łatwo zlokalizować oprócz podglądu adekwatności pliku. MOTW jest częścią funkcji Alternate Data Streams (ADS) i można go wyświetlić poleceniem w CMD:

MOTW oznaczony jest specjalnym tagiem z konkretną strefą, aby „powiedzieć” systemowi Windows albo pakietowi Office – „hej, ten plik został pobrany z internetu i powinien mieć ograniczone uprawnienia”. Na przykład dla Office 365 zostanie zablokowana możliwość uruchomienia złośliwego makro.

Co warto zapamiętać?

Brak atrybutu Mark-of-the-Web negatywnie oddziaływuje na ochronę przed plikami 0-day, ponieważ skuteczne działanie technologii Microsoft Defender Smart Screen dla plików pobranych z internetu jest od tego uwarunkowane. Atrybut ten może nie mieć zastosowania dla programów anty-malware innych niż systemowy Microsoft Defender, aczkolwiek są producenci systemu ochronnego, którzy używają podobnych atrybutów do rozpoznawania źródła pochodzenia pliku, w tym nadawania mu skali zagrożenia. Zapamiętaj, iż technologia SmartScreen wspiera Microsoft Defender w zakresie zabezpieczania środowiska Windows i nie zastępuje systemowego programu antywirusowego.

Wykorzystanie tej wiedzy w złych zamiarach obserwujemy w szkodliwych wiadomościach wysyłanych do firm i użytkowników. Microsoft Defender Smart Screen to tylko jedna z wielu warstw ochrony Windows 10/11.