Brytyjska Narodowa Agencja ds. Przestępczości (NCA) wymieniła i zawstydziła znaną osobę LockBit podmiot stowarzyszony, ponieważ trwa operacja likwidacji osławionego gangu w ramach Operacji Cronos, która ujawnia powiązania z gangiem Firma Zło organizacja cyberprzestępcza, co do której niektórzy podejrzewali tę organizację, której jednak jak dotąd nigdy nie udało się potwierdzić.

Spędził miesiące przeszukując skarbnicę informacji, które trafiły w jego ręce w lutym kiedy rozpoczęła się operacja Cronosorgan krajowy (NCA) stwierdził dziś z całą pewnością, iż indywidualny podmiot stowarzyszony LockBit działający pod pseudonimem Beverley był jednocześnie kluczowym graczem w imperium Evil Corp.

Naprawdę nazywa się Aleksandr Ryzhenkov i przez ponad dekadę był prawą ręką niesławnego geniusza Evil Corp, Maksima Yakubetsa.

Jako zaufany współpracownik i przyjaciel Yakubets Ryzhenkov odegrał aktywną rolę w opracowywaniu systemu ransomware WastedLocker wdrożonego przez Evil Corp około 2020 r., kiedy w grupie panował chaos po operacji przeprowadzonej przeciwko niemu w grudniu 2019 r. Jak podał adekwatny organ krajowy, od 2022 r. Ryzhenkov pracuje również jako partner LockBit.

Gavin Webb, starszy oficer śledczy operacji Cronos, powiedział, iż administrator LockBit, LockBitSupp – prawdziwe imię i nazwisko Dmitrij Khoroshev – w przeszłości zaprzeczał jakimkolwiek powiązaniom z długowiecznym gangiem Evil Corp.

„LockBit dał jasno do zrozumienia, iż nigdy nie współpracował z Evil Corp i tutaj mogliśmy bardzo wyraźnie pokazać, iż tak było. Jeden najważniejszy partner [Ryzhenkov] był odpowiedzialny za próbę wyłudzenia Bitcoinów o wartości 100 milionów dolarów, a także obranie za cel i stworzenie kompilacji przeciwko co najmniej 60 ofiarom” – powiedział Webb, dodając, iż NCA przez cały czas współpracuje z szerszą grupą agencji zaangażowanych w operację Cronos w celu ustalenia pełnych szczegółów Działalność partnerska LockBit i sposób, w jaki elementy układanki pasują do siebie.

Oprócz Ryżenkowa w Wielkiej Brytanii sankcje nałożono łącznie na 16 osób powiązanych z Evil Corp, podczas gdy w USA ujawniono także nowy akt oskarżenia przeciwko Ryżenkowi.

Uważa się, iż Evil Corp na przestrzeni lat zarobił 300 milionów dolarów od ofiar na całym świecie, a znanymi ofiarami są wielu operatorów krajowej infrastruktury krytycznej (CNI), organizacje sektora zdrowia oraz organy rządowe i publiczne.

James Babbage, dyrektor generalny ds. zagrożeń w NCA, powiedział: „Ogłoszone dzisiaj działanie odbyło się w połączeniu z szeroko zakrojonymi i złożonymi dochodzeniami prowadzonymi przez NCA w sprawie dwóch najbardziej szkodliwych grup cyberprzestępczych wszechczasów.

„Te sankcje ujawniają kolejnych członków Evil Corp, w tym jednego, który był podmiotem stowarzyszonym LockBit, oraz tych, którzy odegrali kluczową rolę w umożliwieniu ich działalności.

„Odkąd w 2019 roku wspieraliśmy działania USA przeciwko Evil Corp, członkowie zmienili swoją taktykę, a szkody przypisywane grupie znacznie się zmniejszyły. Oczekujemy, iż te nowe oznaczenia zaszkodzą również ich bieżącej działalności przestępczej.

W kieszeni Putina

W trakcie dochodzenia NCA potwierdziła również dowody na długo podejrzewane powiązania między Evil Corp a Kremlem, ujawniając, iż przywódca Evil Corp Yakubets siedział w kieszeni rosyjskiego rządu i aktywnie poszukiwał kontaktów i powiązań na najwyższych szczeblach społeczności wywiadowczej .

Co istotne, Jakubowi pomógł w tym teść Eduard Benderski, były wysoki rangą urzędnik FSB, który wykorzystał swoje kontakty, aby pomóc Jakubowi w rozwijaniu relacji z państwem rosyjskim.

To od dawna wiadomo iż istniało powiązanie między Jakubcem a państwem za pośrednictwem byłego funkcjonariusza Specnazu Benderskiego, który prawdopodobnie ma posłuch rosyjskiego przywódcy Władimira Putina.

Krajowy organ ochrony konkurencji ujawnił jednak również nowe informacje, z których wynika, iż przed 2019 r. Evil Corp otrzymało oficjalne zadanie przeprowadzania cyberataków i działań szpiegowskich przeciwko krajom NATO.

Po akcji przeciwko Evil Corp w grudniu 2019 r. w którym Jakubets został oskarżony przez USABenderskij wywarł także wpływ na Moskwę, opierając się na innych członkach rosyjskiego rządu, aby upewnić się, iż członkowie jego rodziny pozostaną w spokoju.

Wśród osób ukaranych dzisiaj znajdują się zarówno Viktor Yakubets, jak i Eduard Benderskiy.

Krajowy organ ochrony konkurencji podkreślił, iż stosunki między nimi są wysoce nietypowe i iż większość gangów cyberprzestępczych z siedzibą w Rosji działa w oparciu o motywy finansowe, aczkolwiek otrzymuje pewien stopień „ochrony” ze strony Moskwy.

Minister spraw zagranicznych Wielkiej Brytanii David Lammy powiedział: „Moją osobistą misją jest wycelowanie w Kreml przy użyciu pełnego arsenału sankcji, którymi dysponujemy. Putin zbudował skorumpowane państwo mafijne, którego centrum stanowi on sam. Musimy z tym walczyć na każdym kroku, a dzisiejsze działania to dopiero początek”.

LockBit pozbył się upokorzenia dla gangu

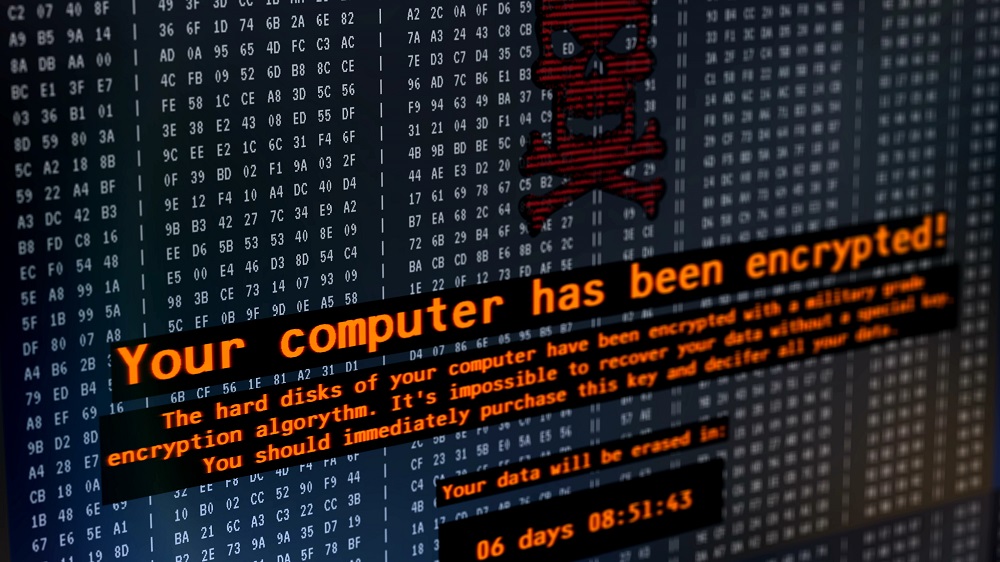

Gang LockBit, który niesławnie zakłóciło usługi międzynarodowe Royal Mail przez kilka tygodni na początku 2023 r. został usunięty Operacja Kronos w lutym 2024 r., po szaleństwie przestępczym, które w pewnym momencie odpowiadało za ponad jedną czwartą wszystkich znanych ataków systemu ransomware na całym świecie.

Operacja Cronos zakończyła się prawie ukończeniem kompromis w działaniu LockBit. Osiągnięto to nie tylko poprzez techniczną likwidację infrastruktury serwerowej, ale także poprzez kreatywne wykorzystanie niektórych taktyk gangu, w tym wymieniania nazwisk i zawstydzania kluczowych członków, w tym jego samochwalący się przywódca Choroszew.

Warto zauważyć, iż sam Khoroshev był był trollowany przez NCA na początku roku, kiedy ujawniono, iż nie jeździł, jak twierdził, Lamborghini, ale starszym mercedesem, do którego mieszkając w Rosji objętej sankcjami, nie mógł już dostać części zamiennych.

W ten sposób, zdaniem ekspertów ds. cyberbezpieczeństwa, władze zadbały o to, aby załoga nie tylko nie była w stanie działać, ale została upokorzona w oczach rówieśników i chociaż osoby powiązane lub powiązane z LockBit początkowo próbowały odpowiedzieć, szkody dla reputacji które załoga ucierpiała podczas obalenia, a także serię wybuchów, w wyniku których niestabilnego Khorosheva wyrzucono z podziemnych forów cyberprzestępczych, oznaczało, iż nikt nie chciał już współpracować z LockBit, a wysiłki te w dużej mierze spełzły na niczym.

Nie oznacza to, iż niebezpieczeństwo ze strony LockBit minęło — osiem miesięcy później skrytka ransomware sama w sobie pozostaje zagrożeniem i została wykorzystana na nowych ofiarach, ale zwykle były to starsze wersje, które wyciekły i które wyciekły, były wdrażane bez większego powodzenia przez drobne firmy filie. Zdaniem NCA, gang LockBit jest w strzępach, nie jest już tym, czym był wcześniej.

„Zakłócenia, których dokonaliśmy, dotyczyły w równym stopniu zakłócenia działalności grupy, co zakłócenia jej trajektorii wzrostu i zapobieżenia jej jeszcze większemu zwiększeniu” – powiedział Webb.

Więcej aresztowań

Jak ujawnił NCA, w ostatnich tygodniach w Wielkiej Brytanii i Europie dokonano większej liczby aresztowań osób, które prały pieniądze na rzecz LockBit. Władze francuskie aresztowały podejrzanego programistę, podczas gdy w Hiszpanii aresztowano jednego z głównych koordynatorów infrastruktury LockBit i przejęto łącznie dziewięć serwerów.

Krajowy organ ochrony konkurencji ponownie uruchomił także ciemny portal LockBit, który przejął w lutym i wykorzystuje do drwin z cyberprzestępców, publikując więcej szczegółów na temat niektórych osób aresztowanych w ostatnich tygodniach.