Przeprowadzanie testów penetracyjnych wymaga użycia istniejących rozwiązań, które w sposób znaczący mogą ułatwić pracę audytora. W przypadku aplikacji internetowej cenne jest rozpoznanie struktury katalogów lub odnalezienie plików, które mogą wzbudzić zainteresowanie testera. W tym celu stosuje się takie narzędzia jak: • ffuf,• dirbuster,• gobuster. Podczas omawianego pentestu, użyłem narzędzia ffuf...

Zobacz realne znalezisko z naszego pentestu – w prosty sposób można było ominąć 2FA.

sekurak.pl 2 lat temu

- Strona główna

- Serwisy SEC

- Zobacz realne znalezisko z naszego pentestu – w prosty sposób można było ominąć 2FA.

Powiązane

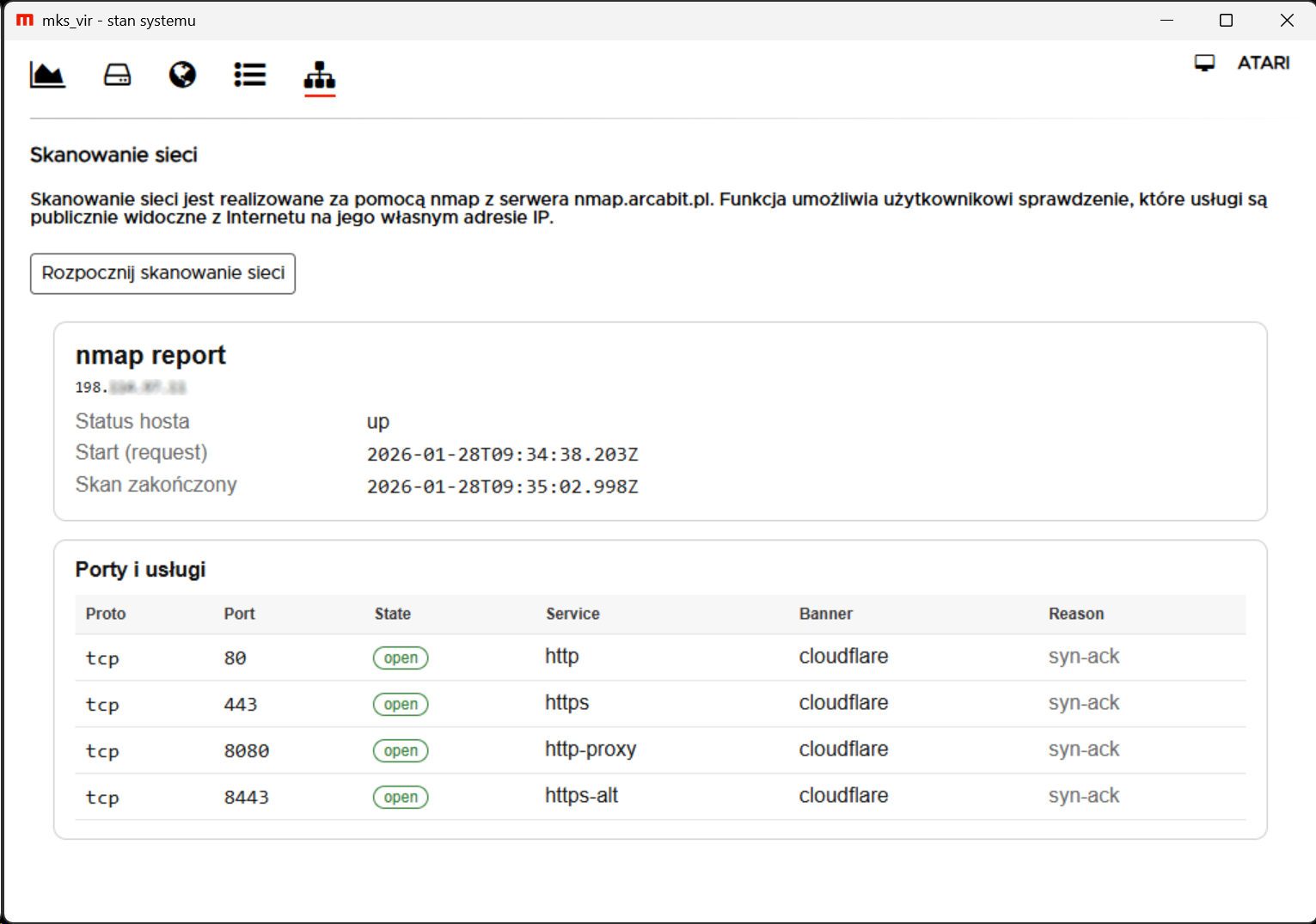

Nowości w pakietach Arcabit i mks_vir – styczeń 2026

9 godzin temu

Zmowa cenowa na rynku elektroniki?

18 godzin temu

Polecane

RUSZYŁ PROCES MADURO. DYKTATOR Z ŻONĄ USŁYSZELI ZARZUTY

3 tygodni temu

Niewybuchy w lesie. Mieszkaniec powiadomił służby

4 tygodni temu

Ofiary ataku terrorystycznego w Australii

1 miesiąc temu