Wyciekły dane 33 tysięcy pracowników Accenture

Czy PayPal to bezpieczne rozwiązanie?

Sztuka inspirowana cyberzagrożeniami - Muzeum Sztuki Malware otwiera się w Helsinkach

Wycieki danych osobowych z popularnych sklepów dla sportowców

II edycja przeglądu rozwiązań EDR-XDR: Symulacja ofensywnych ataków fileless z uwzględnieniem widoczności incydentów w telemetrii

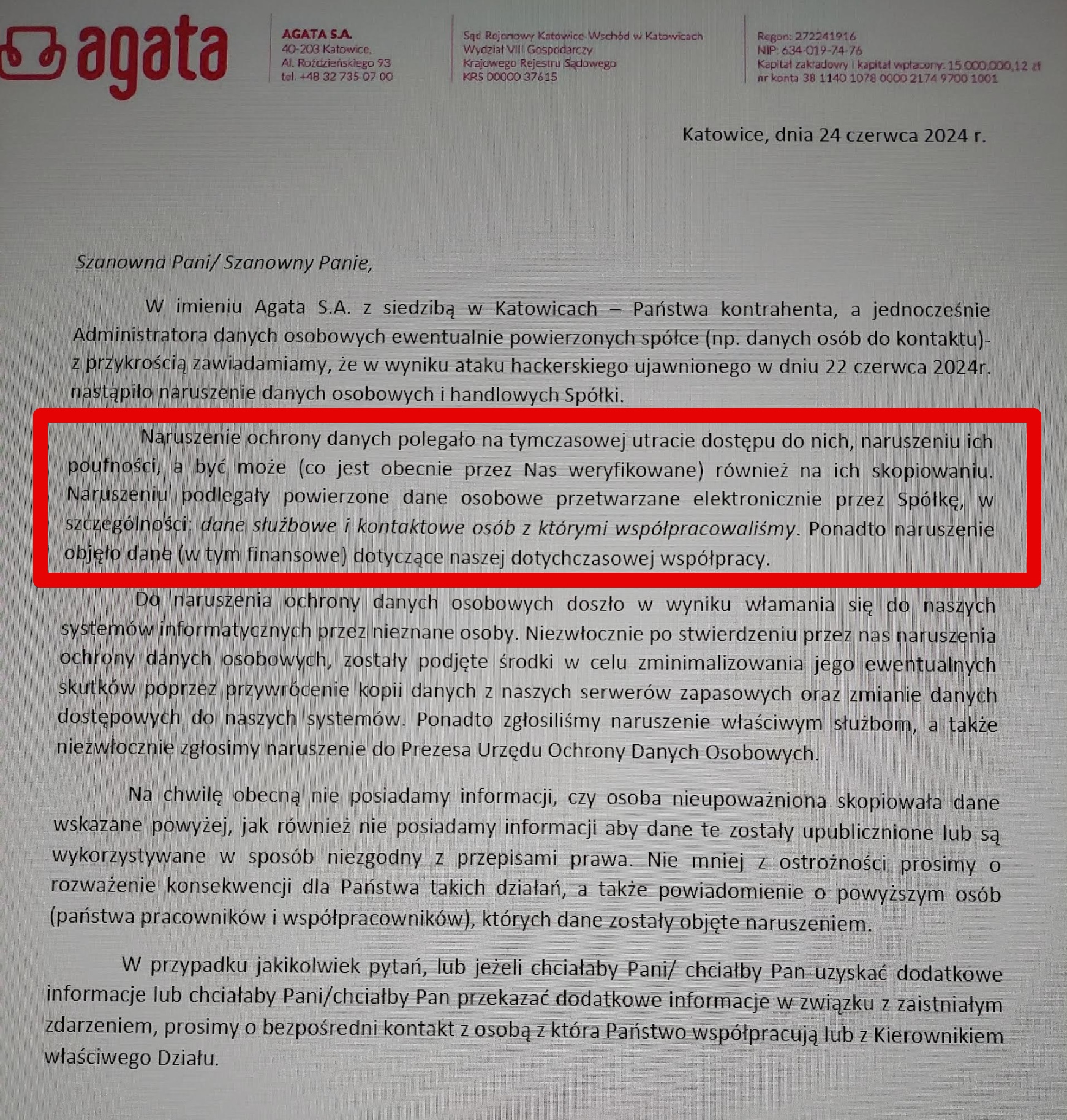

Agata Meble zhackowane

Framer – filtrowanie kolekcji CMS

Z samolotu do aresztu: oszukali 6700 Polaków w Internecie

Amerykanie banują Kaspersky’ego!

MS-110D App.D (WBHF) transmissions, Collins Aerospace over-the-air testing?