Globalna kampania na błąd RCE w ServiceNow

Czy w małej firmie HR jest potrzebny?

Jak katastrofa informatyczna spowodowana przez CrowdStrike stała się rajem dla hakerów? Co robić i na co uważać w takiej sytuacji?

Kto może skontrolować pracownika ochrony?

TOP 80 Platform Do Praktycznej Nauki Cyberbezpieczeństwa

Przypadek KnowBe4. Jak firma zatrudniła fałszywego północnokoreańskiego pracownika IT

Drukowanie białym tuszem na ciemnych powierzchniach: praktyczne wskazówki i techniki

Katastrofalna aktualizacja CrowdStrike: Co poszło nie tak 19 lipca?

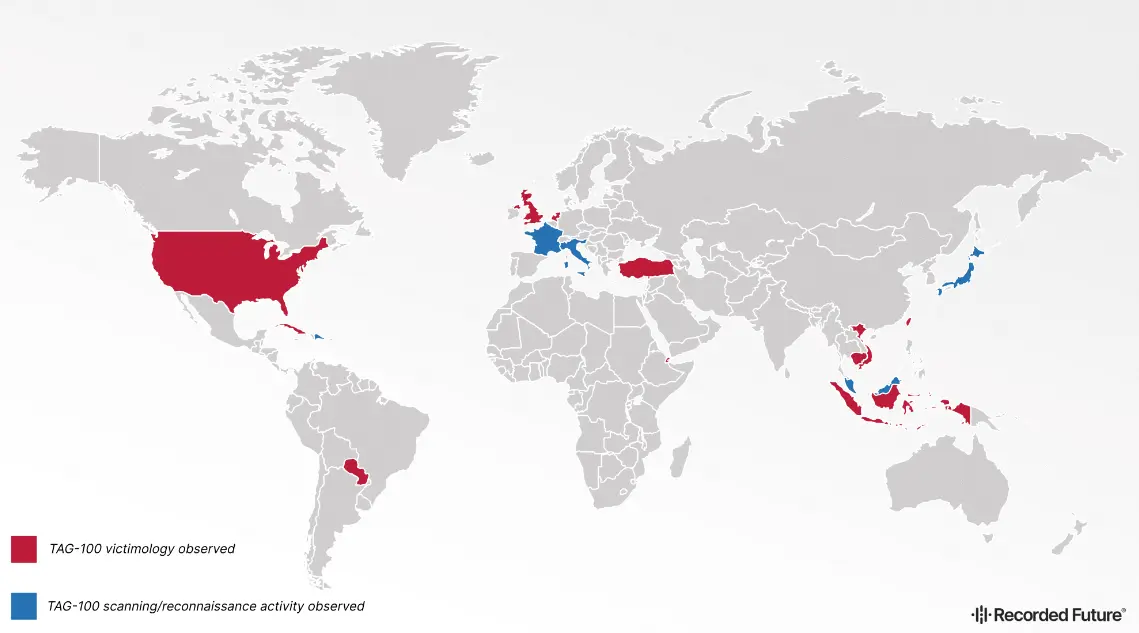

Raport Recorded Future: Nieznana grupa hakerów atakuje urządzenia brzegowe i oprogramowanie korporacyjne w Europie

Krytyczna luka w Docker Engine: obejście wtyczek autoryzacyjnych