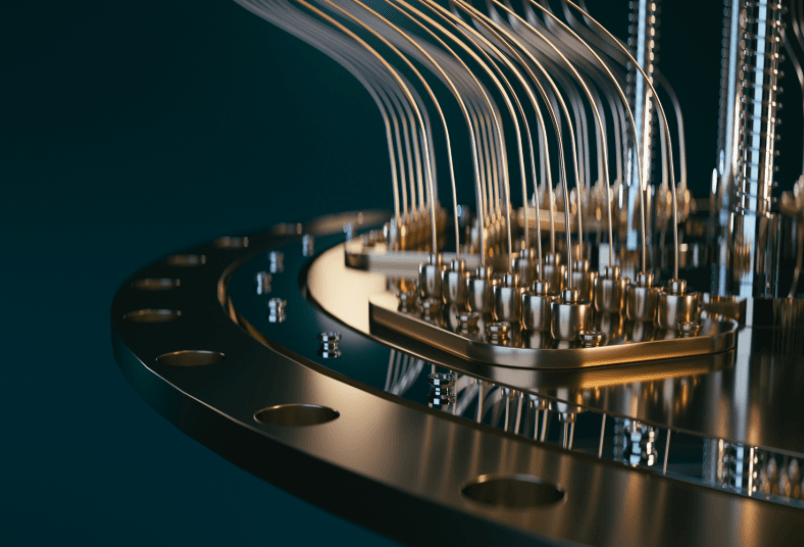

Komputery kwantowe będą przełomem czy zagrożeniem w 2024?

Czym jest SOCMINT (Social Media Intelligence)?

Dwa lata istnienia CBZC. Będzie więcej etatów

Środki działów IT są często niewystarczające. "To ciągły wyścig zbrojeń"

Cisco Talos i Avast z nowym deszyfratorem ransomware Babuk Tortilla

Zakończenie podstawowego wsparcia dla Windows Server 2019

Dlaczego należy kontrolować dark web?

Jak wyglądał rok 2023 w kontekście podatności? Ujęcie statystyczne

Czy twoje dziecko jest bezpieczne na TikToku?

Czy aplikacje bezpieczeństwa osobistego są skuteczne?