3(12) 2023 SECURITY MAGAZINE

,,Kompetencje przyszłości" – projekt NASK i Youth IGF Poland

Aukcja pasma C dla 5G. Operatorzy zgłosili zastrzeżenia

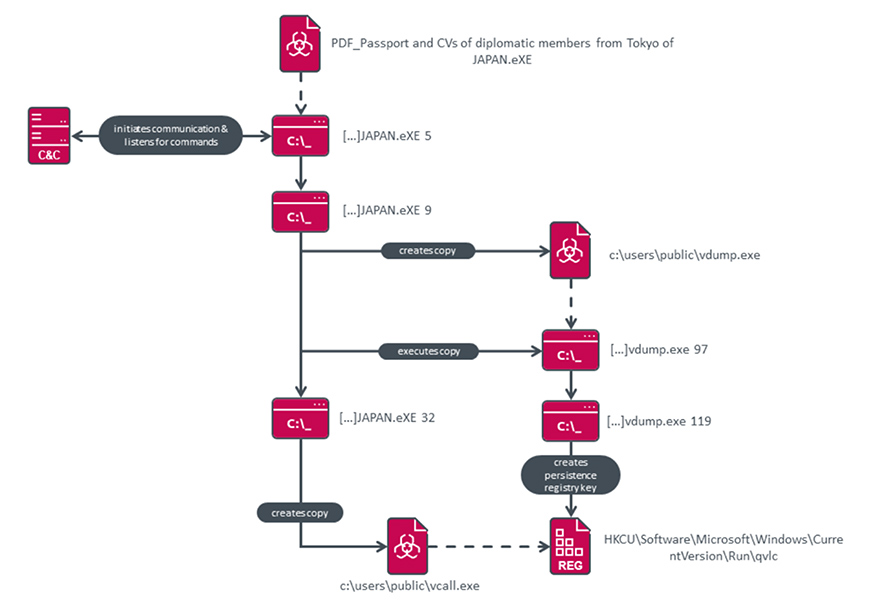

MQsTTang – nowy backdoor używany przez grupy APT

Innowacyjne rozwiązania w cyberbezpieczeństwie - DKWOC

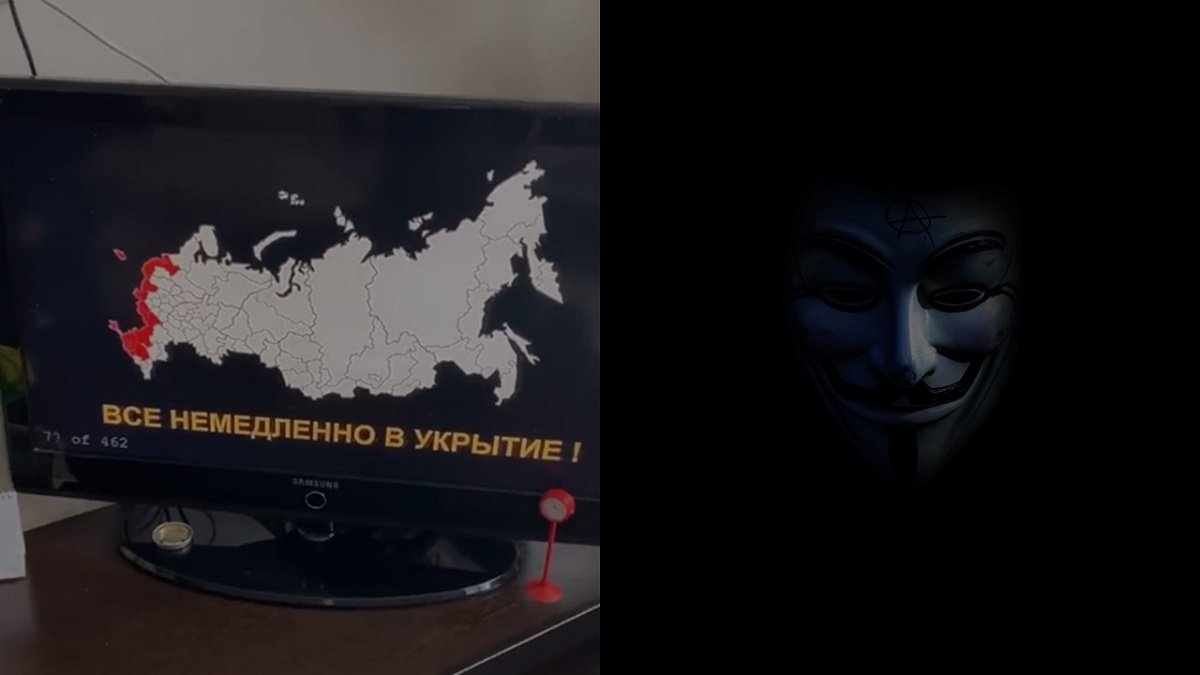

Rosyjska telewizja zhakowana

Czeska służba cyberbezpieczeństwa: TikTok to poważne ryzyko

Algorytmy dyskryminują kobiety. Jak to zmienić? Rozmowa z Olgą Kozierowską

PE pracuje nad rezolucją ws. Pegasusa. Powstanie nowy organ?

Chińskie wojsko. Gen. Nakasone: Jego potencjał przewyższa potrzeby obronne