Sztuczna inteligencja przynosi społeczeństwu ogromne korzyści, ale cyberprzestępcy coraz częściej wykorzystują ją w nieuczciwy sposób. Od efektywniejszego zbierania informacji, przez używanie dużych modeli językowych (LLM), po tworzenie przekonujących wiadomości phishingowych – zarówno doświadczeni, jak i początkujący cyberprzestępcy znajdą sposób, aby AI mogła usprawnić ich działania.

Firmy na całym świecie zwracają uwagę na wykorzystanie AI w cyfrowej przestępczości, a ich liderzy wdrażają różne środki, aby przeciwdziałać takim i innym zmianom w krajobrazie zagrożeń. 62% menedżerów deklaruje, iż zobowiążą personel IT oraz zespoły ds. bezpieczeństwa do zdobywania certyfikatów z zakresu ochrony cyfrowych zasobów. kilka mniej (61%) planuje wprowadzenie programów podnoszenia świadomości i szkoleń dotyczączych tego tematu dla wszystkich pracowników.

Jak już teraz chronić się przed zagrożeniami wykorzystującymi sztuczną inteligencję?

Cyberprzestępcy coraz częściej wykorzystują AI, aby zwiększyć liczbę i tempo prowadzonych ataków. Dodatkowo, dzięki tej technice komunikaty przekazywane w wiadomościach phishingowych oraz innych zagrożeniach stają się bardziej wiarygodne i trudniejsze do rozpoznania jako złośliwe niż kiedykolwiek wcześniej. Tymczasem istnieje kilka kroków, które można podjąć, aby lepiej chronić firmę przed tymi zmianami. Oto pięć działań, które warto wdrożyć już teraz, aby przygotować się na funkcjonowanie w coraz bardziej złożonym krajobrazie zagrożeń.

1. Buduj kulturę cyberbezpieczeństwa

Budowanie kultury dotyczącej ochrony cyfrowych zasobów zaczyna się od uświadamiania pracowników na wszystkich poziomach na temat rodzajów napotykanych zagrożeń oraz tego, w jaki sposób odpowiednie zaangażowanie może pomóc w przeciwdziałaniu im. Ważne jest, aby liderzy z różnych działów mieli wspólną wizję cyberbezpieczeństwa i regularnie przypominali o jego znaczeniu. Niezbędne są również regularne szkolenia, długoterminowe plany zwiększania świadomości oraz symulowanie cyberataków, które pozwala testować wiedzę pracowników.

2. Edukuj swoje kadry

Cyberprzestępcy często obierają za cel pracowników, ale można ich wykorzystać też jako pierwszą linię obrony, jeżeli zostaną wyposażeni w odpowiednią wiedzę. AI wykorzystywane jest do zwiększania liczby ataków oraz tworzenia bardziej zaawansowanych wiadomości phishingowych, których złośliwy charakter trudniej jest rozpoznać. Dlatego stała edukacja z zakresu cyfrowego bezpieczeństwa powinna być kluczowym elementem strategii zarządzania ryzykiem. jeżeli Twoja firma posiada już program edukacyjny w tym zakresie, należy go regularnie przeglądać i aktualizować, aby odpowiadał na zmieniające się rodzaje zagrożeń. Natomiast jeżeli jeszcze nie wdrożyłeś go, warto rozważyć skorzystanie z rozwiązań edukacyjnych dostępnych w modelu usługowym (SaaS). Zapewniają one aktualne materiały szkoleniowe, pozwalają śledzić postępy pracowników oraz dostosowywać treści do specyfiki danej branży.

3. Regularnie analizuj procesy i plany związane z cyberbezpieczeństwem

W obecnych czasach pytanie nie brzmi już, „czy” przedsiębiorstwo doświadczy naruszenia cyfrowego bezpieczeństwa, ale „kiedy”. Prawie 90% z nich miało do czynienia z takim atakiem w ciągu ostatniego roku. Cyberbezpieczeństwo to proces ciągły, który wymaga regularnych audytów oraz wprowadzania usprawnień. Opracowanie programu zarządzania ekspozycją na zagrożenia pozwala firmom na bieżąco monitorować czy posiadają odpowiednie zasoby – ludzi, procesy i rozwiązania – aby skutecznie zarządzać ryzykiem. Regularne kontrole pozwalają także wykrywać luki w zabezpieczeniach, zanim staną się realnym zagrożeniem.

4. Wprowadź do infrastruktury mechanizmy wieloskładnikowego uwierzytelniania (MFA) i dostępu do sieci na zasadzie zerowego zaufania (ZTNA)

Do ponad 80% naruszeń danych dochodzi za sprawą wycieku poświadczeń, które zostały wykradzione lub uzyskane metodą brute-force, która wykorzystuje metodę prób i błędów do łamania haseł, przejmowania danych logowania i kluczy szyfrowania.. Dlatego najważniejsze jest wdrożenie wieloskładnikowego uwierzytelniania (MFA) oraz dostępu do sieci bazującego na zasadzie zerowego zaufania (ZTNA). MFA wymaga od użytkowników potwierdzenia tożsamości na kilka sposobów, np. poprzez hasło i dane biometryczne lub otrzymany kod, co znacząco ogranicza ryzyko uzyskania nieautoryzowanego dostępu, choćby jeżeli poświadczenia zostaną skradzione. ZTNA dodatkowo zwiększa bezpieczeństwo dostępu do wrażliwych informacji poprzez szyfrowane połączenia, szczegółową kontrolę dostępu do aplikacji oraz stały monitoring połączeń.

5. Regularnie aktualizuj oprogramowanie

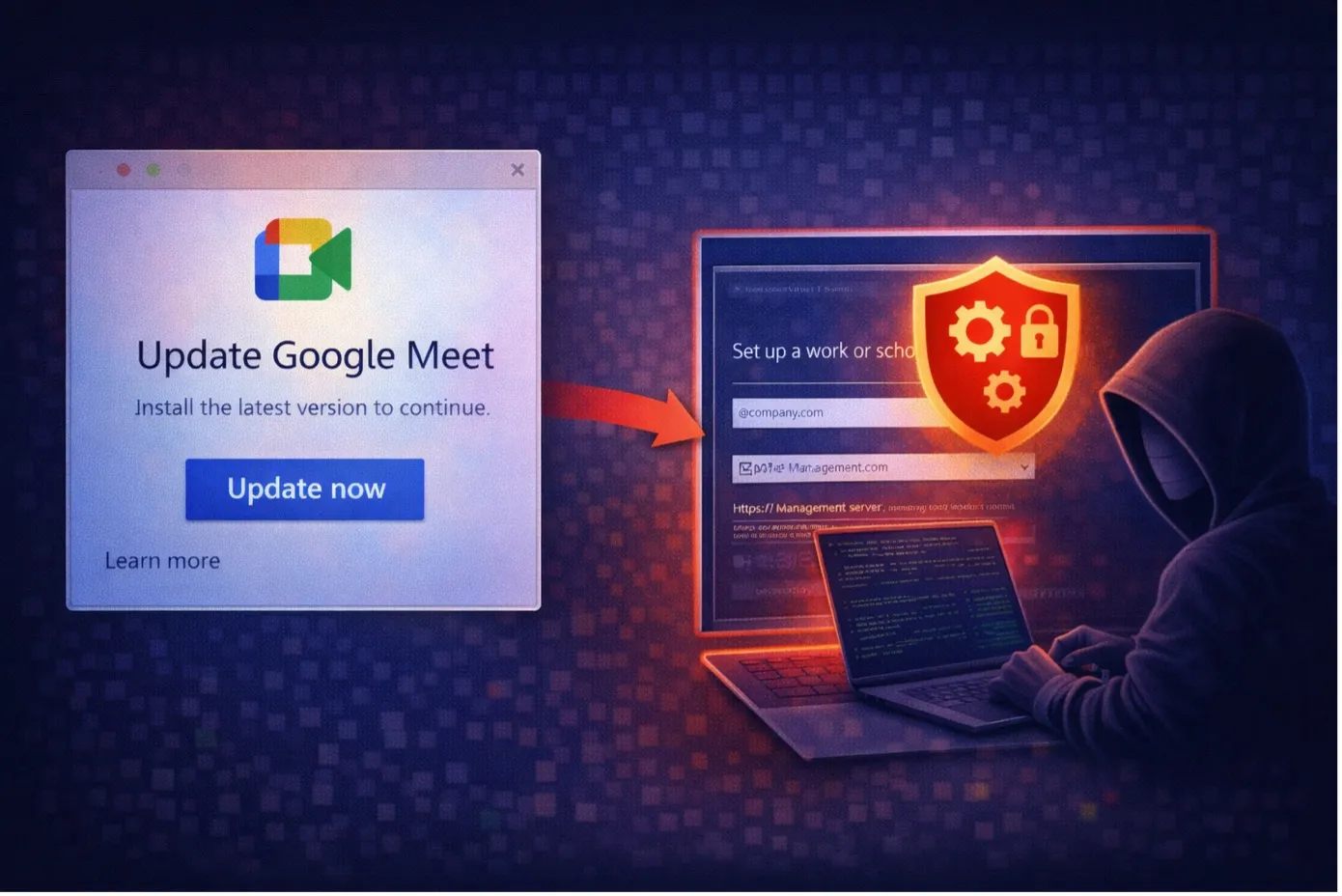

Brak aktualizacji systemu to przez cały czas jedna z głównych przyczyn naruszeń bezpieczeństwa. Opublikowany przez Fortinet najnowszy raport Global Threat Landscape wskazuje, iż w prawie 90% incydentów związanych z nieautoryzowanym dostępem występowała podatność, dla której była już dostępna poprawka. Regularne aktualizowanie systemów operacyjnych i aplikacji jest najważniejsze dla ochrony przed takimi zagrożeniami. Dlatego jeżeli Twoja firma nie opracowała jeszcze procesu zarządzania aktualizacjami, warto go wdrożyć, aby zapewnić szybkie wdrażanie poprawek. AI może pomóc w automatyzacji tego czasochłonnego zadania.

„Pamiętajmy, iż sukces zależy od współpracy wszystkich działów w firmie. Cyberbezpieczeństwo to nie tylko zadanie zespołów IT – każdy pracownik odgrywa tu swoją rolę. Tylko wspólne działania mogą skutecznie przeciwdziałać cyfrowej przestępczości.” – podkreślił Derek Manky, Chief Security Strategist & Global VP Threat Intelligence w Fortinet.

Dell Technologies Forum 2024: „Przyszłość technologii możemy kształtować w Polsce” – Dell Technologies podczas Gali Partner Awards 2024 nagrodził najlepsze firmy partnerskie w Polsce!