W ostatnich tygodniach specjaliści z Raven AI odkryli niebezpieczną kampanię phishingową, która wykorzystuje zaufanie użytkowników do Google AppSheet – platformy no-code wchodzącej w skład Google Workspace. Przestępcy rozsyłają wiadomości e-mail podszywające się pod oficjalne powiadomienia o naruszeniu praw własności intelektualnej (trademark enforcement notices), co ma wprowadzić odbiorców w błąd i skłonić do kliknięcia w podejrzane linki ‒ wszystko to przy użyciu faktycznych adresów e-mailowych nadawcy.

Mechanizm ataku – jak oszuści omijają filtry

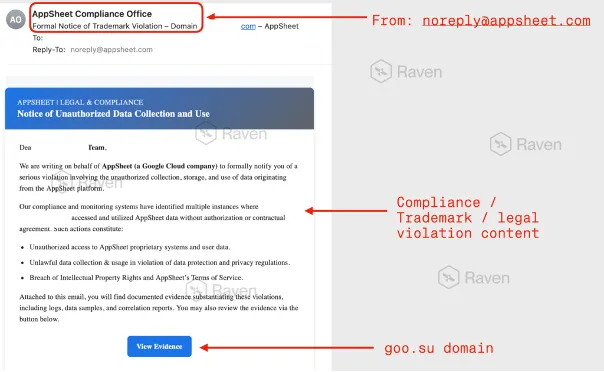

O tym, iż kampania jest szczególnie podstępna, decyduje fakt, iż wiadomości są wysyłane z prawdziwego adresu @appsheet.com i pochodzą z serwerów Google. Spełniane są także standardowe mechanizmy weryfikacyjne: SPF, DKIM i DMARC – przez co organy filtrujące pocztę nie kwalifikują ich jako podejrzane. Nadawcy używają nazw, które wyglądają wiarygodnie, a tematy wiadomości („Notice of Trademark Enforcement” lub podobne) brzmią formalnie i grożą konsekwencjami prawnymi, co potęguje efekt niepokoju u odbiorcy. W treści umieszczony jest przycisk typu „View Evidence”, prowadzący do strony logowania, będącej atrapą. Linki kierują przez skracacze URL-i, co dodatkowo ukrywa rzeczywisty adres docelowy. Raven AI zaznacza, iż choć technicznie wiadomości są „legalne” z perspektywy infrastruktury e-mailowej, treść jest wyraźnie fałszywa i nie pasuje do normalnych komunikatów, jakie użytkownicy powinni otrzymywać od AppSheet.

Źródło: hackread.com -> Raven AI

Źródło: hackread.com -> Raven AISkala i trendy – jak eskaluje zagrożenie

Z danych KnowBe4 Threat Labs wynika, iż od marca 2025 roku rośnie liczba ataków phishingowych wykorzystujących AppSheet. W pewnym momencie około 10,88% globalnych phishingowych wiadomości mailowych pochodziło od nadawców wykorzystujących AppSheet. Pokazuje to, iż platforma została w praktyce narzędziem przestępczym do realizowania ataków socjotechnicznych, głównie dlatego, iż kojarzona jest z oficjalnymi, zaufanymi komunikatami w środowiskach korporacyjnych.

Eksperci zwracają uwagę, iż oszuści świadomie wybierają nazwy marek, które budzą zaufanie, by maksymalnie wykorzystać naturalną tendencję ludzi do uznawania wiadomości od znanych firm za mniej podejrzane. Użycie takiego zaufanego nadawcy – w tym przypadku prawdziwego konta AppSheet – eliminuje jedną z klasycznych czerwonych flag phishingu.

Rekomendacje – jak chronić się przed takim phishingiem

Organizacje korzystające z Google Workspace powinny jak najszybciej wdrożyć dodatkowe warstwy filtracji i edukacji. Przede wszystkim warto uczyć użytkowników, by:

- sprawdzali temat i ton wiadomości – o ile treść sugeruje powiadomienie prawne, którego się nie oczekiwało, należy zweryfikować u źródła;

- uważnie analizowali linki – skrócone lub nietypowe mogą prowadzić do fałszywych stron logowania.

Ponadto działy bezpieczeństwa powinny rozważyć:

- stosowanie narzędzi bezpieczeństwa e-maili, które uwzględniają analizę treści – nie tylko sprawdzania domeny i nadawcy, ale też czy wiadomość pasuje do kontekstu, w którym nadawca zwykle działa;

- monitorowanie i analizę zachowań loginów i kont – nietypowa aktywność (np. nagłe żądania zmian, logowań z nieznanych lokalizacji) może wskazywać, iż konto zostało wciągnięte w kampanię phishingową;

- politykę wieloskładnikowego uwierzytelniania – choćby jeżeli dane logowania zostaną przechwycone, MFA może zapobiec ich skutecznemu wykorzystaniu;

Refleksja końcowa

Atak phishingowy z wykorzystaniem AppSheet to przykład, jak przestępcy adaptują się do filtrów bezpieczeństwa i jak istotne staje się, by ochrona nie opierała się tylko na zabezpieczeniach technicznych. Coraz częściej decydujące znaczenie ma świadomość użytkownika i procesów – rozumienie, iż choćby o ile nadawca wygląda oficjalnie i e-mail „przechodzi” formalne kontrole infrastruktury, to treść może wskazywać, iż coś jest nie w porządku.

![[VIDEO] Przez cztery dni robili zakupy obok bomby. Nikt nie wiedział.](https://dzikizachod.eu/wp-content/uploads/2026/04/IMG_7010_compressed_2026_04_10_094123.webp)