Google na swoim blogu podzieliło się bardzo interesującymi informacjami. Mieli odeprzeć największy atak typu DDoS w historii. Jego skala w piku szacowana jest na 398 milionów RPS (requests per second). Robi wrażenie, prawda?

Google poinformowało na swoim blogu o ostatnio przeprowadzonym ataku DDoS na swoją infrastrukturę. Sprawa jest o tyle interesująca, iż zeszłoroczny, największy atak tego typu na infrastrukturę Google miał być największym atakiem w historii. Ten ostatni był od ubiegłorocznego kilkukrotnie większy, a więc skala jest tutaj ogromna.

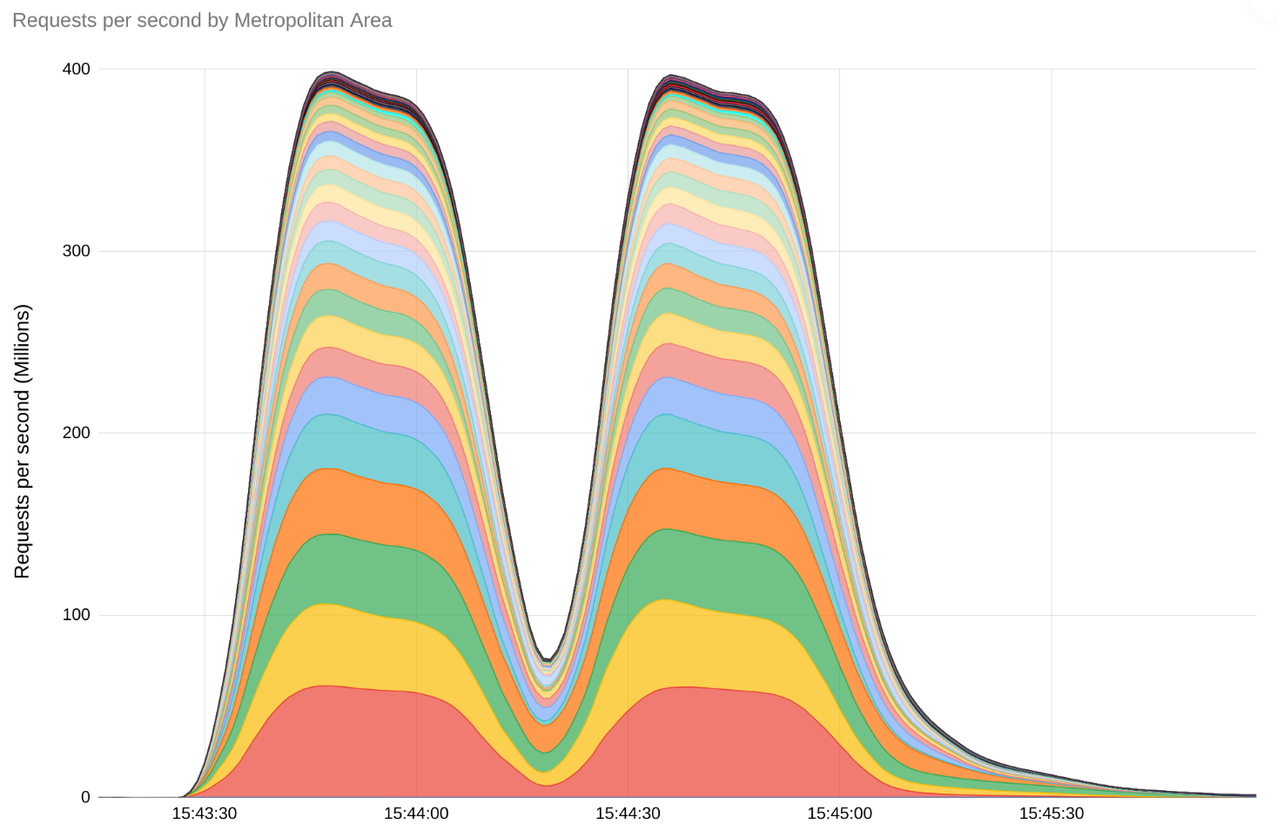

Google otrzymało niespełna 400 mln żądań per sekunda (RPS, request per second), które miały zakłócić działanie ich usług. Jak dumnie twierdzą, skutecznie odparli atak, a działanie ich infrastruktury nie zostało przerwane. Udostępnili choćby wykres, który prezentuje, jak atak rozłożył się w czasie: Pikanterii sprawie dodaje fakt, iż Google bardzo zgrabnie przestawiło skale tej próby, bo liczba requestów przez nich obsłużona w ciągu tych kilkudziesięciu sekund, jest większa niż miesięczna (sierpień 2023) oglądalność Wikipedii!

Sposobem tak rozległy atak, wedle ustaleń Google miała być technika Rapid Reset wykorzystaniem protokołu HTTP/2. Jak podkreśla Google, analizują całą sytuację wraz ze swoimi partnerami.

Pikanterii sprawie dodaje fakt, iż Google bardzo zgrabnie przestawiło skale tej próby, bo liczba requestów przez nich obsłużona w ciągu tych kilkudziesięciu sekund, jest większa niż miesięczna (sierpień 2023) oglądalność Wikipedii!

Sposobem tak rozległy atak, wedle ustaleń Google miała być technika Rapid Reset wykorzystaniem protokołu HTTP/2. Jak podkreśla Google, analizują całą sytuację wraz ze swoimi partnerami.