➡️ Kurs kupisz na: https://sklep.szurek.tv/cyfrowe-ataki

- Strona główna

- Serwisy SEC

- Mój nowy kurs

Powiązane

Każdy sklep będzie bankomatem. Twój osiedlowy też

1 dzień temu

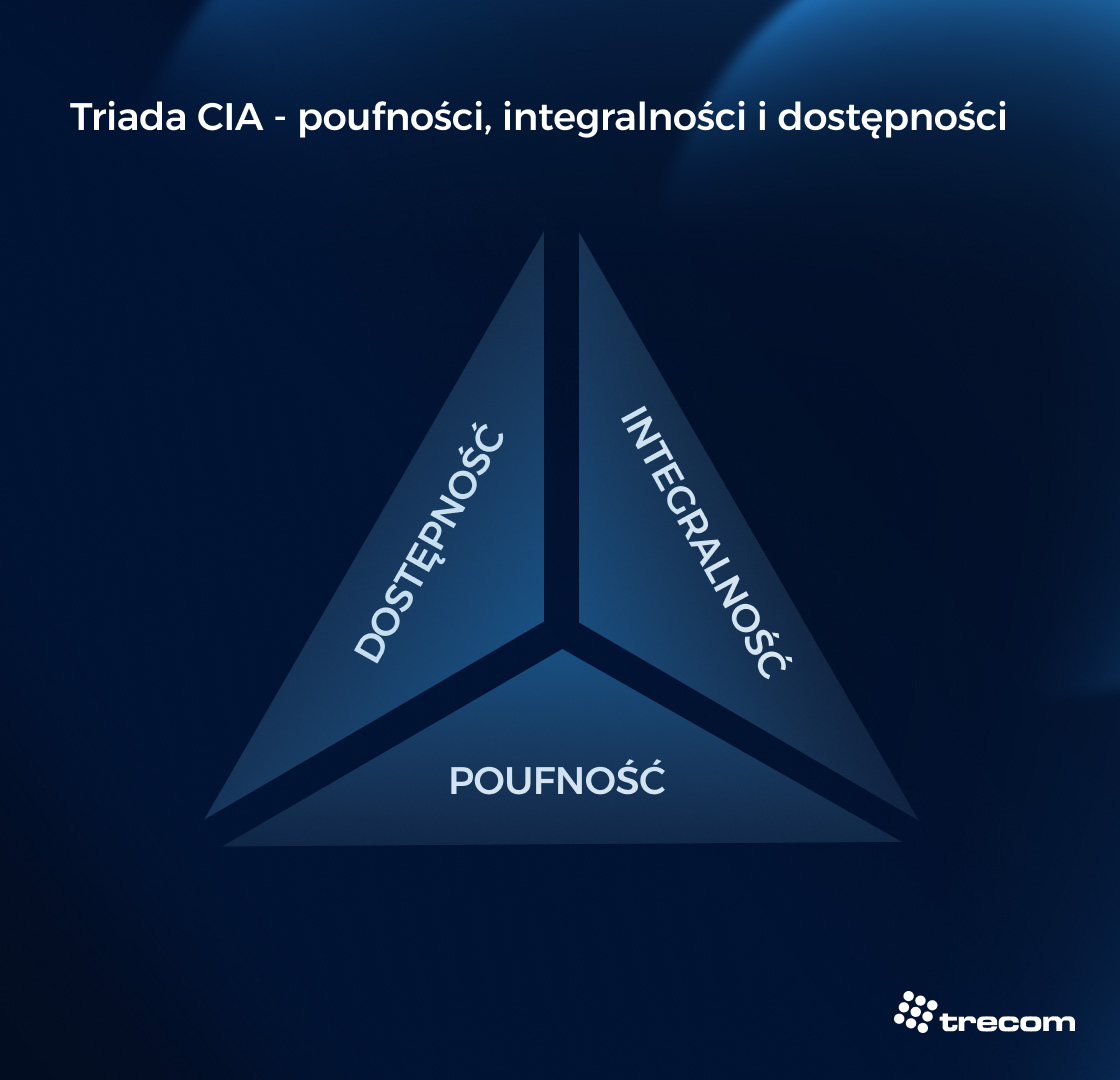

KSeF bez pełnej kontroli cyberbezpieczeństwa

2 dni temu

Polecane

Poziomy gotowości

1 tydzień temu