Kilka dni temu odkryto nowy backdoor na urządzenia Android, mający potężne możliwości przeprowadzania szeregu szkodliwych działań na zainfekowanych urządzeniach.

Malware ten został nazwany przez zespół badawczy McAfee Mobile Research Team Xamalicious, ponieważ opracowany jest przy użyciu platformy aplikacji mobilnych typu open source o nazwie Xamarin i do realizacji swoich celów wykorzystuje uprawnienia na poziomie systemu operacyjnego.

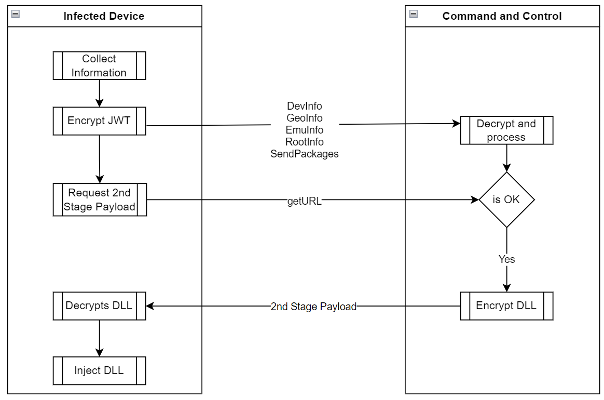

Malware jest w stanie gromadzić metadane dotyczące zaatakowanego urządzenia i kontaktować się z serwerem dowodzenia i kontroli (C2) w celu pobrania ładunku drugiego etapu.

Drugi etap jest „dynamicznie wstrzykiwany jako biblioteka DLL na poziomie środowiska wykonawczego, aby przejąć pełną kontrolę nad urządzeniem i potencjalnie wykonywać złośliwe działania, takie jak klikanie reklam, instalowanie aplikacji i inne motywowane finansowo akcje bez zgody użytkownika” – podaje badacz bezpieczeństwa Fernando Ruiz w raporcie McAfee.

Zespół badaczy twierdzi, iż zidentyfikował 25 aplikacji zawierających to aktywne zagrożenie, a niektóre z nich były dystrybuowane w oficjalnym sklepie Google Play już od połowy 2020 roku. Szacuje się, iż aplikacje zostały zainstalowane co najmniej 327 000 razy.

Większość infekcji zgłoszono w Brazylii, Argentynie, Wielkiej Brytanii, Australii, USA, Meksyku oraz innych częściach Europy i obu Ameryk:

Źródło: mcafee.com/blogs

Źródło: mcafee.com/blogsNiektóre z zainfekowanych/złośliwych aplikacji wymieniono poniżej:

- Logo Maker Pro (com.vyblystudio.dotslinkpuzzles)

- Auto Click Repeater (com.autoclickrepeater.free)

- Track Your Sleep (com.shvetsStudio.trackYourSleep)

- Sound Volume Booster (com.devapps.soundvolumebooster)

- Universal Calculator (com.Potap64.universalcalculator)

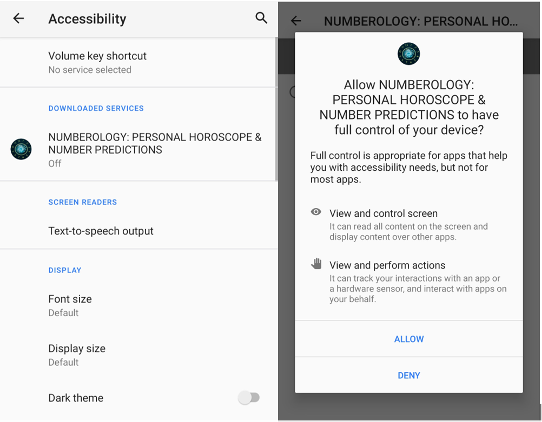

Xamalicious, który zwykle udaje aplikacje związane ze zdrowiem, grami, horoskopami, a także aplikacje zwiększające produktywność, to najnowszy backdoor z długiej listy rodzin szkodliwego oprogramowania, które nadużywa usług ułatwień dostępu Androida. Po instalacji żąda od użytkowników przyznania dodatkowych uprawnień, np. do plików systemowych, do śledzenia lokalizacji, do galerii zdjęć itp.

Źródło: mcafee.com/blogs

Źródło: mcafee.com/blogsAby uniknąć analizy i wykrycia, autorzy złośliwego systemu szyfrowali całą komunikację i dane przesyłane pomiędzy C2 a zainfekowanym urządzeniem, nie tylko przez HTTPS, ale jako token JSON Web Encryption (JWE) przy użyciu RSA-OAEP z algorytmem 128CBC-HS256.

Źródło: mcafee.com/blogs

Źródło: mcafee.com/blogsCo więcej, dropper pierwszego stopnia zawiera funkcje umożliwiające samoaktualizację głównego pliku pakietu APK, co oznacza, iż można go wykorzystać do działania jako oprogramowanie szpiegujące lub trojan bankowy bez jakiejkolwiek interakcji z użytkownikiem.

Firma McAfee twierdzi, iż zidentyfikowała powiązanie między platformą Xamalicious a aplikacją służącą do oszustw reklamowych o nazwie Cash Magnet, która ułatwia pobieranie aplikacji i automatyczne akcje kliknięć w celu nielegalnego uzyskiwania przychodów poprzez klikanie reklam.

Aplikacje na Androida napisane w kodzie innym niż Java z frameworkami takimi jak Flutter, React i Xamarin mogą zapewnić dodatkową warstwę zaciemniania autorom złośliwego oprogramowania, którzy celowo wybierają te narzędzia, aby uniknąć wykrycia.

Google wydało już oświadczenie na ten temat, tłumacząc, jak zachowa się funkcja Play Protect po aktualizacji listy złośliwych aplikacji:

„Jeśli użytkownik miał już zainstalowaną jedną z tych aplikacji, która zawierała złośliwe oprogramowanie, otrzymał ostrzeżenie i została ona automatycznie odinstalowana z jego urządzenia” – pisze Google. „Jeśli użytkownik spróbuje zainstalować aplikację zawierającą zidentyfikowane złośliwe oprogramowanie, otrzyma ostrzeżenie, a instalacja aplikacji zostanie zablokowana”.

![[VIDEO] Przez cztery dni robili zakupy obok bomby. Nikt nie wiedział.](https://dzikizachod.eu/wp-content/uploads/2026/04/IMG_7010_compressed_2026_04_10_094123.webp)