Wybory nowego Prezesa UODO. Kim są kandydaci?

panoptykon.org 2 lat temu

- Strona główna

- Prywatność

- Wybory nowego Prezesa UODO. Kim są kandydaci?

Powiązane

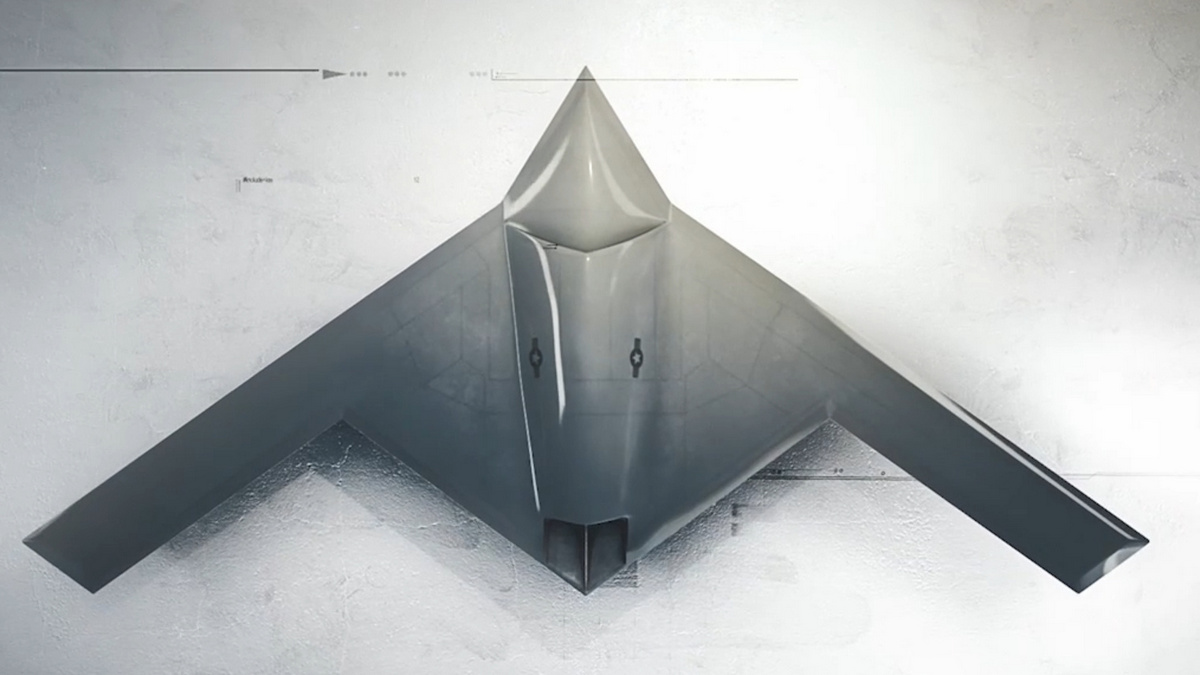

Kosztowna strata Amerykanów. Iran trafił w ich czuły punkt

1 tydzień temu

Ustawienia telefonu pod większą prywatność

2 tygodni temu

Polecane

Awaria światłowodu. Co robić w takiej sytuacji?

1 tydzień temu

Koniec epoki czekania

2 tygodni temu