Chiny wykorzystują inteligentne lodówki do cyberataków? Niepokojące ustalenia "FT"

Zakończyły się ćwiczenia Locked Shields. Kto okazał się najlepszy?

Phishing ma się świetnie. Fałszywe inwestycje i scamy w najnowszym raporcie CERT Orange Polska 2025

17-letnia Polka pomagała planować atak w szkole. Podała przepis na bombę

NCSC wskazało najbezpieczniejszą metodę weryfikacji

4000 uczestników i jedno pytanie: czy Polska jest gotowa na zagrożenia

Niedawno walczyli z węglem, ale właśnie odpuścili. Klimat znika z politycznej agendy

Apple usuwa lukę umożliwiającą przechowywanie usuniętych danych

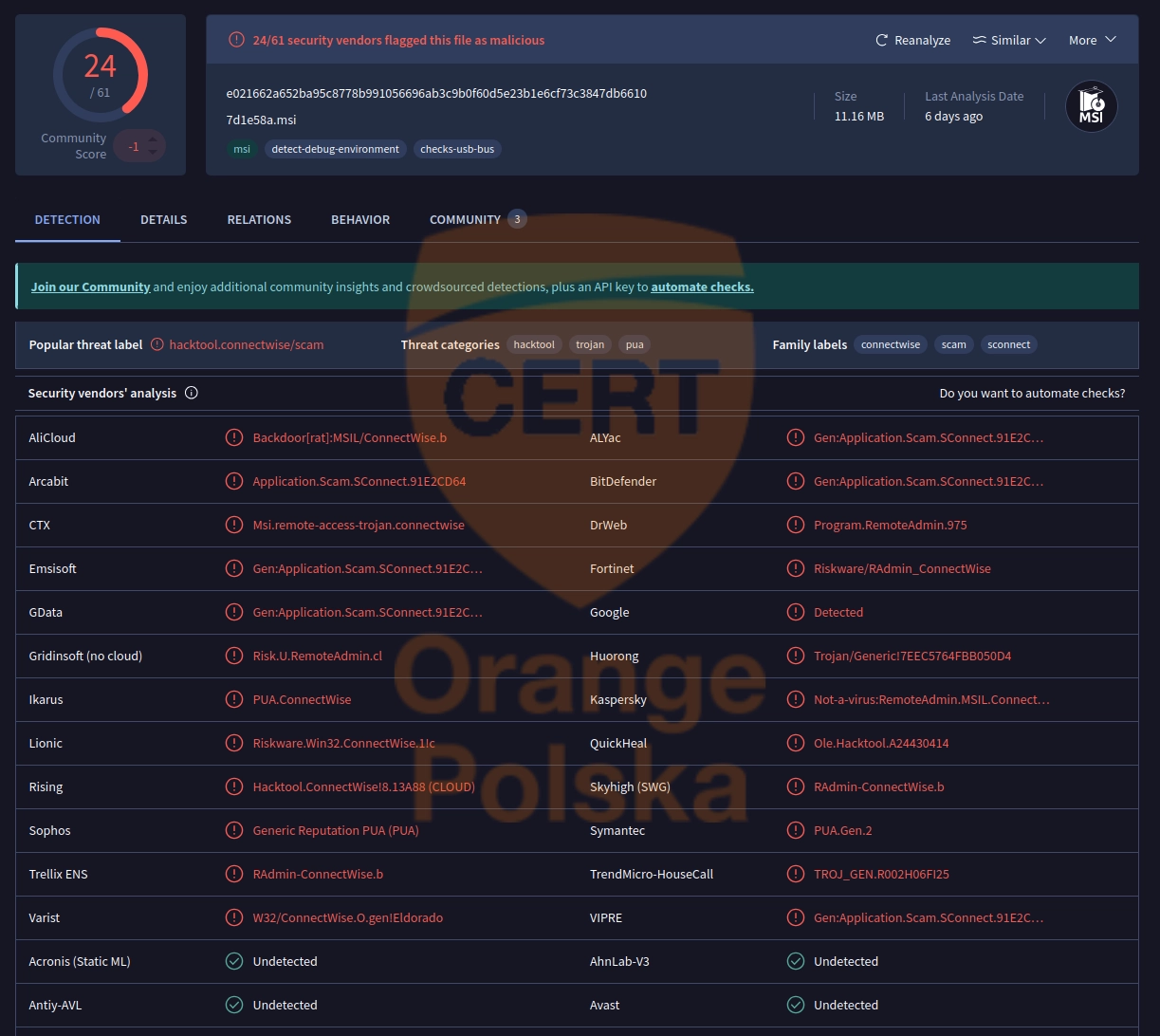

Dystrybucja strojanizowanego systemu RMM z wykorzystaniem modeli AI

Wielkie ucho polskiej armii. Dźwięk to nowa broń na drony