Mamy pierwsze efekty programu Glasswing – Claude Mythos wytropił 271 luk w zabezpieczeniach Mozilla

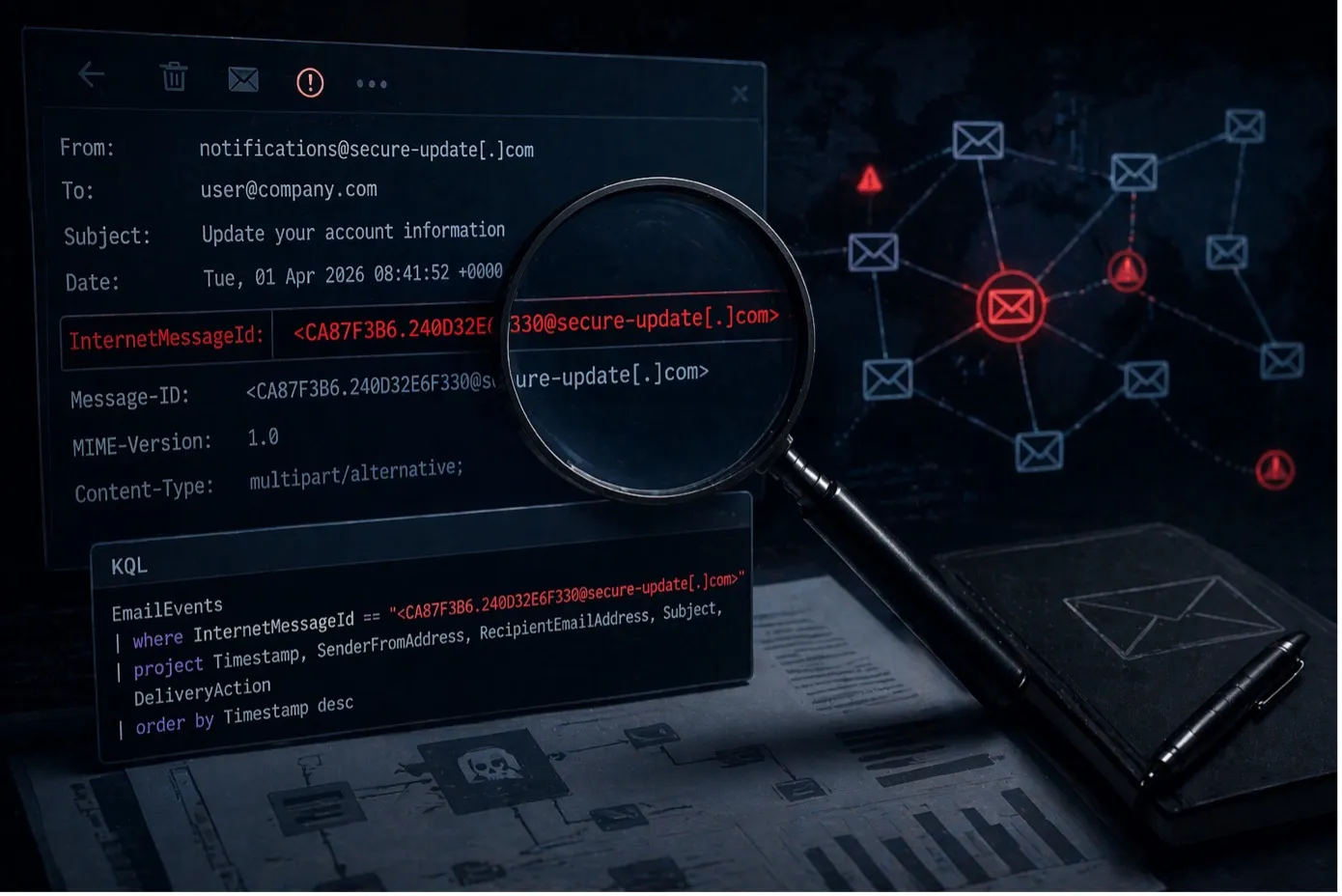

Threat hunting w mailach. Jeden nagłówek, który może zdradzić całą kampanię

Polska w zbrojeniowej elicie. Stworzymy serca podniebnych asów

Europa sięga po rezerwistów. „Zmienia sposób myślenia o wojnie”

Wielka Brytania ostrzega przed „cybernetyczną perfekcyjną burzą”. NCSC wskazuje na nową fazę zagrożeń

Phishing bez tematu wiadomości: jak działa nowa taktyka omijania czujności użytkowników i filtrów pocztowych

ProxySmart i model „SIM Farm as a Service” napędzają przemysłowy rynek mobilnych proxy

Natywne techniki LOTL w macOS rosnącym zagrożeniem dla środowisk firmowych

SilentGlass od NCSC: nowe zabezpieczenie dla podatnych połączeń HDMI i DisplayPort

Wielka Brytania inwestuje 90 mln funtów w cyberodporność organizacji